|

СПЕЦІАЛЬНІ

ПАРТНЕРИ

ПРОЕКТУ

Определение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях

Кто внес наибольший вклад в развитие украинского ИТ-рынка.

Награды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары

|

|

20 августа 2024 г., 17:35

Генеративний штучний інтелект просувається як інструмент для підвищення продуктивності та надання людям можливості досягати більшого з меншими ресурсами. Згідно з даними McKinsey цього року 85% керівників або зробили цю технологію обов'язковою, або заохочують її використання. Проте багато працівників відчувають себе пригніченими додатковим робочим навантаженням і складнощами, які вона приносить.

Останнє дослідження Upwork, в якому взяли участь 2500 керівників вищої ланки, штатних працівників і фрилансерів у США, Великобританії, Австралії та Канаді, показало, що керівники покладають великі надії на здатність штучного інтелекту підвищити ефективність роботи. 96% керівників вищої ланки очікують, що використання інструментів АІ підвищить загальний рівень продуктивності їхньої компанії. Однак для багатьох працівників шлях до цього не є очевидним, а дехто вважає, що штучний інтелект може навіть ускладнити їхню роботу.

81% керівників вищої ланки повідомили, що за останній рік вони очікували, що працівники збільшать продуктивність за допомогою інструментів штучного інтелекту (37%), розширять свої навички (35%), візьмуть на себе ширше коло обов'язків (30%), повернуться в офіс (27%), працюватимуть з більшою ефективністю (26%) і працюватимуть більше годин (20%).

Водночас працівники відчувають навантаження, що зростає. 71% вигоряють, а майже дві третини (65%) повідомляють, що їм важко справлятися зі вимогами роботодавців, що зростають. Втім рівень вигорання відрізняється серед представників різних поколінь і статей. 83% представників покоління Z (1997-2012 рр. народження) кажуть, що вигоріли, порівняно з 73% міленіалів (1981-1996), 71% представників покоління X (1965-1980) і 58% бебі-бумерів (1946-1964). Жінки (74%) повідомляють, що відчувають більше вигорання, ніж чоловіки (68%). Кожен третій працівник каже, що, швидше за все, звільниться з роботи протягом наступних шести місяців через вигорання або перевтому.

Хоча 69% керівників вищої ланки визнають, що знають про те, що працівники намагаються відповідати вимогам продуктивності, 84% переконані, що їхні компанії цінують добробут працівників більше, ніж продуктивність. Більшість керівників вважають, що їхні компанії перейшли до більш гнучких моделей роботи (90%) і що в них запроваджені практики, які допомагають працівникам зрозуміти, як їхня робота пов'язана зі стратегічними цілями вищого рівня (94%).

Значно менше штатних працівників погоджуються з тим, що їхній роботодавець ставить на перше місце добробут (60%), хоча більшість погоджується з тим, що вони отримали можливість працювати більш гнучко (73%) і з більшою чіткістю щодо стратегічних цілей (80%). Таке сприйняття має вплив. Працівники, які вважають, що їхня компанія ставить продуктивність вище за добробут, частіше відчувають себе перевантаженими роботою принаймні час від часу (73% проти 56%).

Швидкість і масштаби впровадження генеративного ШІ здивували навіть найбільш далекоглядних технологів. Послання лідерам було чітким: АІ стане їхнім інструментом для підвищення продуктивності, ефективності та вилучення економічної цінності.

І керівники впевнені в позитивному зв'язку штучного інтелекту з продуктивністю. 96% керівників вищої ланки кажуть, що очікують, що використання інструментів штучного інтелекту підвищить загальний рівень продуктивності в їхніх компаніях. Проте менше третини цих керівників (26%) мають навчальні програми зі штучного інтелекту для своїх працівників, і лише 13% повідомляють про добре реалізовану стратегію використання штучного інтелекту.

Більшість випадків використання АІ, схоже, відбувається знизу вгору. Причому працівники відіграють провідну роль у цьому процесі. Тепер керівники прагнуть спрямувати цей ентузіазм. Серед підвищених вимог, які керівники висунули до працівників за останній рік, вимога використовувати інструменти штучного інтелекту для підвищення продуктивності праці очолює список (37%). Вже 39% компаній вимагають від співробітників використовувати інструменти штучного інтелекту, а ще 46% заохочують їх використовувати ці інструменти, але не зобов'язують їх робити це обов'язково.

Хоча 81% керівників компаній, які впровадили штучний інтелект, повідомляють про підвищення продуктивності праці за минулий рік порівняно з 42% керівників компаній, які цього не зробили, багато керівників незадоволені тим, наскільки ефективно штучний інтелект впроваджується в операційну діяльність. Кожен другий керівник в компаніях, що використовують АІ, вважає, що їхня компанія відстає від конкурентів (51%) і що загальний рівень продуктивності їхньої робочої сили застопорився через брак навичок і адаптації співробітників (50%).

Працівники так само захоплені потенціалом штучного інтелекту, як і їхні керівники: 65% вважають, що ці технології можуть підвищити продуктивність. Однак це не завжди узгоджується з тим, що вони відчувають на роботі.

Майже половина (47%) працівників, які використовують АІ, кажуть, що не знають, як досягти підвищення продуктивності, якого очікують їхні роботодавці. Понад три з чотирьох (77%) стверджують, що інструменти штучного інтелекту знизили їхню продуктивність і збільшили робоче навантаження принаймні в одному випадку. Наприклад, учасники опитування повідомили, що вони витрачають більше часу на перегляд або модерацію контенту, створеного штучним інтелектом (39%), витрачають більше часу на навчання використання цих інструментів (23%), і тепер їх просять виконувати більше роботи (21%). 40% працівників вважають, що їхня компанія вимагає від них занадто багато, коли мова йде про АІ.

Керівники можуть підливати масла у вогонь, переоцінюючи готовність своїх працівників. 37% керівників вищої ланки в компаніях, які використовують АІ, заявили, що їхні працівники мають «високу» кваліфікацію і добре володіють цими інструментами. Але тільки насправді 17% співробітників повідомили про такий рівень кваліфікації та комфорту. 38% працівників навпаки кажуть, що відчувають себе пригніченими через необхідність використовувати штучний інтелект на роботі.

Це не перший випадок, коли ми бачимо, що технології на ранніх стадіях розвитку дають низькі результати в плані продуктивності. Парадокс продуктивності ілюструє, що протягом всієї сучасної історії праці технологічний прогрес часто випереджав зростання продуктивності робочої сили. Хоча логічно припустити, що інтеграція передових технологій повинна підвищити ефективність і продуктивність, реальність часто показує іншу історію.

Економіст Роберт Гордон задокументував уповільнення продуктивності праці в США з 1970-х років на тлі експоненціального технологічного зростання. Підтримуючи цю думку, його колега Роберт Солоу пожартував: «Ви можете побачити комп'ютерну еру скрізь, окрім статистики продуктивності».

Цей парадокс продуктивності виникає з кількох причин: крута крива навчання, пов'язана з новими технологіями, відсутність інвестицій у розвиток робочої сили поряд з технологіями, а також часта невідповідність між технологіями та бізнес-процесами. Як наслідок, багато організацій стикаються з тим, що очікуване зростання продуктивності, пов'язане з технологіями, затримується або зменшується.

Впроваджуючи нову технологію – незалежно від того, наскільки вона захоплива і сповнена потенціалу – без оновлення організаційних систем і моделей, ми ризикуємо створити навантаження на продуктивність: працівники, які мають ще одне завдання, ментально, практично і систематично не здатні використовувати цю технологію для досягнення очікуваних переваг. Ми ризикуємо зіткнутися з ще одним парадоксом продуктивності з генеративним АІ, якщо не переосмислимо наші підходи до роботи.

13 августа 2024 г., 17:25

Американська компанія Cloudflare, що надає послуги доставляння контенту, рішення для пом'якшення DDoS атак та DNS-сервіси, представила свій четвертий звіт щодо безпеки вебдодатків. Як відзначають дослідники, за останні дванадцять місяців активність шкідливого трафіку в Інтернеті значно збільшилася. Перш за все через геополітичну невизначеність та сезон виборів у багатьох країнах світу.

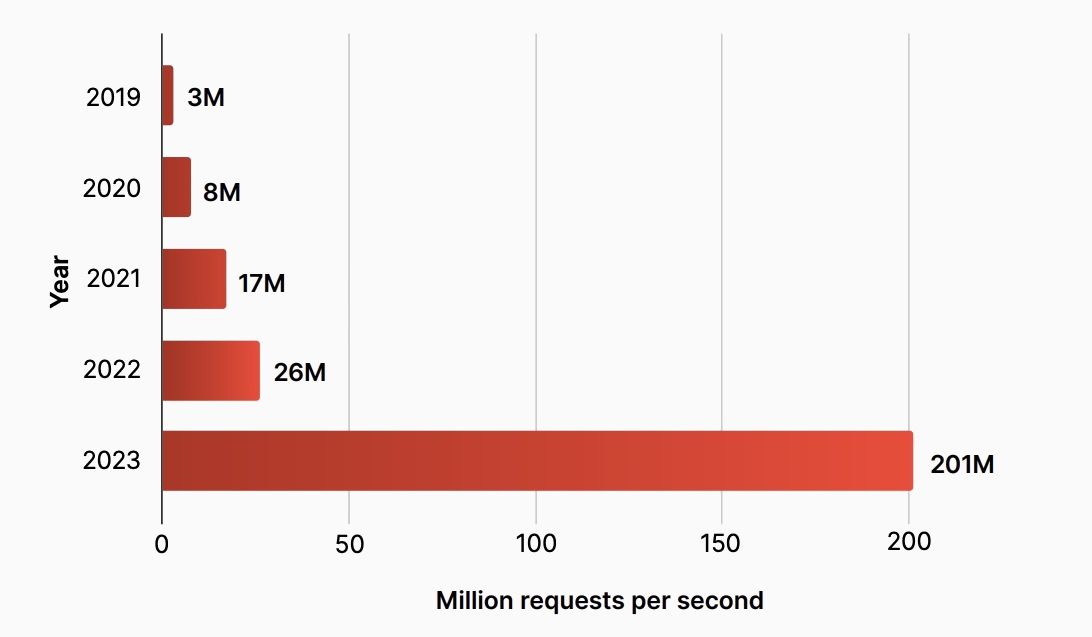

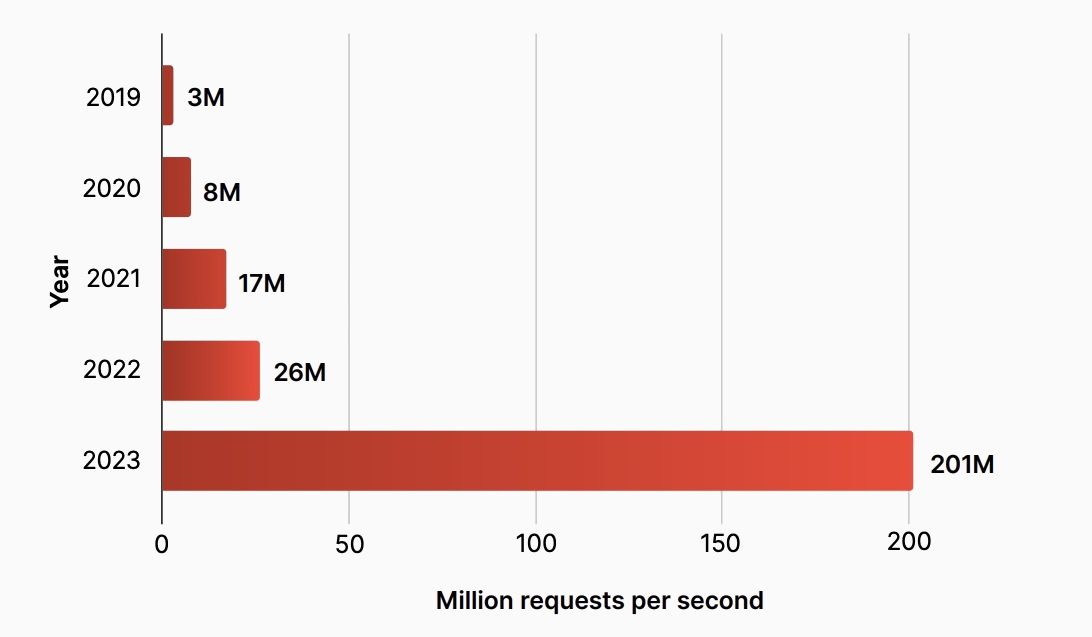

Найбільші HTTP DDoS-атаки за даними Cloudflare, за роками

Наразі у мережі Cloudflare пом’якшений трафік (до якого застосовувались ті чи інші дії очищення) в середньому становить 7%. Понад половину цього показника складають WAF та боти. І хоча DDoS-атаки залишаються головним вектором атак для вебдодатків, варто також стежити за цілеспрямованими CVE-атаками. Оскільки відомі випадки, коли експлойти (програмний код для використання відомої вразливості) з’являлися вже за 22 хвилини після появи першої інформації про потенційну вразливість.

Близько третини всього трафіку, що спостерігає Cloudflare, є автоматизованим, і переважна більшість (93%) з цього об’єму є потенційно шкідливим.

Трафік API також продовжує зростати. Наразі він становить 60% всього трафіку. Але гірше, що організації не контролюють до чверті своїх кінцевих точок API. При цьому за деякими оцінками, корпоративні сайти в середньому використовують 47 сторонніх інтеграцій.

За останній рік мережа Cloudflare збільшилася та наразі сервіси компанії обробляють в середньому 57 млн. HTTP-запитів на секунду (+23,9% порівняно з 2023 роком), а на піку – 77 млн (+22,2% відносно минулого року). З погляду DNS, Cloudflare обробляє 35 млн DNS-запитів на секунду (+40% за рік).

І навіть зосереджуючись лише на HTTP-запитах, у першому кварталі 2024 року Cloudflare блокував у середньому 209 млрд кіберзагроз щодня (+86,6% у річному зіставленні).

1 августа 2024 г., 17:25

Переважна більшість айтівців мають закінчену вищу освіту, а 4% ще продовжують навчання. Майже 7 із 10 спеціалістів мають диплом магістра, третина – бакалавра, 2% – кандидати наук, PhD та вище. Таких висновків дійшла міжнародна IT-компанія EPAM, що є найбільшим в Україні роботодавцем в галузі розробки замовного програмного забезпечення та IT-консалтингу, проаналізувавши агреговані дані щодо освіти понад 10 тисяч співробітників.

Більшість співробітників EPAM Україна навчалися в університетах великих міст, де проживає найбільша кількість спеціалістів – Київ, Львів, Харків. Також в компанії працюють випускники навчальних закладів Вінниці. Загалом 53% працівників EPAM – випускники 10 провідних вишів.

Показово, що серед фахівців рівня Junior магістратуру закінчили 58%, серед Senior вже 69%, а у директорів цей показник становить 87%.

Обов’язковою умовою роботи в ІТ – є знання англійської мови. Наразі у бакалаврів і магістрів в компанії ситуація схожа: кожен третій володіє цією мовою на рівні В2, 41% фахівців мають В1+. Глибші знання англійської в аспірантів – 21% досягли рівня С1 або С2.

Слід додати, що наразі освітня ініціатива ЕРАМ Campus співпрацює з-понад 50 університетами країни задля покращення якості підготовки українських студентів. Вже кілька років поспіль EPAM входить до рейтингу ТОП-25 IT-компаній – найкращих працедавців для молоді за версією StudPoint.

26 июля 2024 г., 17:25

Українська AI-платформа телефонії, колтрекінгу та аналітики дзвінків Ringostat, що входить до складу Netpeak Group, спробувала дослідити наскільки активно українські компанії відмовляються від російського програмного забезпечення в сегменті систем управління відносинами з клієнтами (CRM), на прикладі власної клієнтської бази, а також з залученням експертної думки деяких вітчизняних інтеграторів та розробників.

Оскільки рішення Ringostat зазвичай взаємодіє саме із CRM-системою, фахівці компанії мали змогу проаналізувати історичні дані 12664 звернень українського бізнесу за 2021-2024 роки щодо можливості інтеграції з тією чи іншою CRM. Таким чином з’ясувалося, що серед клієнтів Ringostat частка запитів, пов’язаних з українськими CRM, зросла з 2021 року майже у 8 разів – з 7 до 54%. Частка CRM з інших країн збільшилася вп’ятеро – з 5 до 24%. При цьому частка Custom CRM – тобто систем, розроблених під певний бізнес, знизилася втричі – з 15 до 5%. А частка запитів від клієнтів Ringostat щодо можливості інтеграції із російськими CRM з 2021 по 2024 роки впала більш як вчетверо – з 73 до 17%.

Цікаво, що стабільно високою впродовж останніх трьох років залишається частка бізнесів, що працюють взагалі без CRM – близько 40%. Втім все ж таких компаній поменшало на 3% за останній рік.

Найчастіше потенційні клієнти Ringostat цікавляться можливістю інтеграції з наступними українськими CRM: Creatio; Dr.Eleks; G-Plus; KeepinCRM; KeyCRM; NetHunt; Onebox; RealtSoft; SalesDrive; Uspacy. Показово, що чотири системи з цього списку є галузевими – рішення для медичних закладів, забудовників, інтернет-магазинів та будівельних компаній. Це ознака того, що вітчизняні розробники добре знаються на потребах певних сфер бізнесу.

Що стосується запитів на впровадження CRM, то за даними інтеграторів, попит на українські системи за три роки зріс з 5 до 53%, на іноземні з 23 до 33%, а на російські впав з 72 до 14%. Тобто цифри дуже схожі на оцінки Ringostat.

Своєю чергою статистика українських вендорів, що розробляють та продають власні CRM, також свідчить про щорічне зростання. Ба більше – останній рік ще не закінчився, а запитів від потенційних клієнтів вже майже стільки ж, скільки за весь минулий.

Цікаво, що за даними інтеграторів, найпоширенішими причинами, які наразі заважають клієнтам перейти на українські системи: проблеми з бюджетами; прагнення використовувати старий та знайомий функціонал; небажання інвестувати в щось нове під час війни або втрачати значні інвестиції, вкладені в попередню систему; неготовність починати нове впровадження, якщо попередня система нормально працює.

10 июля 2024 г., 17:45

Хоча інструменти на основі штучного інтелекту привертають велику увагу, коли справа доходить до справді небезпечних зловмисних кібератак, вони наразі не є найбільшою проблемою у сфері безпеки. Найпоширенішою формою атаки залишаються BEC (Business Email Compromise, порушення безпеки корпоративної електронної пошти), згідно зі звітом Arctic Wolf Networks, що надає послуги з керування кібербезпекою. За оцінками компанії, за останні 12 місяців 70% організацій стали жертвами BEC-атак.

Атаки BEC передбачають отримання хакерами доступу до облікових записів корпоративної електронної пошти з метою обману та шахрайства організацій, що часто призводить до значних фінансових втрат. Такі атаки дуже поширені та витончені, що робить їх суттєвою загрозою в кібербезпеці.

Одним із найкращих способів захисту від атак BEC є багатофакторна автентифікація, тому компанії та організації все активніше її застосовують. Згідно з даними Arctic Wolf, у першому кварталі 2024 року лише 25% її клієнтів не використовували MFA, порівняно з 58% у 2023 році.

Однак у звіті зазначається, що все ще важливим моментом є реальне застосування заходів керування ідентифікацією, а не просто придбання рішення (встановили та забули). Існує припущення, що відсутність чітких протоколів та вимог застосування MFA може бути причиною 75% усіх інцидентів BEC.

У звіті також розглядається кілька ймовірних причин, чому атаки MFA все ще відбуваються. Було виявлено, що деякі зловмисники використовують «фішингові набори», які підробляють легальну сторінку входу, обманюючи свою ціль, змушуючи її вводити свої облікові дані. Потім облікові дані пересилаються на фактичну сторінку входу, ініціюючи запит MFA, який фішинговий сайт пересилає жертві, яка також заповнює його, надаючи загрозливому суб’єкту доступ до цільової служби.

Інші методи обходу MFA включають атаки MFA fatigue, коли зловмисники посилають потік спроб входу в систему в надії, що користувач клацне «прийняти» принаймні один раз.

У звіті міститься кілька рекомендацій щодо того, як компаніям протистояти атакам BEC, наприклад, застосувати багаторівневий підхід. Такий підхід має включати застосування надійних засобів контролю ідентифікації, таких як MFA та методи автентифікації без пароля, а також розширені інструменти виявлення, які інтегруються зі службами електронної пошти для моніторингу та аналізу незвичайної поведінки входу.

Крім того, рекомендується проводити регулярні тренінги для співробітників з питань безпеки, що має вирішальне значення для пом’якшення людської помилки, яка продовжує залишатися значною вразливістю. Компанії також повинні переконатися, що заходи безпеки не просто впроваджуються, а й активно застосовуються, з постійним моніторингом і оновленнями для адаптації до нових загроз.

1 июля 2024 г., 17:35

Опублікований Cisco Talos звіт попереджає про наслідки нещодавнього зламу хмарної платформи даних Snowflake і про те, як викрадені облікові записи підкреслюють вразливості, притаманні хмарним середовищам.

Злом Snowflake полягав у тому, що зловмисники використовували викрадені облікові дані для входу в акаунти клієнтів. Облікові дані не були захищені багатофакторною автентифікацією, що дозволило зловмисникам викрасти конфіденційну інформацію. Однак Cisco Talos стверджує, що цей інцидент стосується не лише Snowflake, а вказує на ширший зсув у кіберзагрозах, зосереджуючись на ідентичності та скомпрометованих облікових даних.

Ландшафт кримінальних загроз швидко трансформувався, пройшовши шлях від розрізнених груп хакерів, які шукали номери кредитних карток і розсилали спам, до сьогодні, коли зухвалі синдикати заробляють мільярди за допомогою програм-вимагачів.

Ключем до отримання доступу в багатьох нещодавніх атаках було використання інфокрадіїв, які лежали в основі того, як хакери отримали доступ до облікових записів клієнтів Snowflake. Це помітне зміщення фокуса уваги хакерів на скомпрометовані, законні облікові дані.

Все це не є чимось новим, але цікавим є те, як відзначають дослідники, що ландшафт інфокрадіїв є монолітом з окремими акторами. Останні компрометують жертв і збирають облікові дані і являють собою високоорганізовані групи, що запускають широкі кампанії.

У звіті Cisco Talos детально описано, як групи збираються в онлайн-чатах Telegram, де облікові дані продаються інколи десятками тисяч. Зловмисники проводять масштабні кампанії, збираючи, перевіряючи та організовуючи зібрані ними облікові дані, перш ніж продати їх тому, хто запропонує найвищу ціну. Екосистема охоплює інструменти для пошуку та вилучення певних типів даних з журналів, а також перевірки облікових даних перед продажем.

В рамках свого дослідження Cisco Talos під'єдналася до каналів, якими користуються зловмисники, і виявила тисячі особистих облікових даних для послуг, що надаються такими компаніями, як Google, Facebook і Netflix та розміщуються безкоштовно як тизер до більш значущих послуг, що пропонуються.

За певну плату зловмисники можуть отримати тимчасовий доступ до сховища облікових даних для пошуку та вільного використання. Вартість доступу до цих інструментів варіюється. Але слід зазначити, що з огляду на те, що скомпрометований набір облікових даних підприємства може призвести до багатомільйонного викупу, мова йде про не таку вже й велику ціну.

Щоб зменшити ризики, подібні до тих, що були виявлені в результаті витоку Snowflake, дослідники рекомендують організаціям вживати проактивних заходів безпеки, включаючи комплексну багатофакторну автентифікацію у всіх сховищах критично важливих даних. Слід проводити регулярні аудити, щоб переконатися, що всі зовнішні сховища даних підтримують MFA і мають належні конфігурації та можливості ведення журналів.

У разі виявлення інфікування інфозлодієм, швидкі дії мають вирішальне значення, і захисники повинні припускати, що всі облікові дані в ураженій системі скомпрометовані. Організації повинні діяти дуже швидко, щоб скинути паролі й переконатися, що скомпрометовані облікові дані не можуть бути використані для доступу до критично важливих даних.

Крім того, у звіті рекомендується докладати більше зусиль для захисту паролів. Наприклад, надавати користувачам надійні механізми для безпечного зберігання паролів, а не покладатися на веб-браузери. Покращення видимості та моніторингу облікових записів non-MFA, також відзначається як критично важливе. Організаціям рекомендується застосовувати підвищену увагу до цих акаунтів і оперативно розслідувати будь-які сповіщення про загрози безпеці, що надходять від них.

13 июня 2024 г., 17:55

НБУ представив тенденції карткового ринку у I кварталі. Статистика використання платіжних карток, емітованих банками України, з січня по березень свідчить, що українці віддають перевагу безготівковим операціям з платіжними картками.

Так, кількість операцій (безготівкових та з отримання готівки) з використанням платіжних карток в Україні та за її межами у звітний період становила 1950,9 млн шт., а їхня сума – 1489,7 млрд грн. З них безготівковими були 1837,6 млн операцій на загальну суму 960,9 млрд грн.

Частка безготівкових операцій першій чверті за сумою перебувала на рівні 64,5% в загальній сумі операцій із платіжними картками, а за кількістю – 94,2% (за 2023 рік цей показник становив 64,8% та 93,5% відповідно).

Найбільше операцій із використанням карток за сумою та за кількістю припадало на розрахунки в торговельній мережі (45,1% та 72% відповідно). Там було здійснено 1323,4 млн операцій на суму 433,2 млрд грн.

Перекази з картки на картку у I кварталі становили третину за сумою (32,9%) та майже десятину за кількістю (8,9%). Оплата товарів і послуг в інтернеті – 14,6% за сумою та 14,1% за кількістю.

У звітному періоді середня сума однієї операції становила: в торговельній мережі – 327 грн (у I кварталі торік – 344 грн); з переказу з картки на картку – 1931 грн (2133 грн), з оплати товарів та послуг у мережі Інтернет – 541 грн (460 грн).

Кількість активних POS-терміналів у торговельній та сервісній мережах у березні порівняно з січнем зросла на 3,5% (до 464,8 тис. шт.), а кількість пунктів продажу та надання послуг, які приймають платіжні картки, – на 2,7% (до 473,9 тис. шт.).

Банкоматна мережа з початку року майже не зазнала змін та налічувала 15,9 тис. банкоматів.

За підсумками березня загальна кількість емітованих платіжних карток в Україні досягла 117,3 млн шт. Це на 1% більше порівняно з січнем цього року. Кількість платіжних карток, з якими щомісяця здійснювалися видаткові операції, зросла на 2% – до 52,7 млн шт. у березні.

Продовжує зростати й загальна кількість безконтактних платіжних карток – за підсумками березня цього року зростання становило 3% порівняно з січнем. Загалом більша частина (59,5%) активних платіжних карток у березні – це безконтактні картки.

Також популярними серед українців є токенізовані платіжні картки, кількість яких з початку року зросла на 7% (до 13,4 млн шт.). Серед усіх активних карток токенізованою є кожна четверта.

Як наслідок, лише зовсім невелика частина операцій (7% за сумою та 5,8% за кількістю) у I кварталі цього року здійснювалася в торговельній мережі з фізичним зчитуванням даних із носія картки (рік тому частка таких операцій становила 12,4% та 11,1% відповідно). Решта операцій були безконтактними (з безконтактною карткою або за допомогою смартфонів та інших гаджетів). Їх сума в I кварталі 2024 року становила 403,0 млрд грн (у I кварталі 2023 року – 307,4 млрд грн).

30 мая 2024 г., 21:45

Міністерство юстиції США заявило, що у співпраці з міжнародними правоохоронними органами викрило наймасштабнішу бот-мережу. При цьому заарештовано її адміністратора Юнхе Вана (YunHe Wang). Ботнет під назвою 911 S5, як стверджується, використовувався для здійснення кібератак, масштабного шахрайства, експлуатації дітей, домагань, погроз про замінування та порушення експортних обмежень.

За даними Мін'юсту, Ван та його спільники розповсюджували шкідливе програмне забезпечення, щоб скомпрометувати й зібрати мережу з мільйонів домашніх комп'ютерів з ОС Windows по всьому світу. Ботнет мав 19 млн унікальних IP-адрес, у тому числі майже 614 тис. – в США.

Юнхе Ван, громадянин Китаю, як стверджується, поширював шкідливе програмне забезпечення, що використовувалося для створення ботнету 911 S5, через програми віртуальних приватних мереж, такі як MaskVPN та DewVPN, а також через сервіси з оплатою за установку. Крім того, шкідливе програмне забезпечення поширювалося разом з іншими програмними файлами, включаючи піратські версії ліцензійного програмного забезпечення та матеріали, захищені авторським правом.

У судових документах стверджується, що Ван керував приблизно 150 виділеними серверами по всьому світу, 76 з яких він орендував у американських інтернет-провайдерів. Використовуючи виділені сервери, зловмисник розгортав і керував додатками та контролював заражені пристрої. Через сервіс 911 S5 він надавав платним клієнтам доступ до проксі-серверів, пов'язаних із зараженими пристроями.

Закриття 911 S5 відбулося після того, як 15 травня влада США припинила діяльність сумнозвісного хакерського сайту BreachForums.

21 мая 2024 г., 18:45

У міру того, як організації орієнтуються в дедалі складнішому технологічному середовищі, вони стикаються з дихотомією: одні використовують передові інструменти та практики кібербезпеки, а інші борються під тиском нових викликів.

Splunk опублікувала новий звіт «2024 State of Security Report: The Race to Harness AI», в якому підкреслюються значні відмінності в управлінні кібербезпекою. Крім того, у дослідженні аналізується вплив геополітичної напруженості та зростання кількості складних кіберзагроз, що змушує команди безпеки переосмислити свої підходи.

З грудня 2023 по січень 2024 року компанія Splunk опитала 1650 керівників і фахівців з безпеки в дев'яти країнах і 16 галузях. Дані показали, що думки респондентів розділилися щодо простоти управління вимогами кібербезпеки. Близько 41% вважають, що це завдання стає простіше завдяки надійним протоколам безпеки, а 46% навпаки вважають, що воно дедалі ускладнюється.

Виклики пов'язані зі технологічною складністю, що зростає, витонченими кібератаками, ескалацією загроз від геополітичної напруженості та інтеграцією таких технологій, як штучний інтелект, інтернет речей та мультихмарні системи. Ці фактори збільшують обсяги даних, що ускладнює впровадження організаціями базових засобів контролю кібербезпеки для захисту нових активів, в тому числі від простих людських помилок.

Крім того, вимоги до комплаєнсу стали жорсткішими. Фахівці з безпеки несуть особисту відповідальність за порушення комплаєнсу у своїх організаціях. Серед опитаних 28% визнають, що дотримання нормативних вимог ускладнює їхню роботу. Близько 27% команд безпеки намагаються впоратися з надзвичайними ситуаціями, що свідчить про відсутність довгострокового стратегічного планування та інвестицій. Крім того, для 26% професіоналів залишається проблемою великий обсяг оповіщень про загрози безпеці.

У поточному році актуальні різноманітні загрози кібербезпеці – від компрометації ділової електронної пошти, яка використовує людський обман, до розподілених атак на відмову в обслуговуванні – і всі вони мають спільну мету спричинити збої в роботі. На додаток, 86% організацій вважають, що нинішня геополітична напруженість зробила їхні організації частішими об'єктами атак. Особливо це стосується технологічних компаній, які займають центральне місце в інформаційно-технологічній інфраструктурі, а отже, часто стають об'єктами атак.

Впровадження генеративного AI швидко стає центральним пунктом у стратегіях кібербезпеки. Близько 44% компаній надають пріоритет ініціативам у сфері AI, навіть над безпекою хмарних технологій. GenAI широко розповсюджений у різних галузях, 93% організацій використовують його щодня.

Таке швидке впровадження, зумовлене інноваціями, або, можливо, страхом щось упустити, викликало занепокоєння щодо його використання кіберзлочинцями. Згідно з результатами дослідження, 45% фахівців побоюються, що генеративний AI в основному приносить користь злочинцям, посилюючи наявні загрози, такі як фішинг. На внутрішньому рівні 77% очікують збільшення витоків даних через використання генеративного AI.

Водночас в командах безпеки використання генеративного AI дуже поширене – 91% команд безпеки стверджують, що використовують його. Хоча 65% опитаних кажуть, що не до кінця розуміють наслідки. Це цікаво, оскільки такі дані свідчать про те, що команди безпеки шукають кращі способи роботи, навіть якщо це означає, що їм доведеться зрозуміти наслідки пізніше.

Проте, оскільки 93% організацій спираються на минулий досвід застосування AI, вони налаштовані оптимістично щодо управління ризиками. Провідні організації використовують GenAI ефективніше та більш інноваційно у своїх зусиллях з кібербезпеки порівняно зі своїми менш зрілими колегами. В прогресивних організаціях 48% керівників вважають генеративний AI пріоритетною ініціативою. Тоді як в організаціях, що розвиваються, цей показник становить лише 30%. Крім того, 75% керівників відзначають широке використання генеративного AI у своїх командах безпеки, на відміну від 23% в організаціях, що розвиваються.

Лідери кібербезпеки застосовують більш систематичний і менш експериментальний підхід до інтеграції генеративного AI. Більшість з них (82%) розробили спеціальну політику безпеки для GenAI. Тоді як лише 46% організацій, що розвиваються, зробили це.

Цей стратегічний підхід поширюється і на реагування на інциденти, де провідні організації значно випереджають інших. Вони повідомляють, що середній час виявлення деструктивних інцидентів становить 21 день порівняно з 34 днями. Також помітна різниця у часі відновлення: лідерам потрібно трохи більш як 44 години, щоб відновити критично важливі для бізнесу робочі навантаження, порівняно з середнім показником у 5,7 дня.

15 мая 2024 г., 12:26

Корпорація Microsoft представила четвертий щорічний звіт Work Trend Index. Дослідження під назвою «Штучний інтелект закріпився на робочому місці. Настав час долати виклики» ґрунтується на опитуванні 31 тисячі людей у 31 країні й містить аналіз тенденцій роботи та найму на платформі LinkedIn. Воно демонструє як лише за один рік штучний інтелект змінив спосіб роботи, найму та управління людьми у всьому світі.

За останні шість місяців використання генеративного ШІ на роботі зросло майже вдвічі. У LinkedIn спостерігається значне збільшення кількості професіоналів, які додають навички штучного інтелекту до своїх профілів, і більшість керівників відзначають, що вони не візьмуть на роботу людину без навичок роботи із ШІ. Але оскільки багато керівників стурбовані тим, що їхній компанії не вистачає бачення ШІ, а співробітники використовують власні інструменти, лідери підійшли до найважчої частини будь-якого технологічного прориву – переходу від експериментів до вимірюваного впливу на бізнес. У звіті висвітлено три ключові висновки про вплив штучного інтелекту на ринок праці.

Співробітники хочуть використовувати ШІ на роботі й не чекають, поки компанії зрозуміють цю потребу. Наразі вже три чверті працівників розумової праці використовують ШІ у своїй роботі. Багато з них намагаються не відставати від темпу та обсягу завдань і кажуть, що штучний інтелект економить час та підвищує креативність. У той час як 79% керівників погоджуються, що впровадження штучного інтелекту має вирішальне значення для збереження конкурентоспроможності, 60% кажуть, що їхня компанія не має бачення та планів щодо його впровадження та використання. Саме тому співробітники беруть справу у свої руки. 78% користувачів ШІ використовують власні інструменти у своїй роботі. Це призводить до того, що компанії втрачають переваги стратегічного використання ШІ у великих масштабах і ставлять дані компаній під загрозу.

Для співробітників ШІ підіймає планку і пробиває скляну стелю в кар'єрі: хоча для багатьох питання ШІ викликає побоювання втрати роботи, дані також показують іншу перспективу – з огляду на нестачу кваліфікованих талантів і бажання деяких співробітників змінити кар'єру, вивчення ШІ відкриває значні можливості. Більшість керівників (55%) стурбовані наявністю достатньої кількості талантів цього року, особливо лідери в галузі кібербезпеки, інженерії та креативного дизайну, які відчувають найбільший тиск.

І професіонали знаходяться в пошуку. 46% співробітників у всьому світі розглядають можливість звільнення протягом наступного року, що є рекордом з часів «Великої перестановки» 2021 року. У той час як дві третини керівників (66%) не найняли б фахівця без навичок роботи зі ШІ, лише 39% користувачів пройшли навчання зі використання ШІ у своїй компанії, і лише 25% планують його запровадити цього року. Тому професіонали підвищують свою кваліфікацію самостійно. Станом на кінець минулого року кількість користувачів LinkedIn, які додають до своїх профілів навички штучного інтелекту, такі як Copilot і ChatGPT, зросла в 142 рази, а також на 160% зросла кількість нетехнічних фахівців, які використовують курси LinkedIn Learning для розвитку навичок ШІ.

Дослідження визначило чотири типи користувачів штучного інтелекту, починаючи від скептиків, які рідко використовують штучний інтелект, і закінчуючи досвідченими користувачами, які глибоко його використовують. Порівняно зі скептиками, досвідчені користувачі ШІ кардинально переорієнтували свої робочі дні, переосмисливши бізнес-процеси та заощадивши більш як 30 хвилин робочого часу на день. Понад 90% досвідчених користувачів кажуть, що ШІ робить їхнє величезне робоче навантаження більш керованим, а роботу – приємнішою, але вони не роблять це самостійно. Ці користувачі на 61% частіше чули від своїх директорів про важливість використання генеративного ШІ в роботі, на 53% частіше отримували підтримку від керівництва у питаннях пошуку шляхів для використання ШІ, щоб скоригувати їхній робочий функціонал, і на 35% частіше отримували тренінги з ШІ, адаптовані до їхньої конкретної ролі або завдань.

|

|

|