| 0 |

|

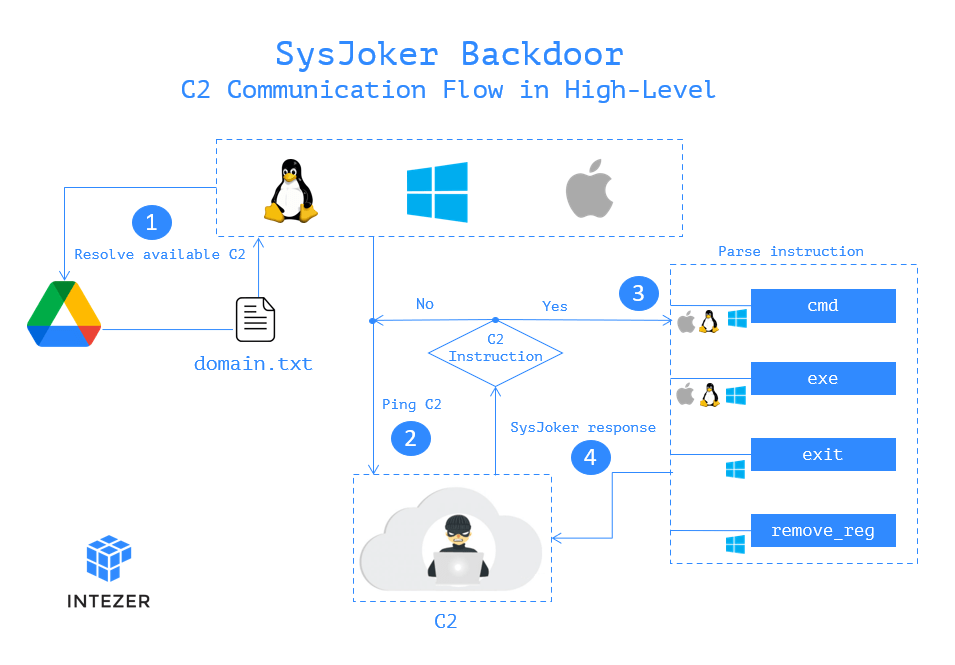

В процессе расследования совсем другой кибератаки – на университетский веб-сервер на основе Linux – сотрудники фирмы Intezer обнаружили там новую продвинутую разновидность вредоносного ПО, названную ими SysJoker. Созданное скорее всего в целях шпионажа или для подготовки к атакам ransomware, оно может создавать бэкдоры в операционных системах Windows, Linux и macOS, предоставляя хакерам полный доступ к скомпрометированным машинам.

ПО SysJoker начало активно использоваться в атаках со второй половины 2021 г. Оно выдаёт себя за системное обновление для Linux и macOS, а в версии для Windows маскируется под драйверы Intel. Неясно как фальшивые обновления попадают к жертвам, но, скорее всего, пользователи просто следуют инструкциям по их установке.

Пристальное внимание к скомпрометированным жертвам (с декабря управляющий домен (C2) менялся три раза), тщательный выбор целей для атак, полностью написанный с нуля вредоносный код, и то, что он может атаковать несколько операционных систем, – всё это говорит в пользу предположения Intezer о том, за SysJoker стоят так называемые «продвинутые злоумышленники» (advanced threat actor).

Из-за сложности выявления SysJoker трудно сказать, насколько насколько широки масштабы его распространения. На случай, если эта кампания всё ещё продолжается, эксперты подготовили подробные советы для минимизации связанных с ней рисков. В частности, рекомендуется использовать сканирование памяти для обнаружения установленных вредоносных программ. Администраторы должны отслеживать любую потенциально подозрительную активность и анализировать её, если что-то пошло не так.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|