Як стало відомо, фінська компанія зіграла ключову роль у забезпеченні кібершпигунства Росії, що демонструють документи, які були отримані The New York Times.

Цього місяця Nokia заявила, що припинить продажі в Росії і засудила вторгнення в Україну. Але фінська компанія не згадала, що залишає після себе: обладнання та ПЗ, що поєднує найпотужніший урядовий інструмент цифрового спостереження з найбільшою в країні телекомунікаційною мережею.

Цей інструмент використовувався для відстеження прихильників лідера опозиції Олексія Навального. Слідчі заявили, що інструмент перехоплював телефонні дзвінки ворога Кремля, якого пізніше було засуджено і зараз він перебуває у тюрьмі. СОРМ (Система технических средств для обеспечения функций оперативно-разыскных мероприятий) , також, швидше за все, використовується проти антивоєнних виступів у Росії.

Згідно з документами, які на руках The New York Times, понад п'ять років Nokia надавала обладнання та послуги для підключення СОРМ до найбільшого російського оператора зв'язку МТС. ФСБ Росії використовує систему для прослуховування телефонних розмов, перехоплення електронних та текстових повідомлень, а також відстеження інших інтернет-комунікацій.

Документи, що охоплюють період з 2008 по 2017 рр., показують у подробицях, що раніше не повідомлялися, що Nokia знала про запуск російської системи спостереження. Ця робота була потрібна фінському виробнику для ведення бізнесу в Росії, де вона стала провідним постачальником обладнання та послуг для різних клієнтів у сфері телекомунікацій.

Конфлікт в Україні перевернув уявлення про те, що продукти та послуги є агностичними. У минулому технологічні компанії стверджували, що краще залишатися на авторитарних ринках, навіть якщо це означало дотримання законів, написаних автократами.

Уроки, які компанії отримують з того, що відбувається в Росії, можуть мати наслідки в інших авторитарних країнах, де продаються передові технології.

«Ми повинні ставитись до складних технологій спостереження так само, як до ракет або безпілотників, - заявив Том Маліновскі (Tom Malinowski), демократ із Нью-Джерсі, який був помічником держсекретаря з прав людини в адміністрації Обами. - Нам потрібні відповідні заходи контролю за поширенням таких систем, як і щодо інших чутливих елементів національної безпеки».

Андрій Солдатов, експерт з російської розвідки та цифрового стеження, який ознайомився з деякими документами Nokia на запит The Times, заявив, що без участі компанії в СОРМ «зробити таку систему було б неможливо».

У Nokia, яка не заперечувала справжність документів, заявили, що за російським законодавством потрібно виготовити продукти, які дозволили б локальним операторам зв'язку підключитися до системи СОРМ. Компанія також додала, що не виробляє, не встановлює та не обслуговує обладнання СОРМ.

Документи, які розглянула The Times, були частиною майже двох терабайт внутрішньої електронної пошти Nokia, мережевих схем, контрактів, ліцензійних угод та фотографій. Фірма з кібербезпеки UpGuard та видання TechCrunch раніше повідомляли про деякі документи, що пов'язують Nokia з державною системою спостереження.

СОРМ, що з'явилася щонайменше у 1990-х роках, схожа на системи, які використовуються правоохоронними органами по всьому світу для прослуховування телефонних розмов та спостереження за злочинними об'єктами. Від виробників телекомунікаційного обладнання, таких як Nokia, часто потрібне забезпечення безперебійної роботи таких систем, відомих як законне перехоплення, в мережах зв'язку.

У демократичних країнах поліція, як правило, зобов'язана отримати ухвалу суду, перш ніж вимагати дані у постачальників телекомунікаційних послуг. У Росії система СОРМ обходить цей процес стороною, працюючи як чорна скринька спостереження, яка може взяти будь-які дані, які потрібні ФСБ, без нагляду.

Групи громадянського суспільства, юристи та активісти критикують російський уряд за використання СОРМ для стеження за суперниками та критиками Путіна. За їхніми словами, ця система майже, напевно, використовується зараз для придушення інакодумства проти війни.

В останнє десятиліття Кремль став серйозно ставитися до кібершпигунства, і за законом постачальники телекомунікаційного обладнання були зобов'язані надавати шлюз для шпигунства. Передбачалося, що якщо Nokia не підкориться, то конкуренти, такі як китайський телекомунікаційний гігант Huawei, будуть готові це зробити.

Особливості використання відповідного ПЗ значною мірою тримаються в секреті.

До 2015 року СОРМ привернула міжнародну увагу. У тому ж році Європейський суд з прав людини назвав програму «системою таємного спостереження», яка застосовувалась довільно без достатнього захисту від зловживань. Зрештою суд ухвалив, що у справі з російським журналістом, ці інструменти порушують європейські закони про права людини.

|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Nokia пішла з Росії, але система спостереження залишилася1 апреля 2022 г., 10:05

Секрети банди-вимагачів розкрилися після заяви про підтримку Росії24 марта 2022 г., 13:0725 лютого група вимагачів, відома як Conti, висловила підтримку Росії, коли країна вторглася в Україну. Це виявилося поганою ідеєю: через кілька днів витік величезний скарб таємниць банди. Дані містять детальну інформацію про конкретні хакерські кампанії, біткойн-гаманці, які використовує банда, і міркування про майбутнє криптовалюти як інструменту для відмивання грошей. В одному з повідомлень у чаті член Conti висловив лють через те, що хтось, пов’язаний з їхньою групою, націлився на веб-сайт у Росії («Такі д—-голови», — назвала ця особа своїх колег). Інший докладно розповідав про спробу злому співробітника журналістських розслідувань, який розслідував підозру в отруєнні відомого критика Кремля («Брат, не забувай про Навального»). Файли також розкривали еквівалент приватної таємниці організованої злочинності: відомості про використання бандою конкретних інструментів шкідливого ПЗ та уявлення про їхні методи ведення переговорів. Експерти повідомили Bloomberg News, що витік Conti міг бути зроблений більше для того, щоб викрити його учасників і підірвати його методи, ніж розслідування правоохоронних і охоронних фірм. Файли розкривають організаційну структуру групи та наводять підказки про методи, які використовуються, щоб попередити поліцію, що є цінною розвідкою. Хоча розмови та переговори з хакерами протікали і раніше, лише небагато з них відповідали масштабам і деталям Conti trove. Звіт пропонує безпрецедентний закулісний огляд групи, яка використовувала фальшиві вкладення електронної пошти, вкрадені паролі та телефонні дзвінки, щоб отримати понад 200 мільйонів доларів зі своїх жертв минулого року, повідомила Bloomberg News компанія з відстеження криптовалют Chainalysis Inc. Як свідчать документи, хакерська група використовувала підставні компанії, щоб зв’язатися з торговими представниками від законних виробників ПЗ безпеки Sophos і Carbon Black, щоб отримати зразки пропозицій антивірусного програмного забезпечення. Тестуючи шкідливе ПЗ проти широко використовуваних засобів безпеки, Conti може знайти слабкі місця в технології для обходу популярних кібер-продуктів, сказав Дейв Кеннеді (Dave Kennedy), співзасновник фірми безпеки TrustedSec, який відстежує Conti протягом років. Журнали також показують, як Conti та її філії проникали в кілька компаній щотижня, торгуючи ідеями про найкращі хитрощі, щоб змусити жертв платити. В одній розмові, яка пролилася, хакери обговорювали, чи надсилати жертві програм-вимагачів зразок вкрадених даних, щоб довести, що вони зламали компанію. Іншим разом вони обговорювали ймовірність того, що жертва зможе завантажити зашифровані дані з хмари, усуваючи стимул платити викуп. Bloomberg News знайшла кілька десятків криптовалютних гаманців серед журналів чату, загальна сума яких станом на середу становила понад 12 млн. дол., і ця цифра змінюється в залежності від вартості біткойна. Члени банди використовували гаманці, включені в журнали чату, для реінвестування в свою технічну інфраструктуру, оплати афілійованих клієнтів і надсилання біткойнів іншим операторам шкідливих програм, як-от розробникам інструменту для фінансових злочинів TrickBot, сказала Джекі Ковен (Jackie Koven), керівник відділу розвідки кіберзагроз у Chainalysis. «З цього витоку інформації ми бачимо, що Conti складається з різних банд і груп, але вони також працюють дещо автономно», - сказала вона.

Як і деякі інші банди, які використовують програми-вимагачі, Conti, схоже, уникає російських цілей. Розмови показують, що менеджер середньої ланки на ім’я Трой (Troy) зупинив одну таку спробу атаки.

Дослідники з питань кібербезпеки заявили, що відступ був додатковим доказом мовчазного схвалення, яке Росія дає певним кіберзлочинцям, за умови, що вони не нападають на організації всередині її кордонів. Підозрювані зв’язки російської розвідки з кіберзлочинцями були оприлюднені раніше. Міністерство фінансів США у 2019 році звинуватило передбачуваного лідера хакерської групи Evil Corp. Максима Якубця в наданні «прямої допомоги» спонсорованим Кремлем кіберзаходам. Прокуратура також висунула звинувачення низці імовірних російських хакерів у співпраці з Федеральною службою безпеки (ФСБ) з 2012 році. Речник посольства Росії у Вашингтоні не відповів на запит про коментар. Раніше Росія заперечувала причетність до зловмисних кібератак. «Що до цієї конкретної групи, то схоже вони мали стосунки з російською урядовою групою, - сказав Джон Фоккер (John Fokker), керівник відділу кіберрозслідувань у охоронній фірмі Trellix і колишній співробітник голландського поліцейського підрозділу, який розслідує просунутих хакерів. - Коли ви бачите розмови на кшталт: «Ми не повинні стикатися з цією організацією, тому що нас обдурять», це не те, що ви часто бачите в подібних чатах».

Кібератаки, Росія та зміна обличчя війни в ХХІ столітті19 марта 2022 г., 18:05На тлі серйозних руйнувань, приголомшливої гуманітарної кризи та світових економічних наслідків, які спричинило вторгнення Росії в Україну менш ніж за два тижні, чиновники по всьому світу також висловили занепокоєння щодо потенційних кібератак. Прикладами попередніх дій Росії в цій сфері були атаки на веб-сайти естонських організацій у 2007 році та злом української електромережі в 2015 році. Щоб дізнатися більше про те, як кібератаки сформували сучасну війну та як країни адаптують свої стратегії, Penn Today поспілкувався з Хелі Тіірмаа-Клаар (Heli Tiirmaa-Klaar), запрошеним співробітником Perry World House і директором Інституту цифрового суспільства в Європейській школі менеджменту та технологій. Загалом, як виглядає кібервійна та кібербезпека? Поки що не виявлено кіберзасобів, які спричиняють руйнування під час воєн. Те, що бачили під час конфліктів, – це кібератаки, які використовуються для порушення комунікацій та порушення функціонування інформаційних систем. Воюючі сторони часто використовують цей метод, щоб порушити стратегічну комунікацію свого супротивника та порушити інформаційні системи чи повідомлення своїм власним людям. З точки зору кібербезпеки, країни зазвичай запобігають нападам, впроваджуючи найкращі методи та дотримуючись заходів щодо запобігання. Це включає оновлення вимог безпеки та забезпечення багаторівневої системи кіберзахисту. Одне з поширених помилкових уявлень про кібератаки під час політично мотивованих кампаній або конфліктів полягає в тому, що вони мають свою власну логіку і відбуваються поза ширшим стратегічним контекстом. Натомість вони фактично використовуються ворогуючими сторонами для допомоги чи сприяння іншим цілям, будь то політичні чи на полі бою. Загалом, кібератаки відбуваються тому, що є сенс використовувати ці атаки в ширшому, систематичному підході до поля бою, і, якщо країни мають політичну мотивацію атакувати іншу країну, кібератака, безумовно, може бути частиною цього. Більшість жителів Заходу розуміють кібератаки як метод атаки, заснований на технології, який виводить з ладу деякі ІТ-системи. Але для росіян це переважно інформаційна війна. Для Росії найважливішою частиною кібер- або інформаційної війни було б поширення дезінформації, яка служить їхнім інтересам у конфлікті. Росіяни використовують дезінформацію, щоб переконатися, що власне населення не дізнається правди ззовні про те, що відбувається в Україні. Вони також використовували тактику поширення дезінформації на полі бою, щоб солдати не втратили моральний дух. Також можна використовувати дезінформацію проти українського населення, але українці дуже стійкі до дезінформації. У них є власна інформаційна кампанія як протидія, і вони завдають удару у відповідь професійними інформаційними кампаніями та інструментами. Під час нинішнього вторгнення в Україну за кілька днів до початку війни були спроби псування та інші кібератаки на українські міністерства, але вони були пом’якшені досить професійно. Під час нинішнього вторгнення в Україні було небагато кібератак. Це завдяки тому, що Цього разу українці були підготовлені, тому що вони пережили серйозні кібератаки під час російського вторгнення 2014 року і навчилися на них. І хоча ця інформаційна війна відбувається на задньому плані, більшість експертів дивуються, що вони не бачать основних кіберелементів. Країни, як правило, використовують кібератаки, якщо їм потрібно внести певний зрив нижче порогу збройного конфлікту, у цій сірій зоні між миром і війною. Але зараз конфлікт розгорівся, тож їм не потрібно його приховувати. Яку роль досі відігравали кібератаки під час цієї війни? Кожного разу війна чомусь навчає, У цій нинішній війні можна бачити, як використовувалися менш звичайні методи кібератак і наскільки великою була інформаційна операція. Незважаючи на те, що відбувалися деякі реальні кібернетики, наприклад, проти супутникового зв’язку, інше питання, наскільки вони успішні. Але як країни захищаються від таких типів кібератак, враховуючи наслідки інформаційної війни? Західні країни не хочуть переходити на лінію контролю над вмістом, і тому що західні країни мають важкі бар’єри адаптації щодо того, як подбати про ці аспекти інформаційної операції. Але, якщо необхідно підготуватися, то це треба зробити, тому що це частина російської стратегії з самого початку. Для росіян це все частина інструментів, які вони можуть використовувати: дезінформація з одного боку, ядерна зброя з іншого.

Що означає війна в Україні для кібербезпеки Європи16 марта 2022 г., 11:35Як бомби та ракети обрушуються на українські міста,так діє інший вид озброєння: кіберзброя. Ця зброя нового покоління замінює вибухівку на деструктивне програмне забезпечення (шкідливе ПЗ) і ракетні пускові установки з мережевими вразливістю. Кіберзброя проникає в основні мережі країни-противника, встановлює віддалений контроль та сіє хаос, стираючи дані в комп'ютерах, зливаючи дані та викликаючи інші небезпечні збої в основних службах та критичній інфраструктурі. Але кіберзброя принципово відрізняється від традиційної «кінетичної» зброї: вона часто менш цілеспрямована. Іншими словами, коли одна країна використовує кіберзброю проти іншої країни, вона може вразити інші цілі, ніж передбачали його творці. Коли шкідливе програмне забезпечення переміщується всередині цільової мережі, воно може ненавмисно проникнути в інші мережі. Дослідники називають це "побічним ефектом". І хоча зараз Росія веде реальну війну тільки проти України, ризик поширення агресія за допомогою кіберзброї на європейські країни та фірми у всьому світі продовжує зростати. Microsoft виявила безліч українських комп'ютерів, уражених шкідливою програмою, яка стирає їх вміст, що важко піддається відновленню. В останні дні Microsoft також виявила нове шкідливе ПЗ (під назвою «FoxBlade»), призначене для крадіжки даних про здоров'я, страхування та транспорт з українських основних служб. Висока ймовірність поширення цих шкідливих програм за межі України. Уряди всього світу вже випускають попередження про можливий ризик поширення загрози. Також з'являються підозріло своєчасні збої в роботі європейських систем, які можуть стати побічними ефектами. Ізоляція себе від кінетичної війни більше не означає, що вони у безпеці від наслідків самої війни. Традиційно концепція безпеки розвивалася поряд із поняттями загрози та сили, насамперед у збройних силах. У лютому 1998 року, коли США готували бомбардування Іраку, хтось зламав військові комп'ютерні мережі. Виявилося, що це були якісь підлітки з Каліфорнії. Ця подія, відома як Solar Sunrise, пролила світло на кіберпростір. Це викликало політичні дебати про активи, уразливості та можливості, якими уряди повинні керувати для захисту своїх об'єктів та своїх зацікавлених сторін у кіберпросторі.

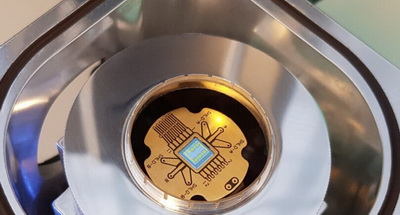

Удвоение емкости криочипов для квантовых компьютеров8 марта 2022 г., 18:05Исследователи из Fraunhofer IZM в Германии разработали высокоплотный процесс криогенной электроники для квантовых компьютеров. Команда использовала столбики индия с шагом 7,5 мкм, чтобы удвоить плотность межсоединений кубитов, охлажденных до температуры в несколько милликельвинов. Это тестируется в специальной криометрической лаборатории в Берлине. Для чтения кубитов и управления ими требуется электронный переключатель с достаточной плотностью портов, и он должен быть термически развязан, чтобы его собственный тепловой сигнал не разрушал квантовую запутанность кубитов. По словам доктора Германа Опперманна (Hermann Oppermann) из Фраунгоферовского института надежности и микроинтеграции IZM, современная технология соединения кубитов застряла на шаге 15 микрометров в течение нескольких лет. Его команда использовала гальваническое осаждение индия на шаге менее 7,5 микрометров. Поскольку во время работы система должна поддерживать температуру 20 милликельвинов, ее электрические соединения могут выделять лишь незначительное количество тепловой энергии. Команде удалось нанести и структурировать сверхпроводящий ниобий и ниобиевые сплавы в виде сквозных отверстий через несколько слоев подложки в промежутках. Результатом стал носитель схемы с чрезвычайно малыми потерями, который может соединять целые массивы кубитов в режиме реального времени и интегрировать их в высокоплотные, но масштабируемые системы для квантовых вычислений. Fraunhofer IZM создал специальную криометрическую лабораторию в Берлине как место, где можно было бы разработать эту фундаментальную технологию, протестировать подходящие материалы, оптимизировать концепции интеграции и испытать технологии сверхпроводящих межсоединений для криогенных приложений. Лаборатория позволяет исследователям тестировать, характеризовать и оценивать электрические цепи и добиваться прогресса в технологиях интеграции для сценариев с экстремально низкими температурами. Отдельные компоненты схемы охлаждаются до 3 градусов Кельвина, чтобы проанализировать их резистивные свойства и сделать выводы об их электрических характеристиках и надежности переходных отверстий, слоев перераспределения и систем управления при криогенных температурах. «В качестве одного из наших следующих шагов мы будем продвигать эту криогенную технологию упаковки и соединения в направлении высокочастотной технологии миллиметровых волн», — сказал д-р Опперманн. «Мы постоянно учимся в этой области, что создает удивительный потенциал на рынке для возможных приложений, — сказал он. - Это не ограничивается квантовыми технологиями, но также открывает новые перспективы для традиционных приложений, таких как высокопроизводительные вычисления или криодатчики. Мы всегда заинтересованы в других проектах, которые могли бы извлечь выгоду из нашего опыта в области упаковочных технологий для криогенных применений».

Первая квантовая сеть для блокчейна7 марта 2022 г., 14:45Toshiba и сетевой гигант Ciena продемонстрировали первое квантовое распределение ключей (QKD) для блокчейна в городских сетях. Работа в Future Lab JPMorgan Chase для прикладных исследований и инженерии (FLARE) и глобальной сетевой инфраструктуры впервые мультиплексировала канал QKD на том же волокне, что и оптические каналы 800 Гбит/с, и использовалась для предоставления ключей для шифрования потока данных. Сосуществование квантового канала с двумя каналами 800 Гбит/с и восемью каналами 100 Гбит/с было продемонстрировано на 70-километровом волокне с ключевой скоростью, достаточной для поддержки до 258 зашифрованных каналов AES-256 при частоте обновления ключа 1 ключ/сек. Работа QKD и десяти широкополосных каналов была продемонстрирована на расстояниях до 100 км. Для подтверждения концепции сетевой инфраструктуры использовалась мультиплексная система QKD от Toshiba, изготовленная Toshiba Europe на их базе в Кембридже в Великобритании, и платформа Ciena Waveserver 5, оснащенная шифрованием на оптическом уровне 800 Гбит/с и открытыми API, работающими поверх фотонной системы Ciena 6500. Испытания проводились в лаборатории по моделированию производства оптоволокна JPMorgan Chase в США.

Инновационные кристаллы для компьютерной электроники будущего4 марта 2022 г., 18:05Хотя современные компьютеры уже очень быстры, они также потребляют огромное количество электроэнергии. Вот уже несколько лет много говорят о новой технологии, которая, хотя и находится в зачаточном состоянии, однажды может произвести революцию в компьютерной технике — спинтронике. Группа исследователей из Университета Гёте во Франкфурте определила материалы, обладающие удивительно быстрыми свойствами для спинтроники. «Вы должны представить, что электронные спины — это крошечные магнитные иголки, прикрепленные к атомам кристаллической решетки и взаимодействующие друг с другом», — говорит Корнелиус Креллнер (Cornelius Krellner), профессор экспериментальной физики Франкфуртского университета им. Гёте. То, как эти магнитные стрелки реагируют друг с другом, принципиально зависит от свойств материала. К настоящему времени ферромагнетики исследовались прежде всего в спинтронике; с этими материалами, подобно железным магнитам, магнитные стрелки предпочитают ориентироваться в одном направлении. Однако в последние годы внимание в большей степени было уделено так называемым антиферромагнетикам, поскольку считается, что эти материалы обеспечивают еще более быструю и эффективную переключаемость, чем другие материалы спинтроники. У антиферромагнетиков соседние магнитные стрелки всегда направлены в противоположные стороны. Если атомную магнитную стрелку толкнуть в одном направлении, соседняя стрелка повернется в противоположном направлении. Это, в свою очередь, заставляет следующего, кроме одного соседа, снова указывать в том же направлении, что и первая стрелка. «Поскольку это взаимодействие происходит очень быстро и практически без потерь на трение, оно предлагает значительный потенциал для совершенно новых форм электронных компонентов», — объясняет проф. Креллнер. Прежде всего кристаллы с атомами из группы редкоземельных элементов рассматриваются как интересные кандидаты для спинтроники, поскольку эти сравнительно тяжелые атомы обладают сильными магнитными моментами — химики называют соответствующие состояния электронов 4f-орбиталями. Среди редкоземельных металлов, ряд из которых не являются ни редкими, ни дорогими, есть такие элементы, как празеодим и неодим, которые также используются в магнитной технологии. В настоящее время исследовательская группа изучила в общей сложности семь материалов с различными атомами редкоземельных элементов, от празеодима до гольмия. Проблема при разработке материалов спинтроники заключается в том, что для таких компонентов требуются идеально спроектированные кристаллы, так как малейшие несоответствия сразу же негативно сказываются на общем магнитном порядке в материале. Именно здесь в игру вступает опыт Франкфурта. «Редкоземельные элементы плавятся при температуре около 1000 градусов по Цельсию, но родий, который также необходим для кристалла, не плавится до температуры около 2000 градусов по Цельсию, — говорит проф. Креллнер. - Вот почему здесь не работают обычные методы кристаллизации». Вместо этого ученые использовали горячий индий в качестве растворителя. Необходимые редкоземельные элементы, а также родий и кремний растворяются в нем при температуре около 1500 градусов Цельсия. Графитовый тигель выдерживали при этой температуре около недели, а затем осторожно охлаждали. В результате искомые кристаллы вырастали в виде тонких дисков с длиной ребра два-три миллиметра. Затем группа изучила их с помощью рентгеновских лучей, полученных на берлинском синхротроне BESSY II и на источнике света Института Пауля Шеррера в Швейцарии. «Самое важное открытие состоит в том, что в кристаллах, которые мы вырастили, редкоземельные атомы очень быстро реагируют друг с другом в магнитном поле, и сила этих реакций может быть специально отрегулирована путем выбора атомов», — говорит проф. Креллнер. Это открывает путь для дальнейшей оптимизации — в конечном счете, спинтроника все еще остается чисто фундаментальным исследованием, и до производства коммерческих компонентов еще далеко. Однако на пути к рыночной зрелости предстоит решить еще очень много проблем. Таким образом, кристаллы, которые производятся при палящей жаре, обладают убедительными магнитными свойствами только при температурах ниже минус 170 градусов по Цельсию. «Мы подозреваем, что рабочие температуры могут быть значительно повышены за счет добавления атомов железа или подобных элементов, — говорит проф. Креллнер. Но еще предстоит увидеть, будут ли магнитные свойства столь же положительными». Однако благодаря новым результатам исследователи теперь лучше понимают, где имеет смысл менять параметры.

Исследователи из Университета Гёте разрабатывают новые материалы для минимизации энергопотребления электронных элементов

Классические компьютеры стремятся обеспечить квантовое преимущество27 февраля 2022 г., 15:05Чтобы квантовые компьютеры считались жизнеспособными, они должны успешно и проверяемо выполнять задачи, которые трудно воспроизвести на любом классическом компьютере — ситуация, известная как «квантовое преимущество». Однако по мере совершенствования как квантовых компьютеров, так и классических методов становится трудно провести черту, за которой квантовые машины имеют преимущество. Недавняя разработка, возглавляемая исследователями из Бристольского университета, Великобритания, подняла конкуренцию на новый уровень, показав, что классические машины могут решать одну такую «сложную» задачу значительно быстрее, чем считалось ранее. Хотя квантовый компьютер по-прежнему лидирует, новый алгоритм бристольской команды сокращает разрыв между классическим компьютером и квантовым примерно на девять порядков. В конце 2020 года экспериментаторы из Университета науки и технологий Китая (USTC) сообщили, что они продемонстрировали квантовое преимущество, используя метод, известный как выборка гауссовых бозонов (GBS). Их эксперимент был основан на идее, что задача выборки вероятностных распределений, генерируемых квантовыми состояниями в определенных условиях, известна как неразрешимая для классических компьютеров. В GBS распределения вероятностей исходят из набора фотонов, проходящих через оптические схемы. Когда фотоны проходят через цепь, они интерферируют друг с другом, прежде чем будут измерены. По мере увеличения размера оптической схемы и количества фотонов вычисление статистики выходных измерений для классических компьютеров становится экспоненциально сложнее. Всего за несколько минут квантовая установка, созданная командой USTC, смогла рассчитать то, на что классической машине, как ожидалось, потребуется несколько миллионов лет. Этот новый результат пересматривает несколько алгоритмов, используемых в моделировании GBS, и выводит результаты эксперимента с возможностью добавления шума и ошибок по желанию. Эта дополнительная возможность отличает его от многих других алгоритмов моделирования, ориентированных на эффективность, которые, как правило, явно полагаются на то, как ошибки влияют на результат физического эксперимента, чтобы сократить время моделирования. Было показано, что добавление моделей шума, которые представляют экспериментальные потери, к классическому моделированию GBS снижает его сложность и, следовательно, сокращает время их выполнения. По словам Джейкоба Ф. Балмера (Jacob F Bulmer), аспиранта из Бристоля и ведущего автора исследования, целью этих экспериментов и моделирования не является решение конкретной реальной проблемы. Скорее, это лучше понять и продемонстрировать критерии квантового преимущества. Хотя новый результат все еще не быстрее, чем квантовый эксперимент, он делает дыры в том, что ранее считалось «сложным» для классических компьютеров, и поднимает планку для будущих экспериментов. «Я думаю, что основной вывод заключается в том, что мы предоставили четкий эталон, с которым следует сравнивать эксперименты GBS, — объясняет Балмер. - Я надеюсь, что отныне любой новый прогресс в GBS будет включать сравнение с нашими методами, которые считаются самыми быстрыми классическими алгоритмами для точного моделирования GBS». Гонка за квантовое преимущество еще не окончена. Что касается классической стороны, бристольским исследователям еще предстоит полностью использовать шум и несовершенство экспериментальных установок таким образом, чтобы еще больше ускорить их моделирование. В то же время квантовые технологии продолжают стремительно развиваться. В октябре 2021 года группа USTC сообщила о новых результатах в Physical Review Letters, которые значительно превосходят результаты 2020 года. Хотя команда USTC не представила эталонный тест нового классического алгоритма с достижениями обеих сторон, еще неизвестно, что на самом деле означает квантовое преимущество для GBS.

Работаем быстрее: в гонке за вычислительными преимуществами классические машины не так сильно отстают, как считалось ранее

Новый метод квантовых вычислений23 февраля 2022 г., 19:05Физики из Амстердамского университета предложили новую архитектуру масштабируемого квантового компьютера. Используя коллективное движение составляющих частиц, они смогли построить новые строительные блоки для квантовых вычислений, которые создают меньше технических трудностей, чем современные методы. Исследователи работают в QuSoft и Институте физики. Усилия, которыми руководил кандидат наук Маттео Маззанти (Matteo Mazzanti), сочетают в себе два важных компонента. Одним из них является так называемая платформа с захваченными ионами, один из наиболее многообещающих кандидатов для квантовых вычислений, в котором используются ионы. Другим — хитроумный метод управления ионами, поступающими с помощью оптического пинцета и осциллирующих электрических полей. Как следует из названия, квантовые компьютеры с захваченными ионами используют кристалл захваченных ионов. Эти ионы могут двигаться по отдельности, но, что более важно, и в целом. Как оказывается, возможные коллективные движения ионов облегчают взаимодействие между отдельными парами ионов. В их предложении эта идея конкретизируется путем приложения однородного электрического поля ко всему кристаллу, чтобы опосредовать взаимодействия между двумя конкретными ионами в этом кристалле. Два иона выбираются путем применения к ним потенциалов пинцета. Однородность электрического поля гарантирует, что только два иона будут двигаться вместе со всеми другими ионами в кристалле. В результате сила взаимодействия между двумя выбранными ионами является фиксированной, независимо от того, насколько далеко друг от друга находятся два иона. Квантовый компьютер состоит из вентилей, небольших вычислительных строительных блоков, которые выполняют квантовые аналоги таких операций, как «И» и «ИЛИ», которые мы знаем из обычных компьютеров. В квантовых компьютерах с захваченными ионами эти вентили воздействуют на ионы, и их работа зависит от взаимодействия между этими частицами. В установке тот факт, что эти взаимодействия не зависят от расстояния, означает, что и продолжительность работы вентилей не зависит от этого расстояния. В результате эта схема квантовых вычислений по своей природе является масштабируемой и по сравнению с другими современными схемами квантовых вычислений создает меньше технических проблем для создания сравнительно хорошо работающих квантовых компьютеров.

Два захваченных иона (синий) выбираются оптическим пинцетом (красный). Квантовый вентиль между ионами можно реализовать с помощью электрических полей

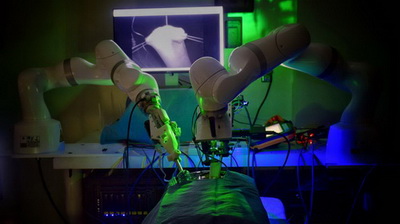

Робот проводит первую лапароскопическую операцию без помощи человека19 февраля 2022 г., 15:15Робот провел лапароскопическую операцию на мягких тканях свиньи без направляющей руки человека — значительный шаг в робототехнике к полностью автоматизированной операции на людях. Разработанный группой исследователей Университета Джона Хопкинса автономный робот Smart Tissue Autonomous Robot (STAR) описан в журнале Science Robotics. «Наши результаты показывают, что мы можем автоматизировать одну из самых сложных и деликатных задач в хирургии: повторное соединение двух концов кишечника. STAR провел операцию на четырех животных и дал значительно лучшие результаты, чем люди, выполняющие ту же процедуру», - сказал старший автор Аксель Кригер (Axel Krieger), доцент кафедры машиностроения в Инженерной школе Уайтинга Джона Хопкинса. Робот преуспел в кишечном анастомозе, процедуре, которая требует высокого уровня повторяющихся движений и точности. Соединение двух концов кишечника, пожалуй, самый сложный этап в желудочно-кишечной хирургии, требующий от хирурга наложения швов с высокой точностью и последовательностью. Даже малейшее дрожание рук или неправильно наложенный шов могут привести к несостоятельности, что чревато катастрофическими последствиями для пациента. Команда оснастила STAR новыми функциями для повышения автономности и хирургической точности, в том числе специализированными инструментами для наложения швов и современными системами визуализации, которые обеспечивают более точную визуализацию операционного поля. По словам доц. Кригера, операции на мягких тканях особенно сложны для роботов из-за их непредсказуемости, вынуждающей их быстро адаптироваться к неожиданным препятствиям. STAR имеет новую систему управления, которая может корректировать хирургический план в режиме реального времени, как это сделал бы хирург-человек. «Что делает STAR особенным, так это то, что это первая роботизированная система, которая планирует, адаптирует и выполняет хирургический план в мягких тканях с минимальным вмешательством человека», — сказал доц. Кригер. Трехмерный эндоскоп на основе структурного света и алгоритм отслеживания на основе машинного обучения, разработанный проф. Джином Кангом (Jin Kang) и его учениками, направляет STAR. «Мы считаем, что передовая система трехмерного машинного зрения необходима для того, чтобы сделать интеллектуальных хирургических роботов умнее и безопаснее», — сказал проф. Канг. По словам доц. Кригера, по мере того, как медицина движется к более лапароскопическим подходам к операциям, будет важно иметь автоматизированную роботизированную систему, предназначенную для таких процедур. «Роботизированный анастомоз — это один из способов гарантировать, что хирургические задачи, требующие высокой точности и воспроизводимости, могут выполняться с большей точностью у каждого пациента, независимо от навыков хирурга, — сказал доц. Кригер. - Мы предполагаем, что это приведет к демократизированному хирургическому подходу к лечению пациентов с более предсказуемыми и последовательными результатами».

,

|

Останні обговоренняТОП-новиниТОП-блогиТОП-статті |

||

.jpg)