| +11 голос |

|

Хакеры используют уязвимости поискового движка Elasticsearch для установки DDoS-вредоносов в «облаке» Amazon и, возможно, в «облаках» других провайдеров.

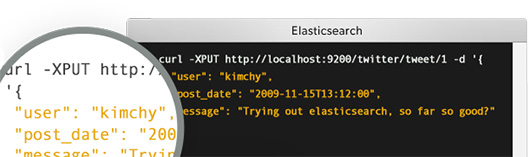

Набирающий популярность открытый поисковый движок Elasticsearch реализован на Java и позволяет производить полнотекстовый поиск разных типов документов через REST API (REST — передача репрезентативного состояния). Elasticsearch использует распределенную архитектуру, которая позволяет работать одновременно на множестве узлов, что делает его эффективным для использования в «облаках», в частности Elasticsearch развернут на Amazon Elastic Compute Cloud (EC2), Microsoft Azure, Google Compute Engine, пр.

Ранее сообщалось о проблемах, связанных со скриптингом в Elasticsearch. Версии Elasticsearch 1.1.x поддерживают активный скриптинг посредством API-вызовов по умолчанию, причем скрипты исполняются не в «песочнице», а функция не требует аутентификации. Кроме того, уязвимость CVE-2014-3120 позволяет удаленно исполнять код. Начиная с версии 1.2.0 динамический скриптинг по умолчанию отключен, тем не менее заплатки для версий 1.1.X до сих пор не выпущены.

На прошлой неделе специалисты «Лаборатории Касперского» нашли новые версии Linux-троянца Mayday, используемого для запуска DDoS-атак. Один из вариантов Mayday обнаружен на серверах Amazon EC2, на скомпрометированных машинах были также выявлены веб-оболочки для управления сервером. Взлом был осуществлен через Elasticsearch 1.1.x, который несмотря на доступность версий 1.2.x и 1.3.x пока используется некоторыми компаниями. Найденная на Amazon версия Mayday не использовала DNS-усиление, ограничиваясь UPD-флудингом, в числе ее целей были крупный американский банк и японский сервис-провайдер.

Стратегія охолодження ЦОД для епохи AI

| +11 голос |

|