|

СПЕЦІАЛЬНІ

ПАРТНЕРИ

ПРОЕКТУ

Определение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях

Кто внес наибольший вклад в развитие украинского ИТ-рынка.

Награды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары

|

|

1 июня 2022 г., 16:45

В умовах сучасної війни бойові дії йдуть не лише на полях битв, а й у кіберпросторі. За останні місяці росія здійснила сотні кібератак проти нашої країни, а їхня загальна кількість збільшилася щонайменше утричі. Серед основних цілей ворожих хакерів – уряд і місцеві органи влади України, сектор безпеки та оборони, комерційні організації та фінансові установи, телеком.

«Укртелеком» як частина критичної інформаційної інфраструктури країни постійно перебуває у центрі уваги хакерів. Тож ми спостерігаємо зростання кількості кібератак на нашу інфраструктуру від самого початку вторгнення. Зокрема 28 березня ми зазнали потужної атаки. Вона проводилась з нещодавно тимчасово окупованої української території. Хакери використали скомпрометований обліковий запис співробітника компанії та намагались вивести з ладу обладнання та сервіси компанії, а також отримати контроль над мережею та обладнанням оператора.

Завдяки злагодженим діям фахівців Укртелекому і Держспецзв'язку, а також допомозі закордонних партнерів, небезпеку вдалося усунути, але частина сервісів компанії була недоступна користувачам протягом деякого часу. За результатами розслідування, внаслідок кібератаки дані користувачів не постраждали й не були скомпрометовані.

Укртелеком вистояв того дня завдяки низці обставин, зокрема своєї модернізованій інфраструктурі, кваліфікованому персоналу та партнерській кооперації.

З боку інфраструктури, оператор активно інвестує в інформаційну безпеку і за останні три роки реалізував низку заходів для посилення захисту. Минулого року в Укртелекомі було створено та впроваджено оперативний центр безпеки (SOC), промислову експлуатацію якого було запущено на початку 2022 року. З початком великої війни всередині компанії активізовано додаткові інструменти та посилено співпрацю з передовими вендорами рішень безпеки: Microsoft, Cisco, Palo Alto, CloudFlare та іншими. Крім того, розширено діяльність SOC з підключенням практично всіх інфраструктурних елементів компанії, що дозволило забезпечити високий рівень моніторингу та ефективності.

Завдяки досвіду та знанням, які ми отримали за часів пандемії коронавірусу, вдалося створити безпечну архітектуру віддаленої роботи. Практично всі офісні працівники за потреби можуть працювати дистанційно, при цьому, не маючи функціональних обмежень. Сьогодні близько десяти тисяч співробітників компанії мають змогу працювати і працюють віддалено.

Минулого року в нас завершився процес впровадження віртуальних робочих місць, завдяки яким кілька тисяч співробітників можуть працювати одночасно з будь-яких місць або пристроїв.

Компанія використовує архітектуру безпеки з нульовою довірою та розпочала її впровадження ще три роки тому. Впровадження почалося з обов'язкової двофакторної автентифікації для всіх користувачів та адміністраторів компанії і впровадження контролів, які дозволяють авторизувати користувача не тільки після перевірки логіну та паролю, але і його локації, пристрою та ресурсу, до якого він намагається отримати доступ.

Тому 28 березня нашу систему захисту не було зламано ззовні. Хакери намагалися, скориставшись скомпрометованим обліковим записом, провести так звану «discovery phase». Наші фахівці відстежили та усунули небезпеку. До речі, цю фазу кібератаки проводили з нещодавно тимчасово окупованої росіянами української території. Потім хакери продовжили атакувати, намагаючись вивести з ладу обладнання та сервіси компанії, а також отримати контроль над мережею та обладнанням Укртелекому. Були вчинені спроби змінити паролі від облікових записів працівників компанії, обладнання, фаєрволів. У такій ситуації колеги невідкладно вжили заходів з протидії кібератаці: для захисту критичної інформаційної інфраструктури, а також - безперервного надання послуг військовим та критичній інфраструктурі країни оператор тимчасово обмежив доступ до послуг приватним користувачам і бізнесу. Трафік у мережі упав до 13% від нормального режиму функціонування мережі. Це була справжня битва і ми її вистояли! Важливо додати, що Укртелеком одразу проінформував про кібератаку «Держспецзв'язку» та координувався з фахівцями служби під час її усунення.

Тож одним із ключових факторів, який допоміг оперативно відбити атаку, було рішення про тимчасову ізоляцію наших абонентів від мережі, всіх крім спецкористувачів. Команда Укртелекому свідомо пішла на цей крок, адже розуміла, що першочерговою задачею є забезпечення зв’язку для спецабонентів. Завдяки прийнятому рішенню, вдалося гарантувати працездатність та безперервність роботи критичної інфраструктури та наших військових.

Також варто відзначити, що виявленню та усуненню наслідків атаки посприяла співпраця з західними партнерами, а саме з колегами із Microsoft, які надавали нам свою допомогу практично в онлайн режимі.

Під час атаки було використано вразливість нульового дня. Подолати наслідки атаки нам допомогла наявність всіх необхідних та актуальних оновлень. Фахівці швидко відреагували на зовнішнє втручання та надали необхідні дані SOC. З урахуванням того, що сьогодні архітектура кібератак змінюється щодня та використовуються всі можливі засоби для виявлення та використання вразливостей ПЗ, дуже важливо не нехтувати оновленнями систем безпеки і займатися моніторингом й аналітикою інформації, яку поширюють вендори, та, яку отримують всередині компанії у процесі діяльності.

Хочеться наголосити також і на важливості кооперації з партнерами як національними, так і закордонними. Адже обмін досвідом дозволяє уникати помилок, що позитивно впливає на розвиток галузі, в цілому. Крім того, коли мова йде про ведення діяльності у надзвичайних умовах, в яких ми є сьогодні, гуртування – це необхідність, яка дозволить досягнути поставлених цілей та завадити планам ворога.

Особисто від себе, хотів би додати, що бажаю своїм колегам з індустрії зустріти свої дні народження за кращих обставин, ніж довелося мені цього 28 березня.

10 февраля 2022 г., 13:25

Сегодня каждый, так или иначе, оценивает для себя необходимость бустера, и кто знает какое еще их количество предстоит в ближайшие годы. Ну, а мы сегодня поговорим о «бустере» для бизнеса – автоматизации.

Казалось бы, автоматизация и гиперавтоматизация (термин, введенный Gartner в 2020 г.) как никогда актуальна для современного бизнеса большого и малого. Я бы даже сказал, что без «бустера» уже почти ни в какую индустрию и не попадешь, даже с «тестом» о дешевой рабочей силе, которая не окупается автоматизацией. Но примечательно то, что заголовок позаимствован мной из статьи Harvard Business Review за январь-февраль 1989 г. В этой публикации авторы убеждают читателя, что автоматизация инструментов продаж и маркетинга добавляет до трети к эффективности!

Как же так? За 35 лет ничего не изменилось? И вопрос автоматизации все так же на повестке дня топ-менеджмента и собственников большинства украинских бизнесов? Давайте взглянем, чем отличается понятие гиперавтоматизации «Новой Нормы» от автоматизации курильщика (зачеркнуто) прошлого века.

| |

Automation |

Hyperautomation |

| Technologies required to perform |

Performed by automation tools |

Performed by multiple machine learning, packaged software and automation tools |

| Sophistication of technology |

RPA and task-oriented automation |

Sophisticated AI-based process automation |

| Outcome |

Efficient operations |

Smart and efficient operations |

| Degree of coverage |

Where relevant: «What processes can we automate?» |

All-encompassing: «Everything that can be automated will be automated» |

| Scope |

Is conducted from one platform |

Is an ecosystem of platforms, systems and technologies |

Если простыми словами, то автоматизация – это замена ручных рутинных процессов автоматизированными. То есть повышение эффективности за счет замены человеческого труда роботизированным или программным без изменения сути процесса. Гиперавтоматизация, или автоматизация в «Новой Норме» – это полное переосмысление процесса, его переизобретение и дополнение элементами искусственного интеллекта. Другими словами, в эпоху data-driven бизнеса, гиперавтоматизация – это инструмент создания полностью новых бизнес-процессов, основанных на знаниях о пользователях (участниках) процесса, собранных данных и взаимодействии человек-машина или машина-машина (что сейчас модно называть IoT).

Но если все об этом говорят и занимаются, то почему же у большинства получается так не долго (зачеркнуто) не получается? Все просто, в большинстве случаев о ней больше говорят, а делать делегируют кому-то «кого не жалко». Но какие же признаки объединяют успешные проекты?

- Гиперавтоматизация, как и цифровая трансформация, это ответственность СЕО компании. В 92% кейсов успешной трансформации это был персональный commitment СЕО;

- Вовлеченность и мотивированность всех сотрудников, задействованных в переосмыслении и дизайне новых процессов, создаваемой в них ценности и привязке к требованиям пользователей;

- Итерационный подход к созданию новых процессов и сервисов. Согласно исследованиям только 16% компаний, достигших успеха, использовали традиционный подход управления проектами, а 66% применяли гибкие методологии;

- Для успешной реализации необходимо инкорпорирование новых «скилсетов». И 83% компаний достигших успеха привлекали таланты извне, а 50% создавали «стратегические альянсы» с технологическими партнерами;

- Цели по данным изменениям должны находить отражение в KPI на всех уровнях компании;

- И естественно это, должны быть культурные изменения, которые драйвятся в компании на всех уровнях. Как известно, самое большое сопротивление подобной трансформации происходит на уровне менеджеров среднего звена;

- И последнее. Learning in action, learn-> test-> fail-> learn-> test-> success. Или не попробуешь – не узнаешь.

Резюмируя вышесказанное, несмотря на то что автоматизация на повестке дня «бордов» по всему миру уже четыре десятка лет, она меняется вместе с окружающей средой. И подходы, и суть процесса также меняются. Так что про автоматизацию не надо говорить – ею надо заниматься

21 января 2022 г., 18:00

Я часто слышу от многих CEO и владельцев бизнесов, что эти ваши технологии и цифровые трансформации не применимы в реальном секторе.

Действительно, если подходить к задаче в лоб и не менять процесс производства, разработки или сам продукт, то эффект от внедрения новых технологий будет незначительным. Ведь наибольшая ценность disruptive technologies или data driven-подходов именно в пересмотре и радикальной трансформации сути продукта или процессов производства и доставки до потребителя.

Но, даже если производственный процесс не меняется веками, а все усилия по увеличению производительности или сокращению цикла встречают «немой» взгляд и непонимание участников процесса - есть выход!

Пример тому совсем недавняя история. Турецкий фермер Izzet Koçak применил радикально новый подход в животноводстве - он обеспечил каждую корову персональными очками виртуальной реальности.

Теперь коровы турецкого фермера пасутся на виртуальном солнечном лугу и получают эстетическое удовольствие не нарушая при этом производственный процесс. И результат не заставил себя долго ждать - удалось добиться увеличения надоев на 25%!

Предвижу, многие CFO сейчас начнут задавать вопросы - а какой NPV и ROI проекта, а не целесообразней за те же инвестиции нарастить стадо на 25% и т.д.

Все это, безусловно, нужно считать и не бросаться в цифровую трансформацию, просто следуя модным трендам. Но если даже такой, казалось бы, незыблемый процесс можно пересмотреть и улучшить благодаря новым технологиям, то, согласитесь, в других отраслях можно достичь на порядок большего эффекта при правильном подходе.

Безопасной всем пятницы, и не бойтесь менять подходы!

14 января 2022 г., 17:35

Помните «5-й элемент», где Корбен Даллас авторизуется в машине при помощи крепких орешков (зачеркнуто) прав и облачное ДАI предупреждает, что у него осталось одно нарушение и машина будет заблокирована?

Недавно с коллегами обсуждали насколько это уже реально у современных электромобилей и где границы контроля со стороны государства в нашем цифровом мире? Ведь современный автомобиль это в первую очередь гаджет и куча разного софта, во вторую - набор данных о пользователе, стиле вождения, маршрутах, а только потом «железо» - то, что мы привыкли называть машиной.

И вот в конце прошлого года Джо Байден подписал 2700-страничный документ, описывающий развитие инфраструктуры США на годы грядущие. Одним из примечательных пунктов является обязательное наличие во всех автомобилях продаваемых в Штатах с 2026 года контроллера, который в фоновом режиме собирает информацию о поведении пользователя (зачеркнуто) водителя на дороге и принимает решение - разрешено ли ему управлять автомобилем. Дальше больше. Обязательным требованием является наличие интерфейса для удалённого управления/блокировки автомобиля «авторизованной третьей стороной», то есть полицией и другим Big Brother.

А как вы считаете, где должны проходить границы контроля? Ведь с одной стороны это отличный механизм при погоне за преступником или обеспечения безопасности дорожного движения. Но с другой - «мне тут под знак повернуть быстренько, чтобы не объезжать пол города» уже совсем нельзя - машина не повернёт.

Готово ли человечество к «идеальной матрице» или это все же противоречит самой человеческой сущности?

Так что готовьте ваш «Лилу-Даллас-мультипас» для пропуска в Новую Норму и не переключайтесь - будет интересно.

3 сентября 2021 г., 16:36

Снова закончилось лето - сезон отпусков, закатов в море и тёплых вечеров под звёздами :-) и начинается осень - время сбора урожая и завершения проектов года уходящего. Так совпало, что следующий сезон открывается Днем Знаний.

Недавно, выступая перед детьми, жаждущими строить карьеру в ИТ, мне задали вопрос: «А правда, что для карьеры в ИТ не нужно образование». И действительно, Facebook и LinkedIn полнятся кучей мемов на тему «в свои ХХ лет я каждый год радуюсь, что 1 сентября не надо идти в школу/универ». А среди многих профессий в ИТ бытует мнение, что высшее образование совсем не обязательно для того, чтобы стать «крутым разработчиком/тестировщиком/СЕО» (нужное подчеркнуть).

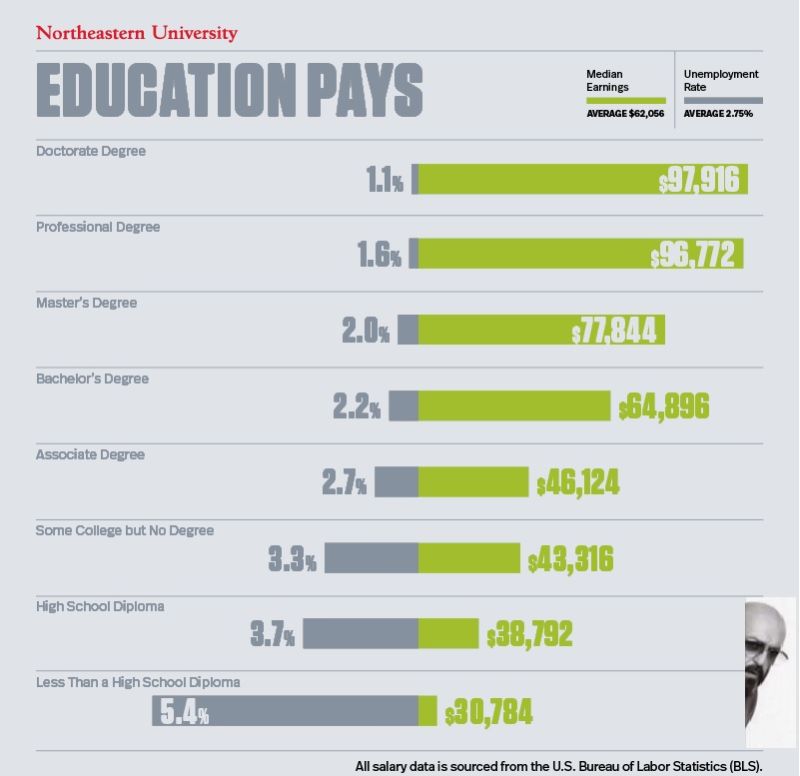

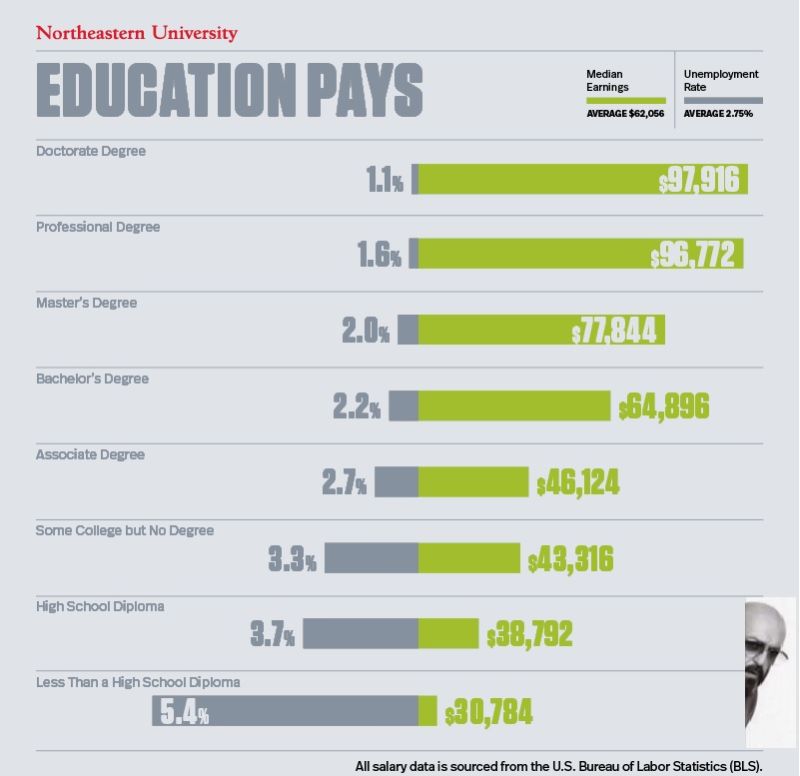

А как вы считаете? Действительно ли высшее образование в традиционной форме себя изжило и более не актуально для профессий будущего? Или это хайп на фоне мифов о миллиардерах бросивших университет на втором курсе?

PS: поздравляю с Днём Знаний всех причастных!

PPS: Для визуализации на картинке средний доход и занятость в соответствии с уровнем образования в США по данным Bureau of Labor Statistics за 2020 год

29 июля 2021 г., 10:35

В рамках второго модуля #GEMBA2022 в IESE Business School у нас прошел один из ключевых стримов – digital journey. Сейчас особенно много разговоров и спекуляций вокруг данной темы, гиперавтоматизации и цифровой трансформации.

Один из мифов – «Автоматизация приводит к сокращению рабочих мест». Однако, согласно исследованию Deloitte, только 20% проектов по цифровой трансформации приводят к сокращению. Эта же компания, проанализировав рынок Великобритании за последние 15 лет, обнаружила, что благодаря цифровизации было создано 3,5 млн новых рабочих мест, а это в 4 раза больше сокращенных.

Но все ли так однозначно? Согласно данным National Bureau of Economic Research (Национального бюро исследований США) все действительно так, но только для людей с высшим образованием. А вот для тех, кто без образования, автоматизация, к сожалению, привела к уменьшению доходов на 15%. В целом в США за последние 40 лет 50-70% изменений в структуре заработной платы обусловлены снижением доходов групп работников, специализирующихся на рутинных задачах.

Главный евангелист компании UiPath, одного из глобальных лидеров в области RPA (robotic process automation), Гай Кирквуд (Guy Kirkwood) считает, что зачастую логика компаний ошибочна, если они занимаются автоматизацией исключительно из соображений сокращения персонала. «Дело в том, что компании разворачивают продукты для автоматизации, затем понимают, что ценность их людей намного выше, чем они думали. В итоге в большинстве случаев они просто перераспределяют своих сотрудников, предоставляя им более сложную, а значит более ценную для компании работу. Это повышает их вовлеченность в цепочку создания бизнес-ценностей», отмечает Кирквуд.

И опыт нашей компании подтверждает это. «Укртелеком» начиная с 2017 г. начал трансформацию операционной модели и автоматизацию бизнес-процессов. За это время наша команда смогла реализовать масштабные проекты по роботизации и автоматизации. Например, благодаря синхронизации информационных систем контакт-центра компании, до 90% от общего числа обращений обрабатываются в едином окне. Таким образом, отсутствие потребности «прыгать» между базами данных позволило ускорить время обслуживания абонента оператором, в среднем, на 40 секунд. В пересчете на общий объем ресурса сотрудников компании – это сотни «человеко-часов» в месяц!

Другой пример – внедрение в «Укртелекоме» системы управления персоналом «в полях» - Field Force Management (FFM). Это решение позволило автоматизировать управление персоналом в части документооборота, связанного с обработкой нарядов для инженеров на выезде. Нам удалось добиться повышения продуктивности на 30%. При этом многим монтёрам пришлось обучаться впервые работе с мобильными приложениями, расписаниями и другими навыками использования диджитал- инструментов.

Вместе с тем важно понимать, что амбициозные масштабные проекты с использованием RPA с меньшей вероятностью бывают удачными, по сравнению с более прикладными проектами. Поэтому лучше выбирать поэтапный подход и сосредоточиться на интеграции работы человека и машины, а не замену возможностей человека. Доказательство такому утверждению продемонстрировал Онкоцентр им. Андерсона (Хьюстон, Техас), где в 2013 году был запущен масштабный проект по диагностике и лечебных планов для отдельных видов заболеваний с использованием когнитивной системы IBM Watson. Общее количество инвестиций - 62 млн долл. Но проект был законсервирован уже через 4 года работы над ним. В то же время менее амбициозные замыслы онкоцентра - рекомендации гостиниц и ресторанов семьям пациентов - были успешно реализованы и сейчас приносят пользу как пациентам, так и организации. Поэтому эволюционный путь улучшения и автоматизации наиболее затратных процессов заранее обречен на успех. В то время как революционный, в большинстве случаев, приводит к провалу. Не забывайте об этом планируя следующие технологические инновации и изменение процессов в своих компаниях.

31 мая 2021 г., 16:54

В далеком-далеком 2018-м году мы в «Укртелекоме» завершили проект построения частного облака в наших ЦОД. В результате стало очевидно, что виртуализация или «мозг» нашей инфраструктуры остр, как у программера после утреннего кофе, а вот к сети или «кровеносной системе» были вопросы…

На тот момент мы обладали гетерогенной сетевой инфраструктурой дата-центров в которой преимущественно использовались ручные процессы. Можно ли считать связку «Service desk+сетевой администратор» приемлемым уровнем автоматизации конфигурации сети? Точно нет. Вторым краеугольным камнем стало отсутствие поддержки производителями большей части оборудования, без функционирования которого полноценная работа компании невозможна. Что такое настоящее облако без SDN, спросили мы тогда у себя?

Раскинув на столе карты (конечно же дорожные) всех ключевых производителей сетевого оборудования, команда долго и тщательно анализировала их, искала наиболее перспективные и зрелые решения (а главное доступные в Украине). После длительных дебатов, доводов, аргументов и контраргументов белый дым пошел из камина с надписью Cisco ACI. Самое сложное было определить ключевые принципы и преимущества каждой конкретной архитектуры и выделить именно те, которые будут востребованы и наиболее эффективны непосредственно в нашей инфраструктуре. Если оставить в стороне маркетинг и красивые цифры, что же было наиболее важно для нас? Единая точка управления конвергентной сетью, а это зубная боль всех админов гетерогенной сети; сегментация сервисов и создание сервисных цепочек, тут добавилось пару болей ИБ, особенно после «Пети». Вишенка на торте - автоматизация настроек. Эти и другие технологические преимущества, в совокупности с реализованным частным облаком, давали нам возможность построить мощный фундамент для дальнейшего развития наших цифровых сервисов и модернизации прикладного ландшафта.

Жребий брошен – надо приступать к реализации. После небольших формальностей, присутствующих в каждой корпоративной культуре, мы определились с партнером и приступили к самому интересному – воплощению в жизнь самых передовых идей. Конечно же первым этапом был полный цикл проектирования решения, этапов миграции, разработка скриптов и чек-листов. Но, как говориться, пора переходить от безоблачной и радужной теории, к суровым и бескомпромиссным реалиям.

На следующем этапе необходимо было обеспечить безопасную и контролируемую миграцию гетерогенной сетевой инфраструктуры ЦОДов на решение Cisco ACI (как называет это Cisco - Network Centric миграция), не забыв при этом сохранить и перенести все корпоративные сетевые политики безопасности на новые межсетевые экраны. Эта задача была крайне непроста, т.к. за время существования текущей сетевой инфраструктуры она «обросла» большим количеством специфических настроек, которые создавались поколениями администраторов и не всегда остались ответы «почему так???» :-) Все это нужно было грамотно перенести в новую инфраструктуру, не «положив» в процессе продуктивные сервисы. Фактически мы переносили громадную распределённую гетерогенную и многовендорную сеть ЦОДов на современную программно-определяемую фабрику с иной внутренней логикой работы. И если кто-то из партнеров или сейлов Cisco скажет, что все мигрирует прозрачно и без проблем – не верьте :-) Сколько здоровья стоил один тот факт, что некоторые установленные TCP-сессии переносятся и трафик продолжает ходить через новые устройства, даже если правила на них этот трафик не разрешают… и узнаете вы это только после сброса всех сессий или перезагрузки устройств через пару недель.

Кроме этого, мы конечно же сталкивались на этапе миграции с огромным количеством сложностей, как технических, так и организационных. Ниже краткий и далеко не полный список:

• Согласование сервисных окон и определение скоупа сервисов, захватываемых конкретным этапом миграции.

• Определение взаимного влияние мигрируемых сервисов на другие сервисы в период сервисных окон.

• Проверка работоспособности мигрированных сервисов с заданными SLA, определяемыми сервисным окном.

• Отсутствие возможности полноценно протестировать на стенде всю архитектуру, поскольку физически невозможно смоделировать аналогичную сеть для оператора такого масштаба.

Было, разумеется, и множество других технических трудностей и проблем, но эта тема достойная отдельного рассказа, неограниченного во времени.

На сегодняшний день первый и самый главный базовый этап миграции Network Centric мы завершили, полностью мигрировав на новую сетевую архитектуру основной и резервный ЦОДы компании, расположенные в Киеве и Днепре. Для нас это действительно знаковое событие, потому что теперь мы можем приступить ко второй фазе, которая как раз и раскрывает в полной мере преимущества данного решения, фазу Application Centric миграции.

На нынешнем этапе происходит трансформация сетевой инфраструктуры и реализуемых в ней политик. Данная трансформация направлена на описание сетевого взаимодействия всех прикладных сервисов. Сервисо-центричный подход позволяет максимально защитить сервисы Укртелеком на базовом сетевом уровне, одновременно уменьшив риски горизонтального распространения сетевых атак, путём реализации парадигмы Zero Trust. И наконец дать нашему ИБ глоток счастья :-)

В это же время мы плотно будем заниматься другими направлениями, например, автоматизацией применения тех или иных политик, контролем за их применением и телеметрией, взаимодействием по API распределенной сетевой фабрики с другими системами.

А теперь о партнерах, без которых наш путь был бы гораздо тернистей, длиннее, сопровождался большим количеством шишек и «падений». Они выполняли широкий спектр работ, начиная от поставки и заканчивая работами по проектированию решения, развёртыванию и миграции в рамках первой фазы. Надо отдать должное профессионализму и компетенциям специалистов, которые участвовали в проекте, т.к. реальной экспертизы такого уровня, на нашем рынке практически нет, в этом мы убедились на собственном опыте. Проект длился два года и всё это время мы вместе работали на достижение общей цели, и это был потрясающе интересный опыт для всех участников.

Конечно же хочу поблагодарить команду вендора Cisco, которая поддерживала всех нас на этом пути. Ведь если бы их инженеры не создали такое крутое решение, то нам нечего было бы внедрять :-)

Внедрив Cisco ACI, мы получили не просто решение, мы внедрили стратегию развития компании в направлении сетевой инфраструктуры ЦОД на ближайшие несколько лет, – стратегию, которая призвана кардинально изменить подходы к функционированию наших цифровых сервисов. Мы верим, что этот подход позволит нам быть лидерами на рынке предоставления цифровых услуг и открывать новые направления, максимально гибко и быстро подстраивая свой ИT-ландшафт под новые вызовы рынка.

18 мая 2021 г., 14:05

Недавно в European Business Association с коллегами из маркетинга обсуждали потенциал трансформации туристической отрасли при помощи виртуальной и дополненной реальности.

Эти инструменты открывают безграничные возможности персонализации продуктов виртуального туризма. Но все, что создано во благо может быть использовано и против вас в next digital normal. Так Federal Bureau of Investigation (FBI) предостерегают, что Deepfake становится одной из самых больших угроз ближайших лет. Это касается и новостей с подмененной или искаженной картинкой, и таких привычных инструментов работы «на удаленке», как видеоконференции.

Многие пользуются персонализированным фоном. Но уверены ли вы, что человек, с которым вы разговариваете в Zoom, именно тот, кого вы видите на картинке? Дальше больше, использование алгоритмов синтеза изображений может создавать людей, места, события, которых не существует.

Хао Ли, глава Pinscreen, стартапа, который использует ИИ для создания цифровых аватаров, сообщил Insider, что количество дипфейков в Интернете удваивается почти каждые шесть месяцев. Компания по обнаружению дипфейков Sensity также обнаружила аналогичный экспоненциальный рост — более 85 тыс. видео в декабре 2020 г. по сравнению с 49 тыс. в июне и 24 тыс. в декабре 2019 г.

А еще на днях британская Flawless запустила сервис TrueSync, который с помощью машинного обучения синхронизирует дубляж с мимикой актеров, подстраивая движения их губ и лицевых мышц под любую озвучку. Как будто бы дело благое — теперь можно повысить качество локализованных версий фильмов, но как обычно и эту разработку можно использовать иначе.

Так что уезжая в отпуск стоит убедиться, что ваш цифровой двойник не участвуете в онлайн конференциях вместо вас. Хотя может за две недели никто и не заметит подмены на искусственный интеллект.

28 декабря 2020 г., 16:23

В «новой норме» все больше внимания уделяется цифровой трансформации. Это вносит значительный сумбур в и так непростой вопрос ожиданий от роли CIO в различных отраслях.

Вокруг нас обилие будоражащих умы модных слов и технологий, таких как, Blockchain, Artificial intelligent, bigdata, small data, IoB и множество других, которые должны появиться в арсенале ИТ и перевернуть привычный ход вещей и бизнес в целом. Однако мир до сих пор не может найти ответ, какие компоненты создают идеальную химию CIO. Немалую толику сумятицы вносит тот факт, что многие из собственников украинского бизнеса, топ-менеджеров и директоров не сформировали для себя ключевые отличия между CIO и CDTO.

Как следствие, спектр ожиданий от CIO на рынке разнится от «администратора с менеджерскими навыками» до «человека, который придет и трансформирует бизнес в полностью новый – цифровой». Но самое главное, что образ «технаря в свитере с кабелем в руках» канул в лету и это не может не радовать :-)

С одной стороны, CIO сейчас воспринимается как бизнес-партнер и один из ключевых членов команды в реализации стратегии развития бизнеса и разработке новых продуктов. С другой стороны, фокус последних лет на автоматизации и роботизации, а особенно со взрывным ростом и изменением характера потребления цифровых продуктов в результате пандемии COVID-19, привели к завышенным ожиданиям от роли CIO. То есть ожидается, что человек на данной позиции самостоятельно трансформирует бизнес-процессы, переосмыслит концепцию продуктов, перестроит весь бизнес в соответствии с вызовами «новой нормы». Естественно, при этом он обеспечит одинаково высокий пользовательский опыт при потреблении сервисов из любого места. Однако это определение гораздо лучше описывает задачи CDTO – роль, полностью сфокусированную на трансформации ежедневной операционной деятельности компании, способах предоставления сервисов и, естественно, цифровых сервисов. И конечно же, за переосмысление концепции продуктов, пользовательского опыта и опыта предоставления сервисов сотрудниками.

Но давайте вернемся к сути вопроса, какие ключевые составляющие генома необходимы для создания идеального CIO?

Диджитал в крови

Конечно, CIO должен быть глубоко погружен в цели бизнеса и развитие новых продуктов. Он должен искать новые идеи, презентовать технологии, которые позволят вести бизнес в «новой норме». CIO должен стать евангелистом и привносить свое видение технологических решений, которые определят цифровую трансформацию.

Данные – фундамент принятия решений

Будущее всех бизнес решений будет основываться на нескольких ключевых принципах: как можно ближе к точке контакта с клиентом, использовать максимальный объем доступных данных, решения должны приниматься настолько быстро, насколько это вообще возможно. Следственно, ИТ должно обеспечить платформу для сбора необходимых данных и «цифровой пыли», позволяющую применять алгоритмы для всеобъемлющей аналитики по запросу и доступной из любого места.

Фокус на кибербезопасность

Поскольку компании все больше ускоряют свои цифровые стратегии для прорыва в цифровой трансформации и внедрение концепта сервисов в любом месте, они становятся более уязвимы и чувствительны к киберугрозам. Поэтому CIO должен подготовить симметричный ответ и обеспечить безопасность инфраструктуры в небезопасных средах или “zero trust environment”. Включая, как потребителей, которые хотят получать одинаковый сервис в любом месте с любого устройства, так и внутренних пользователей, которые должны качественно предоставлять сервис и удаленно, и в корпоративной среде. При этом необходимо обеспечить безопасность данных и алгоритмов их обработки.

Фокус на ППЛ

Нет, я не имею в виду PPL, хоть некоторые CIO этим и увлекаются :-) А вот формула процессы+продукты+люди даст ценность там, где ее не было ранее и станет ключом к успешному лидерству в ИТ в следующем десятилетии.

Операционное совершенство

И в завершение, если все сказанное выше реализовано, CIO должен не забывать о непрерывности бизнеса и зрелых ИТ процессах. В цифровой модели бизнеса операционная детальность всецело зависит от доступности и качества ИТ сервисов. Поэтому руководитель ИТ должен быть уверен, что все бизнес-процессы устойчивы и контролировать качество на каждом шаге процесса.

Так же ныне стало популярно мнение, что CIO должен быть фанатичным последователем облачных сервисов. Но не все облака одинаково полезны :-) Решение использовать публичные облачные сервисы или приватные, SaaS или сервисы в собственной инфраструктуре должно быть хорошо взвешено и сильно зависит от специфики конкретного бизнеса и его зрелости. То же самое можно сказать и о подходе к ИТ-архитектуре, в зависимости от конкретных вызовов и целей которые стоят перед бизнесом необходимо смещать фокус к какому-то принципиальному подходу – единой платформы или лучшее из доступного (Best of Breed). И в соответствии с этими решениями строить операционные процессы и организационную структуру ИТ.

Выходит так, что сегодня CIO должен быть полностью погружен в бизнес и при этом оставаться сфокусированным и вовлеченным в принципиальные технические вопросы. А значит это действительно круто быть одним из нас :)

25 ноября 2020 г., 18:45

В числе ключевых трендов грядущих лет – анонимность и приватность личности в цифровом мире. Например, Gartner прогнозируют, что к концу 2025 г. более 3 млрд. пользователей будет охвачено, по крайней мере, одной коммерческой или государственной, программой «Интернета поведения» (IoB). В то же время половина крупных организаций внедрят новые алгоритмы обеспечения приватности для обработки данных в незащищенных и совместных (shared) средах.

И пользователи, и компании будут монетизировать свою приватность, только по разные стороны баррикад. Бизнес начнет платить или предоставлять свои услуги в обмен на возможность собирать и монетизировать данные пользователей. Люди же будут использовать различные программные комплексы для отслеживания и контроля персональной информации, и продавать ее. Высока вероятность, что корпорации в борьбе за право анализировать данные пользователей будут готовы платить дополнительную премию за эксклюзивный доступ к ним.

С другой стороны, все актуальнее становится вопрос цифровой национальной безопасности, контроль действий и информации со стороны силовых ведомств. Недавно очередной виток получил скандал с двойным бэкдором от «Агентства национальной безопасности США» и «неизвестного государства» в ОС сетевого оборудования Juniper.

Кроме того, на днях совет министров ЕС принял постановление, обязывающее производителей «мессенджеров», например, WhatsApp, Signal и т.д., предоставить мастер-ключи для мониторинга сообщений с E2E-шифрованием.

Это далеко не первая активность в данном направлении. Франция в течение всего года продвигала инициированные Великобританией действия против безопасного шифрования на таких платформах, как WhatsApp, на уровне ЕС. Основа для этого была подготовлена еще в 2015 г., как и история с Juniper, в виде целой серии инициатив Европола и ФБР.

Только в начале октября министры внутренних дел Великобритании, США, Австралии, Новой Зеландии и Канады, а позже Японии и Индии, снова обратились к интернет-провайдерам с просьбой оборудовать свои сети инструментами для сотрудников правоохранительных органов.

Как вы считаете, где проходит разумная граница приватности и национальной безопасности?

|

|

|