| 0 |

|

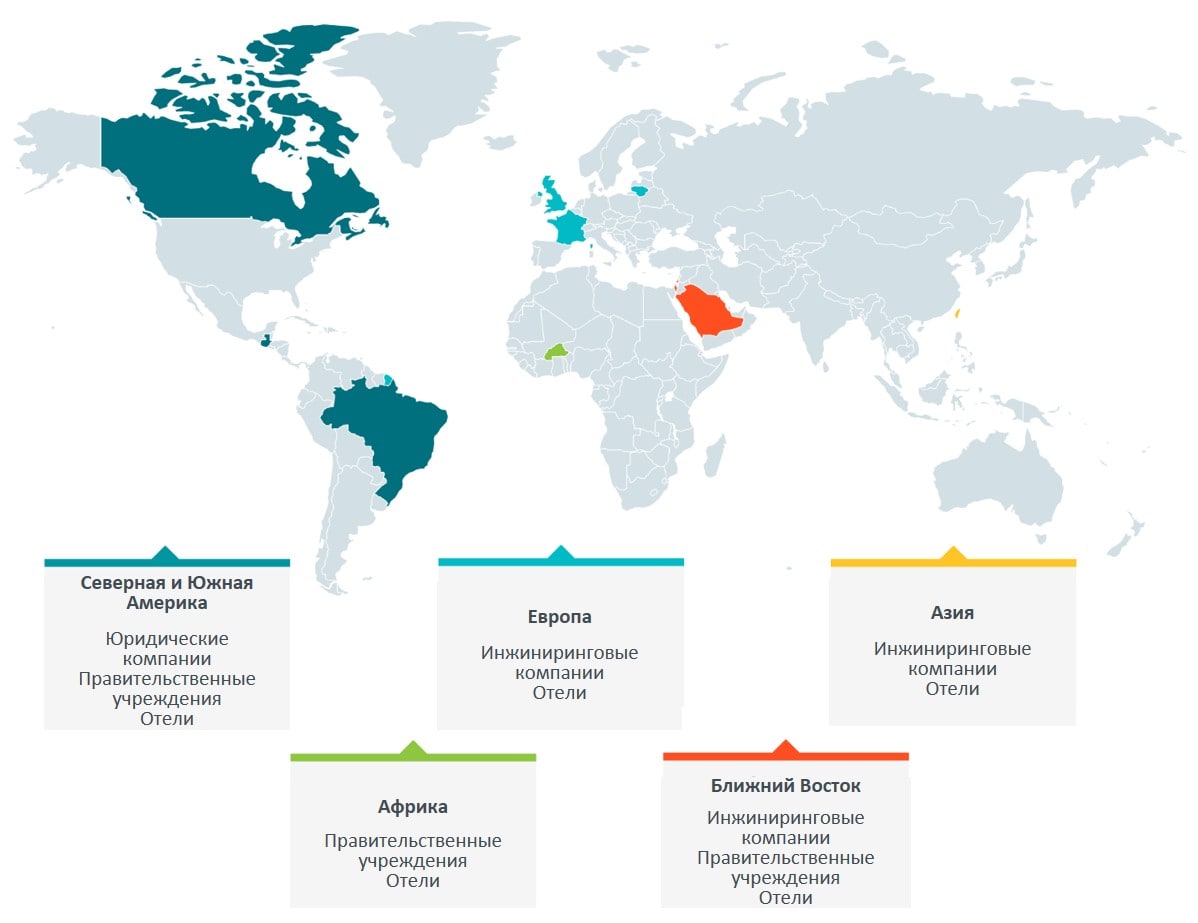

Компания ESET обнаружила шпионскую группу FamousSparrow, которая активна по меньшей мере с 2019 года. Киберпреступники в основном атакуют гостиницы во всем мире, а в некоторых случаях целями становятся правительственные учреждения, международные организации, а также инжиниринговые и юридические компании. Такой выбор целей свидетельствует о кибершпионаже как основной цели злоумышленников.

Исследователи ESET зафиксировали использование группой FamousSparrow уязвимостей Microsoft Exchange, известных как ProxyLogon. Этот ряд уязвимостей удаленного выполнения кода использовался больше чем десятью разными APT-группами для получения контроля над почтовыми серверами Exchange во всем мире.

Согласно данным телеметрии ESET, группа киберпреступников начала использовать уязвимости на следующий день после выхода исправления. Поэтому это еще одна APT-группа, у которой был доступ к ряду уязвимостей ProxyLogon в марте 2021 года.

«Этот случай еще раз подтверждает важность своевременного обновления приложений, которые используются с помощью Интернета. В случае отсутствия этой возможности лучше вообще не открывать программы с доступом к Интернету», – рекомендуют исследователи компании ESET.

«FamousSparrow – это единственная группа киберпреступников, которая использует специальный бэкдор SparrowDoor, выявленный в ходе исследования. Также злоумышленники применяют две версии Mimikatz. Использование любого из этих вредоносных инструментов позволяет связать инциденты с FamousSparrow», отмечается в исследовании.

Хотя ESET считает FamousSparrow отдельной группировкой, была найдена ее связь с другими известными APT-группами. В частности, злоумышленники разворачивали загрузчик Motnug, который использовался SparklingGoblin. Кроме этого, на устройстве, скомпрометированном группой FamousSparrow, был обнаруженMetasploit с cdn.kkxx888666 [.] com в качестве командного сервера (C&C). Этот домен связывают с группой киберпреступников, известной как DRDControl.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|