|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

BIT&BIS-2026: комплексний підхід до ІТ-інфраструктури та кіберзахисту

Автор – Тимур Ягофаров, 19 марта

Цього року Міжнародний форум BIT&BIS-2026 відбувся 19 лютого та був присвячений сучасним ІТ-рішенням, кібербезпеці та цифровій трансформації бізнесу. Учасники ознайомилися з актуальними технологіями, практичними прикладами впровадження та отримали експертні рекомендації від провідних фахівців ринку. Захід традиційно пройшов в гібридному форматі, що передбачав онлайн-трансляцію та живу участь. Відкрив програму виступ «QNAP: системи зберігання даних», який провів Євген Глобенко, менеджер «АСБІС-Україна». Він зазначив, що QNAP позиціонується як універсальна платформа зберігання даних - від компактного домашнього пристрою за $300 до двоконтролерних NVMe-систем для дата-центрів. Головна філософія вендора, яку підкреслив спікер: жодного примусу. Покупець купує «порожню коробку» і сам вирішує, якими дисками її наповнити, які мережеві карти встановити і які програми запустити. Це принципово відрізняє QNAP від багатьох конкурентів, де апаратна і програмна частини жорстко пов'язані. Євген Глобенко відзначив кілька ключових моментів. По-перше, мережева гнучкість: базові моделі вже мають порти 2,5 Гбіт/с, вендор фактично відмовляється від гігабітних мереж як застарілих, а за потреби можна доставити карти на 10, 25 або навіть 100 Гбіт/с, або Fiber Channel для SAN-інфраструктури. Було наведено наочне порівняння: передача 4 ТБ файлу на гігабітній швидкості займає понад 10 годин, а на 10-гігабітній - менше ніж 20 хвилин. Різниця між 10 і 25 Гбіт вже менш суттєва, тому 10 Гбіт залишається золотим стандартом для більшості задач. По-друге, AI-прискорення у відеоспостереженні. QNAP має окрему лінійку NAS-пристроїв серії B, заточених під відеонагляд - до 48 дисків на платформах Intel Core i5/i7/i9. У такі системи встановлюється спеціальний M.2 накопичувач, який апаратно прискорює завдання штучного інтелекту - розпізнавання облич, детекцію об'єктів і подібне. Це дозволяє обробляти велику кількість камер у реальному часі без окремого GPU-сервера. По-третє, програмна екосистема. QNAP має власний маркет додатків - аналог App Store, де можна безкоштовно встановити все необхідне. Наприклад - файловий сервер, резервне копіювання, віртуальні машини (безкоштовна альтернатива VMware для невеликих організацій), контейнери, навіть спеціалізовані медичні архіви DICOM. Усі ці додатки оптимізовані під залізо пристрою і не вимагають окремого потужного сервера. QNAP NAS може виступати як high-speed сховище для цілого пулу GPU-серверів при навчанні AI-моделей. На стенді у рамках форуму була жива демонстрація такої конфігурації. «Саме це поєднання - доступна ціна, гнучкість і реальна продуктивність - робить QNAP цікавим не лише для домашніх користувачів, а й для невеликих дата-центрів та AI-проєктів», наголосив Євген Глобенко.

Євген Глобенко: «QNAP позиціонується як універсальна платформа зберігання даних - від компактного домашнього пристрою за $300 до двоконтролерних NVMe-систем для дата-центрів»

Виступаючий також звернув увагу на системи малої глибини для нестандартних стійок, Thunderbolt-підключення для, наприклад, швидкого зливу відео. Також він розповів про Hot Swap M.2 - рішення, яке вже використовується в українських дата-центрах. Виступ Сергія Колесніченка, COO UCloud, «AI в бізнесі: не звільняйте аналітика» можна було б назвати філософським, але водночас й практичним. Спікер почав з широкого історичного контексту. Лазер після винаходу десятиліттями шукав застосування. Електромобіль винайшли ще у XIX столітті, але бензин його витіснив на сто років. Нейромережі з'явились майже одразу після Другої світової війни - і лише зараз вони дійшли до рівня масових технологій. Висновок: прогрес рухають мрійники, які спочатку щось вигадують, а потім шукають, як це застосувати. У кожній компанії, яка намагається чогось досягти, обовʼяково має бути така людина. Компанія UCloud пройшла такий шлях самостійно - її засновники купували GPU і здавали в оренду, мріючи, що це колись стане мейнстримом. Потім зрозуміли, що клієнти приходять по GPU для чогось конкретного - і вирішили спробувати самі. Перший продукт - Speech-to-Text з підтримкою не лише літературної української, а й суржику і навіть північно-харківського діалекту. Показовий момент: модель, навчена на українському суржику, досить впевнено впоралася з узбецько-російським суржиком клієнтів кол-центру Binotel - що стало несподіваним підтвердженням якості навчання. Сергій Колесніченко відзначив, що у бізнесі існує лише чотири проблеми - заробити гроші, ефективно їх витрати, проаналізувати ринок і відзвітувати перед державою. Будь-яке впровадження AI має відповідати на одне з цих питань - інакше це просто дорога іграшка. Коли до спікера приходить замовник із запитом «впровадьте нам AI», перше питання завжди одне: «Яку саме проблему ви вирішуєте?» Далі спікер надав практичні приклади. Один з них - аналіз записаних дзвінків (які роками лежать у сховище і ніхто їх не слухає) дозволяє побудувати реальну карту звернень у компанії. Виявляється, що в B2B-циклі продажів дзвінок не може бути «успішним» або «неуспішним» - він просто знаходиться на певному шарі воронки. Саме аналітик, який будує цю воронку, стає першим і найважливішим користувачем AI в компанії. На основі карти звернень формується Intent Router - маршрутизатор намірів, і State Machine - машина станів, яка автоматизує обробку типових запитів.

Сергій Колесніченко: «Коли приходить запит «впровадьте нам AI», перше питання завжди одне: яку саме проблему ви вирішуєте?» Окремо Сергій Колесніченко зупинився на соціальному опорі впровадженню штучного інтелекту. Навіть коли AI вже налаштований і карта звернень побудована, інженери відмовляються підключати системи по API - через страх або незнання. Знову потрібен аналітик, який пояснить, де і як підключити білінг, CRM або ERP для збагачення контексту. Фінальна фраза виступаючого може стати крилатою: «Якщо ви звільнили аналітика - вимкніть за ним GPU». Сергій Кадет, головний спеціаліст з питань партнерства та ліцензування продуктів ESET, у доповіді «Zero Trust починається з PAM» наголосив, що контроль доступів є фундаментом сучасної кібербезпеки. Його виступ почався з простої, але важливої тези - традиційний мережевий периметр більше не існує. Віддалені працівники, хмарні сервіси, підрядники з легітимними акаунтами - всі вони знаходяться одночасно і «всередині», і «зовні». Він провів аналогію з замком Паланок. Колись неприступна фортеця, яку місяцями штурмували без успіху, сьогодні - просто архітектурна пам'ятка. Так й у бізнесі, фортеці більше немає, є лише відкритий ландшафт, де кожен акаунт - це потенційна точка входу. Доповідач наголосив на тому, що 80–90% успішних кібератак починаються з компрометації звичайного акаунту з мінімальними правами. Далі - горизонтальне переміщення мережею, поступове підвищення привілеїв і, врешті-решт, доступ до критичних систем. Процес може тривати місяці. Саме тому фокус захисту зміщується з периметра на ідентичність - на конкретний акаунт і його поведінку. Представник ESET розповів і про регуляторний контекст, а саме про закон 4336 (українська версія NIS2), який вимагає надійної MFA, моніторингу привілейованих акаунтів і обов'язкового аудиту всіх сесій. Важлива новація закону - відповідальність розповсюджується не лише на саму організацію, а й на весь ланцюжок постачання. Тобто ваш підрядник теж зобов'язаний відповідати вимогам кібербезпеки. І персональна відповідальність керівників - вже не штраф на організацію, а санкції на конкретну людину.

Сергій Кадет наголосив, що контроль доступів є фундаментом сучасної кібербезпеки Сергій Кадет відзначив, що рішення Excalibur (PAM) реалізує принципово інший підхід - Streaming Access Management. Замість того щоб давати привілейованому користувачу прямий доступ до системи, це рішення надає лише стрімінг зображення - по суті, трансляцію екрана. Зловмисник, навіть захопивши акаунт, не потрапляє всередину інфраструктури - він бачить лише картинку і може атакувати лише її. Перед передачею кожної команди на виконання AI аналізує її на предмет загроз. Підозріла команда блокується ще до того, як дістанеться до реальної системи - на відміну від класичних PAM, де аналіз відбувається після виконання. Серед додаткових переваг рішення - безпарольний підхід, коли користувач фізично не знає паролів від систем - автентифікація через біометрію, PIN, геолокацію, дані про пристрій. Серед іншого також захищений SSH-тунель як альтернатива VPN та детальний відеозапис усіх сесій з можливістю пошуку за командами і часовими мітками. Костянтин Будрик, керівник відділу корпоративних продажів Canon, у своєму виступі розкрив тему цифрової трансформації бізнесу, підкресливши роль безпеки як основи сталого розвитку. Поки IT-відділи будують систему захисту для серверів, ноутбуків та хмарних сервісів, МФУ залишаються в сліпій зоні. Виступаючий наводить два реальні інциденти з листопада 2025 року в Україні. Перший - гранично простий: під час повітряної тривоги співробітники покинули офіс, залишивши на принтері надрукований документ із зарплатною відомістю. Жодних хакерів, жодних вразливостей - просто аркуш паперу в лотку і відкритий офіс. Другий інцидент серйозніший: через принтер з жорстким диском і активним бездротовим підключенням відбувся злам. Зловмисник скористався клонованою карткою доступу та отримав доступ до збережених на диску документів. Пристрій був підключений до корпоративної мережі - і став вектором атаки. Canon відповідає на ці виклики комплексно. На рівні заліза, як зазначив Костянтин Будрик, нові моделі мають вбудований AI-модуль для самодіагностики безпеки. Три функції доступні одразу з коробки безкоштовно: багатофакторна автентифікація, підтримка довгих і складних паролів, і - найцікавіше - автоматичний моніторинг мережевого середовища. Принтер сам оцінює конфігурацію мережі, виявляє потенційні вразливості та надсилає повідомлення адміністратору: «тут є дірка, зверніть увагу». Фактично пристрій частково виконує роль мережевого сенсора.

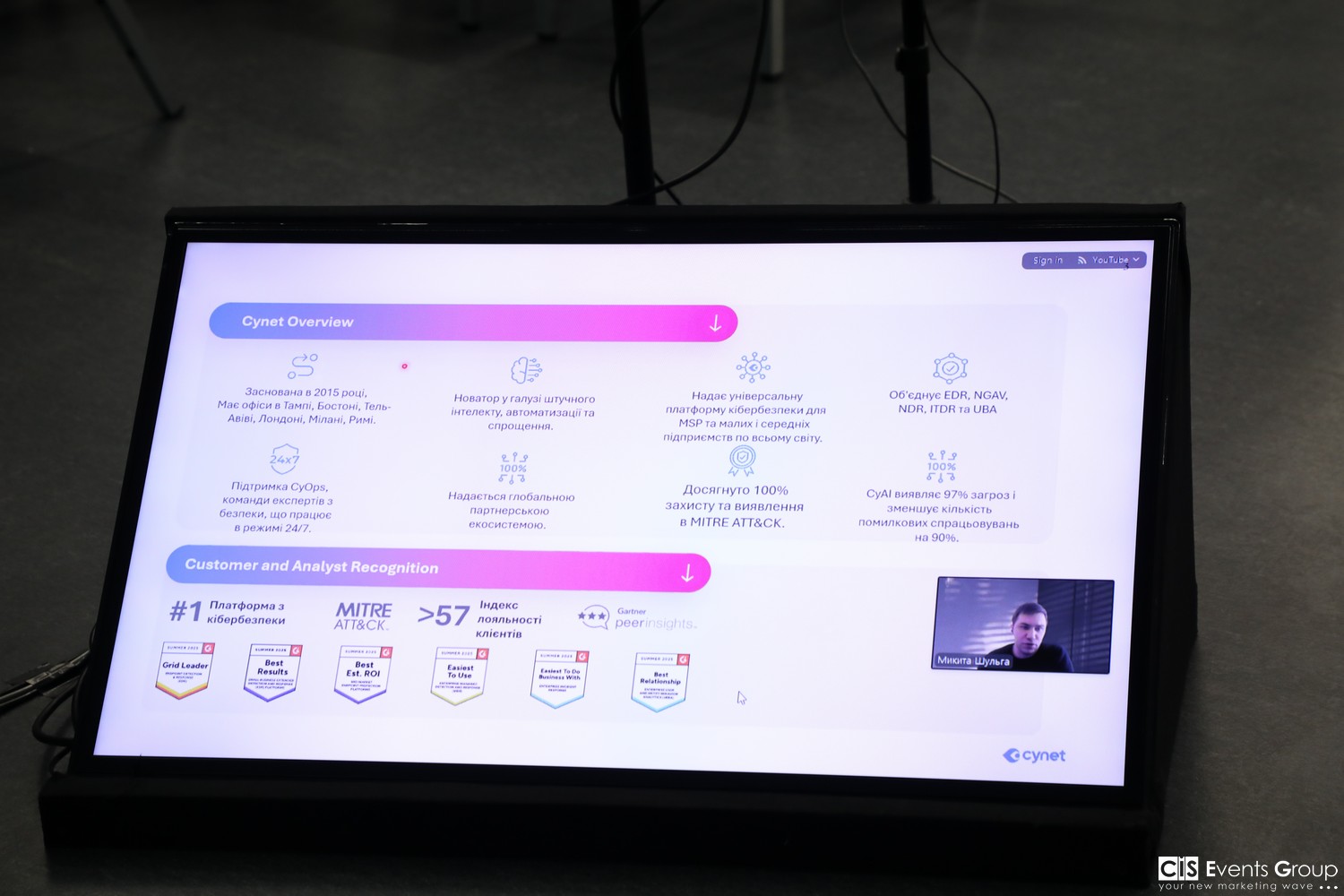

Костянтин Будрик: «Принтер Canon сам оцінює конфігурацію мережі, виявляє потенційні вразливості та надсилає повідомлення адміністратору «тут є дірка, зверніть увагу»» Canon сьогодні пропонує як хмарні, так і on-prem рішення для управління друком з повним контролем доступу до документів. Цікаво, що більшість українських корпоративних клієнтів компанії зараз повертаються з хмари через нестабільність інтернету під час обстрілів та блекаутів. Закритий цикл безпеки документів на власній інфраструктурі виявився надійнішим. Також нові моделі підтримують роботу в кількох мережах одночасно - важливо для компаній із розгалуженою інфраструктурою. Головний меседж виступу представника Canon - у 2026 році, в умовах технологічної війни і кадрового дефіциту в IT, принтер - це не периферія, а повноцінний вузол мережі, який потребує такого ж рівня уваги, як сервер або роутер. Микита Шульга, співробітник NWU, представив рішення, що дозволяють отримати захист 24/7 без формування власної команди безпеки на базі SentinelOne. Спікер почав з опису типової ситуації - середня організація змушена підтримувати 6–8 розрізнених рішень безпеки. Окремо для endpoints, мережі, пошти, хмарних додатків, ідентичності, мобільних пристроїв. Плюс SIEM для кореляції подій, плюс SOAR для автоматизації, плюс MDR-сервіс для цілодобового моніторингу. Кожне рішення потребує окремої інтеграції, окремої ліцензії та окремого фахівця. Кількість «шуму» (хибних спрацювань) зростає, а реальна видимість - падає. SentinelOne дає рішення для такої ситуації через єдину платформу All-in-One: EDR, NDR, ITDR, UBA, захист хмарних додатків і корпоративної пошти. Все в одній консолі з єдиним агентом. AI виявляє 97% загроз і скорочує хибні спрацювання на 90%. Результати незалежних тестів MITRE Engenuity за 2023–2025 роки: 100% виявлення атак на Windows, macOS і Linux-серверах. Нуль пропусків, нуль затримок - без будь-яких змін конфігурації після встановлення агента. «Особливо варто виділити технологію Deception: платформа автоматично створює підроблені хости-приманки (decoy) всередині мережі. Зловмисник, починаючи горизонтальне переміщення, неминуче стикається з приманкою - і система негайно фіксує факт атаки, ще до того, як реальні ресурси постраждали», зазначив доповідач. Це принципово змінює логіку виявлення - замість реагування на факт атаки система провокує і фіксує намір. Фактично для компаній без власного SOC надається MDR-сервіс 24×7 від глобальної команди експертів. Локальна група фахівців в Україні налічує близько 30 технічних спеціалістів. Підтримуються всі основні операційні системи: Windows, macOS, Linux, iOS, Android. Також відзначається відкрита екосистема - понад 80 інтеграцій і 50+ джерел даних, включно з популярними брандмауерами (Fortinet та інші).

NWU пропонує 45-денний безкоштовний пілот рішень SentinelOne для компаній від 50 endpoints через авторизованих партнерів, лише для тих, хто реально розглядає впровадження і має визначений бюджет. Артем Баблюк, BDM «АСБІС-Україна», презентував сучасні рішення для відеоконференцзв’язку та організації персонального робочого простору від Logitech. Продуктова матриця доволі чітка - Rally Bar Huddle для маленьких переговорних кімнат, Rally Bar Mini для середніх, Rally Bar для великих залів. Для лекторіїв поки що рекомендується Rally Plus, хоча спікер відверто визнав: ідеального рішення для великих університетських аудиторій ще немає. Відносно нова і доступна модель Meetup 2 закриває потребу малих просторів за нижчою ціною. «Три режими розгортання дають важливу гнучкість. Appliance mode: камера сама несе обліковий запис Teams, Zoom або Google - окремий комп'ютер не потрібен. USB mode: камера підключається до наявного ноутбука або міні-ПК - актуально там, де корпоративна безпека забороняє Android-пристрої (а саме на Android побудована операційна система CABS камер Logitech)», розповів Артем Баблюк.

Артем Баблюк: «Замість традиційних мікрофонних масивів Logitech пропонує настільну камеру Sight з кутом захвату 315° і сімома вбудованими мікрофонами. Через систему Smart Switching вона відстежує, хто до кого звертається, і автоматично переключає ракурс» Замість традиційних мікрофонних масивів Logitech пропонує настільну камеру Sight з кутом захвату 315° і сімома вбудованими мікрофонами. Через систему Smart Switching вона відстежує, хто до кого звертається, і автоматично переключає ракурс - якщо учасник дивиться на сусіда, знімає Sight, якщо в камеру - основний Rally Bar. Якість звуку при цьому краща за класичний мікрофонний масив. Є також камера для дошки, яка транслює зображення маркерної дошки в реальному часі з підсвічуванням контрасту. Компанія пропонує Logitech Sync - безкоштовний хмарний сервіс для централізованого управління всіма пристроями, оновлень і налаштування AI-функцій пакета RightSense 2 (автокадрування, вибір активного спікера тощо). Андро Андрєєв, Engerprise Account Executive в Canonical, у доповіді «Суверенітет як послуга: чому майбутнє за відкритим кодом?» акцентував увагу на наростальній ролі open-source рішень у забезпеченні технологічної незалежності бізнесу та держави. Canonical - компанія з 22-річною історією, розробник Ubuntu, найпопулярнішого Linux-дистрибутиву у світі. 1500 співробітників у 80+ країнах. Ця ОС використовується від ноутбуків для учбових закладів до державних хмарних платформ, від IoT-пристроїв до суперкомп'ютерів. Портфоліо для дата-центру включає MAAS (автоматизація фізичних серверів), LXD і OpenStack (віртуалізація), Ceph (програмно-визначене сховище), Kubernetes, Juju (оркестрація і автоматизація) - і все це 100% open source. Центральна ідея виступу Андро Андрєєва - цифровий суверенітет як стратегічна відповідь на геополітичну нестабільність. Три рівні суверенітету, які мають забезпечуватися одночасно. Технічний - відкритий код без чорних ящиків і vendor lock-in. Операційний - інфраструктура під вашим повним контролем, а не у хмарі третьої сторони. І суверенітет даних - ви точно знаєте, де зберігаються дані та хто має до них доступ.

При великих і стабільних навантаженнях, особливо пов'язаних зі зберіганням і обробкою великих обсягів даних, локальна суверенна хмара на OpenStack може бути значно вигіднішою. При цьому Canonical OpenStack повністю сумісний з upstream - жодного vendor lock-in за визначенням. Якщо завтра організація вирішить перейти до іншого провайдера або обслуговувати інфраструктуру самостійно - вся система залишається повністю портативною. Реальні приклади вражають масштабом. ООН розгорнула мультитенантну платформу для внутрішнього використання на базі Canonical OpenStack і передала її в управління Canonical як managed service. European Space Agency розгорнула Kubernetes-кластери для AI-навантажень. British Telecom розмістила понад 50 OpenStack-хмар для управління мережею 5G по всій Великобританії - і всі системи управління 5G BT працюють на Canonical. Підписка Ubuntu Pro покриває весь стек - від драйверів і ОС до застосунків - протягом 12–15 років єдиним контрактом. Регіональний директор elDoc Олександр Борсукевич поділився практичним досвідом безпечної адаптації GenAI на рівні компанії та прикладами успішних enterprise-проєктів в Азії. Зазначимо, що elDoc зареєстрована в Азії, але засновники та більшість команди - українці. Серед клієнтів - Національний банк Гонконгу і фондова біржа - серйозний трек-рекорд у high-compliance середовищах. В Україні компанія тільки виходить на ринок і готова запускати безкоштовні пілоти. Проблема, яку вирішує продукт, добре знайома кожному корпоративному IT-директору: ChatGPT та аналогічні публічні AI-інструменти стали масовими, але вони абсолютно не пристосовані для корпоративного використання. Немає контролю доступу - будь-який співробітник може завантажити будь-який документ. Немає прозорості щодо зберігання даних - OpenAI може використовувати завантажені матеріали для навчання моделей. Немає аудиту - ви ніколи не дізнаєтесь, що і коли було завантажено. Немає прив'язки до бізнес-процесів - модель не знає ваших правил, регламентів і специфіки. Спікер навів реальний і дуже показовий сценарій: секретар хоче «відредагувати» рішення ради директорів і завантажує його в ChatGPT. Жодного злого умислу - просто зручність. Результат: конфіденційний корпоративний документ опинився на серверах OpenAI. Організація про це не дізнається ніколи. Приклад McDonald's із витоком даних через AI-платформу - підтвердження, що це не теорія. Рішення elDoc розгортається повністю on-premise: система встановлюється на власні сервери клієнта, інтернет відключається, дані нікуди не покидають периметр. Повністю копіюється корпоративна система прав доступу - бухгалтерія бачить лише свої документи, юристи - свої, розробники - свої. Система підтримує будь-які формати: PDF, Word, сканований папір поганої якості, залитий кавою документ - все розпізнається та обробляється. Масштабується простим додаванням серверних потужностей. Олександр Борсукевич навів практичний приклад. Завдання: «Проаналізуй всі наші договори з поточними клієнтами - де і які ризики, коли закінчуються терміни?» Жива людина-юрист витратила б три дні. Система elDoc - 30 хвилин. Можливі й гібридні розгортання: частина даних on-prem, частина в приватній хмарі - залежно від вимог безпеки та регуляторного середовища.

Завершив програму Нікіта Веселков, провідний спеціаліст ESET в Україні, з темою побудови ефективної та автоматизованої системи безпеки компанії. Він зосередився на конкретній концепції: чому більшість компаній не може дозволити собі якісну кібербезпеку власними силами - і як це вирішує MDR. Виступаючий зазначив, що середній час між першим проникненням зловмисника в систему і моментом, коли організація це виявляє - 277 днів. Тобто майже рік. Так, у 2023 році команда ESET аналізувала державну компанію і виявила, що злам стався ще у 2018-му. П'ять років зловмисники перебували всередині інфраструктури непоміченими. Власна SOC-команда в середньому витрачає від 10 до 16 годин на обробку одного серйозного інциденту. ESET MDR - 6 хвилин на виявлення і 20 хвилин на повне реагування. Економічна логіка переконлива: три кваліфікованих спеціалісти з кібербезпеки (мінімум для повноцінної ротації - відпустки, лікарняні, нічні зміни) коштують від 72 тис. дол. на рік лише у вигляді зарплат, без урахування інструментів, навчання і накладних витрат. MDR обійдеться значно менше і забезпечує вищий рівень захисту завдяки глобальній експертизі та автоматизації. Як це працює? продукти ESET на пристроях клієнта надсилають телеметрію до глобального SOC. Там вона збагачується даними з власних джерел threat intelligence та аналізується за поведінковими патернами. При виявленні аномалії спрацьовує автоматичне реагування, наприклад, ізоляція кінцевих точок, зупинка процесів або блокування користувачів. Паралельно клієнт отримує текстовий опис інциденту. Локальна команда в Україні, яка налічує близько 30 технічних спеціалістів, підключається за потреби для глибшого аналізу або роботи з нетиповими ситуаціями. Клієнти можуть обрати одну з двох версій сервісу. Варіант MDR підходить для більшості компаній і включає моніторинг, реагування та підтримку. Для великих корпорацій розроблено версію MDR Ultimate, яка додатково пропонує детальні розслідування, аналіз APT-атак, а також підтримку сторонніх систем і мережевого обладнання. Це особливо актуально для України, оскільки ESET уже опрацював нові вимоги Держспецзв'язку і готовий надавати консультації. Окремою подією у рамках заходу стала панельна дискусія «RMF по-українськи: виклик для держави, ОКІ та бізнесу», під час якої експерти обговорили практичні аспекти впровадження ризикоорієнтованих підходів до кібербезпеки в українських реаліях. Напевно, це була найгостріша частина форуму. Чотири учасники з різних сторін: Олег Шеметов (Міноборони) - той, хто вже реалізував, Ігор Стельник (Держспецзв'язок) - той, хто регулює, Георгій Карпов (Держмитслужба) - той, хто впроваджує, Іван Петухов (Adamant) - той, хто бачить процес з боку бізнесу. Плюс несподіваний і дуже корисний голос із залу - Костянтин Корсун, незалежний експерт. Чи була КСЗІ злом? Загальний консенсус: ні, але вона вичерпала себе. КСЗІ з'явилась у 90-х, коли систем як таких майже не було - лише окремі комплекси. Вимоги формулювались під ту реальність. З часом попит на «папірець» витіснив реальний захист, і ринок відреагував відповідно: з'явились компанії, які продавали не безпеку, а документи. RMF (авторизація безпеки на базі NIST) - правильний напрямок, але впроваджений різко, без перехідного механізму і без підготовки кадрового ринку. Представник Міноборони зазначив, що систему Delta почали авторизовувати ще у 2024 році, не чекаючи прийняття закону. Весь секрет успіху полягав у синергії людей - до роботи залучили фахівців із банківського сектору, великих міжнародних компаній та досвідчених експертів із захисту інформації. Цікаво, що першу систему перевіряли разом із міжнародними партнерами, а вже другу Олег Шеметов як лід-аудитор вів повністю самостійно. На сьогодні команда закрила понад 300 технічних вимог. Крім того, SOC Міноборони паралельно проходив перевірку за американським стандартом NIST та міжнародним ISO 27001. З’ясувалося, що ці стандарти зараз дуже близькі, адже після виконання вимог NIST для отримання сертифіката ISO довелося допрацювати лише кілька документів.

Виступ Ігора Стельника під час панельної дискусії Ситуацію з регуляціями пояснив Ігор Стельник. За останні сім місяців в Україні авторизували близько 70 систем, тобто в середньому по 10 на місяць. Основна проблема зараз - це кадровий голод. Катастрофічно не вистачає фахівців, здатних провести не формальну перевірку паперів, а реальну технічну оцінку захищеності. Скоро має з’явитися відкритий перелік вимог для перевірок, проте Олег Шеметов впевнений, що єдиного шаблону для всіх не існує. Він вважає, що неможливо однаково оцінювати розгалужену хмарну систему та звичайний локальний сервер, бо кожна система унікальна і потребує глибокого розуміння контексту. На завершення панельної дискусії обговорили абсурдні виклики реальності. Наша нормативна база настільки застаріла, що військові на передовій іноді змушені записувати дані на CD-диски, бо старі інструкції не визнають інших носіїв. Сучасні дані, як-от відео з дронів чи повідомлення в месенджерах, просто не вписуються в бюрократичне поняття матеріального носія. Олег Шеметов підтвердив, що зараз спільно з Генштабом триває активна робота, аби спростити всі процедури для простих систем і нарешті зробити процес авторизації живим, а не паперовим. Наприкінці дійшли до консенсусу, що ті самі фахівці, що робили КСЗІ, тепер робитимуть RMF - інших просто немає. Університети ще не перебудували програми. Тому той, хто вскочить у цей ринок першим і навчиться робити реальну, а не паперову авторизацію, диктуватиме умови наступні роки. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блогиТОП-статті

|

||||||||||