|

СПЕЦІАЛЬНІ

ПАРТНЕРИ

ПРОЕКТУ

Определение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях

Кто внес наибольший вклад в развитие украинского ИТ-рынка.

Награды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары

|

|

30 января 2014 г., 12:35

Сегодня уже очевидно, что изменения в Windows 8 оказались чересчур то ли смелыми, то ли необдуманными. Кое-что Microsoft удалось исправить в Windows 8.1, но вот очередной блог демонстрирует, как непросто решить проблему целиком.

Вступление в текст звучит парадоксально: the desktop we all know and love is still there (awesome!) but the Start screen can take some time to get used to. Вот уж действительно невероятно, что десктоп (рабочий стол) сохранился в ОС, предназначенной, в том числе, и для десктопов. Но к стартовому экрану все же придется как-то привыкать.

Советы в блоге довольно очевидные. Основная часть касается возможностей автоматического переключения на рабочий стол, которые описываются новыми опциями в (почему-то) свойствах панели задач и навигации, о чем я тоже писал. Вход в систему по графическому паролю или пин-коду, пожалуй, мало отношения имеют к заявленной теме – обычный пароль вводится одинаково в любой среде, а исполнение жестов мышью вряд ли особенно удобно.

Что касается «принудительного» использования десктопной версии Internet Explorer, то это как раз спорный вопрос. Внезапно перескакивать из Metro на рабочий стол так же неудобно, как и в обратную сторону. При этом автоматическая логика IE вполне хороша: из приложений для рабочего стола вызывается десктопная версия браузера, для Metro – соответственно, «модерновая». Во всяком случае, у меня нареканий на ее работу до сих пор не было.

Но раз проблема в корне не решена, значит – продолжение следует. И с ним мы познакомимся довольно скоро, где-то в начале весны, когда будет представлено обновление Windows 8.1 Update 1. Вся информация о нем пока существует только в виде слухов и утекших скриншотов, однако раз их аккумулирует Пол Турот, стало быть, похоже на правду.

Итак, каким же образом будут еще примирять Desktop и Metro? К примеру, позволят пришпиливать на панель задач Metro-приложения (для них даже будут отображаться всплывающие экранные эскизы):

Трудно сказать, насколько это пригодится на настольных компьютерах, более реально – на планшетах/ноутбуках/гибридах со сравнительно небольшими экранами, для которых некоторые Metro-приложения (скажем, стандартное почтовое) могут иметь смысл даже в настольном режиме. При этом ходят слухи, что в Windows 9, достоверной информации о которой еще меньше, Metro-приложения смогут исполняться на рабочем столе в окне, что уже может быть действительно интересно.

Другое нововведение – дополнительные средства для работы мышью на стартовом экране и в Metro-приложениях. Появятся контекстные меню по правому щелчку мыши, который сегодня стандартно используется для выделения элементов и вызова панели с дополнительными инструментами внизу экрана – нонсенс с точки зрения «мышиной» эргономики.

На стартовом экране также появятся дополнительные кнопки выключения и поиска. Собственно, пока и все. Дальше будут Windows 9, а в промежутке, не исключено, и Windows 8.1 Update 2. Похоже, кстати, что Microsoft перешла не только к практике «быстрых релизов», но и к схеме обновлений в духе Windows Phone. Для ОС, которая все больше ориентируется на потребительский рынок, это может иметь смысл.

22 января 2014 г., 21:27

Что бы кто ни говорил, а чтение остается одним из самых распространенных видов развлечения. Во всяком случае, в некоторых странах…

Проект Pew Internet опубликовал отчет о результатах исследования читательской аудитории США. Ряд его выводов достаточно любопытен и противоречит многим мнениям, которые мне доводилось слышать и читать.

Прежде всего, несмотря на уверенный рост популярности электронных книг, погоду по-прежнему делают бумажные издания:

Сила традиций станет еще нагляднее, если учесть, что полностью на электронные книги перешло лишь 4% американских читателей, тогда как бумажным изданиям беззаветно преданны солидные 52%. На диаграмме не показаны явно поклонники аудиокниг, которых насчитывается 14%.

Таким образом, дружат с книгой 76% американцев, и читают они довольно много: в среднем – 12 книг в год, а «типичный» читатель (т.е. это медиана выборки) – 5. Заметим на будущее – в любом случае чуть больше одной книги в квартал. Отчет также содержит дополнительные подробности, в том числе демографические, но они не так интересны.

Более важно отметить, что электронные книги уже играют довольно существенную роль в США и количество их сторонников уверенно растет, хотя общий процент читателей от года к году колеблется в сравнительно небольших пределах. А вот и первый не совсем очевидный вывод – чаще всего для чтения электронных книг по-прежнему используются специализированные е-ридеры:

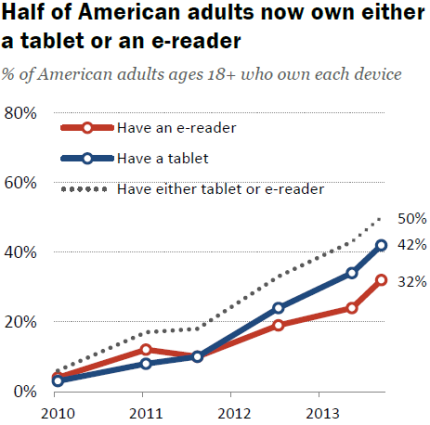

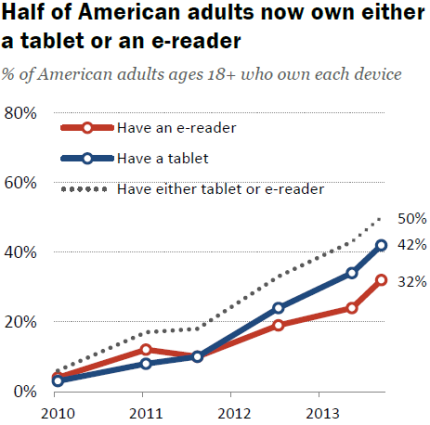

Планшеты наступают им на пятки, но – отнюдь не вытесняют, как предполагали многие. Смотрим:

В целом планшетов давно уже больше, но это и не удивительно в силу разнообразия их применений. Тем не менее, в последнее время распространенность обоих типов устройств растет практически одинаковыми темпами (предпоследняя отметка на графиках – сентябрь 2013 г.). При этом, как несложно подсчитать, 24% американцев владеют и планшетом, и е-ридером. Для сравнения, настольный или мобильный компьютер есть у 75% взрослых американцев, а сотовый телефон – у 92% (смартфон – у 55%).

Но это все в далеких прогрессивных США, а как выглядит отечественная ситуация? Не ошибутся те, кто предположат, что гораздо печальнее, тем более, что два года назад я уже писал на эту тему, а предпосылок к улучшению с тех пор что-то не заметно. Сегодня, впрочем, есть более актуальные и подробные данные.

Так, согласно исследованию GfK, отчет по которому был представлен в сентябре 2013 г., за предшествующий квартал хотя бы одну книгу прочли 51% украинцев. На первый взгляд это вроде бы даже не так плохо на фоне 76% американцев, но есть «отягчающие обстоятельства». В нашем случае исследовался летний, отпускной сезон, наиболее располагающий к чтению. Кроме того, если Pew Internet охватил аудиторию, начиная с 18 лет, то GfK – с 15, т.е. в том числе и старших школьников, которым читать положено «по чину». Таким образом, при корректном сопоставлении ситуация в Украине, по-видимому, еще ухудшилась бы.

К сожалению, для пессимизма имеются и другие основания. С 2006 г. число покупателей книг сократилось с 42 до 30%, при этом предпочтения резко сместились в сторону художественной и детской литературы:

Как видно, научную литературу (кроме учебников) стали покупать в 3.5 раза реже. Не в этом ли кроется причина повсеместных нареканий на уровень подготовки нынешних студентов?

Зато в приверженности традициям мы вполне соответствуем американцам: печатные издания читают 48%, а электронные – лишь 13%. Правда, стоит оговориться, что приобретает электронные книги у нас вообще лишь 1% их читателей, а более 80% остальных «не видят смысла покупать, если все есть в Интернете бесплатно». Это конечно отнюдь не вдохновляет отечественных издателей к продвижению электронных форматов. (Для сравнения, от покупки бумажных книг более 50% читателей отказываются по финансовым соображениям.)

Впрочем, е-ридеры и планшеты, которые в США чаще всего используются для чтения электронных книг, у нас пока распространены совсем слабо:

Так что кому-то еще предстоит разорвать этот порочный круг.

14 января 2014 г., 15:36

Мы много интересного узнали от Эдварда Сноудена, в том числе, и в контексте ИТ. Так или иначе засветились многие именитые компании, но история с RSA, конечно, из ряда вон. Как на нее реагировать?

Некий пример подал директор по исследованиям F-Secure Микко Хиппонен, вскоре после неубедительных разъяснений от EMC и RSA написавший открытое письмо их руководству, где, в частности, отказался от своего выступления на RSA Conference. 8 января, однако, он уточнил, что вообще не будет участвовать в конференции, равно как и все прочие представители F-Secure.

Его поступок, естественно, не остался незамеченным. Сегодня уже около десятка спикеров также отказались от выступлений на RSA Conference и в Интернете активно муссируется тема бойкота. 10 человек из 400, конечно, не слишком много и RSA уже пообещала найти им замену, но вопрос еще далеко не закрыт и, пожалуй, более интересно будет взглянуть на реальное количество участников конференции (24 тыс в 2012 г.).

Мнения, однако, разделились. Одни призывают пойти еще дальше и отказаться вообще от всего, хоть как-то связанного с RSA. Другие, напротив, говорят о бессмысленности бойкота и о необходимости как раз доносить свою точку зрения, в том числе и на RSA Conference. Примечательно, что тот же Хиппонен должен был участвовать в дискуссии «Государства как создатели вредоносного ПО», где, по-видимому, можно было затронуть и тему взаимоотношений RSA с NSA. Встречаются даже идеи каких-то публичных акций непосредственно на конференции.

Точка зрения, которая импонирует мне больше всего, состоит в следующем: главная задача не в том, чтобы наказать RSA – гораздо важнее продемонстрировать остальным игрокам рынка ИБ, что их бизнес невозможен без доверия, потерять которое очень просто. Даже если RSA просто попалась на удочку NSA, это, по-видимому, ее не извиняет.

Интересно было бы послушать мнение наших читателей.

21 декабря 2013 г., 13:49

Когда-то поэт в нем слышал шум волн и леса, а сегодня умные люди видят криптографический ключ.

Именно это обещают разработчики BitTorrent Chat, будущей системы защищенных мгновенных p2p-коммуникаций. Никаких логинов-паролей, вместо них – пара ключей, приватный и публичный. Также будет несколько доработана стандартная схема p2p-коммуникаций BitTorrent, в частности, протокол общения с DHT (Distributed Hash Table) для поиска IP-адреса абонента станет поддерживать шифрование. Соответственно, появится возможность полностью анонимных коммуникаций.

Для усиления защиты оригинальная пара ключей как таковая использоваться не будет. Вместо этого на ее основе будут генерироваться временные ключи для каждой сессии. Таким образом, даже получив приватный ключ пользователя, злоумышленник не сможет расшифровать ни старые, ни будущие его сообщения (хотя, естественно, cможет провернуть некоторые другие махинации).

Стоит отметить, что это не первая инициатива BitTorrent в сфере обеспечения приватных коммуникаций. BitTorrent Chat еще находится в стадии закрытого альфа-тестирования (на которое можно подписаться с мизерными шансами быть допущенным), но идейно близкая BitTorrent Sync, хоть и в бете, уже доступна и вполне пригодна к использованию.

Сегодня существуют разные взгляды на приватность, вплоть до попыток представить ее аномалией, пережитком. Смею, однако, предположить, что большинство таких радикалов, направляясь, скажем, в уборную, все-таки по-прежнему предпочитают прикрывать дверь. Почему в виртуальном мире, который, на самом деле, неразрывен с физическим, должно быть иначе?

В действительности, проблема с приватностью, защитой персональной информации сегодня стоит очень остро. Не случайно, коллеги из Zdnet первым трендом уходящего года называют именно повсеместное шифрование. Соответствующими решениями и инициативами отметились Google, Microsoft и многие другие компании. Инспирирован данный тренд, естественно, громким скандалом с NSA.

И очень примечательно, что последний до сих пор не исчерпан. Регулярно появляются новые подробности, одна другой краше. Вот, к примеру, открылось, что знаменитая и уважаемая RSA получила от NSA 10 млн долл за включение в BSafe уязвимого алгоритма, фактически бэкдора, который к тому же используется по умолчанию. RSA, естественно, умысел отрицает и советует своим клиентам не использовать упомянутый алгоритм, но от конкретных комментариев отказывается, как и NSA.

В свете таких событий BitTorrent делает архиполезное дело. Единственное замечание, справедливо высказанное в комментариях к сообщению разработчиков, заключается в необходимости публикации программного кода. По-видимому, ни один закрытый криптографический продукт больше не может пользоваться доверием.

17 декабря 2013 г., 19:39

Одно из препятствий на пути принятия IaaS компаниями – как ни парадоксально это звучит, именно виртуальная природа облачных сущностей. Нельзя просто набрать нужное количество процессоров, памяти и дискового пространства. Ресурсы, как правило, отпускаются в виде готовых виртуальных машин, причем, своих конфигураций у каждого провайдера. Как их соизмерить?

Адекватно, по-видимому, никак. Однако, в Redmonk все-таки предприняли попытку провести некий анализ. Тем более, что потребность в нем растет, так как IaaS-рынок продолжает насыщаться и выход игрока вроде Google сулит очередной передел. Если попытаться кратко выразить суть их работы, то они на основе реальных тарифных планов сравнили стоимость основных типов ресурсов у наиболее популярных облачных провайдеров.

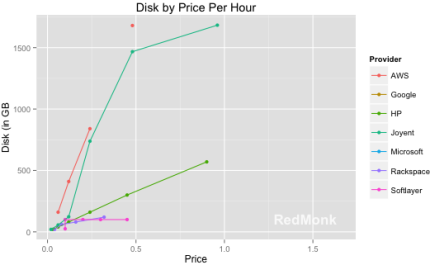

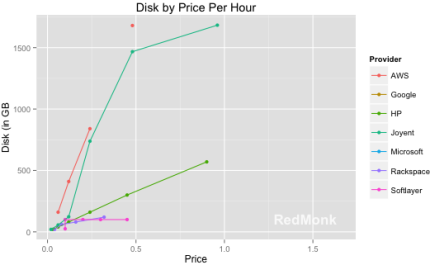

К примеру, следующая диаграмма показывает, что самое дешевое дисковое пространство у Amazon:

К сожалению, в оригинале изображения такого же невысокого качества, но в конце заметки имеется ссылка на таблицу с исходными данными, так что желающие смогут построить собственные диаграммы. Те же, что сделаны Redmonk, следует читать примерно так: чем круче линия, тем выгоднее предлагаемые условия в разрезе указанного ресурса.

Также, согласно остальным диаграммам – самая дешевая память у Google, а вычислительные ресурсы у HP. Amazon по всем трем категориям находится в группе лидеров, а, к примеру, Microsoft – всегда где-то в серединке. Более подробные выводы – в оригинале.

Но, конечно, надо иметь в виду, что цены – не единственный фактор выбора. Еще есть показатели производительности, надежности и пр., которые, впрочем, также сложно поддаются адекватной оценке. Не случайно та же Microsoft пытается убеждать заказчиков личным примером, постепенно переводя на Windows Azure свои сервисы, вроде Skype и SkyDrive.

16 декабря 2013 г., 18:01

Как обычно, очередные изменения Gmail добираются до нас с некоторым опозданием. И хотя Google сообщила о них еще пару дней назад, пока они проявились только в моем бесплатном ящике. Кстати, случайно ли, что не в рабочем, платном?

Суть изменений в том, что теперь внешние изображения в HTML-письмах будут загружаться не из реальных источников, а из специального кэша Google. Сегодня большинство почтовых систем/клиентов по умолчанию такие изображения не отображают. Это делается неспроста, т.к. обращения по внешним ссылкам позволяют маркетологам и спамерам собирать о нас кое-какую информацию. К примеру, IP и по нему – географическое размещение. Когда-то этот же механизм применялся для взлома некоторых почтовых клиентов, но это было действительно давно.

Изменился и блок соответствующих настроек в Gmail. Раньше там говорилось вообще о внешнем содержимом, теперь только об изображениях. Раньше его можно было автоматически отображать для доверенных источников, теперь – все или ничего. К счастью, сохранена опция для показа картинок только по запросу, и Google даже намекает о ней при подключении новой функциональности к почтовому ящику. Только многие ли станут сразу вникать?

Аргументация Google, в основном, сводится к вопросам безопасности – изображения будут проверяться на включение подозрительных объектов (хотя я давно ни о чем подобном не слыхал) и пр. Да и вообще: «With this new change, your email will now be safer, faster and more beautiful than ever.»

Обвинять Google в пренебрежении безопасностью не приходится. Она раньше других стала применять тотальный доступ к своим сервисам по SSL, двухфакторную аутентификацию и пр. Однако часть ее инициатив, по крайне мере косвенно, действуют в ущерб тем, кто занимается онлайновым маркетингом и, таким образом, является по сути ее конкурентом. Вот предыдущий пример.

Вопрос, касающийся информации, которую собирают о нас маркетологи, довольно неоднозначный. Это касается и почты, и сайтов, и пр. Тем не менее прежний механизм Gmail меня вполне устраивал. К примеру, я разрешал автоматически показывать картинки в письмах от магазина Amazon, где я периодически что-то покупаю. Более того, я даже хотел бы, чтобы они тщательнее собирали и обрабатывали информацию обо мне, поскольку большинство их (порой весьма заманчивых) предложений касаются товаров, которые в Украину не отгружаются.

Впрочем, возможно, все не так плохо. Старый механизм умер, да здравствует новый! Маркетологам достаточно научиться встраивать в письма уникальные персонализированные ссылки, и они также смогут собирать не менее интересную информацию, поскольку, по-видимому, вскоре изображения станут отображаться/загружаться гораздо чаще. Другое дело, какие дополнительные знания о нас сможет приобрести Google, став посредником в еще одном механизме, а, в определенном смысле, – и перлюстратором нашей почты.

12 декабря 2013 г., 15:25

Вопрос доверия облачным провайдерам остается одним из самых острых. Причем, прежде всего в контексте их способности оказывать адекватный сервис в обозримом будущем. Так, если верить аналитикам, далеко не все из них просуществуют даже ближайшие два года.

Согласно прогнозам Gartner, которые на Gartner Data Center Conference озвучил Вильям Маурер, к 2015 г. около 25% нынешних представителей облачного рынка исчезнут в результате банкротств или поглощений. Понятно, что это далеко не всегда будет означать катастрофу для их пользователей, но определенные риски безусловно создает.

Такое случается даже с именитыми компаниями, скажем, совсем недавно Symantec предупредила своих партнеров и клиентов, что собирается закрывать сервис Backup Exec.cloud. Естественно, свято место пусто не бывает, и множество конкурентов тут же выразило желание приютить пострадальцев, но надо иметь в виду, что резервное копирование – один из самых простых примеров. В других случаях поиск адекватной замены и перенос данных могут оказаться далеко не такими простыми.

Любопытно, что потенциальные пользователи облачных сервисов прекрасно понимают связанные с ними риски. Экспресс-опрос на той же Gartner Data Center Conference показал, что 50% специалистов оценивают их как достаточно серьезные, 33% – как умеренные, 12% – как незначительные. При этом, однако, тот же Gartner прогнозирует, что уже в нынешнем году доля компаний, использующих какие-то облачные сервисы должна достигнуть 80%, а к 2018 г. 20% инновационной составляющей ИТ-бюджетов будут приходиться на интегрированные облачные платформы. Под последними в первую очередь понимаются SaaS и BPaaS (Business Process as a Service), а вовсе не популярный ныне IaaS.

Все это будет означать усиление спроса на услуги крупных провайдеров, тогда как сегодня многие отмечают устойчивый интерес именно к небольшим локальным, способным предлагать более низкие цены и расширенные гарантии. По-видимому, ситуация начнет меняться, когда основным приоритетом станет не сокращение затрат, а повышение гибкости бизнеса.

30 ноября 2013 г., 19:21

Хотя Microsoft, вроде бы, меньше всех заинтересована в триумфальном шествии post-PC, кажется, что некоторые ее действия как будто специально дискредитируют настольный компьютинг.

Я даже не имею сейчас в виду довольно спорные решения в Windows 8, из-за которых она с трудом пробивается на рынок. В мелочах это даже заметнее. Вот недавний пример.

Call Graph – это плагин для Skype, который позволяет записывать разговор. Очень полезная вещь для интервью, если собеседник в другом городе, за окном погодный катаклизм, кто-то болен, да и просто ради экономии времени. Теперь, однако, такое дополнительное удобство грозят убрать, а вместе с тем и – поставить под вопрос чей-то бизнес. Большинство Skype-рекордеров вообще-то платные (Call Graph), а какие-то проекты целиком полагались на плагины – вот реальный и совершенно близкий пример.

Аргумент Microsoft звучит примерно так: «Интерфейс Desktop API был создан в 2004 году и не поддерживает разработку мобильных приложений. Поэтому мы прекращаем поддержку Desktop API в декабре 2013 г.» В блоге разработчиков говорится чуть подробнее в том смысле, что в приоритете теперь мобильное ПО, ради него меняется база кода и даже (!) архитектура сервиса и, соответственно, поддержка Desktop API «вынуждено» прекращается.

Правда, не так давно, Microsoft попробовала несколько сгладить ситуацию, пообещав, что API для записи голоса и совместимости с оборудованием все-таки сохранят, но только «until we determine alternative options or retire the current solution».

Кто же в таких условиях станет на них серьезно полагаться?! Это значит, что плагины перестанут создаваться и поддерживаться – в итоге проблем с ними станет больше, и тогда уже Microsoft действительно будет вынуждена ликвидировать Desktop API окончательно. Во всяком случае, таким мне видится наиболее вероятный сценарий. А сторонние разработчики, естественно, начнут искать альтернативы.

Понятно, что мобильные версии Skype нужны и должны совершенствоваться. Но неясно, как они связаны с настольными, учитывая разные аппаратные и программные архитектуры и пр. И еще меньше: зачем при этом пилить под собой еще довольно крепкий сук…

15 ноября 2013 г., 12:05

Как я и предполагал в предыдущей заметке, информация с хакерский соревнований поступила ближе к дальневосточному вечеру 14 ноября. Досталось снова Android.

В очередной раз отличилось юное дарование, которое по-прежнему скрывается под псевдонимом Pinkie Pie и специализируется на взломе Chrome. На этот раз он использовал две неизвестные уязвимости, которые позволили получить управление над мобильным браузером Google, а затем и преодолеть его песочницу, что, вообще говоря, редкое явление. Атака была продемонстрирована на Google Nexus 4, а затем успешно повторена на Samsung Galaxy S4. Приз – стандартные 40 тыс долл плюс дополнительные 10 тыс от самой Google, которая уже даже выпустила обновление.

Возможно, это скоропалительный вывод, но у меня складывается впечатление, что мобильные платформы ломаются проще настольных. Причиной может быть несовершенство их внутренних защитных механизмов, которые а) просто еще не прошли необходимый период обкатки, б) не располагают для эффективной работы достаточными ресурсами. К примеру, два наиболее известных механизма – DEP и ASLR – появились только в Android 4.1. Тем не менее, одна из уязвимостей, использованных Pinkie Pie, связана именно с переполнением буфера (от чего как раз должен был бы защитить DEP).

Поясню пункт б). Для сравнения, в Windows реализации DEP и ASLR по-настоящему эффективны только в 64-разрядных ОС, а в 32-разрядных вынужденно используют аппаратную поддержку (хотя бы PAE) и несколько урезанную функциональность. Возможно, кстати, что это одна из причин, почему Apple внезапно обратилась к 64-разрядным процессорам в своих смартфонах (DEP и ASLR уже некоторое время поддерживается в iOS).

Пункт а) тоже очевиден. Эксперты отмечали, что ASLR даже в Mac OS X реализована гораздо слабее чем в Windows 7. Причина – ложное убеждение в имманентной безопасности этой ОС, и, соответственно, меньшее внимание со стороны разработчиков. Что уж говорить о заведомо потребительских мобильных платформах, подавляющее большинство обзоров которых содержит описание исключительно пользовательской части.

Впрочем, не следует, конечно, думать, что DEP, ASLR и иже с ними являются панацеей (даже в Windows :) ). Во внеконкурсном докладе на той же Mobile Pwn2Own 2013 команда The Zero Day Initiative, организаторы соревнований, продемонстрировала атаку на IE 11 в Windows 8.1 (на Surface Pro), успешно обходящую и DEP, и ASLR.

Т.е. то, что сломать можно абсолютно все, стоит принять за эмпирический закон. Вопрос лишь в том, насколько сложно это делается? И вот здесь, похоже, мобильным платформам похвастать нечем.

14 ноября 2013 г., 14:33

Термин post-PC в значительной степени прижился даже не из-за того, что мобильные устройства действительно вытесняют традиционные ПК, а потому, что, развиваясь независимо, они во многом повторяют их историю. Косвенным признаком этого является и то, что с прошлого года соревнования Mobile Pwn2Own стали проводиться независимо от Pwn2Own.

Mobile Pwn2Own 2013 проходят как раз в эти дни в рамках PacSec Tokyo 2013. С учетом разницы во времени их второй и заключительный день должен близиться к концу, но пока информации о его результатах нет. Возможно, причина в том, что теперь участники должны писать эксплойты на месте, домашние заготовки не принимаются, соответственно, многие будут бороться до упора.

Однако и первый день оказался весьма плодотворным, по крайней мере для двух команд, в сумме заработавших 67.5 тыс. долл. На поругание хакерам был выставлен впечатляющий перечень устройств:

- Nokia Lumia 1020 running Windows Phone

- Microsoft Surface RT running Windows RT

- Samsung Galaxy S4 running Android

- Apple iPhone 5 running iOS

- Apple iPad Mini running iOS

- Google Nexus 4 running Android

- Google Nexus 7 running Android

- Google Nexus 10 running Android

- BlackBerry Z10 running BlackBerry 10,

но пока пострадали только iPhone 5 и Samsung Galaxy S4.

С последним, впрочем, ситуация не вполне однозначная. Вроде бы взломан был не собственно Android, а приложения Samsung, что снова-таки переносит в мобильный мир проблему crapware, хорошо известную в мире ПК. Для осуществления атаки достаточно лишь заманить пользователя на специальный сайт, никаких дополнительных действий с его стороны не потребуется. Android, однако, пропускает скрытую установку хакерского ПО и собственно (в данном конкретном случае) хищение пользовательских данных. Законные 40 тыс. долл. для японской команды из Mitsui Bussan Secure Directions, Inc.

С iPhone история иная, использовались уязвимости именно в iOS, причем в двух версиях – 6.1.4 и 7.0.3. Из краткого описания можно понять, что речь идет именно о мобильном Safari, песочница которого оказалась беспомощной против двух различных атак. В первом случае (6.1.4) удалось похитить какие-то фото, во втором (7.0.3) – учетную запись FaceBook. Впрочем, не следует забывать, что это лишь демонстрация принципиальной возможности, а не реальная атака, которая может быть гораздо сложнее. Не ясно также, присутствуют ли данные уязвимости в других устройствах на iOS.

На этот раз отличилась китайская команда из Keen Cloud Tech. Если не ошибаюсь, это первый успех представителей Поднебесной на Pwn2Own, хотя негласно их хакеры считаются вполне «на уровне». На организацию атак им понадобилось всего порядка 5 мин, правда, в предположении «соучастия» пользователя – каким-то способом его нужно заставить щелкнуть по специальным ссылкам, что, в общем, стандартная задача социальной инженерии. Вероятно, поэтому и приз только 27.5 тыс.

Показательно, что все атаки были выполнены, если можно так сказать, в ПК-стиле. Т.е. пока что, в основном, наработки из мира ПК переносятся в мир мобильный. При том, что по условиям соревнований наибольшие призы предлагаются за взлом специфически мобильной функциональности, прежде всего коммуникационных каналов. Вероятно, это обусловлено большими инженерными сложностями, но очевидно, что рано или поздно их захотят преодолеть.

Обращает на себя внимание, что вторичность post-PC по отношению к ПК диктует ускоренные темпы развития мобильного мира, в том числе и в сфере безопасности. Очень похоже, что этап вирусов/антивирусов здесь будет фактически проскочен, и настоящая борьба развернется сразу в сфере уязвимостей, которые в мобильном ПО представляют гораздо большую угрозу, чем в десктопном – в силу специфики распространения обновлений.

|

|

|