|

СПЕЦІАЛЬНІ

ПАРТНЕРИ

ПРОЕКТУ

Определение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях

Кто внес наибольший вклад в развитие украинского ИТ-рынка.

Награды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары

|

|

26 марта 2014 г., 12:54

Эта новость совершенно потерялась на фоне более громких недавних анонсов, в частности Android Wear, а может быть Google и сама не хотела ее слишком афишировать. Так или иначе, но работы над Google APIs Client Library for .NET завершены, и библиотека готова к использованию (General Availability, GA).

Текущая версия библиотеки имеет номер 1.8.1 и работы над ней, если судить по официальному блогу, велись как минимум два года. То есть, даже с учетом того, что в ней поддерживается более 50 API, – ни шатко, ни валко. При том, что представители компании вполне признают необходимость таких нативных библиотек. Изменений в самой Google APIs Client Library for .NET между стадиями RC и GA не было, дорабатывалась документация, примеры кода и пр.

Проблема заключается в давнишнем нежелании Google поддерживать Windows Phone (в отличие от iOS). В магазине Microsoft имеется всего одно официальное приложение (естественно, поисковое) с красноречивым названием Google. Есть, конечно, предложения от сторонних разработчиков, но с очень переменным качеством. Стандартное приложение Youtube, написанное самой Microsoft, в свое время было предметом спора между двумя компаниями. Перипетии вокруг Exchange ActiveSync тоже хорошо известны.

Конечно, 4% рыночной доли Windows Phone могут не особо впечатлять Google, владеющую почти 80%. Однако платформа Microsoft демонстрирует высокие темпы роста (снова, в отличие от iOS). И, как видно из вышесказанного, без внимания она все-равно не остается. Вероятно, в Google все же рассматривают Windows Phone как более опасного, по сравнению с iOS, соперника. По крайней мере, в обозримой перспективе. Тем более, что настоящая конкуренция происходит на уровне не платформ, а сервисов, и Goggle, похоже, хочет максимально дистанцировать две экосистемы. Но может быть что-то начало меняться?

20 марта 2014 г., 15:45

Первая информация на этот счет появилась еще несколько дней назад, но тогда, хотя ее и опубликовал уважаемый The Wall Street Journal, она основывалась лишь на анонимных инсайдерских сообщениях и экспертных мнениях. Теперь пришло более веское подтверждение.

Huawei отказалась от планов по выпуску смартфонов с двумя ОС – Android и Windows Phone – на борту. Причем, чтобы передумать, компании хватило фактически одной недели. По-видимому, это свидетельствует о том, что на рынке действительно происходит некая подковерная борьба.

В упомянутой публикации WSJ примерно то же самое говорится о планшетах Samsung и ноутбуках-трансформерах Asus. Но если первая только заявляла о намерениях, то последняя демонстрировала Transformer Book Duet TD300 на CES 2014, причем делала это совместно с Intel. Прежние гибридные (Windows-Android) продукты Asus просто объединяли два независимых устройства (со своими процессорами, памятью и пр.) в одном корпусе. В Transformer Book Duet TD300 обе ОС исполняются на одном процессоре и Intel была крайне заинтересована в продвижении данной идеи как в одном из средств борьбы с ARM. Теперь все эти устройства исчезнут с рынка (или, соответственно, так и не появятся).

Судя по всему, возражения возникли у Google и Microsoft одновременно. Причем, каждая их них имеет как свои мотивы, так и рычаги влияния.

Google, очевидно, не в восторге от того, чтобы косвенно продвигать Windows Phone. Поэтому она, к примеру, может просто отказаться сертифицировать смартфоны и планшеты с двумя ОС. Хотя со стороны Microsoft здесь маловероятны (не тоже не исключены) какие-то препятствия, тем более, что в грядущем обновлении Windows Phone должна появиться поддержка программных кнопок.

Microsoft отказалась от поддержки ПК с Windows и Android также по понятным причинам. Подобные устройства ставят под сомнение сам смысл появления и продвижения Metro. Нажать на OEM компания может не только через маркетинговые бюджеты, но и с помощью других рычагов. К примеру, поднять вопрос о патентных отчислениях с Android.

Кто в проигрыше? Разве что Intel и отдельные OEM, уже вложившиеся в R&D. Потребители – вряд ли. Идея объединения в одном продукте совершенно различных, фактически никак не интегрируемых платформ имеет мало смысла. Аргументы, вроде возможности использования Windows Phone или Windows 8/RT как корпоративного стандарта, а Android – в персональных/развлекательных целях, по-видимому, относятся к очень узкой нише. Использование двух интерфейсов одной ОС – Windows 8.1 – в данном контексте выглядит не только логичнее, но и технологичнее. Другое дело – создание универсальных моделей, на которые будет можно, в зависимости от спроса, устанавливать различные ОС.

14 марта 2014 г., 14:05

Информацию с Pwn2Own 2014 даже сложно интерпретировать. Бесспорно, призы на этих соревнованиях весьма щедрые, но миллион долларов за два дня все же звучит гордо.

Справедливости ради, этот миллион заработан не только на собственно Pwn2Own, но и на двух параллельных соревнованиях. В рамках Pwnium, которые самостоятельно проводит Google, $150 тыс достались хакеру, продемонстрировавшему эксплоит для Chrome OS на HP Chromebook 11. Если не ошибаюсь, то это вообще первый пример взлома Chrome OS. Кроме того, организаторы Pwn2Own также провели благотворительные PWN4FUN, собравшие $82.5 тыс. Тем не менее, и результаты основных конкурсов более чем впечатляющи – только ветераны Pwn2Own, французская команда Vupen, за два дня заработали $400 тыс. Напомню, что общий итог прошлогодних соревнований составлял «всего» $480 тыс.

Вот как выглядит картина подтвержденных (и, соответственно, оплаченных) взломов:

- Adobe Flash – дважды;

- Adobe Reader – однажды;

- Apple Safari – дважды;

- Google Chrome – дважды (один раз частично);

- Google Chrome OS – однажды;

- Microsoft Internet Explorer – трижды;

- Mozilla Firefox – четырежды.

Кое-какие подробности, включая имена призеров, можно найти здесь. Видно, что не все выступления заканчивались успешно, а несколько заявок было отозвано.

Из основных объектов атак устоял только «единорог» (т.е. Internet Explorer, защищенный EMET), на которого никто даже не рискнул посягнуть. Это, по-видимому, как раз и демонстрирует основное назначение EMET: благодаря дополнительным защитным механизмам создание эксплойтов усложняется и во многих случаях становится нерентабельным, соответственно, хакеры предпочитают более простые объекты атак.

В любом случае, количество и разнообразие обнаруженных уязвимостей в, казалось бы, достаточно зрелом коде, поражает. Ведь все это происходит на фоне перманентной «работы над ошибками» Google, Microsoft и других компаний, готовых щедро оплачивать информацию от независимых экспертов. Налицо подтверждение старого эмпирического закона о том, что в любой сравнительно сложной программе всегда содержится хотя бы одна ошибка (из чего легко вывести следствие, что на самом деле ошибок там сколько угодно). При этом хакеры, судя по всему, используют все более совершенные инструменты и методики поиска последних, что рисует отнюдь не радужные перспективы.

Команда HP ZDI в рамках PWN4FUN продемонстрировала взлом Internet Explorer и шесть новых уязвимостей в нем, найденных только за последние две недели (!). Приз в размере $50 тыс перечислен Канадскому Красному кресту

8 марта 2014 г., 17:36

Хотя официально это обновление Windows 8.1 будет представлено только через месяц, все желающие имеют возможность познакомиться с ним уже сейчас. Как обычно, благодаря утечке.

Кто-то просто обнаружил, что добавление специального ключа в реестр позволяет Windows 8.1 увидеть новые обновления в Windows Update, из которых четыре и формируют Windows 8.1 Update 1. Лазейка была довольно скоро прикрыта, но программные модули уже успели разойтись по Интернету и найти их не составляет труда (начиная с «профильного» ресурса www.wzor.net).

Данное обновление, как известно, не просто исправляет ошибки, а привносит некоторую новую функциональность. Поэтому даже его название еще не утверждено, по последней версии оно будет звучать как Spring 2014 Update. Задержка же с его выпуском объясняется, по-видимому, желанием дать некоторые преференции OEM.

С выходом Windows 8.1 Update 1 будут уменьшены системные требования, снижены цены на OEM-лицензии, а также появится дополнительно удешевленная редакция Windows 8.1 with Bing (с включенной по умолчанию поисковой системой Microsoft). Соответственно, ожидается массовый выпуск дешевых Windows-планшеты.

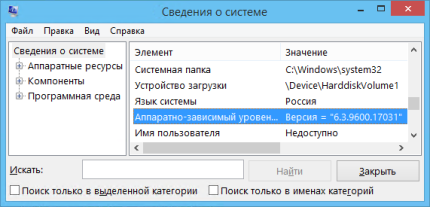

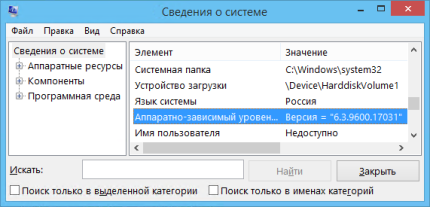

Действительно, 32-разрядная Windows 8.1 с установленным Update 1 занимает порядка 11 ГБ, т.е. вполне поместится на накопителе в 16 ГБ, чего нельзя было сказать о Windows 8. Объема оперативной памяти в 1 ГБ формально ей также хватает. Впрочем, все это справедливо и для оригинальной Windows 8.1, так что в данном случае изменения, в основном, не технические, а маркетинговые.

Основные же функциональные новшества Windows 8.1 Update 1 закономерно касаются Metro. Предварительная информация оказалась верной, в частности, теперь Metro-приложения отображаются на панели задач наравне с десктопными. Отвечает за это соответствующая опция:

На стартовом экране появились контекстные меню и кнопки выключения и поиска, а Metro-приложения снабжаются всплывающей (по наведению мыши) панелью заголовка, с тремя кнопками управления. Левая, среди прочего, управляет размещением приложения на пол экрана (Snap):

На этой иллюстрации, кстати, показан новый раздел Параметров ПК в духе Windows Phone.

Таким образом, Microsoft продолжает прилагать усилия для того, чтобы как-то примирить с Metro пользователей настольных ПК. Хотя на мой взгляд было бы гораздо правильнее не интегрировать, а, как раз наоборот, полностью разделить два интерфейса. Пока же единственным логичным шагом можно признать автоматическое включение загрузки на рабочий стол в отсутствие сенсорного оборудования.

Несколько особняком стоит еще одно новшество – Режим предприятия (Enterprise mode) в Internet Explorer 11. В нем браузер работает аналогично Internet Explorer 8 в Windows 7, что сделано для обеспечения совместимости с унаследованными приложениями, распространенными в корпоративной среде. Использование данного режима вначале нужно разрешить в групповых политиках, после чего соответствующий пункт появится в меню Сервис браузера. Можно также определить список ресурсов, где он будет включаться автоматически:

2 марта 2014 г., 17:57

Утверждение звучит несколько странно, учитывая, что Microsoft включает в ОС все новые и новые защитные технологии. Но специалисты Secunia не только констатируют факт, но и могут его объяснить.

Очередной ежегодный отчет Secunia не принес каких-то особых сюрпризов. Все результаты находятся либо в трендах, либо в пределах обычных колебаний – разве что наблюдался резкий всплеск числа выявленных уязвимостей:

Однако, это скорее хороший признак, говорящий об интенсивности работы специалистов по безопасности. Уязвимостей, которые классифицируются Secunia как 0day (т.е. которые использовались злоумышленниками до того, как стали широко известны) всего 14 – столько же, сколько и в 2012 г.

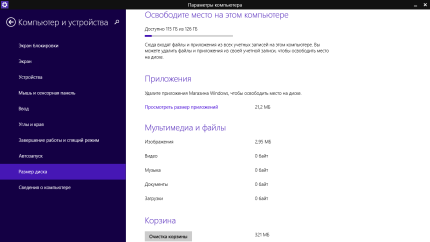

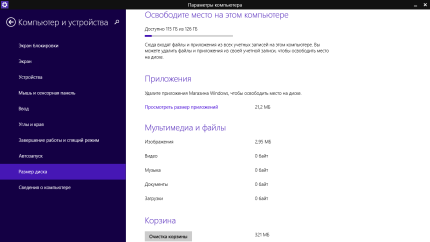

Распределение уязвимостей среди популярного ПО также мало отличается от прошлогодней картины:

И это косвенно подтверждает справедливость предыдущего вывода. К примеру, хотя Chrome и находится вверху списка, прекрасно известно, что громкие взломы этого браузера случаются в основном на хакерских конференциях вроде Pwn2Own.

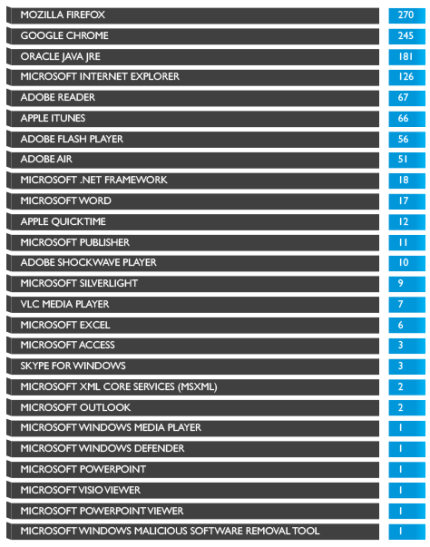

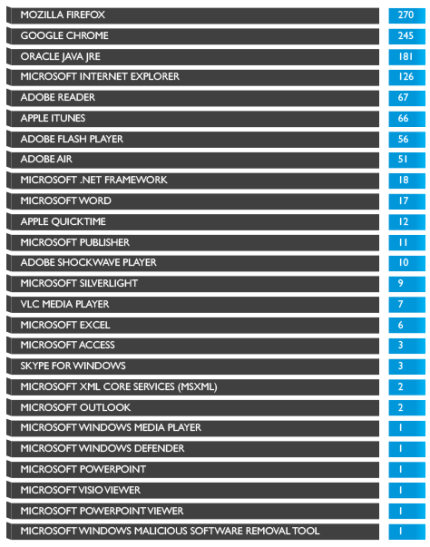

А вот картина с операционными системами действительно любопытна:

По числу уязвимостей вперед вдруг резко вырвалась Windows 8. Результаты за 2012 г. в ее случае совершенно не показательны, поскольку в продажу она поступила только 26 октября. Соответственно, в 2013 г. мы наблюдаем не какую-то аномалию, а самую что ни на есть «норму».

Впрочем, в Secunia знают объяснение этому явлению. Все дело во включении в состав ОС проигрывателя Flash, на долю которого, как видно из таблицы выше, приходится 56 уязвимостей. Без их учета Windows 8 оказалась бы примерно на одном уровне с Windows Vista и 7 или даже чуть ниже. Что, конечно, тоже не есть хорошо – хотелось бы, чтобы преемственность не распространялась на программные ошибки и с каждой версией код становился все чище и качественнее.

Что же до проигрывателя Flash, то, напомню, в состав Windows 8 он включен из-за Metro-варианта Internet Explorer, который не предполагает использования подключаемых модулей. Соответственно, Flash решили интегрировать в ОС и обновлять через систему Windows Update наравне со стандартными компонентами.

Так или иначе, выходит, что атакуемая поверхность Windows 8 увеличилась. Поэтому в Microsoft ищут способ нивелировать данную проблему с помощью дополнительных инструментов. Одним из них, по-видимому, призван стать EMET 5, который сегодня доступен в виде предварительной версии. В нем появилась новая защитная технология ASR (Attack Surface Reduction) для блокирования отдельных дополнительных модулей и плагинов. Типичными сценариями ее использования называются запрет проигрывателя Flash в Word/Excel или разрешение Internet Explorer на использование Java только в интранете или доверенной зоне, но не в остальном Интернете.

26 февраля 2014 г., 12:15

В преддверии выхода Windows 8.1 Update 1, обещанного нынешней весной, Microsoft делает несколько важных шагов, способных заметно повлиять на рынок персональных вычислительных устройств.

Ситуация с Windows 8.х достаточно неоднозначна. С одной стороны, появляется все больше планшетов и гибридных устройств под ее управлением, и рынок вроде бы постепенно «теплеет» к ним, в чем немалая заслуга Intel, выпускающей все более энергоэффективные процессоры. С другой, рост ее рыночной доли затормозился, «виной» чему, очевидно, пользователи настольных и прочих несенсорных компьютеров.

На последних-то, в основном, и направлены главные новшества Windows 8.1 Update 1, хотя в Microsoft признают, что и сенсорное управление еще требует определенной доводки. Напомню также, что стратегия Microsoft состоит в том, чтобы максимально унифицировать свои платформы, в свете чего совершенно логичным видится назначение Джо Бельфиора ответственным за User Experience и в Windows Phone, и в Windows.

Однако в своем первом сообщении в новом качестве он рассказал вообще о стратегии ближайшего развития Windows 8.1. Особое же внимание обращает на себя обещание дать возможность OEM создавать более дешевые устройства. В частности, для обновленной Windows 8.1 должно хватать 1 ГБ оперативной памяти и 16 ГБ дискового пространства.

Это значит, что произошел очередной этап оптимизации кода ОС и избавления от унаследованных подсистем. Как будут работать будущие устройства с малым объемом RAM, нам еще предстоит выяснить, а вот небольшой объем SSD в определенной мере компенсирует обычный кардридер. При нынешних ценах экономия будет ощутимой.

Более того, за несколько дней до выступления Джо Бельфиора в прессу просочилась информация о том, что Microsoft собирается резко снизить цены на OEM-версии Windows 8.1. Первоисточником, по-видимому, является Bloomberg и они говорят о 70%, подразумевая будущие $15 против нынешних $50. Известно, впрочем, что OEM-цены у Microsoft никогда не были фиксированными и отличались для разных производителей, вероятно, в зависимости от объема и предыстории закупок. Для предыдущих версий Windows оценки в $20 также встречались. Microsoft эту информацию не подтвердила, но и не опровергла.

Но если все это правда, то вместе указанные факторы действительно снизят ценовую планку для низкоуровневых устройств. Ожидается появление сбалансированных конфигураций (очевидно, это будут в основном планшеты) в категории до $250, что может дать мгновенный эффект, как было в случае с нетбуками. С другой стороны, это, по-видимому, окончательно поставит крест на Windows RT, во всяком случае, как на самостоятельной платформе. Устройства под ее управлением вряд ли будут существенно дешевле, а «неполноценность» (в смысле неподдержки настольного ПО) никуда не денется.

25 февраля 2014 г., 16:49

«Единорогом» на будущих соревнования Pwn2Own назвали EMET. За победу над ним обещан наибольший приз, хотя организаторы намекнули, что надеются сохранить эти деньги. Однако тучи над благородным животным сгущаются.

Представители Bromium Labs вчера опубликовали разгромную работу, в которой рассказали, что придумали способы обхода абсолютно всех защитных механизмов EMET 4 и 4.1 и даже создали действующий эксплойт.

Естественно, задолго до публикации вся информация была предоставлена Microsoft. Более того, в EMET 4.1 уже встроены некоторые дополнительные механизмы, противодействующие ряду новых хакерских методик, однако модификация эксплойта позволила в итоге обойти и их. О сроках же выхода EMET 5 пока ничего не известно.

Но в Bromium Labs считают, что у EMET имеется принципиальный недостаток – он исполняется на одном (пользовательском) уровне с эксплойтами, в силу чего всегда может быть взломан, пусть и с дополнительными усилиями. По их мнению, защита должна находиться на уровне ядра или гипервизора – Microsoft не слишком возражает, иначе не появились бы DEP и ASLR.

С другой стороны, о абсолютной защите вряд ли вообще стоит говорить, борьба брони и снаряда может продолжаться бесконечно. Тем не менее, известно, что во многих случаях EMET действительно выручает. Позиция Microsoft состоит в том, чтобы, насколько это возможно, затруднить, а значит, удорожить создание успешных эксплойтов – ведь хакеры вынуждены соизмерять свои затраты с потенциальной добычей (доходом).

Таким образом, в преддверии Pwn2Own, до которых осталось порядка двух недель, Bromium Labs подкинула хакерам ряд новых идей. Ее специалисты, по-видимому, участвовать в этих соревнованиях уже не смогут (полагаю, Microsoft компенсировала), а вот сторонние – не понятно. По условиям требуется использовать 0day-уязвимости IE просто при работающем EMET. Если так, то будет интересно поглядеть, хватит ли хакерам оставшегося времени, чтобы во всем разобраться.

20 февраля 2014 г., 11:55

К сожалению, опубликованная у нас новость вносит некоторую путаницу. Впрочем, источником последней являются материалы компании – называть Yandex.Kit прошивкой, конечно, некорректно.

Другое дело, что адекватный термин действительно подобрать сложно, но, в любом случае, сначала нужно разобраться с архитектурой Android.

Если понимать под Android завершенную мобильную среду, то ее можно представить из двух частей:

- Android Open Source Platform (AOSP): ядро, Dalvik, самые базовые компоненты пользовательского интерфейса. Она открыта и бесплатна.

- Google Mobile Services (GMS), хотя название не вполне официальное: прикладные API и системные функции, набор приложений, включая клиенты для сервисов Google, браузер и пр. Не только закрыта, но и требует лицензирования порядка $0.75 за устройство.

Подробности можно прочесть в этой публикации. В ней же излагаются и четыре гипотетических пути, как можно строить реальные прошивки для смартфонов:

- AOSP + GMS: максимум совместимости при полном контроле со стороны Google;

- AOSP + добавка самодельных основных приложений: худшая совместимость со сторонними приложениями, зато можно щеголять настоящим open source;

- AOSP + аналог GMS, ориентированный на собственные сервисы: совместимость зависит от качества реализации, зато под своим контролем;

- AOSP + полностью новая прикладная надстройка. По сути, новая мобильная OC с экосистемой, отдельной от Android.

Первый путь наиболее очевидный и известный, начиная с устройств под маркой самой Google. Второй ориентирован на низкоуровневые устройства и популярен на китайском рынке. Вероятно, его же избрала Nokia для своих Android-устройств, призванных заменить дешевые изделия на Symbian. Четвертый вряд ли когда-то воплотится в реальности, ввиду трудоемкости и неясности перспектив.

А вот третий как раз довольно интересен. Его представителем можно считать Fire OS, которая используется в планшетах Amazon. На данном примере хорошо понятны плюсы и минусы подхода. С одной стороны – независимость от Google, большая свобода в использовании сервисов, перенаправление денежного потока. С другой стороны, собственный магазин приложений используется не только от хорошей жизни – проблемы совместимости со сторонними приложениями действительно имеют место, т.к. обеспечить поддержку всех стандартных API (со всеми их нюансами) довольно сложно. По этой же причине Fire OS гораздо медленнее переходит на новые версии AOSP – умышлено или нет, Google периодически сдвигает туда-сюда границу между AOSP и GMS.

Теперь вот в ряд с Amazon, по-видимому, встала Yandex. По всем параметрам Yandex.Kit походит именно на альтернативную реализацию GMS. Он включает не только клиенты для основных сервисов (естественно, самой Yandex), но также пользовательскую оболочку, браузер, интерфейс к собственному магазину с поддержкой One Platform Foundation, а также некоторые API. В частности, прямо говорится о картографическом.

Любопытно также, что Yandex.Kit, в отличие от GMS, является делимым, хотя и не совсем очевидным способом. В полном виде, в т.ч. со всеми 15 приложениями, он предлагается только для устройств, которые будут продаваться в России. Для всех прочих доступны лишь Yandex.Shell UI, Yandex.Browser и Yandex.Store. Понятно, что сервисы Yandex популярны, в основном, в СНГ, однако причина может крыться и в юридических нюансах, которые при использовании GMS Google замыкает на себя.

В таком случае, это, конечно, большой минус для развития нового ответвления Android. Yandex предлагает Yandex.Kit бесплатно и, аналогично Google, рассчитывает на дополнительный заработок на своих сервисах. А здесь как раз важна массовость.

14 февраля 2014 г., 14:11

Сегодня очевидно, что никто в Интернете не может чувствовать себя в полной безопасности. Вопрос в том, как и насколько можно защититься…

Конечно, это не означает «оставь надежды, всяк сюда входящий». Эксперты по безопасности в один голос говорят о том, что атаки становятся все более сфокусированными, т.е. нацеленными на вполне конкретные категории пользователей. Но что это за категории и где гарантии, что мы не окажемся в одной из них?

Понятно, что чаще всего речь идет не о домохозяйках, хотя, варианты несложно себе представить. Последняя атака типа «у водопоя» направлена на бывших военных США, ее вскрыла компания FireEye. Сайт Veterans of Foreign Wars был взломан и с его страниц через iframe и неизвестную уязвимость загружался вредоносный код. Считается, что раз атакуют американских военных (пусть и бывших), то это дело Китая или России. Впрочем, это не так важно, и я – несколько о другом.

Угрозе подвергаются сравнительно современные версии IE – 10 и, вроде бы, 9 с подключенным плагином Flash (при том что есть IE 11). При этом Microsoft EMET в любом случае оказывается для эксплойта непреодолимым препятствием. Более того, эксплойт специально проверяет присутствие в системе EMET, и в случае позитивного результата тихонько сворачивает свою деятельность.

И это не первый случай, когда EMET демонстрирует свою эффективность. Возникает вопрос, почему бы не сделать его стандартным компонентом ОС наравне с Windows Defender? Да, он может оказаться несовместимым с некоторым ПО, но достаточно по умолчанию применять его к IE и, может быть, некоторыми другими приложениями, а остальное оставить на усмотрение пользователя – ведь EMET реализован на базе того же механизма совместимости, который в Windows доступен всем желающим.

3 февраля 2014 г., 11:30

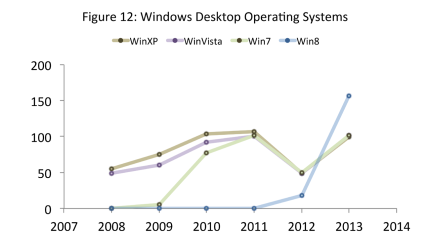

Очередные хакерские соревнования Pwn2Own, которые пройдут 12-13 марта в рамках ежегодной конференции CanSecWest 2014, порадуют участников не только щедрыми призами, но и новыми мишенями.

Организаторы CanSecWest и Pwn2Own из HP периодически расширяют список объектов для хакерских атак. Так, в прошлом году они добавили браузерные плагины, а в этом – Microsoft Enhanced Mitigation Experience Toolkit (EMET). Вернее, речь идет о действительно комплексной атаке, в рамках которой нужно взломать Internet Explorer, выйти за пределы его песочницы, получить управление над 64-разрядной Windows 8.1 и при этом не попасться EMET, которого называют Exploit Unicorn, т.е. мифическим единорогом, противостоящим эксплойтам.

Согласно средневековым легендам, только девственница могла укротить единорога, и тогда он делался ручным, ложился на землю и засыпал. Удержать же его можно только золотой уздечкой

Наградой за такой подвиг будет Гран-при соревнований и премия в целых $150 тыс. Это самая крупная из обещанных сумм, хотя, по оценкам организаторов, общий призовой фонд не должен превысить полмиллиона долларов (плюс что-то от щедрот Google). Назначаемые премии, по-видимому, неплохо характеризуют сложность поставленных перед хакерами задач. Они варьируются от $30 тыс за взлом плагина Java в Internet Explorer до, как уже говорилось, $150 тыс. Показательна, к примеру, картина для браузеров:

- Google Chrome on Windows 8.1 x64: $100,000

- Microsoft Internet Explorer 11 on Windows 8.1 x64: $100,000

- Mozilla Firefox on Windows 8.1 x64: $50,000

- Apple Safari on OS X Mavericks: $65,000

Касательно собственно EMET позиция организаторов достаточно любопытна, вот как они пишут в своем блоге: «… we’re hunting the Exploit Unicorn – not because we think there are a lot of researchers out there who can capture it, but because we think there aren’t.» При этом EMET никогда не представлялся панацеей и истории известны примеры целенаправленного обхода его защитных механизмов. Однако, о его последних версиях ничего подобного пока не было слышно. Более того, все чаще сообщается о том, что EMET успешно противодействует атакам нулевого дня, вот, к примеру, недавняя запись об этом.

Под конец прошлого года EMET обновился до версии 4.1 (Windows Update его не охватывает). Существенных изменений нет, были скорректированы правила для приложений и сертификатов, улучшены совместимость с некоторым ПО и протоколирование в журнале событий Windows.

|

|

|