| 0 |

|

Компания «Доктор Веб» представила обзор вирусной активности в январе 2019 г. В середине месяца владельцев криптовалют атаковал троянец, распространявшийся под видом полезной программы. По сравнению с декабрем 2018 г. на 28% увеличилось количество устройств, зараженных Trojan.Winlock.14244. Кроме того, через почту было отправлено на 50% больше вредоносных файлов, использующих уязвимость Microsoft Office.

В январе аналитики «Доктор Веб» обнаружили троянца в программе для отслеживания курса криптовалют. Вредоносная программа распространялась вместе с утилитой и устанавливала на зараженные устройства других троянцев. Используя эти программы, хакеры получали возможность красть личные данные пользователей, в том числе пароли от кошельков криптовалют.

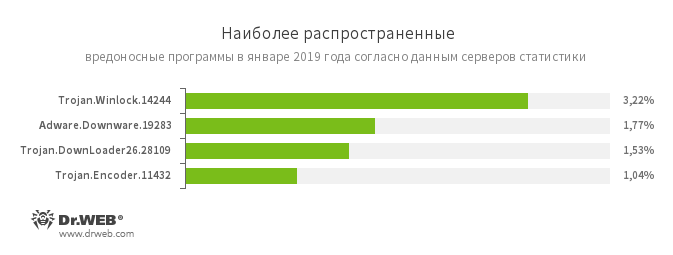

По данным серверов статистики «Доктор Веб»

Растущие угрозы этого месяца:

Trojan.Winlock.14244. Блокирует или ограничивает доступ пользователя к операционной системе и её основным функциям. Для разблокировки системы требует перечислить деньги на счет разработчиков троянца.

Adware.Downware.19283. Программа-установщик, обычно распространяется с пиратским контентом. При установке может менять настройки браузеров и устанавливать другие нежелательные программы.

Trojan.DownLoader26.28109. Загружает и выполняет вредоносные программы без согласия пользователя.

Trojan.Encoder.11432. Известен так же как WannaCry. Блокирует доступ к данным с помощью шифрования. Для разблокировки требует перечислить деньги на счет разработчика. Массово поразил устройства по всему миру в мае 2017 г.

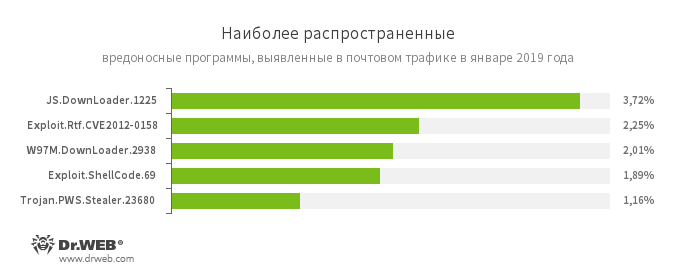

Статистика вредоносных программ в почтовом трафике

Выросло число заражений:

JS.DownLoader.1225. Семейство вредоносных сценариев, написанных на языке JavaScript. Загружают и устанавливают на компьютер другие вредоносные программы.

Exploit.Rtf.CVE2012-0158. Измененный документ Microsoft Office Word, использующий уязвимость CVE2012-0158 для выполнения вредоносного кода.

W97M.DownLoader.2938. Семейство троянцев-загрузчиков, использующих в работе уязвимости офисных приложений. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

Exploit.ShellCode.69. Еще один вредоносный документ Microsoft Office Word. Использует уязвимость CVE-2017-11882.

Trojan.PWS.Stealer.23680. Семейство троянцев, предназначенных для хищения с инфицированного компьютера паролей и другой конфиденциальной информации.

Возросла активность следующих угроз:

Trojan.Nanocore.23. Этот опасный троянец с удаленным доступом заразил почти в 4 раза больше устройств, чем в прошлом месяце. Он позволяет хакерам удаленно контролировать зараженный компьютер, в том числе включить камеру и микрофон на устройстве, если они доступны.

JS.Miner.28. Сценарий, написанный на языке JavaScript. Предназначен для скрытого майнинга в браузере. Используется как альтернатива CoinHive.

Активность Trojan.SpyBot.699 незначительно снизилась в декабре, но он продолжает оставаться актуальным в последние три месяца. Этот банковский троянец позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и выполнять поступающие от них команды. Троянец предназначен для хищения средств с банковских счетов.

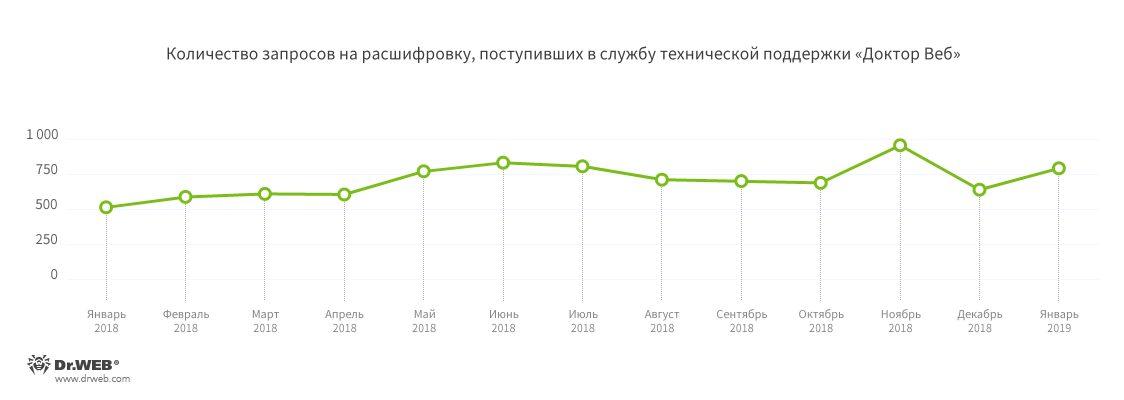

Шифровальщики

В январе в службу технической поддержки компании «Доктор Веб» чаще всего обращались пользователи, пострадавшие от следующих троянцев-шифровальщиков:

Trojan.Encoder.858 – 26.32%

Trojan.Encoder.11464 – 12.63%

Trojan.Encoder.11539 – 7.72%

Trojan.Encoder.25574 – 1.58%

Trojan.Encoder.567 – 5.96%

Trojan.Encoder.5342 – 0.88%

Стратегія охолодження ЦОД для епохи AI

| 0 |

|