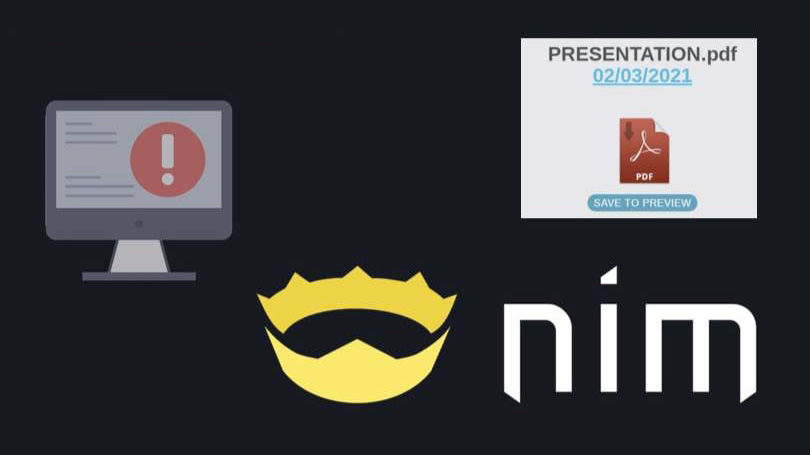

Троян NimzaLoader написан на редком языке для обхода защиты

Исследователи проблем кибербезопасности из фирмы Proofpoint сообщили о новом вредоносном ПО, в котором преступники, предположительно принадлежащие к хакерской группе TA800, применили оригинальный способ маскировки. Программа, получившая название NimzaLoader, была написана на экзотическом языке программирования Nim.

Созданный сотрудником MIT в 2008 году этот язык постепенно приобретает популярность. В 2019 году вышла его версия 1.0, а спустя год Nim впервые попал в первую сотню рейтинга TIOBE. Тем не менее, если сравнивать с лидерами рейтинга, Nim используется крайне редко.

«TA800 часто применяет уникальное вредоносное ПО, и разработчики могли решить прибегнуть к редкому языку программирования, такому как Nim, чтобы избежать обнаружения: обратные разработчики могут быть незнакомы с Nim или не нацелены на создание средств детектирования для него, поэтому у инструментов и «песочниц» могут возникнать проблемы с анализом его образцов», — сказал Шеррод ДеГриппо (Sherrod DeGrippo), старший директор Proofpoint по исследованию и обнаружению угроз.

ПО NimzaLoader предназначено для предоставления доступа к Windows-компьютерам и удалённого выполнения команд: что даёт преступникам возможность контролировать машину, похищать конфиденциальную информацию или развёртывать дополнительные вредоносные программы.

Как и другая разработка TA800, бэкдор-троян BazarLoader, NimzaLoader распространяется с фишинговыми электронными письмами, содержащими ссылку на поддельный загрузчик PDF-презентаций. В этих письмах указываются персональные данные реципиента, таких как его имя и название организации, на которую он работает.

Соответственно, для защиты от этой угрозы эксперты рекомендуют внедрять продвинутые инструменты, противодействующие целевому фишингу, и обучать персонал распознаванию вредоносных писем, даже содержащих персональную информацию.

Продолжая аналогию с BazarLoader, исследователи считают вполне возможным, что NimzaLoader в дальнейшем станут использовать в качестве инструмента, сдаваемого в аренду другим киберпреступникам для распространения их собственных вредоносных атак.