| 0 |

|

Исследователи компании Check Point обнаружили вредоносные приложения, которые маскировались под безобидные информеры по теме коронавируса. После установки такой программы хакер получает контроль над Android-устройством жертвы через доступ к звонкам, SMS, календарю, файлам, контактам, микрофону и камере.

Ранее специалисты Check Point говорили о том, что злоумышленники будут активно использовать страх людей перед распространением вируса: вредоносные приложения были обнаружены на сайтах с доменами, связанными с коронавирусом. В Google Play Store исследователи пока не обнаружили такие приложения. Скорость и простота, с которой можно создать подобные приложения, настораживает и пугает.

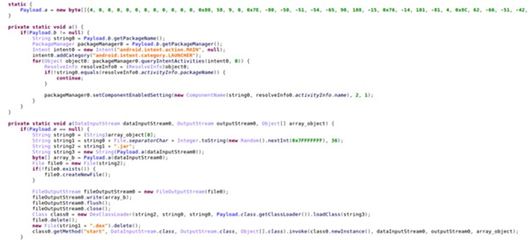

После обнаружения исследователи Check Point начали отслеживать происхождение вредоносных приложений. Выяснилось, что приложения создавались с помощью Metasploit, инструмента, используемого для тестирования на проникновение. Используя Metasploit, любой человек, обладающий базовыми компьютерными знаниями, может создать аналогичные вредоносные приложения всего за 15 минут. Достаточно настроить Metasploit на свою цель, выбрать эксплойт, полезную нагрузку и нажать Enter. В этом случае приложения Metasploit были нацелены на обычных людей, которые ищут информацию о коронавирусе.

Специалисты Check Point обнаружили три образца, созданных Metasploit Framework, с невинным названием – «coronavirus.apk». Это приложение может быть легко установлено на большое количество устройств и может получить контроль над устройством. После запуска на устройстве Android приложение запускает службу, которая скрывает значок этого приложения, чтобы было труднее обнаружить и удалить его. Далее происходит подключение к командному серверу, который хранится в массиве данных в коде вредоносной программы.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|