| +22 голоса |

|

«Доктор Веб» обнаружил нового троянца, встроенного непосредственно в образ операционной системы целого ряда мобильных устройств под управлением Android. Вредоносное приложение, получившее имя Android.Becu.1.origin, способно загружать, устанавливать и удалять программы без ведома пользователей, а также может блокировать поступающие с определенных номеров СМС-сообщения.

Данная вредоносная программа представляет собой комплексную угрозу, состоящую из нескольких тесно взаимодействующих друг с другом модулей. Основным компонентом Android.Becu.1.origin является apk-файл с именем Cube_CJIA01.apk, который располагается непосредственно в системном каталоге и имеет цифровую подпись самой операционной системы, что дает ему неограниченные полномочия и позволяет выполнять все действия без вмешательства пользователя. Кроме того, расположение этого приложения непосредственно в прошивке мобильного устройства значительно затрудняет его удаление стандартными методами.

Троянец начинает свою вредоносную деятельность при каждом включении зараженного устройства, а также при получении его владельцем новых СМС-сообщений. Его основная вредоносная функциональность — возможность скрытно загружать, устанавливать и удалять те или иные приложения по команде управляющего сервера. Помимо выполнения своего основного предназначения, троянец также может блокировать все поступающие с определенных номеров СМС-сообщения.

На данный момент специалистам «Доктор Веб» известно о присутствии данной угрозы на ряде моделей Android-устройств бюджетного ценового сегмента. Среди них — UBTEL U8, H9001, World Phone 4, X3s, M900, Star N8000, ALPS H9500 и др. Наиболее вероятным вектором заражения этих устройств является распространение в Интернете модифицированных злоумышленниками файлов-прошивок, которые загружают сами пользователи, а также установка таких образов операционной системы недобросовестными поставщиками смартфонов и планшетов, участвующими в преступной схеме.

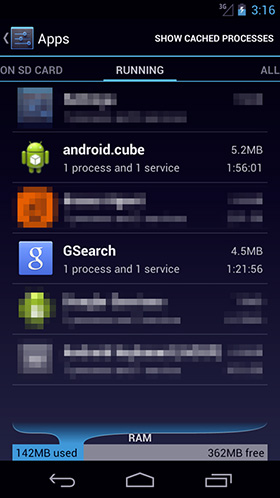

Поскольку Android.Becu.1.origin расположен непосредственно внутри самой операционной системы, его полное удаление стандартными методами весьма проблематично, поэтому наиболее простым и безопасным способом борьбы с троянцем является его «заморозка» в меню управления приложениями.

Более радикальными способами противодействия Android.Becu.1.origin являются ручное удаление его основного компонента при наличии root-доступа, а также установка заведомо «чистого» образа операционной системы, которая, впрочем, повлечет за собой потерю всей сохраненной информации.

Стратегія охолодження ЦОД для епохи AI

| +22 голоса |

|

Нормальные люди перед прошивкой делают бэкап. Из него потом и восстанавливаются. На SD или в Облако - в зависимости от аппарата.