|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Обзор распределённых платформ для имитации инфраструктуры – Distributed Deception Platform (DDP)

Автор – Алексей Матвеев, 14 декабря 2018 г.

Эксплуатация современных ИТ систем практически ничем не отличается от поля боя – разрушительные массовые и изощрённые таргетированные атаки стали обыденностью в современном мировом ИТ-ландшафте. Поэтому каждый день перед ИБ и ИТ специалистами по всему миру стоят две больших задачи: наиболее эффективной проактивной защиты, не допускающей разрушительного воздействия атаки на инфраструктуру, и возможности реактивного ответа на уже пропущенную атаку – ее исследование, восстановление инфраструктуры и исключение подобной атаки в будущем. На сегодняшний день каждая из этих задач решается огромным числом различных систем, в числе которых: NGFW (Next Generation Firewall), SIEM (Security Incident and Event Management), EPP (Endpoint Protection Platform), EDR (Endpoint Detection and Response) и т.д. Каждая из этих систем нацелена на прямую защиту существующих ИТ активов организации с помощью непосредственного встраивания между целевой системой и атакующим. Главное предположение, исходя из которого строится защита, как бы очевидно это ни звучало, является безусловная уверенность в том, что атака проводится на реальный ИТ актив. Но как показывает история, в любой классической тактике защиты всегда есть место нестандартному подходу, который зачастую не уступает в эффективности «классическим» методам борьбы со злоумышленниками. А порой весьма эффективно дополняет их, делая ИТ системы максимально неприступными. Одной из таких технологий является Distributed Deception Platform (DDP) или распределённые платформы для имитации инфраструктуры.

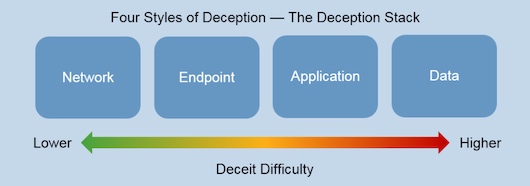

Концепция Distributed Deception Platform является уникально простой – почему бы в дополнение к системам защиты инфраструктуры не построить, параллельно или, напротив, интегрировано, еще одну инфраструктуру, которая с точки зрения атакующего, не отличается от реальной, но при этом не будет содержать в себе никакой реальной информации и активов. При этом такая система одновременно будет помогать проактивному блокированию атак путем вычисления вектора атаки на тестовую инфраструктуру еще до того, как атакующий получит доступ к реальной системе, а также помогать в реагировании на уже свершившийся инцидент ИБ, благодаря развернутой аналитике прохождения атаки по тестовой инфраструктуре. Первыми представителями Distributed Deception Platform можно считать Honeypot (дословно: «горшочек с медом») – хосты-приманки, имитирующие реальные сервера, благодаря которым исследователи информационной безопасности определяли уязвимости в существующих системах. Одно из упоминаний концепции Honeypot появляется в романе The Cuckoo’s Egg: Tracking a Spy Through the Maze of Computer Espionage автора Клиффорда Столла, изданном еще в 1989 году. На сегодняшний день каждый уважающий себя производитель средств информационной безопасности (будь то IPS/IDS или EPP) имеет в своем активе десятки тысяч хостов-приманок по всему миру для более эффективного и оперативного реагирования на вновь появляющиеся угрозы и уязвимости. Дальнейшее развитие концепции Honeypot привело к появлению современных Distributed Deception Platform, отличительной чертой которых стала имитация максимального числа ИТ-систем – не только серверов и конечных станций, но и сетевой инфраструктуры, приложений и данных. Архитектурно современные DDP строятся на базе так называемого Deception Stack, в который входят следующие имитационные элементы: сеть, конечная станция, приложение и данные. При этом такой порядок упоминания не случаен – все элементы набора отсортированы по степени сложности имитации – от самой простой, сетевой, составляющей, к самой сложной – имитации реальных данных в целевых системах. При этом не обязательно в каждом случае внедрения DDP реализовывать все элементы – в зависимости от решаемых задач и общей модели угроз в организации, входить в имитационную инфраструктуру эти элементы могут и по отдельности.

Рис. 1. Deception Stack. (Из отчета Gartner – “Emerging Technology Analysis: Deception Techniques and Technologies Create Security Technology Business Opportunities”, июль 2015)

Рис. 2. Применение DDP на каждом шаге Cyber Kill Chain. (Из отчета Gartner – “Emerging Technology Analysis: Deception Techniques and Technologies Create Security Technology Business Opportunities”, июль 2015) Reconnaissance (Разведка) Weaponization (Вооружение) Deliver (Доставка) Exploit (Эксплуатация) Install (Установка) Command (Управление) Act (Реализация) Сравнение некоторых Distributed Deception Platform (расположены в алфавитном порядке)Сравнение основано на таблице сравнения Deception Techniques and Honeypots на ROI4CIO, где его можно посмотреть детальнее по всем характеристикам.

Acalvio - ShadowPlex Компания Acalvio была основана в 2005 году, штаб-квартира находится в Санта-Кларе, США. Флагманский продукт компании – имитационная платформа Shadowplex Autonomous Deception. Ядром платформы является Acalvio Deception Center (ADC), который управляет всем процессом развертывания и эксплуатации имитационной инфраструктуры. Движок Acalvio делает большой упор на так называемые breadcrumbs – элементы, имитирующие критическую информацию (адреса целевых систем, учетные данные, базы данных и пр.), которые направляют атакующего по нужному платформе пути. Администратор системы может выбрать из списка те угрозы и техники атак, которые считает наиболее актуальными – вирусы-шифровальщики, горизонтальное распространение угрозы, утечка данных и т.д. и система в автоматическом режиме «рассыпает» необходимые breadcrumbs по имитационной инфраструктуре. Attivo Networks - ThreatDefend Platform

Имитация пользовательских ОС: Windows, Linux, MacOS Компания Attivo Networks была основана в 2011 году, штаб-квартира находится в Фримонте, США. Флагманский продукт компании – имитационная и реакционная платформа ThreatDefend Detection and Response Platform. Attivo ThreatDefend предоставляет возможность имитации инфраструктуры на уровне платформ, включая в себя динамические приманки для злоумышленников, реализующие сетевые устройства, IoT-устройства, POS терминалы и облачные приложения. Также, в составе платформы есть и привычные имитационные элементы, такие как конечные станции, предоставляющие подложные учетные данные и файлы, а также инструменты, позволяющие проследить наиболее вероятные пути потенциальных атак. illusive networks - Illusive Platform

Компания Illusive Networks была основана в 2014 году, штаб-квартиры находятся в Тель-Авиве, Израиль и Нью-Йорке, США. В 2015 году компания попала в список Cool Vendors аналитического агентства Gartner в категории Security and Intelligence. SmokeScreen – IllusionBlack

Имитация пользовательских ОС: Windows Компания SmokeScreen была основана в 2015 году, штаб-квартира находится в Мумбаи, Индия. Флагманский продукт компании – имитационная платформа IllusionBLACK. Ядро имитационной платформы IllusionBLACK построено на базе операционной системы BSD Unix, разработанной для организации безопасного гипервизора для имитируемой инфраструктуры. IllusionBLACK также использует алгоритмы машинного обучения, которые за основу берут информацию о реальной инфраструктуре, за счет чего платформа в автоматическом режиме создаёт уникальное имитационное ИТ-окружение. Также отличительной чертой имитационной платформы от SmokeScreen является собственная технология Mirage Maker, позволяющая имитировать не только узлы ИТ-инфраструктуры, но и поддельные сообщения электронной почты и даже телефонные звонки, что позволяет бороться с более сложными атаками, включающими в себя элементы социальной инженерии. TrapX Security – DeceptionGrid

Компания TrapX Security была основана в 2011 году, штаб-квартира находится в Сан-Хосе, США. Флагманский продукт компании – имитационная платформа DeceptionGrid. Компания называет себя мировым лидером в имитационных технологиях и на сегодняшний день имеет более 2000 клиентов по всему миру. И, также, TrapX - единственный вендор у которого есть открытое API и SDK, что открывает практически неограниченные возможности интеграции и автоматизации. Выводы Distributed Deception Platform – это весьма продвинутый класс систем информационной безопасности, который наравне с классическими NGFW, EPP, DLP, WAF и пр. может значительно повысить уровень защищенности компании. Важным моментом, который стоит учитывать при решении о внедрении Distributed Deception Platform, является то, что эти системы в первую очередь выступают в роли вспомогательных к другим классам ИБ-систем. DDP позволяют значительно обогащать данные об атаках на ИТ-инфраструктуру предприятия и определять узкие места в обеспечении защиты, но сами по себе напрямую не ориентированы на активную блокировку атак. Обширные аналитические функции имитационных платформ подразумевают высокий уровень процессов информационной безопасности в организации. Иначе говоря: внедрение DDP предъявляет весьма высокие требования к уровню зрелости процессов ИБ в компании. При этом дивиденды от внедрения DDP, скорее всего, значительно превысят все процессуальные сложности с их интеграцией в корпоративную экосистему информационной безопасности. "Подготовлено при активном содействии ROI4CIO" Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговорення

ТОП-новини

ТОП-блогиТОП-статті |

||||||||||