| 0 |

|

Компанія Eset повідомляє про виявлення 10 раніше незафіксованих сімейств шкідливих програм, розроблених у вигляді розширення для серверного ПО Internet Information Services (IIS). Ці загрози здатні перехоплювати дані та втручатися в комунікації сервера, націлюючись на поштові скриньки урядових установ та фінансові онлайн-транзакції.

Відповідно до даних телеметрії Eset та результатів додаткових інтернет-сканувань, у 2021 році щонайменше п’ять бекдорів поширювалися за допомогою несанкціонованого використання поштових серверів Microsoft Exchange.

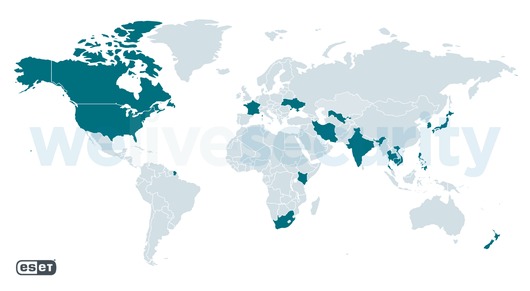

Серед жертв зокрема опинилися урядові установи Південно-Східної Азії та десятки компаній з різних галузей, розташовані переважно в Канаді, В'єтнамі та Індії, а також в США, Новій Зеландії, Південній Кореї та інших країнах. Крім цього, цілями одного з бекдорів стала невелика кількість серверів IIS в Україні.

Жертви бекдорів, які поширюються через уразливості Microsoft Exchange Server ProxyLogon

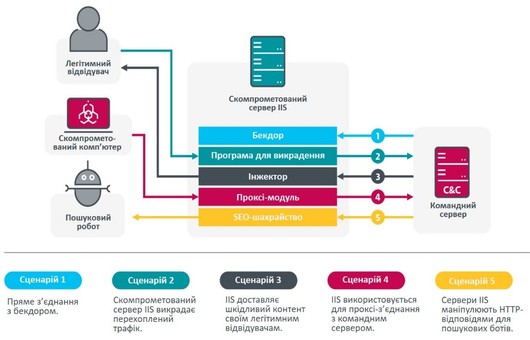

Загрози цього виду використовуються для кібершпигунства, шахрайства з пошуковою оптимізацією (SEO) та інших злочинних цілей. У всіх випадках основна мета кіберзлочинців – перехопити HTTP-запити, які надходять на скомпрометований сервер IIS, та вплинути на відповіді сервера.

Спеціалісти Eset визначили п’ять основних сценаріїв роботи шкідливих програм, націлених на IIS:

- Бекдори дозволяють дистанційно управляти скомпрометованим комп'ютером зі встановленим програмним забезпеченням IIS;

- Програми для викрадення дозволяють перехоплювати регулярний трафік між скомпрометованим сервером та легітимними відвідувачами, а також викрадати облікові дані для входу та платіжну інформацію;

- Інжектори змінюють HTTP-відповіді, які відправляються легітимним відвідувачам, для поширення шкідливого вмісту;

- Проксі-модулі перетворюють скомпрометований сервер у частину командного сервера для іншого сімейства шкідливих програм;

- SEO-шахрайство, під час якого шкідливі програми змінюють контент пошукових систем для маніпулювання алгоритмами пошукової видачі та підвищення рейтингу інших сайтів, у яких зацікавлені зловмисники.

Механізми поширення шкідливого програмного забезпечення, націленого на сервери IIS

«На серверах IIS рішення з безпеки використовуються не часто, що дозволяє зловмисникам залишатися непоміченими протягом тривалого часу. Це має викликати занепокоєння у авторитетних вебпорталів, які хочуть захистити дані своїх відвідувачів, включно з інформацією про аутентифікацію та платіжні дані. Організації, які використовують Outlook, також повинні бути обережними, оскільки вони залежать від IIS та можуть стати новою ціллю для шпигунства», – пояснює Зузана Хромцова, дослідниця компанії Eset.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|