| 0 |

|

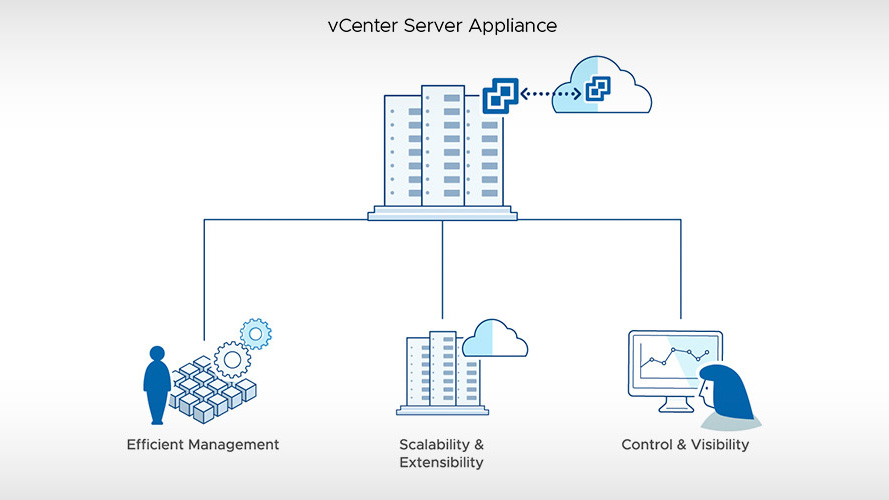

Компания VMware устранила две уязвимости в vCenter Server, выявленные специалистами Positive Technologies. Эта платформа предназначена для централизованного управления и автоматизации VMware vSphere, ключевого продукта в современных центрах обработки данных. По оценкам IDC, компания занимает до 80% на рынке виртуальных машин. В 2019 г. VMware вошла в рейтинг компаний с наибольшим потенциалом роста Fortune Future 50.

Наиболее опасная уязвимость относится к классу Remote Code Execution, что является одной из самых значительных угроз по классификации OWASP. Возможность удаленного выполнения кода на сервере в 100% случаев приводит к взлому ресурса. Ошибка получила идентификатор CVE-2021-21972 и оценку 9,8 по шкале CVSS v3. Проблема была обнаружена в функциональности vSphere Client.

Основной угрозой в контексте данной уязвимости являются внутренние злоумышленники, которые преодолели защиту сетевого периметра с помощью других методов (социальной инженерии, веб-уязвимостей и т.д.), либо имеют доступ к внутренней сети с помощью ранее установленных бэкдоров.

Несмотря на то, что более 90% устройств VMware vCenter находится внутри периметра (по оценкам аналитиков Positive Technologies), часть из них доступна удаленно. По данным мониторинга актуальных угроз (threat intelligence), число доступных из интернета и содержащих уязвимость CVE-2021-21972 устройств VMware vCenter во всем мире превышает 6 тыс. Четверть таких устройств находится в США (26%). Далее следуют Германия (7%), Франция (6%), Китай (6%), Великобритания (4%), Канада (4%), Россия (3%), Тайвань (3%), Иран (3%), Италия (3%).

Ошибка позволяет неавторизованному пользователю отправить специально сформированный запрос, который впоследствии предоставит ему возможность выполнять произвольные команды на сервере. После получения такой возможности злоумышленник может развить атаку, успешно продвинуться по корпоративной сети и получить доступ к данным, хранящимся на атакуемой системе (информации о виртуальных машинах, о пользователях системы и т.д). Если же доступ к уязвимому ПО есть из глобальной сети, то это позволит внешнему злоумышленнику преодолеть внешний периметр организации и также получить доступ к конфиденциальной информации.

Другая уязвимость (CVE-2021-21973 с оценкой 5,3) позволяет неавторизованному пользователю отправлять запросы от имени атакуемого сервера. Данная ошибка может помочь злоумышленнику в развитии дальнейших атак. В частности, используя эти недостатки, есть возможность сканировать внутреннюю сеть организации и получать информацию об открытых портах различных сервисов.

Эксперты рекомендуют в обязательном порядке установить обновления от VMware, а также убрать интерфейсы vCenter Server с периметра организаций, если они там есть, а во внутренней сети – выделить их в отдельный VLAN с ограниченным списком доступа.

Ready, set, buy! Посібник для початківців - як придбати Copilot для Microsoft 365

| 0 |

|