| +22 голоса |

|

Серьёзная проблема, обнаруженная в протоколе HTTPS, представляет угрозу безопасности 11 млн веб-сайтов, а также любых сервисов, использующих шифрование SSL и TLS.

Уязвимость получила название Drown. Как утверждается на посвящённом ей специализированном сайте, Drown позволяет атакующим взламывать шифр и читать либо похищать чувствительные коммуникации включая пароль, номера кредитных карт, промышленные секреты и финансовые данные. «Наши измерения показывают, что 33% всех HTTPS-серверов уязвимы для такой атаки», — сообщили исследователи. По их оценкам, в зону риска входит и четверть доменов верхнего уровня, использующих данный протокол.

Суть проблемы заключается в продолжающейся поддержке веб-операторами устаревшей технологии шифрования.

«Из-за неправильной конфигурации многие серверы все ещё поддерживают SSLv2, предшественника TLS из 90-х годов прошлого века, — объясняется на сайте drownattack.com. — Тем не менее, несмотря на общеизвестную небезопасность SSLv2, сама по себе поддержка не считалась проблемой, поскольку клиенты больше не используют эту технологию».

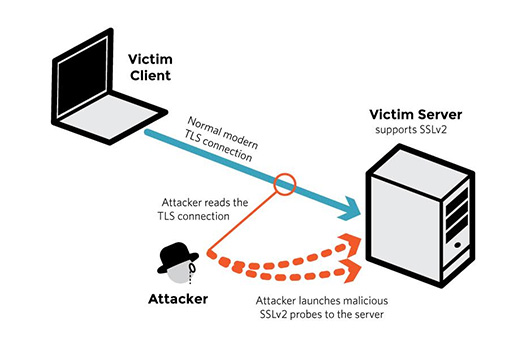

Как оказалось, такая позиция была ошибочной: Drown демонстрирует, что опасность представляет и просто поддержка SSLv2. Она позволяет хакеру расшифровывать современные TLS-соединения посылая зондирующие агенты на сервер, поддерживающий SSLv2 и использующий тот же самый приватный ключ.

«Для того, чтобы обеспечить себе защиту от Drown, операторы серверов должны убедиться, что их приватные ключи не используются где-либо с серверным ПО, допускающим SSLv2-соединения. Это включает серверы веб, SMTP, IMAP и POP, а также любое другое ПО, поддерживающее SSL/TLS», — рекомендуют исследователи.

На вышеупомянутом сайте доступна статья под коллективным авторством специалистов университетов трёх континентов, с полным техническим анализом проблемы.

Там же говорится о важном уроке, который можно извлечь из сложившейся ситуации. Уже третья обнаруженная за год серьезнейшая уязвимость Интернета является следствием государственной политики США, до конца 1990-х годов запрещавшей экспортировать сильные криптографические алгоритмы. Эти ограничения, облегчавшие АНБ расшифровку зарубежных коммуникаций, были сняты 20 лет назад, но последствия применения преднамеренно ослабленной криптографии в протоколах Интернета ощущаются и сейчас, и, вполне вероятно, аукнутся в будущем.

Всего ослаблено было три типа криптографических примитивов: RSA шифрование, протокол обмена ключами Диффи-Хеллмана и симметричные шифры. Уязвимость Freak использует экспортную версию RSA, а Logjam — экспортную версию алгоритма Диффи-Хеллмана. Drown, основанная на экспортных симметричных шифрах, стала логичным завершением этой последовательности, продемонстрировав, как политические вмешательства в технологии информационной защиты (дебаты о необходимости которых с новой силой возобновились сейчас), приводят к кризису безопасности глобальной сети много лет спустя.

Стратегія охолодження ЦОД для епохи AI

| +22 голоса |

|