| 0 |

|

Группа, называемая Orangeworm, целью для своих атак выбирает объекты американской системы здравоохранения, хотя среди жертв попадаются и медицинские организации Европы и Азии. Деятельность группы пока не наносит разрушений и классифицируется как корпоративный шпионаж. Согласно информации, опубликованной в этот понедельник в блоге Symantec, взломщики пытаются получить контроль над компьютерами, занимающимися обработкой данных рентгеноскопии и магниторезонансной томографии (МРТ).

Судя по тому, что при злоумышленники прилагают усилия, чтобы обеспечить длительную активность ПО Kwampirs, инфицирующего эти устройства, в настоящая время группа больше заинтересована в изучении того, как они работают. Тем не менее, Symantec не исключает, что в дальнейшем Orangeworm может перейти к более агрессивным действиям. Алан Невилль (Alan Neville) исследователь из Symantec, считает, что внедрив Kwampirs в компьютер-жертву, хакеры могут расширять функциональность данного ПО, загружая и запуская дополнительные модули.

В числе прочего, Orangeworm проявляет интерес к машинам, используемым для оказания помощи пациентам в заполнении форм согласия на медицинское вмешательство, сообщает Symantec.

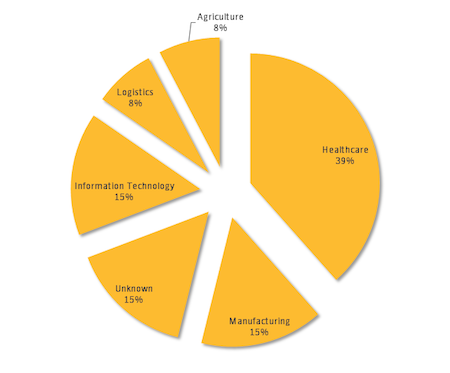

Наряду с основной целью — отраслью здравоохранения — Orangeworm не обходит вниманием также производство, ИТ, сельское хозяйство и логистику. Часто эти «вторичные цели» имеют связи с медициной. Количество успешных взломов за прошлый и позапрошлый годы, по сведениям Symantec исчислялось десятками.

Эксперты не усматривают в деятельности группы признаков поддержки на государственном уровне, по их мнению, за Orangeworm может стоять один человек или несколько одиночек. Нет и никаких фактов, указывающих на национальную принадлежность злоумышленников.

Больницы подвергались нашествию вирусных программ и раньше, например, червь WannaCry проникал даже в радиологическое оборудование Bayer Medrad. Специалисты по криптобезопасности продемонстрировали возможность незаконного проникновения даже в кардиостимуляторы и инсулиновые насосы. Но появление Orangeworm является свидетельством того, что началась узкоспециализированная проработка именно этого направления кибератак.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|