| 0 |

|

В июле вирусные аналитики «Доктор Веб» выявили очередные вредоносные приложения в каталоге Google Play. Среди них – трояны семейства Android.Joker, подписывавшие жертв на платные мобильные услуги. Среди угроз, выявленных на Android-устройствах, наибольшую активность вновь проявили рекламные вредоносные приложения, а также трояны, способные выполнять произвольный код и загружать другие программы.

Специалисты обнаружили новое семейство банковских троянов Android.BankBot.Coper. Вначале эти вредоносные приложения атаковали колумбийских пользователей, однако позднее специалисты выявили модификации, нацеленные на владельцев Android-устройств ряда европейских стран.

Эти банковские трояны обладают модульной архитектурой, а также различными механизмами защиты, что позволяет им успешнее выполнять возложенные на них задачи. Например, по команде злоумышленников вредоносные программы перехватывают и отправляют SMS, контролируют push-уведомления, демонстрируют фишинговые окна и даже способны отслеживать вводимую на клавиатуре информацию.

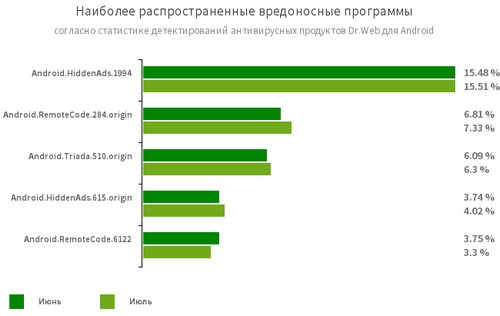

- Android.HiddenAds.1994, Android.HiddenAds.615.origin – трояны, предназначенные для показа навязчивой рекламы. Они распространяются под видом безобидных приложений и в некоторых случаях устанавливаются в системный каталог другими вредоносными программами;

- Android.RemoteCode.284.origin, Android.RemoteCode.6122 – вредоносные программы, которые загружают и выполняют произвольный код. В зависимости от модификации они также могут загружать различные веб-сайты, переходить по ссылкам, нажимать на рекламные баннеры, подписывать пользователей на платные услуги и выполнять другие действия;

- Android.Triada.510.origin – многофункциональный троян, выполняющий разнообразные вредоносные действия. Относится к семейству троянских приложений, проникающих в процессы всех работающих программ. Различные представители этого семейства могут встречаться в прошивках Android-устройств, куда злоумышленники внедряют их на этапе производства. Кроме того, некоторые их модификации могут эксплуатировать уязвимости, чтобы получить доступ к защищенным системным файлам и директориям.

- Program.FakeAntiVirus.1 – детектирование рекламных программ, которые имитируют работу антивирусного ПО. Такие программы могут сообщать о несуществующих угрозах и вводить пользователей в заблуждение, требуя оплатить покупку полной версии;

- Program.WapSniff.1.origin – программа для перехвата сообщений в мессенджере WhatsApp;

- Program.KeyStroke.1.origin – Android-программа, способная перехватывать вводимую на клавиатуре информацию. Некоторые ее модификации также позволяют отслеживать входящие SMS-сообщения, контролировать историю телефонных звонков и выполнять запись телефонных разговоров;

- Program.FreeAndroidSpy.1.origin – приложение, которое следит за владельцами Android-устройств и может использоваться для кибершпионажа. Оно контролирует местоположение устройств, получает доступ к телефонной книге и списку контактов пользователей, а также копирует хранящиеся на устройствах фотографии и видео;

- Program.CreditSpy.2 – детектирование программ, предназначенных для присвоения кредитного рейтинга на основании персональных данных пользователей. Такие приложения загружают на удаленный сервер SMS-сообщения, информацию о контактах из телефонной книги, историю вызовов, а также другие сведения.

- Tool.SilentInstaller.6.origin, Tool.SilentInstaller.7.origin, Tool.SilentInstaller.13.origin, Tool.SilentInstaller.14.origin – потенциально опасные программные платформы, которые позволяют приложениям запускать apk-файлы без их установки. Они создают виртуальную среду исполнения, которая не затрагивает основную операционную систему;

- Tool.Packer.1.origin – специализированная утилита-упаковщик, предназначенная для защиты Android-приложений от модификации и обратного инжиниринга. Она не является вредоносной, но может быть использована для защиты как безобидных, так и троянских программ.

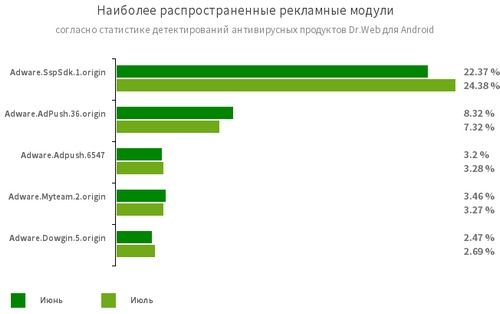

Программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах. В зависимости от семейства и модификации они могут демонстрировать рекламу в полноэкранном режиме, блокируя окна других приложений, выводить различные уведомления, создавать ярлыки и загружать веб-сайты. Adware.SspSdk.1.origin, Adware.AdPush.36.origin, Adware.Adpush.6547, Adware.Myteam.2.origin, Adware.Dowgin.5.origin.

Кроме того, в июле вирусные аналитики выявили очередные угрозы в каталоге Google Play. Среди них были новые трояны семейства Android.Joker, добавленные в вирусную базу Dr.Web как Android.Joker.803, Android.Joker.837 и Android.Joker.846. Они скрывались в безобидных, на первый взгляд, приложениях – редакторе изображений Background Changer, мессенджере Sweet Emoji SMS и программе с функциями фонарика Flashlight LED Pro. Приложения действительно работали так, как того ожидали пользователи, однако незаметно для жертв они также подписывали их на платные мобильные сервисы и могли выполнять произвольный код.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|