|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Кінець епохи ручного SOC: штучний інтелект стає ключовим інструментом захисту

Автор – Євген Куліков, 28 апреля

Кількість кіберзагроз зростає швидше, ніж команди безпеки встигають на них реагувати. Сучасний SOC щодня отримує тисячі алертів, більшість із яких виявляються шумом. Але кожен з них потребує уваги, бо десь саме там ховається реальна атака. Традиційні SIEM-системи створювалися в іншу епоху й більше не встигають за темпом загроз. Вебінар компанії IT Specialist з презентацією AI SIEM від SentinelOne був присвячений питанню, яке дедалі гостріше стоїть перед командами захисту: чи може штучний інтелект узяти на себе те, з чим людина не справляється фізично. І як це змінить архітектуру центру кібербезпеки.  Де ламається традиційний підхідЦентр кібербезпеки тримається на трьох компонентів: люди, процеси, технології. Кожна з них важлива, і кожна з них сьогодні перевантажена, – вважає Даніїл Калмиков, архітектор рішень інформаційної безпеки компанії IT Specialist. Аналітики витрачають левову частку робочого часу не на розслідування, а на рутину – збір контексту, написання запитів, ручну кореляцію подій із різних систем. Плейбуки та процедури допомагають, але вимагають постійного ручного виконання. Інструменти розв'язують свої окремі задачі, але разом утворюють фрагментоване середовище, де дані з SIEM, SOAR, EDR, кіберрозвідки та обробки інцидентів існують у різних консолях.

Наочний приклад цієї фрагментованості – обробка типового EDR-інциденту. Спрацював агент на робочій станції. Аналітик бачить сповіщення у SIEM, відкриває плейбук, з'ясовує, що потрібна ізоляція машини. І починає писати повідомлення – мережевому адміністратору, відповідальному за EDR, адміністратору Active Directory. До того моменту, як усі відреагують, може минути понад годину. Саме стільки часу є у шкідливого програмного забезпечення, щоб поширитися мережею. З правильно налаштованою автоматизацією ті самі дії займають хвилини. Є й технічний вимір проблеми. Класичні SIEM-системи не розраховані на сьогоднішні обсяги даних. Історичний пошук за рік даних перетворюється на цілоденну процедуру з відновленням архівів. Зміна кореляційного правила може перезавантажити всю платформу. При цьому зменшувати кількість логів – не вихід: тоді страждають compliance і можливість ретроспективного аналізу. Збільшувати потужності – дорого, і щоразу дорожче, бо більшість SIEM ліцензуються за обсягом даних, що надходять.

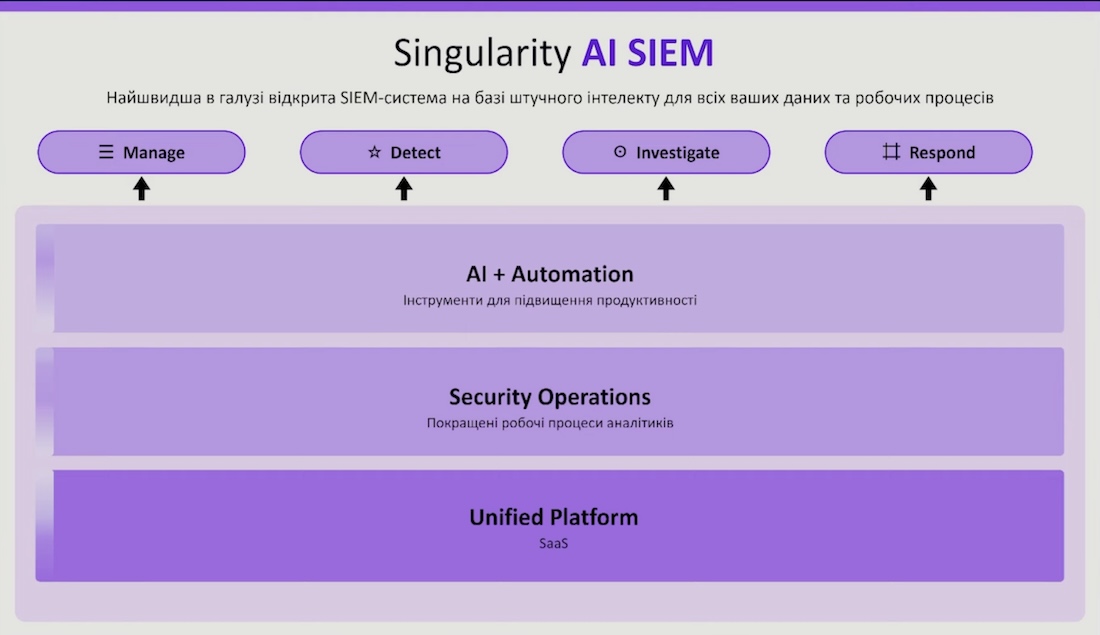

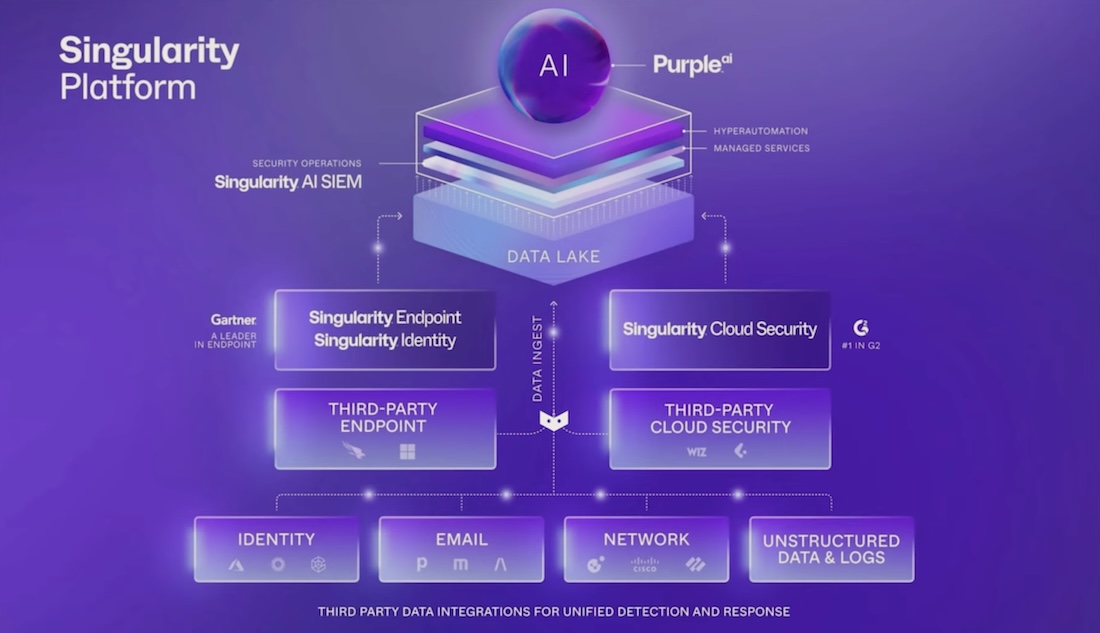

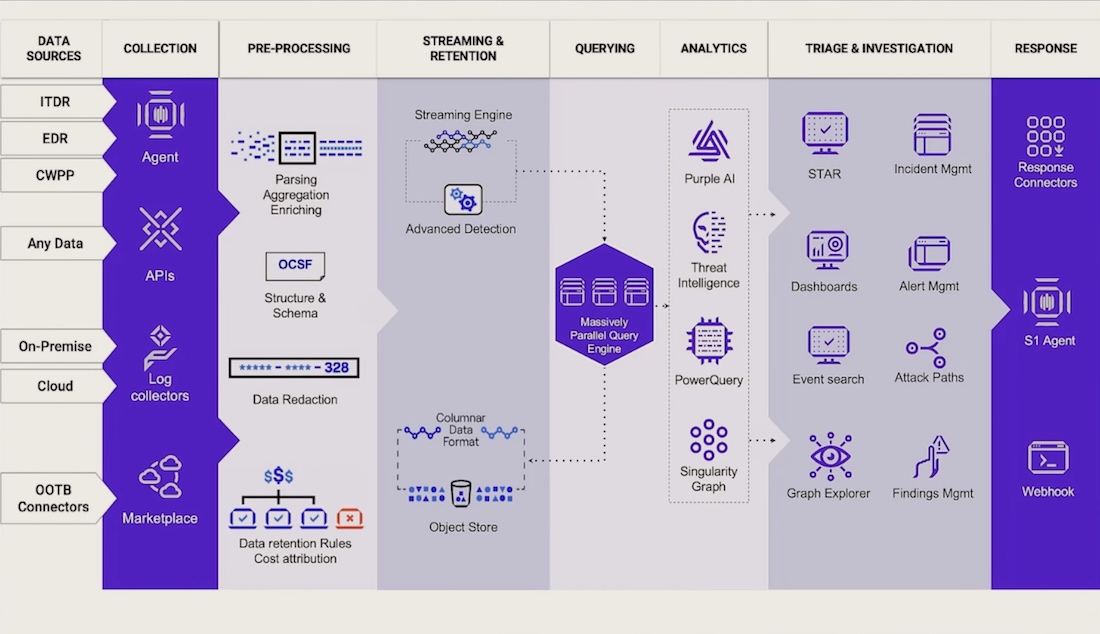

Архітектура, побудована на інших засадахSentinelOne підходить до цієї задачі через єдину хмарну платформу – Singularity Data Lake, – яка стає спільним фундаментом для всіх захисних рішень: EDR, хмарної безпеки, захисту ідентифікацій і, власне, AI SIEM. Ключова технічна відмінність від конкурентів – відсутність «холодного» зберігання. У більшості SIEM-систем дані поступово переходять між рівнями: гарячі, теплі, холодні, заморожені. Що старіші дані, то довше до них звертатися. Singularity AI SIEM зберігає абсолютно всі дані в гарячому режимі незалежно від обраного терміну утримання. Пошук за рік – такий самий швидкий, як і пошук за вчора.

Платформа підтримує стандарт Open Cybersecurity Schema Framework, що дозволяє підключати будь-які джерела подій – власні рішення SentinelOne, сторонні системи безпеки, хмарні середовища, мережеве обладнання – і нормалізувати їх у єдину структуру. Весь цикл: збір, парсинг, детекція аномалій, кореляція, сортування, розслідування, реагування – відбувається всередині однієї платформи в єдиному інтерфейсі. Штучний інтелект як важливий робочий інструментPurple AI – вбудований інтелектуальний асистент платформи SentinelOne – вирішує одну з найбільш трудомістких задач аналітика: перетворення питання на запит і результату на висновок. Замість того, щоб знати синтаксис мови запитів, аналітик пише людською мовою – і отримує не просто набір подій, а структуровану відповідь з поясненням, що ці події означають і які наступні кроки рекомендовані. Підтримка запитів українською мовою підтверджена на практиці.

При відкритті картки інциденту AI автоматично генерує короткий звіт: що це за атака, які процеси залучені, який вердикт на підставі схожих кейсів у спільноті. У наведеному в ході вебінару прикладі з шифрувальником (ransomware) система оцінила ймовірність true positive у 99% і одразу показала пов'язані алерти – ще до того, як аналітик встиг відкрити першу вкладку. Для пошуку загроз платформа надає близько 50 готових шаблонів запитів за ключовими техніками MITRE ATT&CK. Незалежна оцінка MITRE 2024 року показала, що рішення SentinelOne забезпечило 100% виявлення атак, нульову затримку детектування та на 88% менше хибних спрацювань порівняно з іншими учасниками тестування. Автоматизація без програмуванняSingularity Hyperautomation – вбудований аналог SOAR, який входить до комплекту AI SIEM без додаткового ліцензування. Класичний SOAR – потужний, але важкий: окрема система, яка вимагає виділених людей і навичок програмування для написання автоматизованих сценаріїв. Hyperautomation вирішує це через drag-and-drop інтерфейс, де всі можливі дії – ізолювати кінцеву точку, заблокувати акаунт в Active Directory, надіслати сповіщення, відкрити тікет у Jira, перевірити хеш на зовнішньому сервісі – вже реалізовані як готові кроки. Аналітик тільки обирає потрібні, на його думку, кроки, задає умови та параметри. Жодного коду.

Це принципово змінює доступність автоматизації. Якщо раніше впровадження SOAR вимагало окремого проєкту і виділеного фахівця, то тут перший робочий workflow можна зібрати за кілька хвилин. Бібліотека готових шаблонів дозволяє запозичувати перевірені сценарії: повноцінний EDR Response робочий процес вже містить кроки для Jira, перевірки хешів, виконання дій через Sentinel Agent і логіку очікування між кроками. Набір готових інтеграцій охоплює Cisco, Fortinet, Check Point, Jira Cloud та десятки інших систем. Менше даних у SIEM – більша ефективністьОдна з типових пасток при впровадженні SIEM – підключення максимальної кількості джерел без фільтрації. Результат: рахунок зростає, шуму більшає, аналітична цінність падає. SentinelOne відповідає на цю проблему через інтеграцію з Observo AI – рішенням класу Data Pipeline Management. Головна ідея полягає в тому, що не кожна подія однаково цінна для SIEM. Observo AI стає проміжним шаром, який збирає все з інфраструктури, нормалізує, відфільтровує шум і передає до SIEM тільки значущі події. Оскільки більшість SIEM ліцензуються за обсягом вхідних даних, скорочення цього потоку безпосередньо впливає на вартість.

Перші пілотні впровадження дають конкретні цифри: 50% економії на інфраструктурних витратах SIEM, зростання ефективності розслідувань на 41% і прискорення усунення загроз на 55%. Менше шуму – не просто зручніше, це вимірювано ефективніше.

Що це означає для команд захистуЕволюція, яку демонструє SentinelOne, – це не черговий маркетинговий апгрейд класичного SIEM. Це спроба переосмислити саму модель роботи SOC: від аналітика, який вручну обробляє потік подій, до аналітика, який керує платформою, що значну частину цієї роботи виконує самостійно. Уніфікована хмарна архітектура, AI-асистент для пошуку та розслідувань, вбудована автоматизація без коду, управління якістю вхідних даних – кожен із цих елементів окремо не революційний, але разом вони описують принципово іншу операційну реальність для команд захисту.

Питання вже не в тому, чи потрібен штучний інтелект у кібербезпеці. Питання в тому, наскільки глибоко він вбудований у платформу – і наскільки аналітик може на нього покластися, коли рахунок іде на хвилини.

Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговорення

ТОП-новини

ТОП-блогиТОП-статті |

||||||||||