|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

«Весенняя сессия безопасности 2019»

Автор – Леонід Бараш, 5 апреля 2019 г.

Именно так называлась конференция, проведенная совместно английской компанией Micro Focus, производителем программных средств безопасности, и ее украинским партнером ERC. Работа конференции началась с выступления архитектора по решениям безопасности Владимира Алфимова из ERC. Прежде всего, он обратил внимание аудитории на то, что для предотвращения кибератаки и расследования причины ИБ-инцидента очень важно распознать внешний источник вторжения. В этом может помочь портфель продуктов по кибербезопасности Micro Focus ArcSight, предназначенный для аналитики безопасности больших данных и ведения разведки для систем SIEM (Security Information and Event Management). Он разработан, чтобы помочь заказчикам идентифицировать и приоритезировать угрозы безопасности, отслеживать инциденты и организовать ответы на них, упростить аудит.

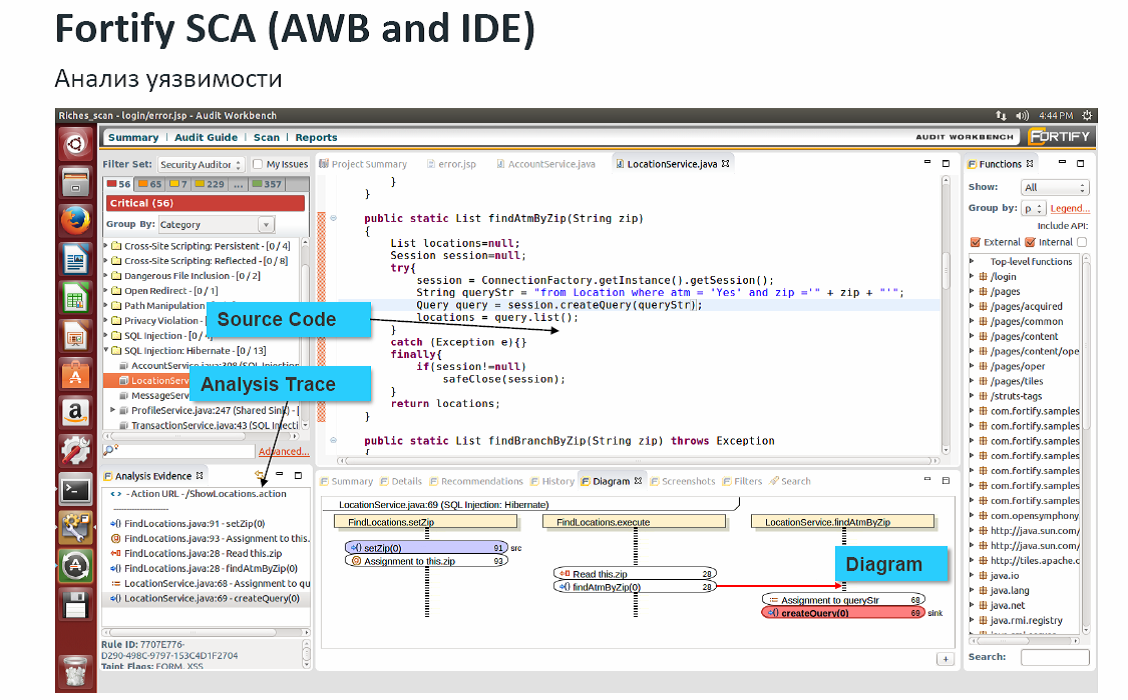

Владимир Алфимов: «ПО Micro Focus ArcSight предназначено для аналитики безопасности больших данных и ведения разведки для систем SIEM» В SIEM реализованы три основные функции: определение события, корреляция, или сопоставление событий с правилами, и расследование инцидента. Событие, не соответствующее правилам, расценивается как инцидент ИБ, хотя это не обязательно должна быть угроза. Основная задача SIEM заключается в том, чтобы распознать действие и предпринять соответствующие меры. Процессы безопасности охватывают три основных компонента: данные, приложения и пользователей. К этому может добавляться аналитика. Она представлена у Micro Focus решениями UBA (User Behavior Analytics) и ArcSight Investigation. Что касается анализа событий, то здесь нужно говорить о трех вещах: видимости, своевременном детектировании и расследовании инцидентов. Именно они расследуются с помощью Intelligent Security Operations. Исторически анализ log-файлов начался с SIM (Security Information Manager). Процесс предусматривал источник log-файлов, хранилище log-файлов и модуль поиска, аналитики и отчетов. Этой системе не хватало видимости. На смену ей пришел SEM (Security Event Manager). Если SIM просто собирал информацию с log-файлов, то SEM более тщательно рассматривал разные виды событий. Их комбинацией стала система SIEM. Переходя непосредственно к ArcSight, выступающий отметил, что это не простой продукт. Его составляют три основных модуля: платформа данных Data Platform (ADP) помогает собрать данные и log-файлы, ESM (Enterprise Security Manager) коррелирует события, позволяет увидеть оповещения и поточную обработку событий, и модуль Security Analytics. Последний позволяет анализировать большой объем данных, накопленных за значительный отрезок времени. Модульность системы повышает ее конкурентоспособность, поскольку заказчик может внедрять модули по мере необходимости. ADP поддерживается большим количеством производителей. ADP состоит из четырех компонентов: ArcSight Management Console, Event Broker, Connector и Logger. Для базового развертывания необходимы два последних. При необходимости можно докупить второй Logger (они могут быть объединены в кластер). С помощью Management Console можно увидеть топологию сети, отображать информацию в форме ссылок и сортировать устройства по группам или особенностям. Докладчик привел пять фактов, которые, по его мнению, говорят в пользу ADP. Это сбор данных со всех источников и направление их всем получателям, высокая масштабируемость, простота использования, направленность на бизнес и легкость поиска и визуализации данных. Владимир Алфимов также представил платформу Fortify, на которой выполняется анализ безопасности прикладных программ. По его словам, этот продукт предназначен для разработчиков. В нем реализованы два подхода: Fortify Webinspect выполняет динамическое тестирование веб-приложений, при котором проводится имитация атак, а Fortify SCA (Source Code Analyzer) — статическое сканирование исходного кода на уязвимости. Поддерживается около 24 языков программирования. Компания может также обеспечить экспертный анализ результатов тестирования и представить квалифицированный отчет. Скриншот SCA Компоненты решения Fortify составляют статический анализатор, динамический анализатор и плагин AppDefender, работающий в режиме времени исполнения (runtime mode). Инсталлировать платформу можно на ресурсах заказчика или использовать как облачный сервис по запросу. Критичность данных для современных компаний заставляет их жестко контролировать идентификацию и доступ пользователей. Как это обеспечивается с помощью Micro Focus Identity Manager рассказал архитектор ПО Дмитрий Войтышин. Продукт предназначен для управления учетными записями пользователей во всей инфраструктуре компании. В его ключевые возможности входят автоматизация и управление процедурами предоставления/отзыва/согласования доступа, оценка рисков и проактивный анализ запрашиваемого доступа, аудит и отчетность по операциям с правами доступа, синхронизация учетных записей пользователей во всех системах, где он представлен, и ряд других.

Дмитрий Войтышин: «С помощью Micro Focus Identity Manager можно управлять учетными записями пользователей во всей инфраструктуре компании» Распределение доступов к ИТ-ресурсам основывается на ролевой модели. Ролевая инфраструктура построена на базе стандарта NIST. Она предусматривает вложенную структуру ролей: нижний уровень — прямая ассоциация с ресурсом, средний уровень — технологические роли и наивысший уровень — бизнес-роли. Запрос доступа осуществляется на базе механизма заявок и согласования. При этом существуют четыре режима согласования: одно согласование, групповое согласование, множественное согласование и кворум. Можно строить сложные согласования и создавать сложные формы управления правами доступа. Внутри процесса согласования заложено еще одно ядро, которое оценивает риски. Система включает также собственное хранилище данных, LDAP-каталог с расширяемой схемой, который в ряде случаев может выступать в роли каталога пользователей. Открытый API позволяет реализовать практически любую задачу, а графическая среда разработки предоставляет визуальный интерфейс. Функция управления рисками не позволяет назначить роли, которые противоречат одна другой. Инструменты пользователя включают рабочую панель, которая позволяет консолидировать задачи согласования, информацию и статусы ресурсов и ролей; интерфейс управления ролями, предоставляющий оперативный статус всех процессов назначения/изменения доступа, а также корпоративный справочник с актуальной информацией. Кроме этого, предоставляются многофункциональные инструменты проектирования, развертывания, администрирования и мониторинга. Управление паролями строится на основе нескольких сценариев. Это может быть централизованное управление парольными политиками, самообслуживание паролей, распространение паролей, двусторонняя синхронизация паролей и встроенная SSO (Single Sign-On). В числе возможностей Identity Manager — обработка событий в режиме реального времени, большой набор готовых интеграционных модулей, инструментарий визуальной разработки и настройки, изменение функциональности интеграционных модулей, вплоть до написания новых. Сегодня важным для компаний является поиск ценной информации в огромных массивах несущественных неструктурированных данных. Здесь на помощь может прийти IDOL (Intelligent Data Operation Layer), или слой интеллектуальной обработки данных. Этот инструмент представил менеджер проектов Игорь Катеринюк из компании Novitne Obladnannya.

Игорь Катеринюк: «IDOL осуществляет поиск ценной информации в огромных массивах несущественных неструктурированных данных» IDOL использует ИИ для обеспечения аналитики текста, речевой аналитики и видеоаналитики в разнообразном наборе форматов файлов в большом диапазоне хранилищ данных. Благодаря широкому охвату данных IDOL поддерживает приложения, начиная от поисковой системы предприятия и заканчивая интеллектуальными ресурсами с открытым исходным кодом и чат-ботами, позволяя в режиме реального времени сосредоточиться на самой ценной информации. Архитектура IDOL содержит четыре слоя. Нижний слой составляют данные разных типов. Это могут быть аудио- и видеофайлы, электронная почта, текст, данные транзакций и т. п. Над ним располагается слой хранилищ данных, выше идут средства работы с данными, и наверху этой иерархии — прикладные программы IDOL. Они могут включать анализ видео- и аудиоданных, социальных сетей, инструменты управления данными и ряд других. Интеллектуальные решения IDOL используются многими известными организациями и агентствами, в числе которых NASA, министерства обороны США, Великобритании и Венгрии, полиция Италии. К примеру, модуль Inlimited_Investigating предназначен для проведения расследований. Он позволяет выполнять поиск по ключевым словам или тэгам, обнаружение взаимосвязей, поиск и анализ изображений, аудио- и видеоданных; Inlimited_Risk_Control обеспечивает идентификацию и защиту конфиденциальных данных в сотнях миллионов записей, устанавливает разноуровневые системы доступа и следит за соответствием корпоративным и законодательным требованиям. Решение включает также такие модули, как Inlimited_Private_Web_Analyzer, выполняющий поиск на более чем 170 языках, Inlimited_Social_Media_Analytics, анализирующий социальные сети и помогающий устанавливать явные и скрытые связи, Inlimited_Video_Analytics, позволяющий распознавать лица, объекты и анализировать сцены, и выполнять ряд других задач, связанных с распознаванием. Системы на базе IDOL работают в Окленде, Новая Зеландия, и Дубае. Резервное копирование являются необходимым компонентом защиты данных, и его роль возрастает с каждым годом. Обзор возможностей Micro Focus Data Protector, известной ранее как HPE StoreOnce, сделал архитектор корпоративных решений Александр Манчук, ERC. Прежде всего он отметил, что система поддерживает все физические носители и выполняет резервирование как физических, так и виртуальных сред, а функция федеральной дедупликации будет удобной для географически распределенных компаний.

Александр Манчук: «HPE StoreOnce поддерживает все физические носители и выполняет резервирование как физических, так и виртуальных сред» Изначально эта СРК позиционируется как резервирование ЦОД крупных организаций, но в то же время отлично устанавливается и работает на одном сервере. Система обладает высокой масштабируемостью и может обслуживать 5 тыс. клиентов, 1 трлн. файлов, 100 млн. сессий, при этом 1 тыс. одновременных. Поддерживаются все распространенные ОС, все приложения и существующие ленточные библиотеки. Механизм дедупликации позволяют оптимизировать объем хранимых данных —коэффициент сжатия может достигать значения 20:1. Система интегрируется с продуктами SAP, Oracle, Microsoft, IBM, MySQL и рядом других, а также с виртуальными средами VMware vSphere/vCenter и Microsoft Hyper-V. Возможности допускают восстановление отдельных файлов, а также управление устройствами, используемыми для резервирования, с помощью Backup Device Manager. Резервирование может выполняться в облако. Безопасность обеспечивается с помощью шифрования и обмена данными только через систему управления Cell Manager. В распоряжении разработчиков есть безопасный интерфейс REST API для доступа к Data Protector. Лицензирование предусматривает две схемы: традиционную, на основе количества ленточных приводов, приложений и т. п., и по емкости, на основе объема защищаемых данных. Заключительным стало выступление менеджера по развитию бизнеса ERC Натальи Хмарской, в котором она рассказала о том, как компания может помочь клиентам в решении их проблем. Она отметила, что ERC является партнером НР еще с 2004 г., и сегодня это партнерство продолжается с Micro Focus.

Наталья Хмарская: «ERC всегда готова прийти на помощь своим заказчикам» Портфель компании включает шесть больших групп продуктов. Это Application Modernization and Connectivity, Application Delivery Management, IT Operations Management, Security, Information Management & Governance и БД Vertica. Бизнес Micro Focus развивается в таких направлениях, как информационная поддержка и технические консультации, консультации в вопросах лицензирования и ценообразования, подготовка демостендов и реализация пилотных проектов, развитие и поддержка экспертизы, обучение. Дополнительную информацию о компании и ее решениях вы можете найти на специальной странице http://ko.com.ua/microfocusСтратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блогиТОП-статті |

||||||||||