|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Как предотвратить целевые кибератаки? 10 лучших сетевых песочниц

Автор – Владислав Миронович, 19 января 2019 г.

Среди множества современных киберугроз одними из самых опасных являются целевые атаки (ATP, от англ. advanced persistent threat). Это не вирусы, которые случайно могут попасть на компьютер по неосторожности. И не попытка подменить адрес популярного сайта, чтобы выманить платежную информацию у доверчивых пользователей. Целевые кибератаки тщательно готовятся и продумываются и таят в себе особую угрозу. Целью злоумышленников может стать как целый ряд организаций (например, государственные органы) и отраслей экономики, так и конкретная компания. ИТ-специалисты прекрасно знают, что подобные атаки могут с легкостью обходить традиционные средства защиты. Один из главных инструментов борьбы с ними — сетевые песочницы. В нашем обзоре вы найдете информацию о самых продвинутых из них, а в специальной таблице ревью платформы ROI4CIO сможете выбрать подходящий для вас по параметрам вариант.

Что же такое песочница? Если кратко, то это изолированная безопасная среда, которая имитирует операционную систему со всеми ее компонентами — драйверами, настройками, распространенным ПО и т. д. В песочнице можно запускать подозрительные файлы и программы, чтобы отслеживать их поведение и разбираться в предназначении, не подвергая опасности сеть организации и конечные точки. По большому счету эту технологию правильнее было бы назвать на другой манер - «клетка» или «изолятор» явно лучше передали бы смысл и назначение среды. Но имеем то, что имеем. Почему песочницы актуальны? При проведении целевых атак киберпреступники зачастую используют так называемые угрозы нулевого дня. Это вирусы и эксплойты, которые только появились на свет (или были написаны специально для конкретной атаки) и еще не попали в сигнатурные базы традиционных средств защиты. Да, эти базы обновляются очень часто, но порой хватает нескольких часов, чтобы нанести существенный вред. А некоторые зловреды могут месяцами оставаться необнаруженными из-за особенностей поведения. Песочницы же позволяют выявить вредоносные действия в безопасной среде, где зловредная программа может пытаться навредить насколько возможно и без какого-либо результата. Безусловно, сами по себе песочницы - это не панацея от угроз нулевого дня и целевых кибератак. Когда осуществляются атаки, в ход идет весь арсенал средств, доступных злоумышленникам. Так что это скорее важный элемент в системе информационной безопасности каждой организации. Без нее любую выстроенную защиту вряд ли можно назвать надежной. Песочницы могут работать как отдельное аппаратное решение, так и в качестве виртуального или облачного сервиса (применяется и комбинация этих методов). При этом считается, что самым эффективным решением является именно аппаратное обеспечение. Аппаратные решения поставляются и как самостоятельные средства, и как часть комплексных продуктов по борьбе с целевыми атаками и другими угрозами. Далее в нашем обзоре мы рассмотрим решения от ведущих ИТ-компаний, которые пользуются популярностью на рынке и отмечены экспертами Gartner как надежные и проверенные решения информационной защиты.

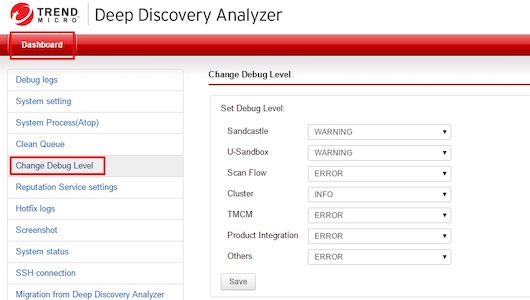

Trend Micro Deep Discovery Analyzer

Данный продукт является частью комплексной системы Trend Micro Deep Discovery, которая призвана защитить корпоративную сеть от всех распространенных типов угроз, но может использоваться и самостоятельно. В Deep Discovery Analyzer в качестве песочницы используются виртуальные образы, которые полностью повторяют установленные системы и их настройки, включая драйверы, служебные программы, приложения и даже языковые версии. Модуль умеет проверять и анализировать разнообразные исполняемые файлы, документы Microsoft Office и PDF. Также обрабатывается содержимое просматриваемых страниц интернета и загружаемый оттуда контент (включая многоуровневые загрузки). При этом Deep Discovery Analyzer умеет выявлять распространенные уязвимости в офисных документах и вредоносные программы, которые их и используют. Одна из самых актуальных на сегодняшний день функций - обнаружение программ-вымогателей. Средство выявляет следующие угрозы и атаки: угрозы нулевого дня, скрытое выполнение вредоносных скриптов, массовое шифрование файлов и другие характерные для программ-вымогателей действия. Для этого используется не только непосредственно анализ поведения, но и глобальная система репутации, а также большой перечень поведенческих шаблонов.

Решение позволяет развернуть до 60 песочниц на одном устройстве и поддерживает виртуализацию. Несколько аппаратных устройств Deep Discovery Analyzer могут быть объединены в кластер для повышения продуктивности. Также инструмент может интегрироваться и с продуктами Trend Micro, и со сторонними защитными средствами.

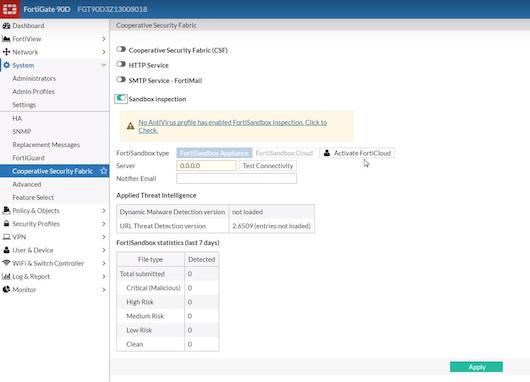

Fortinet FortiSandbox

Песочница от компании Fortinet — продвинутая система эмуляции для обнаружения неизвестных угроз нулевого дня и целенаправленных атак с использованием широкого арсенала средств. В ней используются виртуальные машины, которые имитируют обычные рабочие среды — операционные системы с установленными драйверами и программным обеспечением. При этом можно использовать стандартные виртуальные машины с предустановленными ОС и программами (Adobe Flash Player, Java Run Time и др.), но есть и возможность загрузки образов собственных рабочих станций. Проверка подозрительных объектов в FortiSandbox проходит в несколько этапов. Сначала происходит обычное антивирусное сканирование, затем объект проверяется при помощи облачной службы FortiGuard. И только если в ходе данных проверок не удается установить опасность или безопасность объекта, он перенаправляется для сканирования в песочницу. Такая процедура позволяет существенно экономить ресурсы, ведь часть файлов проверяется без задействования непосредственно механизма песочницы. Решение работает с отдельными файлами и умеет проверять веб-ссылки.

Fortinet FortiSandbox доступен как в виде отдельных устройств (всего доступно пять моделей), так и в качестве облачного сервиса (поддерживается работа с публичными и частными облаками). Также решение может функционировать на оборудовании клиента в качестве виртуальной машины. Средство интегрируется с другими продуктами Fortinet, например, с защитными инструментами FortiGate и FortiWeb. Это позволяет улучшить качество проверки, в том числе дает возможность работы с зашифрованным трафиком. Forcepoint Advanced Malware Detection

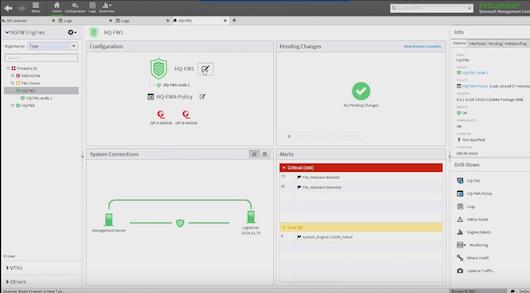

Данный продукт компании Forcepoint может применяться во всех ведущих решениях вендора в качестве отдельного модуля. Среди них: облачные сервисы Cloud Access Security Broker, Web Security и Email Security, а также фирменные аппаратные файрволы следующего поколения (NGFW). Данный модуль активируется по отдельной подписке и таким же образом может быть приостановлен, не затрагивая работу продуктов в целом.

Изолированная среда Forcepoint Advanced Malware Detection имитирует не только операционную систему, а весь хост целиком, включая процессор, оперативную память и другие компоненты. При этом встроенный инструмент глубокого анализа отслеживает все действия выполняемых программ и даже может обнаруживать неактивный код для проверки. Это позволяет детектировать скрытые угрозы и скрипты, которые обычно запускаются через несколько недель или даже месяцев после заражения, а ранее себя никак не проявляют. Кроме того, Advanced Malware Detection отслеживает подозрительные действия, даже если их выполняет операционная система или доверенные программы. Такой подход позволяет бороться с тем классом угроз, которые делегируют вредоносные действия другим инструментам. FireEye Malware Analysis

Компания FireEye в качестве фирменной песочницы предлагает аппаратное решение — устройство Malware Analysis AX 5550. Оно позволяет запускать мощные, автоматически настраиваемые среды тестирования на базе Windows и MacOS. В них отслеживается вредоносное ПО и угрозы нулевого дня, которые могли бы попасть в сеть через почтовые вложения, обычные файлы и вредоносные ссылки. В устройстве применяется фирменный движок Multi-Vector Virtual Execution, который умеет отслеживать атаки от первоначального исполнения вредоносного кода до завершающих этапов, когда скрипт пытается скачать недостающие компоненты. Также отслеживаются все попытки исходящих соединений по множеству протоколов.

Платформа дает возможность работать в двух режимах: непосредственно в песочнице, а также live. Последний вариант полезен, когда идет сложная целенаправленная атака. Он позволяет в защищенной среде в режиме реального времени отслеживать все векторы и этапы атаки. Помимо этого, Malware Analysis обменивается информацией об атаках с другими фирменными устройствами, так что информация о новых угрозах нулевого дня очень быстро становится доступной по сети. Это в свою очередь дает возможность заблаговременно подготовиться к такой атаке и снижает ее потенциальную опасность.

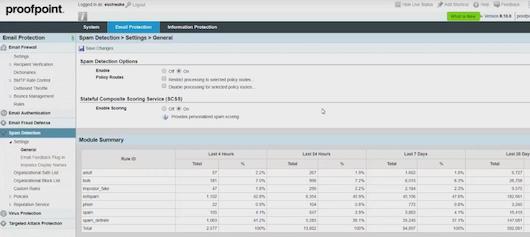

Proofpoint Targeted Attack Protection

Электронная почта — один из самых распространенных методов попадания на компьютеры вредоносного ПО. Компания Proofpoint разработала линейку продуктов Proofpoint Targeted Attack Protection, среди которых есть и средство защиты электронной почты. Это облачный сервис, который для обнаружения целенаправленных атак и угроз нулевого дня использует облачную песочницу, в которой сканируются почтовые вложения и ссылки. Средство сканирует почтовый трафик на всех распространенных типах устройств, включая мобильные. Оно защищает не только от вредоносного ПО, но и от фишинговых ссылок, которые тоже очень часто встречаются в письмах. При этом сканируется не только сама почта, но и поведение учетных записей, что позволяет выявить аномальную активность и заблокировать их. Такая функция очень полезна, если аккаунт электронной почты был взломан. Также средство анализирует количество атак на каждую учетную запись и сообщает администраторам о том, какие из них самые атакуемые, что дает возможность провести работу с конкретными людьми.

Proofpoint Targeted Attack Protection поддерживает большинство сервисов электронной почты, в том числе Office 365 и частные корпоративные службы. Средство быстро разворачивается и настраивается. Его можно использовать и как самостоятельное решение, и как модуль другого продукта компании — Proofpoint Protection Server. Zscaler Cloud Sandbox

Для защиты от угроз нулевого дня и целенаправленных атак, компания Zscaler предлагает собственную облачную песочницу. Данный инструмент может использоваться как самостоятельное решение, а также входит в комплексный продукт Zscaler Web Security. Одно из главных преимуществ Zscaler Cloud Sandbox — умение проверять зашифрованный трафик и использование машинного обучения для выявления угроз. Также в продукте широко применяются политики безопасности, которые могут быть настроены администраторами собственноручно. Например, можно проверять файлы по типам, а также уделять особое внимание привилегированным пользователям (начальству и т. д.). Настроенные политики безопасности определяют, что делать с подозрительными файлами — блокировать их, помещать на карантин или просто уведомлять пользователей.

Так как анализ файлов происходит в облаке, Zscaler Cloud Sandbox работает очень быстро, а нагрузка на инфраструктуру компании получается минимальной. Также это позволяет защищать пользовательские устройства независимо от их местоположения, например, служебные ноутбуки и смартфоны сотрудников в деловых поездках и за пределами офиса.

Check Point SandBlast

Песочница от компании Check Point — это технология, которая применяется в ряде фирменных средств. Среди них — SandBlast Network Security для файрволов следующего поколения (NGFW), SandBlast Agent, защищающий конечные точки и SandBlast Cloud, который работает с облачным сервисом Office 365 и защищает в том числе корпоративную электронную почту. Продукт умеет анализировать более сорока типов файлов и удалять из них опасное содержимое, что дает возможность нормального использования. SandBlast защищает как от известных вирусов, так и от угроз нулевого дня. Продукт анализирует исполнение файлов на уровне инструкций процессора и ядра системы, что предотвращает саму возможность запуска инфицированных объектов. Это, в свою очередь, экономит ресурсы для проверки и позволяет быстро обрабатывать запросы.

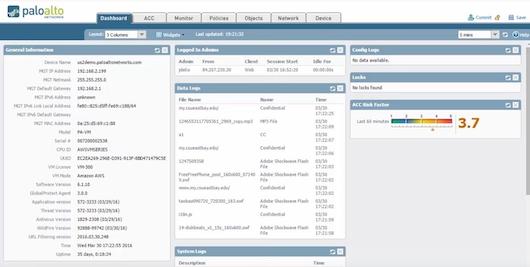

В своей работе SandBlast активно использует систему Check Point ThreatCloud — глобальную базу угроз, выявленных самой Check Point. Сигнатуры новых угроз появляются в ней сразу же после выявления и оперативно доставляются на все подключенные к системе устройства. Это дает возможность очень быстро реагировать на угрозы нулевого дня, данных о которых еще нет в традиционных антивирусных базах, которые также используются в работе SandBlast. Palo Alto Networks WildFire

Комплексный продукт от известного разработчика средств защиты и управления и сетевым трафиком. Песочница WildFire умеет анализировать все распространенные типы файлов, а также поддерживает работу с зашифрованным трафиком. Для определения угроз нулевого дня, целенаправленных атак и других вредоносных объектов используется комбинированный подход. Например, кроме динамического и статического анализа в песочнице, используется антивирус, сигнатуры скрытых тоннелей, машинное обучение, а также информация с других устройств Palo Alto Networks по всему миру. Анализ потенциальных угроз в WildFire происходит как на локальных серверах и виртуальных машинах, так и в облаке разработчика. Это помогает обходить некоторые трюки злоумышленников. Например, существует технология уклонения. Она позволяет вредоносному объекту определить, что его тестируют на виртуальной машине и не проявлять себя (уклоняться). Возможность проверки на реальном оборудовании нивелирует такие уловки. Когда платформа определяет, что объект уклоняется, она отправляет его на реальный сервер песочницы для проверки.

В Palo Alto Networks WildFire есть фирменная технология TRAPS, использующаяся в качестве защиты конечных точек. Он в реальном времени мониторит трафик, и как только улавливает выполнение вредоносного кода с использованием одной из известных уязвимостей, делает для него виртуальную ловушку, которая закрывает исполняемый вредоносный процесс.

McAfee Advanced Threat Defense

Американская компания McAfee позиционирует свой продукт Advanced Threat Defense в качестве комплексного решения по борьбе со сложными целенаправленными атаками и угрозами нулевого дня. McAfee Advanced Threat Defense поставляется как локально развертываемое аппаратное средство (есть две модели устройств), так и в виртуальном виде. Кроме того, поддерживаются частные и публичные облачные среды. Среди всех применяемых в данной платформе инструментов есть и фирменная песочница. В ней потенциально опасные объекты подвергаются динамическому анализу при запуске в защищенной среде. Помимо поведенческого анализа в инструменте также используется сигнатурный анализ и система машинного обучения, проверяется репутация объектов. McAfee Advanced Threat Defense позволяет настраивать образа систем для проведения анализа, что повышает надежность работы, точность обнаружения угроз и скорость проведения расследований. Интерактивный пользовательский режим дает возможность администраторам самостоятельно изучать образцы вредоносных программ, а большой набор функций распаковки существенно сокращает время расследования инцидентов.

McAfee Advanced Threat Defense легко интегрируется с другими защитными устройствами, расположенными в корпоративной сети. Это касается не только фирменных решений McAfee, но и продукции сторонних производителей. Таким образом, данные устройства могут принимать решения в отношении угроз как только Advanced Threat Defense их определит. Такая возможность позволяет очень быстро реагировать на угрозы и не тратить ресурсы на повторное сканирование файлов, если они уже распознаны как вредоносные. Интеграция продукта может происходить как напрямую, так и при помощи специальных коннекторов, например, McAfee Threat Intelligence Exchange или McAfee Advanced Threat Defense Email Connector.

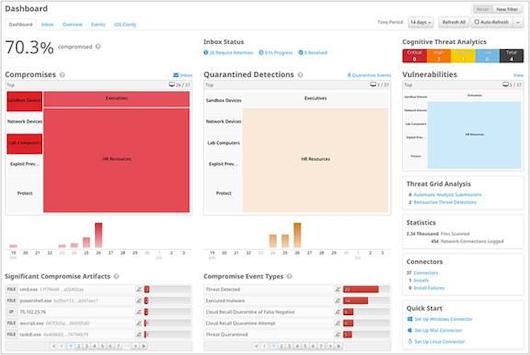

Cisco Advanced Malware Protection

Данное решение — это комплексная система по защите от продвинутых атак и угроз нулевого дня. Платформа состоит из нескольких компонентов, предназначенных для выполнения разных задач. Например, Advanced Malware Protection for Networks защищает корпоративную сеть, Advanced Malware Protection for Endpoints работает с конечными точками (в том числе с мобильными устройствами), а Advanced Malware Protection for Content проверяет веб-трафик и электронную почту. Но во всех этих модулях применяется фирменная песочница Cisco, которая умеет проводить статический и динамический анализ объектов, а также применяет более 700 индикаторов поведения для выявления вредоносного кода.

Обнаружение угроз в Cisco Advanced Malware Protection происходит с помощью комбинации различных методов. Кроме поведенческого анализа там есть сигнатурные проверки, применяется эвристика и машинное обучение. Система проверяет файлы не только на входе в систему, но и следит за их поведением на протяжении всего срока пребывания в корпоративной сети, независимо от места расположения. Это помогает быстро обнаружить угрозу, которая долгое время была неактивна и начала свою вредоносную деятельность лишь спустя недели или месяцы. Такой же механизм применяется и к угрозам, вредоносность которых можно отследить только при помощи длительного наблюдения. Небольшое послесловие

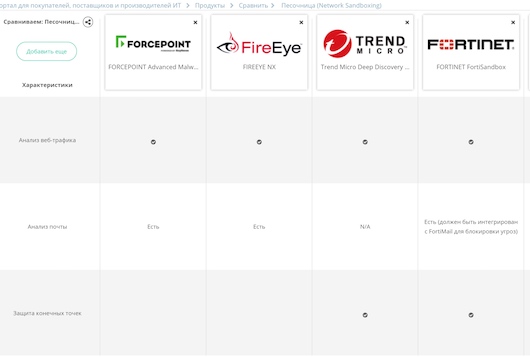

Сетевые песочницы бывают довольно разнообразны, но преследуют одну цель — защитить сеть и конечные точки от атак, которые невозможно распознать традиционными методами. Это важная часть корпоративной системы информационной безопасности, без которой нельзя быть уверенным в 100% защите инфраструктуры. На рынке присутствует достаточно решений, как аппаратных, так и облачных, которые могут справиться с поставленной задачей. Сравнительная таблица поможет вам выбрать самый оптимальный вариант. "Публикация подготовлена при активном содействии ROI4CIO" Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новости

ТОП-блогиТОП-статьи

|

||||||||||