В последние годы вирусы все активнее используют средства обхода «песочниц»

Специалисты Positive Technologies исследовали 36 семейств вредоносного ПО, которые были активны в последние 10 лет и в которых присутствуют функции обнаружения и обхода средств виртуализации (песочниц). Анализ показал, что четверть всех вредоносных программ, вошедших в исследование, была активна в 2019-2020 гг., не менее 23 APT-группировок по всему миру использовали в своих атаках программы из этой выборки, 69% вредоносов использовалось с целью шпионажа.

Специалисты проследили изменения в методах обхода песочниц и средств анализа и отметили, что один и то же зловред в разные годы использует разные методы. Кроме того, злоумышленники стараются использовать одновременно несколько технологий. В случае если один из методов не сработает и будет перехвачен песочницей, вредонос попытается по какому-то другому признаку определить, что выполняется в среде виртуализации, чтобы вовремя прекратить свою работу.

По данным исследования, чаще всего техники обхода песочниц и обнаружения средств анализа внедряют в зловред для удаленного доступа (56% среди рассмотренных вредоносов) и загрузчики (14%). По всей видимости, это объясняется тем, что подобные программы используются в разведке и при сборе информации о целевой системе. Если злоумышленники обнаружат, что зловред начал исполняться в виртуальной среде, то они не станут развивать этот вектор атаки и загружать на компьютер жертвы вредоносную нагрузку, а постараются скрыть свое присутствие, прекратив работу вируса.

Анализ показал, что 25% всех вредоносных программ, вошедших в исследование, были активны в 2019-2020 гг. Кроме того, согласно полученным данным, в 2018-2019 гг. увеличилось количество зловредов, которые применяют методы обхода песочниц. Однако, по мнению экспертов, причиной этого вероятнее всего является увеличение числа исследований образцов вредоносов экспертами безопасности.

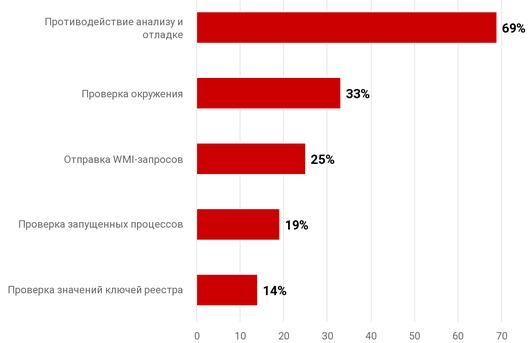

Среди наиболее часто встречающихся способов обхода песочниц эксперты назвали отправку WMI-запросов (25%) или иные проверки окружения (33%), а также проверку списка запущенных процессов (19%). По данным анализа, 69% рассмотренных вредоносов применялись в атаках, совершаемых с целью шпионажа. В таких атаках для преступников особенно важно длительное скрытое присутствие в системе жертвы, поэтому они ищут способы как можно дольше оставаться незамеченными.

Специалисты отмечают, что разработчики вирусов применяют методы обфускации (запутывания) кода и стараются затруднить экспертами по безопасности его анализ, в результате чего становится все сложнее проводить статический анализ вредоносных файлов, сопоставлять подозрительные файлы с известными сигнатурами и хеш-суммами.