Сотрудничество хакеров повышает эффективность атак

30 июль, 2021 - 10:25Євген КуліковКомпания HP представила отчет Threat Insights Report за первое полугодие, содержащий анализ атак в сфере кибербезопасности и используемых уязвимостей. Данные были собраны специалистами HP Wolf Security с виртуальных машин заказчиков в период с января по июнь. Исследование показало значительный рост в количестве и изобретательности киберпреступлений. Кроме того, злоумышленники стали на 65% чаще использовать инструменты, загружаемые с теневых форумов и файлообменников.

Аналитики отметили, что активно применяемые хакерами средства оказались довольно эффективными. Например, один из таких инструментов позволял обходить защиту CAPTCHA при помощи технологий компьютерного зрения, а именно оптического распознавания символов (OCR), что позволяло злоумышленникам выполнять атаки на веб-сайты c заполнением учетных данных пользователей.

Отчет показал, что киберпреступность приобрела еще более организованный характер, в том числе благодаря даркнет-ресурсам, которые выступают платформой для злоумышленников, где они могут налаживать сотрудничество друг с другом, обмениваться идеями о тактиках, методах и процедурах для осуществления атак. Это позволяет даже слабо подготовленным хакерам создавать серьезные риски для безопасности предприятий.

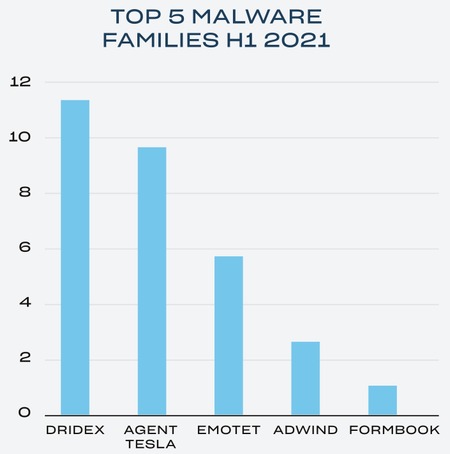

Среди наиболее заметных угроз, выявленных исследовательской группой HP Wolf Security, можно отметить следующие. Взаимодействие киберпреступников открывает возможности для более масштабных атак: группировки, использующие банковский троян Dridex, продают доступ к взломанной инфраструктуре организаций другим злоумышленникам, чтобы те могли распространять программы-вымогатели. Снижение активности трояна Emotet в первом квартале привело к тому, что Dridex стал основным семейством вредоносных программ, выделенных HP Wolf Security.

Злоумышленники, специализирующиеся на хищении информации, используют все более опасные вредоносные программы. Например, инфостилер CryptBot, исторически используемый для кражи учетных данных из крипто-кошельков и веб-браузеров, теперь применяется также для внедрения DanaBot – банковского трояна, управляемого организованными преступными группировками.

Атаки с использованием VBS-загрузчика, нацеленные на руководителей компаний: речь идет о многоэтапной кампании с использованием Visual Basic Script (VBS), когда пользователям рассылаются вложения с вредоносным ZIP-архивом, название которого совпадает с именем руководителя предприятия. При открытии архива на компьютер жертвы устанавливается скрытый VBS-загрузчик – и реализуется LotL-атака (Live off the Land), используя уже инсталлированные легитимные инструменты администратора для распространения вредоносного ПО и сохранения на устройствах.

От приложения до проникновения: атака, использующая распространение вредоносного спама под видом резюме и нацеленная на судоходные, морские, логистические и связанные с ними компании в семи странах мира (Чили, Япония, Великобритания, Пакистан, США, Италия и Филиппины). В атаке задействована уязвимость Microsoft Office для развертывания популярных решений удаленного управления и мониторинга (Remcos RAT) и получения доступа к зараженным компьютерам через бэкдор.

Все эти выводы были основаны на данных, полученных группой исследования угроз HP Wolf Security, которые отслеживают вредоносные программы на изолированных микровиртуальных машинах для лучшего понимания и фиксирования всей цепочки распространения, тем самым помогая компаниям бороться с угрозами.

Среди других выводов исследования можно выделить следующие: 75% обнаруженных вредоносов попали на компьютеры жертв через электронную почту, а 25% были загружены из сети Интернет. Количество угроз, проникающих в систему с помощью веб-браузеров, выросло на 24%, частично за счет загрузки пользователями инструментов взлома, а также ПО для майнинга криптовалют.

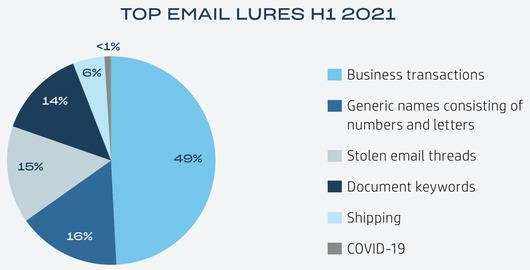

Наиболее распространенными фишинговыми приманками, отправляемыми по электронной почте, были счета-фактуры и информация о бизнес-транзакциях (49%), еще 15% случаев – это ответы на перехваченную переписку. Фишинговые приманки с упоминанием Covid-19 составили менее 1%, снизившись на 77% за отчетный период.

Самыми распространенными типами вредоносных вложений стали архивные файлы (29%), электронные таблицы (23%), документы (19%) и исполняемые файлы (19%). Необычные типы архивных файлов, такие как JAR (файлы архивов Java), применяются злоумышленниками, чтобы уйти от обнаружения и сканирования соответствующими инструментами, и установить на компьютеры жертв вредоносное ПО, которое не сложно найти на даркнет-маркетплейсах.

Отчет показал, что 34% обнаруженных вредоносов было неизвестно аналитикам, что на 4% меньше, чем во втором полугодии 2020 г.

На 24% увеличилось количество вредоносных программ, в основе которых лежит CVE-2017-11882, широко эксплуатируемая уязвимость Microsoft Office/ Microsoft WordPad, приводящая к нарушению целостности памяти и проведению бесфайловых атак.