SMS-троянцы остаются наиболее массовой угрозой для устройств на Android

Компания «Доктор Веб» сообщает, что по состоянию на конец 2012 г. вирусные базы Dr.Web содержали почти 1300 записей для Android-угроз. С ростом популярности мобильных устройств под управлением ОС Android соответственно увеличивается число и разнообразие вредоносных приложений, представляющих опасность для пользователей этой платформы.

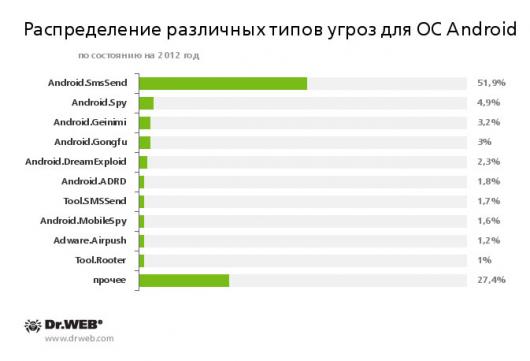

Наиболее заметными в минувшем году стали следующие типы угроз: SMS-троянцы, шпионский модули и целевые атаки. Они демонстрируют потенциальный вектор развития вредоносных Android-программ в ближайшем будущем. Одновременно с этим могут появляться и вредоносные приложения, которые сочетают свойства самых разнообразных угроз или же являются «нестандартными» по сравнению с общей массой, что во многом повторяет ситуацию с Windows. Учитывая, что в ближайшие несколько лет мобильная платформа Android будет оставаться среди лидеров рынка, стоит ожидать дальнейшего роста числа созданных для нее вредоносных программ.

Наиболее распространенной и массовой угрозой для этой мобильной платформы по-прежнему являются троянцы семейства Android.SmsSend, появившиеся еще в 2010 г. Эти вредоносные программы предназначены для отправки дорогостоящих SMS-сообщений и подписки абонентов на различные контент-услуги, что может повлечь за собой серьезные финансовые потери. Чаще всего они распространяются под видом популярных игр и приложений, а также их обновлений, однако могут встречаться и другие каналы распространения.

Учитывая возможности мобильных Android-устройств, а также принимая во внимание продолжающийся рост числа их пользователей, все более ощутимой становится проблема сохранности конфиденциальной информации. К этой группе относятся такие вредоносные программы как Android.MailSteal.1.origin, Android.Maxbet.1.origin, Android.Loozfon.origin и Android.EmailSpy.origin. Их основная задача – похищение адресов электронной почты из книги контактов мобильного устройства и отправка их на удаленный сервер.

Помимо этого, некоторые троянцы могут отправлять злоумышленникам не только адреса электронной почты, но и всю информацию из телефонной книги, а также идентификаторы устройства, включая номер сотового телефона. Добытая таким образом информация в дальнейшем может быть использована киберпреступниками для организации новых спам-кампаний и для продажи на черном рынке, а для владельцев похищенных адресов это несет потенциальную угрозу фишинг-атак и вероятность заражения их персональных компьютеров самыми разными вредоносными программами, использующими для инфицирования каналы электронной почты.

Также серьезную угрозу несут в себе точечные атаки, поскольку они, в отличие от большинства обычных атак, направлены не на максимально возможное число пользователей, а на их ограниченный круг, что снижает вероятность оперативного и эффективного обнаружения используемых при преступлении вредоносных программ.

Одним из вариантов точечной атаки является Advanced Persistent Threat или APT-атака. Ее суть заключается в том, чтобы вредоносная программа как можно дольше оставалась в скомпрометированной системе без обнаружения и получила при этом максимально возможный объем ценных сведений. Жертвами обычно становятся различные компании, организации и государственные структуры.

До сих пор под ударом подобных кампаний находились лишь «большие» компьютерные системы, такие как рабочие станции и серверы. Однако в 2012 году была зафиксирована новая APT-атака, в процессе изучения которой обнаружилась вредоносная программа Android.Luckycat.origin. Возможности троянца включали выполнение команд, поступающих с управляющего сервера, загрузка различных файлов с мобильного устройства и на него, сбор идентификационных данных и некоторые другие возможности.