Разработчики популярных приложений могли раскрыть персональные данные более 100 млн пользователей

Команда исследователей Check Point Research, подразделения Check Point Software Technologies, обнаружила, что разработчики мобильных приложений раскрыли персональные данные более 100 миллионов пользователей. Изучив 23 Android-приложения, специалисты CPR выяснили, что множество разработчиков неправильно используют сторонние облачные сервисы, такие как базы данных, диспетчеры уведомлений и облачные хранилища, что приводит к утечкам не только их данных, но и персональной информации пользователей, включая адрес электронной почты, историю переписки в мессенджерах, местоположение, а также фотографии и пароли.

В базе данных информация не хранятся статично, как на диске, а постоянно обновляется. Разработчики приложений используют их для хранения данных в облаке. Исследователям Check Point Research удалось получить доступ к персональной информации из баз данных для 13 приложений на Android. Эти приложения пользователи скачали от 10 000 до 10 миллионов раз. Если эти данные попадут в руки злоумышленников, они смогут их украсть, использовать в мошеннических целях, а также попытаться использовать совпадающие логины и пароли на других сервисах.

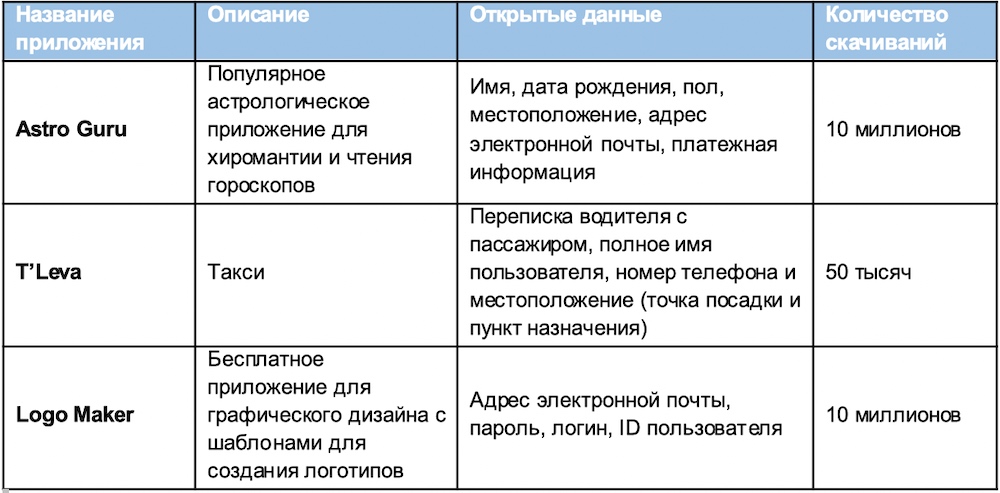

Исследователи CPR приводят пример трех приложений из Google Play Store, в которых была найдена уязвимость в конфигурации баз данных реального времени:

Уведомления необходимы разработчикам для взаимодействия с пользователями. Большинству служб push-уведомлений требуется ключ для распознавания личности отправителя запроса. Исследователи CPR обнаружили, что эти ключи встроены в сами приложения. Поскольку данные в диспетчерах push-уведомлений не всегда конфиденциальны, возможности отправлять уведомления от имени разработчика более чем достаточно, чтобы привлечь мошенников.

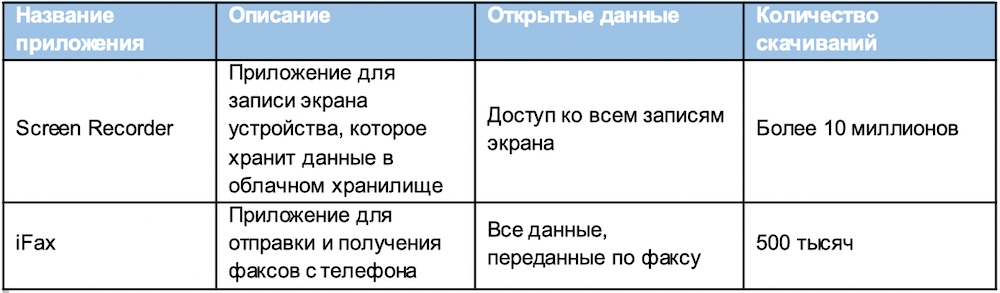

Облачное хранилище в мобильных приложениях — это удобное решение для доступа к файлам как для разработчика, так и для установленного приложения. Исследователи CPR обнаружили в Google Play приложения с открытыми ключами облачного хранилища. Ниже приведены два примера от экспертов Check Point Research:

Многие разработчики приложений знают, что хранить ключи облачных сервисов в своих приложениях — плохая идея. Проанализировав десятки примеров, исследователи CPR обнаружили несколько случаев, когда разработчики пытались скрыть проблему с помощью решения, которое не устраняло уязвимость.

«Большинство приложений, которые мы изучили, до сих пор не устранили эти уязвимости. Неправильное хранение пользовательских данных, особенно, если злоумышленники смогут получить к ним доступ, — это очень серьезная проблема. В конечном итоге пользователи таких приложений рискуют стать жертвами различных атак: от мошенничества и фишинга до кражи персональной информации и взлома аккаунтов на других сервисах. В ходе нашего исследования мы получили неутешительные результаты: разработчики подвергают риску не только свои данные, но и данные пользователей, — заявил Авиран Хазум, руководитель группы исследователей мобильных угроз Check Point Software. — Из-за того, что разработчики зачастую неправильно интегрируют и настраивают сторонние облачные сервисы, в открытом доступе оказались данные десятков миллионов пользователей. Мы надеемся, что наше исследование убедит сообщество разработчиков в необходимости уделять особое внимание подключению сторонних облачных сервисов. Мы рекомендуем разработчикам проверить свои приложения на выявленные нами уязвимости и предпринять необходимые меры по их устранению».

Специалисты Check Point Research сообщили о найденных уязвимостях Google и разработчикам. Впоследствии разработчики одного из приложений изменили его конфигурацию.

Для защиты от уязвимостей, описанных в этом исследовании, эксперты Check Point Research советуют установить эффективное решение защиты от мобильных угроз, способное обнаруживать различные векторы атак и реагировать на них.