PwnKit сделает каждого суперпользователем Linux

В соответствии с политикой ответственного разглашения уязвимостей, исследователи из Qualys дождались выхода патчей, прежде чем объявить о серьёзной ошибке, найденной ими в популярном наборе инструментов безопасности Linux Polkit, который включён почти в каждый дистрибутив Linux.

Этой уязвимости официально присвоен код CVE-2021-4034, а Qualys назвала её PwnKit, создала логотип и одноимённую веб страницу, подчёркивая значение выявленной проблемы безопасности.

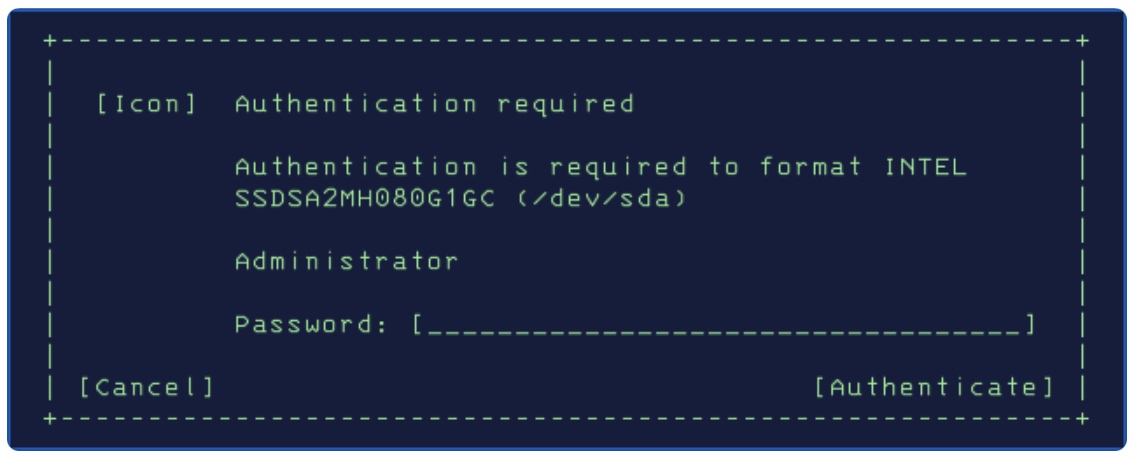

Linux Polkit предоставляет обычным приложениям, не имеющим особых привилегий, способ безопасной аутентификации по требованию для взаимодействия с программами или системными службами, имеющими административные полномочия.

В состав набора входит удобная утилита командной строки Polkit Execute или pkexec. Являясь аналогом программы sudo (Set UID and Do a Command), она позволяет временно переключиться на другой идентификатор пользователя, обычно, на root или UID 0, учётную запись суперпользователя.

Если опустить долгие объяснения, исследователи Qualys попросту нашли как заставить pkexec запустить любую программу ещё до проверки того, имеет ли эта учётная запись право использовать pkexec вообще.

Это означает, что любой пользователь, который уже имеет доступ к вашей системе, даже если он вошел в систему практически без полномочий, теоретически может использовать pkexec для мгновенного повышения себя до уровня root или суперпользователя.

Исследователи воздержались от выкладки рабочего кода для проверки концепции, в то же время отметив, что эту уязвимость очень легко использовать, и соответствующие эксплойты могут появиться в Сети сразу же после выхода исправлений.

Многие, если не большинство, дистрибутивов Linux уже должны были получить нужный патч. Вы можете (безопасно) запустить команду pkexec --version, чтобы проверить версию своей утилиты: безопасными будут 0,120 или более поздние модификации программы.

Если же обновление по каким-либо причинам не может быть получено/установлено, Qualys рекомендует удалить бит setuid из исполняемого файла pkexec. После этого ошибку PwnKit больше нельзя будет использовать, потому что pkexec не сможет автоматически запускаться с правами суперпользователя.