Продемонстрированы аппаратные трояны, которые невозможно обнаружить

Опасения, что безопасность схем в ответственных промышленных и военных системах может быть поставлена под угрозу посредством аппаратно измененных чипов, имеют под собой реальные основания, утверждается в статье «Stealthy Dopant-Level Hardware Trojans». Ее авторы, исследовательский коллектив из США, Нидерландов, Швейцарии и Германии, показали, что интегральные схемы можно изменить на физическом уровне так, что никакой контроль не сможет отличить их от немодифицированных.

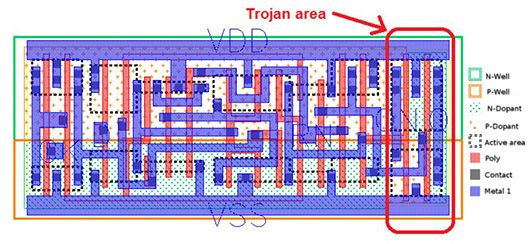

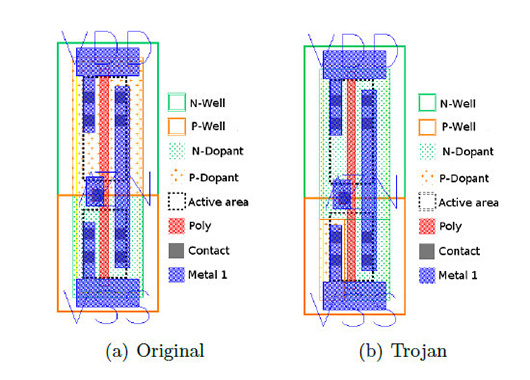

«Мы предлагаем чрезвычайно скрытный способ внедрения аппаратных троянов ниже уровня затвора» — пишут в статье участники этой работы. Вместо того, чтобы добавлять новые цепи в первоначальную схему, они вводили своих аппаратных троянов, изменяя «полярность примеси существующих транзисторов». Применяя измененную полярность легирующей примеси к определенным частям активной области затвора, они модифицировали его поведение предсказуемым образом.

Наличие такого трояна никак не отражается на металлическом и полисиликоновом слоях изначальной конструкции. Кроме того, «примесный троян» не модифицирует логическое поведение схемы. Вместо этого он создает скрытый сторонний канал для утечки секретных ключей.

Полученное таким образом семейство «жучков», по данным исследователей, успешно противостояло большинству методов контроля, включая оптическое наблюдения с высоким разрешением и сравнение с эталонными «золотыми чипами».

Подчеркивая серьезность угрозы для безопасности, которую представляют аппаратные трояны субтранзисторного уровня, участники проекта настаивают на необходимости будущих исследований, с целью разработки методов их надежного обнаружения.