|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

"Лаборатория Касперского" подводит вирусные итоги года

Автор – Евгений Куценко, 27 февраля 2007 г.

Статья опубликована в №8 (576) от 27 февраля

Компания "Лаборатория Касперского" недавно опубликовала традиционный ежегодный отчет Kaspersky Security Bulletin 2006. С некоторыми деталями этого исследования, основанного на накопленном материале известного разработчика антивирусного ПО, мы и решили вас познакомить. Специалисты "Лаборатории Касперского" отмечают, что в 2006 г. в целом сохранились основные тенденции в развитии вредоносных программ, выявленные в предыдущие годы: преобладание "троянских коней" над "червями" и увеличение доли программ, нацеленных на нанесение финансового ущерба пользователям. Согласно отчету, рост числа новых вредоносных программ по сравнению с 2005 г. составил 41%. При этом стремительно увеличивается количество "троянских" программ-шпионов, ориентированных на кражу данных пользователей онлайновых игр, и наблюдается дальнейшее развитие "троянцев"-шифровальщиков, в которых начали применяться серьезные криптографические алгоритмы. Также отмечается повышенное внимание вирусописателей к Microsoft Office, в котором было обнаружено много новых уязвимостей. Примечательными событиями года стали первые "настоящие" вирусы и "черви" для операционной системы Mac OS X, "троянские" программы для мобильной платформы J2ME и связанный с ними способ кражи денег с мобильного счета. Исследователи указывают и на определенное возвращение вирусописателей к истокам - наблюдается очередной виток развития полиморфных технологий, которые находят применение даже в скриптовых вирусах. Авторы вредоносных программ все активнее использовали нестандартные пути для проникновения в компьютеры своих жертв, системы мгновенного обмена сообщениями (ICQ, AOL, MSN) стали наиболее опасными приложениями при работе в Интернете. К счастью, год прошел без глобальных эпидемий (сравнимых по уровню хотя бы с Mytob). Их сменили локальные, охватывающие отдельные регионы (например, Китай или Россию) или имеющие малый период активности.

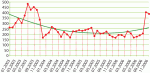

Всего в минувшем году было зафиксировано 7 крупных вирусных эпидемий - это вдвое меньше, чем годом ранее. Специалисты "Лаборатории Касперского" разделили их на четыре группы: "червь" Nyxem.e, "черви" семейств Bagle и Warezov, а также несколько вариантов "троянца"-шифровальщика GpCode. В конце января 2006 г. состоялась массовая рассылка нового варианта почтового "червя" Nyxem, который устанавливал соединение с определенным сайтом. К последнему были зафиксированы сотни тысяч обращений, что дало представление о масштабах эпидемии. К 3 февраля 2006 г. (дню активации) Nyxem.e мог поразить свыше миллиона компьютеров, однако масштабная кампания по информированию пользователей, видимо, позволила избежать больших потерь. Тем не менее сам Nyxem.e никуда не исчез и на протяжении всего отчетного периода присутствовал в почтовом трафике. Второй пик его активности был отмечен в августе-сентябре, и в итоге он занял пятое место среди самых распространенных вредоносных программ прошлого года. Также в январе 2006 г. появилась первая "троянская" программа, применяющая средства шифрования. С помощью алгоритма RSA с длиной ключа 56 бит Gpcode.ac шифровала пользовательские файлы, что в дальнейшем дало возможность злоумышленникам вымогать у пользователей денежные средства. В начале июня были последовательно распространены три варианта Gpcode, причем каждый раз для шифрования применялся гораздо более длинный ключ (260 бит в Gpcode.ae, 330 в Gpcode.af, 660 в Gpcode.ag), что существенно осложняло процесс его подбора экспертами антивирусных компаний. С 2004 г. специалисты наблюдают развитие опасного семейства вирусов Bagle, которые прошли путь от простого почтового "червя" до многокомпонентной вредоносной программы, обладающей функциями proxy-сервера, загрузчика, шпиона. Апогеем Bagle был 2005 г., и хотя затем его авторы заметно снизили активность, дважды в течение прошлого года возникали довольно серьезные эпидемии - в феврале и июне. После каждой из них неизменно отмечалось значительное увеличение спама в почтовом трафике, что связано с тем, что зараженные Bagle компьютеры использовались как "троянские" proxy-серверы. Аналогичную тактику распространения применили неизвестные авторы "червя" Warezov. Функционально он очень похож на Bagle и также ориентирован на последующее использование зараженных систем для рассылки спама. С сентября и до конца 2006 г. было зафиксировано свыше 300 его вариантов, причем в отдельные дни "Лаборатория Касперского" выявляла до 20 новых модификаций. В отчете отмечается, что доля разнообразных "троянских" программ увеличивается вот уже на протяжении нескольких последних лет, хотя ее рост несколько замедлился (2,79% против 8,76% в 2005 г.). Среди новых разновидностей вредоносного ПО их более 90%, и основная причина этого - относительная простота их создания по сравнению с "червями" и вирусами. Распространение "троянских" программ становится все более угрожающим. Его уровень уже настолько высок, что даже формальный рост их числа всего на 46% по сравнению со 124% в 2005 г. отнюдь не свидетельствует о снижении активности киберпреступников. Число "червей" и вирусов уменьшилось не столь значительно, как год назад (на 6,53%), и вполне возможно, что в 2007 г. динамика изменится на противоположную, что будет объясняться интересом злоумышленников к Windows Vista. Некий всплеск наблюдался во втором полугодии, когда хакеры стали активно применять тактику организации большого числа кратковременных эпидемий. Нагляднее всего это видно на примере Warezov - буквально за пару месяцев он стал самым быстрорастущим семейством среди всех вредоносных программ 2006 г. Среди прочих классов вредоносного кода выделяются инструменты для использования вновь обнаруженных уязвимостей (например, в Microsoft Office). Ожидается, что в нынешнем году число подобных угроз возрастет, что опять же во многом обусловлено выходом Windows Vista и Microsoft Office 2007. Не обойдены, конечно же, вниманием и rootkit-угрозы - их количество увеличилось на 74% (413% в 2005 г.), и это свидетельствует о серьезности данной проблемы.

Для прошлого года характерно значительное уменьшение (на 55%) количества новых сетевых "червей", "процветавших" ранее (достаточно вспомнить таких представителей, как Lovesan (2003), Sasser (2004), Mytob (2005)). Главные причины этого явления - снижение числа выявленных критических уязвимостей Windows и распространение программных брандмауэров, которые для пользователей стали такими же привычными средствами защиты, как и антивирусы. Впрочем, в этом есть и определенная заслуга крупных интернет-провайдеров, реализовавших на своих шлюзах разнообразные системы фильтрации трафика. IM-"червям" так и не удалось завоевать сколько-нибудь заметных позиций. Хотя впервые такие "черви" появились еще в 2001 г., на общем фоне они стали заметны лишь спустя четыре года, когда ежемесячно появлялось около 32 их новых разновидностей. В начале прошлого года их количество стабилизировалось, а после и вовсе пошло на убыль - благодаря усилиям AOL и MSN. Традиционные файловые вирусы также продолжают сдавать позиции, однако это не означает потери интереса злоумышленников к технологиям заражения файлов. Напротив, они применяются все чаще, хотя и не сами по себе, а в сочетании с другими способами распространения - примером может служить Worm.Win32.Viking, обладающий возможностью заражения файлов. В 2006 г. сохранилась тенденция к сокращению количества программ класса AdWare (на 29%) - многие из них вследствие законодательного регулирования подобной деятельности во многих странах преобразуются во вполне легитимное ПО. Если говорить о платформах, отличных от Windows, то в центре внимания, безусловно была Linux. Впрочем, отмечается, что в 2006 г. эта ОС стала интересовать вирусописателей и прочих киберкриминальных персонажей гораздо меньше. Поэтому значительную долю вредоносного кода для нее составляют концептуальные разработки, демонстрирующие новые уязвимости, а также рекомпилированные версии уже известных программ. Однако судя по количеству обнаруживаемых проблем как в ядре Linux, так и в приложениях для нее, в целом эта платформа уязвима не меньше, чем Windows, и в будущем ситуация с ней может стать столь же небезопасной.

Доля вредоносных программ для Mac OS X составляет всего 4%, однако рост популярности данной ОС может привлечь внимание злоумышленников, в первую очередь специализирующихся на Linux и UNIX-системах. В области мобильной вирусологии в 2006 г. произошло несколько интересных событий, которые, по всей вероятности, определили на ближайшие годы ее развитие. Прежде всего были созданы коммерческие "троянские" программы для Symbian, а злоумышленники научились красть деньги с мобильных счетов пользователей. Примечательно также, что впервые объектом заражения стали не смартфоны, а обычные сотовые телефоны. Начало 2006 г. ознаменовалось значительным ростом числа вредоносных программ для мобильных устройств - только в феврале-апреле их появилось 43. Наибольшую активность развили азиатские хакеры, одно время казалось, что взятый ими темп будет поддерживаться продолжительное время, а это уже вывело бы угрозу мобильных вирусов на уровень некоторых компьютерных. Однако во II квартале 2006 г. рост числа новых образцов почти прекратился. Сегодня основную их часть фактически поставляют 1-2 человека в мире, причем их разработки относятся к классу примитивных "троянцев". В апреле был обнаружен первый полнофункциональный шпион (Flexispy), устанавливающий тотальный контроль над смартфоном и отсылающий злоумышленнику информацию о совершенных звонках и отправленных SMS. Еще одна аналогичная разработка (Acallno) появилась в сентябре. Ранее мобильные вирусы отличались специфическими способами распространения - через Bluetooth или MMS. Однако возможности платформы .NET, доступной для WinCE, открыли для них и более традиционный путь - через электронную почту. "Червь" Letum ведет себя точно так же, как тысячи компьютерных почтовых "червей": попав в телефон, он рассылает себя по всем адресам электронной почты, найденным в списке контактов. При этом он фактически кросс-платформенный, так как способен функционировать и на обычных ПК с .NET. В полной же мере эту характеристику можно отнести к вирусу Cxover. При своем запуске он идентифицирует ОС, и, будучи запущенным на ПК, ищет доступные через ActiveSync мобильные устройства и копирует себя на них. Попав в же телефон или КПК, он пытается проделать обратную процедуру - переместиться на персональный компьютер. До прошлого года нападению вирусов подвергались две основные мобильные платформы: Symbian и WinCE. В феврале 2006 г. с появлением "троянца" RedBrower впервые объектом заражения стали обычные мобильные телефоны, использующие J2ME. Весной также была зафиксирована первая концептуальная backdoor-программа для BlackBerry, хотя и реализованная средствами Java. Что касается прогнозов, то в отчете отмечается, что следует ожидать более тесного сотрудничества авторов вирусов и спамеров, в результате чего для организации рассылок станут использоваться зараженные компьютеры. Основным путем проникновения на них вредоносных программ по-прежнему останется электронная почта и уязвимости в браузерах. Прямые атаки на порты компьютера будут менее распространены, впрочем, многое будет зависеть от наличия уязвимостей в службах Windows. То же самое относится и к P2P-сетям или IRC-каналам, однако совсем их со счетов сбрасывать нельзя (например, P2P-клиент Winny, очень популярный в Японии, может в 2007 г. стать весьма серьезной проблемой для азиатских пользователей). В тройке самых популярных источников атак останутся системы мгновенного обмена сообщениями, однако вряд ли их популярность в данном контексте вырастет. В целом эпидемии и вирусные атаки станут еще более географически выражены. Например, для Азиатского региона будет характерно преобладание игровых "троянцев" и "червей" с вирусной функциональностью, а для Европы и США - "троянцев"-шпионов и backdoor-программ. Южная и Латинская Америка будут по-прежнему страдать от всевозможных банковских "троянцев". Несомненно, что главная тема 2007 г. - Windows Vista. Именно возможные уязвимости и новые ограничения этой ОС определят развитие вирусной индустрии на ближайшие годы. Повысится технологичность вредоносных программ, которые будут стремиться скрывать свое присутствие в системе. В большинстве таких новых разработок ожидается применение различных механизмов полиморфизма, rootkit и пр. Значительный рост числа вредоносных программ прогнозируется не только для Windows, но и для прочих платформ - в первую очередь Mac OS X, но также и традиционных UNIX-систем. Не останутся без внимания и игровые приставки от Sony и Nintendo. Подобные устройства с современными коммуникационными возможностями, число которых все увеличивается, привлекут внимание авторов вирусов (пока исключительно из "исследовательско-хулиганских" побуждений). Может случиться, что некомпьютерные вирусы в 2007 г. преодолеют определенный рубеж и перейдут к стадии бурного роста, однако вероятность этого невелика и, по мнению аналитиков "Лаборатории Касперского", все ограничится лишь большим количеством концептуальных работ в этой области. Возрастет число точечных атак на представителей среднего и крупного бизнеса. Помимо традиционной кражи информации, эти атаки будут нацелены и на вымогательство денег у пострадавших организаций, в том числе и за расшифровку данных. Одним из основных способов проникновения будут файлы Microsoft Office, использующие уязвимости этого пакета. Если же говорить о прогнозах в области мобильных вирусов, то вряд ли они смогут представить реальную опасность, ведь на "промышленный" уровень вряд ли выйдут раньше, чем через пару лет. Ready, set, buy! Посібник для початківців - як придбати Copilot для Microsoft 365

Читайте также

|

Последние обсуждения

ТОП-новости

ТОП-блогиТОП-статьи

|

||||||||||||||||