Кибергруппировка Sofacy совершенствует методики

По наблюдениям «Лаборатории Касперского», кибергруппировка Sofacy, получившая широкую огласку в 2014 г., расширяет арсенал новыми, более изощренными техниками, позволяющими успешнее проводить заражение и лучше скрывать его следы в системе.

Группировка, известная также под именами Fancy Bear, Sednit, STRONTIUM и APT28, ведет свою деятельность как минимум с 2008 г. Ее целью в основном являются военные предприятия и правительственные структуры по всему миру.

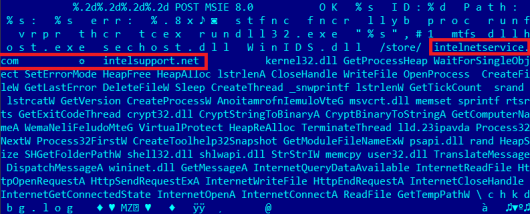

Новые инструменты Sofacy, обнаруженные экспертами «Лаборатории Касперского», обладают свойством взаимозаменяемости. Компьютер жертвы заражается несколькими вредоносными программами, одна из которых может восстановить остальные в случае их блокировки или удаления системой защиты.

Группировка и раньше стремилась повысить устойчивость зловредов, устанавливая два бэкдора, благодаря чему в случае обнаружения одного из них у злоумышленников все равно оставался доступ к системе. Но теперь Sofacy действует более изощренно – с помощью отдельного модуля загружает с командного сервера новую версию заблокированного бэкдора, что позволяет не начинать заново процесс заражения системы, а продолжать его с того места, где зловред был заблокирован.

Еще один новый метод, который, по наблюдениям «Лаборатории Касперского», все чаще использует Sofacy, – это деление вредоносного ПО на модули с функциями более надежного сокрытия их активности в атакованной системе.

Кроме того, Sofacy совершенствует способы кражи данных из компьютеров, не подключенных к Интернету. Злоумышленники создают новые версии модулей, позволяющих в скрытом режиме копировать данные с USB-устройств, которые ранее использовались на компьютерах, лишенных доступа в Сеть.

«В текущем году Sofacy использовали не менее пяти эксплойтов нулевого дня. Это одна из самых гибких и динамичных кибергруппировок сегодня, и мы имеем все основания полагать, что атаки продолжатся», – уверен Костин Райю, руководитель центра глобальных исследований и анализа угроз «Лаборатории Касперского».

Чтобы защитить корпоративную ИТ-инфраструктуру от сложных целевых атак, в том числе от Sofacy, «Лаборатория Касперского» рекомендует взять за основу комплексный подход, сочетающий использование традиционных антивирусных технологий, системы предотвращения вторжений, технологии белых списков, сетевых политик «отказ по умолчанию» и управление обновлениями.