Эксплуатация уязвимой инфраструктуры контейнеров занимает у злоумышленников менее часа

Компания Aqua Security представила исследование команды Nautilus, которое раскрывает тенденции в области кибератак, нацеленных на контейнерную инфраструктуру и цепочку поставок. Согласно его выводам, эксплуатация уязвимой инфраструктуры контейнеров теперь может занимать менее одного часа. В отчете Cloud Native Threat Report: Attacks in the Wild on Container Infrastructure представлен подробный анализ того, как злоумышленники научились лучше скрывать свои все более изощренные атаки.

Основные выводы отчета включают:

- Злоумышленники расширили использование техник уклонения и обфускации, чтобы избежать обнаружения. К ним относятся загрузка бинарных файлов, запуск вредоносных программ прямо из памяти и использование руткитов;

- Ботнеты быстро находят и заражают новые хосты по мере того, как они становятся уязвимыми: 50% новых неправильно сконфигурированных API-интерфейсов Docker атакуются ботнетами в течение 56 минут после установки;

- Майнинг криптовалюты остается самой распространенной целью: более 90% вредоносных образов контейнеров осуществляют захват ресурсов;

- Рост использования бэкдоров: 40% атак связаны с созданием бэкдоров на хосте; злоумышленники внедряют специально разработанное вредоносное ПО, создают новых привилегированных пользователей и ключи SSH для удаленного доступа;

- Объем атак продолжает расти: за первое полугодие 2020 г. количество ежедневных атак выросло в среднем на 26%.

Для анализа атак команда Nautilus использовала Aqua Dynamic Threat Analysis (DTA). Это решение динамически анализирует поведение образов контейнеров в песочнице, чтобы определить, содержат ли они скрытое вредоносное ПО. Это позволяет организациям выявлять и минимизировать атаки на нативные облачные среды, которые статические сканеры обнаружить не могут, причем задолго до развертывания в производственной среде.

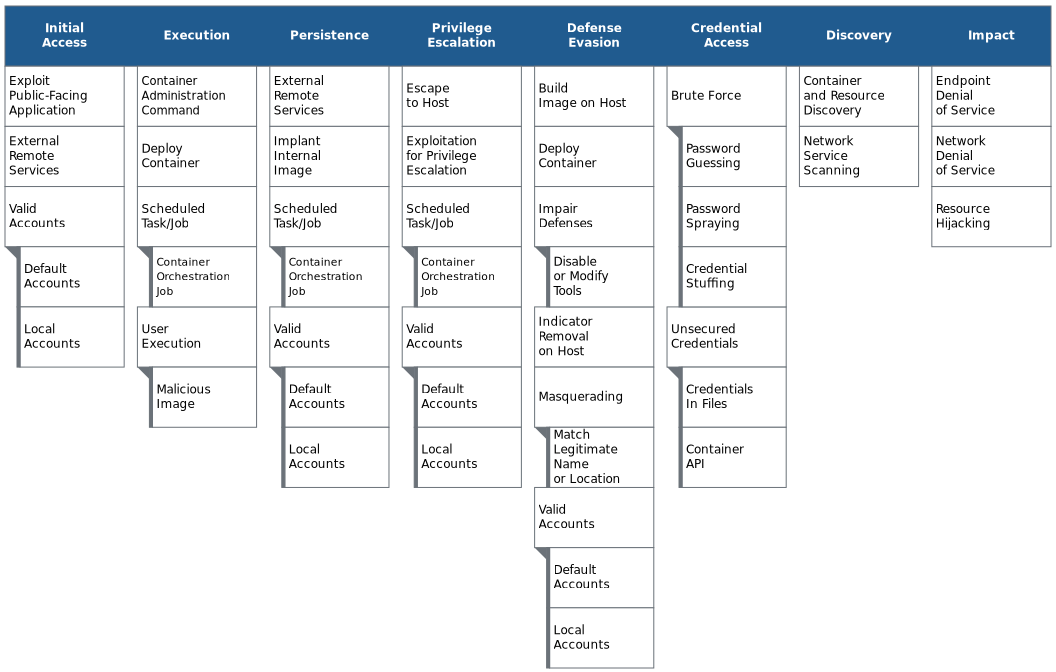

Результаты отчета стали вкладом в разработку новой матрицы контейнеров MITRE ATT&CK. База знаний MITRE ATT&CK используется во всем мире специалистами в области информационной безопасности для описания тактик, приемов и методов киберпреступников.