Использование приложений для киберпреследования растет из года в год

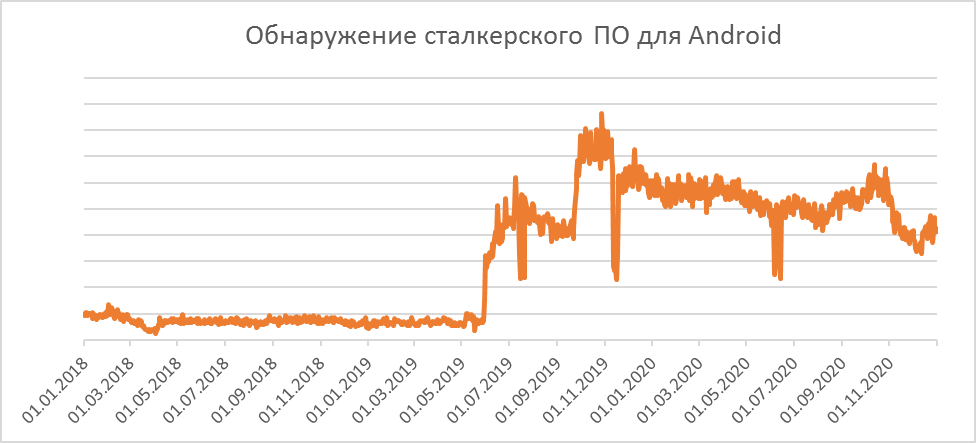

Компания Eset сообщает о росте количества ПО для киберпреследования (сталкерское ПО), которое незаметно устанавливается на мобильные устройства жертв без их ведома. В частности, в 2019 г. специалисты зафиксировали почти впятеро больше выявлений таких приложений для Android, чем в 2018 г., а в 2020 г. – в 1,5 раза больше, чем в 2019 г.

Кроме того, исследователи ESET обнаружили уязвимости в таких приложениях для Android и их серверах мониторинга, которые могут угрожать безопасности конфиденциальных данных и устройству пользователя.

Сталкерское ПО в большинстве случаев распространяется под видом легитимных приложений для родительского контроля, управления производительностью сотрудников или слежки за второй половинкой, что позволяет избежать идентификации как программ для киберпреследования.

Для установки подобных приложений нужно иметь физический доступ к устройству, поэтому, как правило, преследователем является кто-то из семьи, сотрудник или знакомый пользователя. Кроме этого, на устройстве должна быть отключена защита экрана блокировки или киберсталкер должен знать PIN-код.

Чтобы загрузить и установить приложение, преследователь посещает веб-сайт поставщика сталкерского ПО. Если на устройстве установлена программа по безопасности или по умолчанию активирован Google Play Protect, то сначала необходимо отключить их для успешной установки приложения. После запуска необходимо настроить программу для киберпреследования, в частности, синхронизировать с аккаунтом сталкера в соответствующей службе мониторинга, а также предоставить необходимые разрешения.

Программа может скрывать свое существование на устройстве или использовать название легитимного системного приложения с целью избежания удаления пользователем. С этого момента злоумышленник, о котором жертва и преследователь, как правило, не знают, может собирать любую конфиденциальную информацию.

Исследователи Eset проанализировали 86 таких приложений для Android разных поставщиков. В результате было выявлено множество серьезных проблем с безопасностью и конфиденциальностью, которые могут привести к получению злоумышленниками контроля над устройством жертвы или учетной записью киберсталкера, перехвату данных пользователя, загрузке поддельных данных или выполнению удаленного кода на смартфоне жертвы.

В 58 таких приложений специалисты обнаружили в целом 158 проблем с безопасностью и конфиденциальностью, которые могут представлять серьезную угрозу для устройства жертвы. Кроме этого, риски существуют в том числе для самих киберсталкеров и поставщиков программ.

Среди наиболее распространенных проблем – незащищенная передача личных данных жертв, хранение конфиденциальной информации на внешних носителях и ее раскрытие неавторизованным пользователям, а также утечка информации.

В связи с ростом угроз такого вида специалисты рекомендуют пользователям проверить устройства на наличие программ для киберпреследования и предупредить своих близких о возможной опасности.

Кроме того, чтобы помешать манипуляциям со своим мобильным устройством, следует использовать надежный пароль или биометрическую аутентификацию.