IBM CEE Security Summit 2019 про новые правила безопасности

5 июль, 2019 - 14:56Тимур ЯгофаровВ нынешнем году впервые прошел региональный форум IBM Security, собравший около 200 экспертов в сфере безопасности из стран Центральной и Восточной Европы.

Программу ключевых докладов открыл генеральный менеджер IBM в регионе Центральной и Восточной Европы Вольфганг Вендт (Wolfgang Wendt). Он отметил, что в эпоху цифровой трансформации бизнеса одним из ключевых факторов успеха является надежная защита информационных ресурсов компаний. Все решения IBM Security отличаются высокой интегрированностью со всем портфолио производителя. Среди основных технологических трендов, оказывающих влияние на цифровую трансформацию выступающий отметил искусственный интеллект (ИИ), автоматизацию, Интернет вещей, блокчейн и грядущее широкомасштабное внедрение 5G.

Вольфганг Вендт: «В основе решений IBM — искусственный интеллект, гибридные облака и безопасность»

Нынешний этап развития решений для цифровой трансформации характеризуется переходом от всеобщего подключения к использованию для анализа получаемых в процессе бизнес-деятельности больших объемов информации с помощью ИИ. Причем современные реалии требуют выполнения этой задачи в мульти-облачной среде, где нагрузки могут свободно мигрировать между публичными и частными облаками. Таким образом, ключевыми элементами решений IBM Security являются ИИ для работы с большими данными, гибридные облачные платформы и быстро реагирующее управление безопасностью. По оценке выступающего, примерно 80% данных и приложений бизнеса базируются в частных облаках. Поэтому стоит задача их бесшовной интеграции с публичными облаками для того, чтобы обеспечить взаимодействие с базирующимся там ИИ.

Что же касается непосредственно информационной безопасности, то в настоящее время актуальны два связанных с ней аспекта: имеет ли защищенный доступ к данным именно тот, кто должен в соответствии с бизнес-правилами предприятия, а также отвечает ли существующему законодательному регулированию цепочка задач по сбору, обработке и хранению данных. Примечательно, что свыше 90% менеджеров высшего уровня озабочено тем, обеспечивает ли используемая в их компании платформа безопасности выполнение этих задач на должном уровне. Выступающий отметил, что бизнес-подразделение IBM Security располагает значительными интеллектуальными ресурсами для создания решений, которые отвечают всем современным требованиям по надежности и гибкости. Так его штат включает свыше 8 тыс. специалистов, около 3 тыс. партнеров помогают внедрить решения в сфере безопасности, а также около 1 тыс. исследователей во всем мире сотрудничают с компанией.

Душан Милидраг (Dušan Milidrag), руководитель бизнеса IBM Security в регионе Центральной и Восточной Европы, познакомил с его современными достижениями. История IBM Security уже превысила 20 лет. В активе IBM Security 10 крупнейших в мире телекоммуникационных компаний, 8 ведущих авиакомпаний, а также 19 автопроизводителей глобального уровня. В настоящее время в регионе Центральной и Восточной Европы работает два операционных центра IBM Security, получившие название X-Force.

Душан Милидраг: «В активе IBM Security — 10 крупнейших в мире телекоммуникационных компаний»

Кевин Скапинец (Kevin Skapinetz), вице-президент IBM Security по стратегии и разработке, представил доклад «Новые правила безопасности». В нем он дал видение перспектив развития технологий безопасности, которые на новом этапе должны соответствовать требованиям мультиоблачных ИТ-инфраструктур. Если прежде приложения выпускались «монолитными», то сейчас идет их перевод на технологию микро-сервисов. И к ним уже не применим традиционный подход, когда политики безопасности связываются с IP-адресами и хостами, ИТ-инфраструктура сегментируется по зонам, а всюду где только можно устанавливаются агенты безопасности. Пора встраивать безопасность в процессы DevOps, использовать нативные облачные сервисы безопасности, а политики безопасности определять по названию сервисов и групп.

Выступающий призвал специалистов по безопасности отказываться от методов запрета и переходить к тому, чтобы направлять пользователей, не преграждая их ежедневные задачи «воротами». Тем более что всех так и подмывает обойти их.

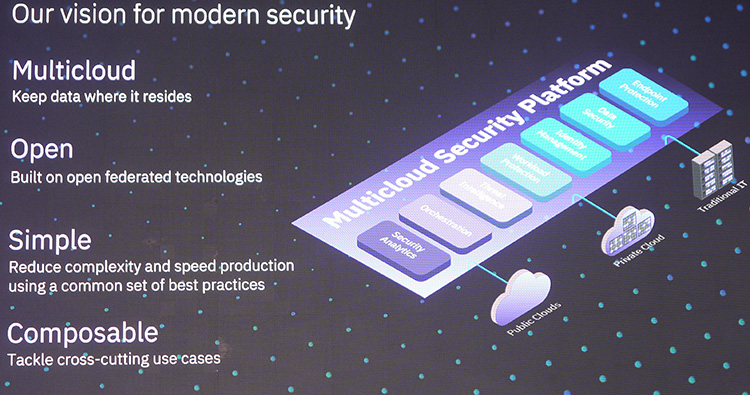

На наглядном примере работы облачных служб безопасности Кевин Скапинец сравнил их быстродействие с традиционными выделенными системами. Главным преимуществом первых является высокая оперативность. Так при выявлении факта вторжения, облачный сервис в состоянии реализовать за короткий промежуток времени полный комплекс мер, включающий идентификацию уязвимой платформы, выявление на ней вредоносной активности, анализ зараженного компонента и его блокирование от ИТ-инфраструктуры с последующим обновлением. За то же время традиционные платформы безопасности лишь приступают к сканированию. Их главный недостаток — фрагментированность и разобщенность. Поэтому им на смену должны прийти интегрированные мультиоблачные системы безопасности. В их основе лежит открытость и простота управления, за которой кроется использование наборов лучших практик.

Современное видение платформы безопасности предусматривает работу в мульти-облачной среде

В состав таких облачных сервисов безопасности входит и служба борьбы с инсайдерскими угрозами. При этом выделяются чувствительные данные, производится мониторинг поведения и даже выполняется предсказание рискованных сотрудников. Всеми этими возможностями обладает облачная платформа IBM Security Connect.

В программу ключевых докладов вошло также выступление Эрно Дооренсплита (Erno Doorenspleet), глобального исполнительного советника по безопасности подразделения X-Force Command. Он познакомил с необычным мобильным командным центром IBM X-Force C-TOC (Cyber «Tactical Operation Center»). Этот обучающий проект предназначен для проведения тренингов с исполнительными менеджерами высокого уровня или для специалистов компаний, которые бы хотели быть готовыми к ликвидации последствий взломов их информационных систем.

Для группы журналистов, принявших участие в этом событии, был проведен демонстрационный обучающий тренинг. Его сценарий предлагал руководящему звену крупной финансовой организации справиться последствиями ставшего достоянием прессы инцидента с утечкой большого объема конфиденциальных данных клиентов. Это привело к волне негативных откликов в социальных сетях и снижению курса акций. Было довольно интересно погрузиться в достаточно реалистично смоделированную ситуацию, когда поступают звонки озабоченных клиентов, усиливающие напряженную атмосферу в помещении ситуационного центра. А в финале тренинга было даже проведено интервью с представителем телеканала, который готовил сюжет для утреннего новостного выпуска.

Эрно Дооренсплит познакомил с проектом IBM X-Force C-TOC

Стоит коротко объяснить, что C-TOC представляет собой достаточно просторное помещение с двумя десятками рабочих мест и видео-стеной размером 227×43″. Все это размещено в 23-тонном прицепе, где также находится мощный дата-центр и система коммуникаций, позволяющие развернуть проект в непосредственной близости от той компании, руководство которой заказывает подобный тренинг. Прежде подобные тренинги проводились в обучающем центре в городке Кембридж (штат Массачусетс, США). И в ответ на растущий интерес к подобным тренингам как раз и был создан такой мобильный командный центр.

Как сообщил Эрно Дооренсплит, для целей обучения проект C-TOC является некоммерческим, Впрочем, кроме обучения C-TOC может быть использован и в качестве выездной площадки для помощи клиентам в случае решения сложной задачи по обеспечению безопасности. При этом здесь разместятся собственные эксперты IBM.

Стоит отметить, что IBM с 2016 года инвестировала свыше 200 млн долл. в направление обучения вопросам безопасности. Актуальность этой задачи объясняется данными из отчета 2018 Cost of a Data Breach Study: компании могут сэкономить до 1 млн долл., если справятся с ликвидацией последствий взлома в течение первых 30 дней после того, как данные об нем станут публичными. В современном мире, проникнутом социальными сетями, нужно быть максимально оперативным при работе с общественным мнением. Эрно Дооренсплит сообщил, что за последние три года через проект C-TOC прошло около 2 тыс. менеджеров, включая руководителей компаний высшего уровня и профильных специалистов.