Хакеры используют облачные сервисы Google для маскировки фишинговых атак

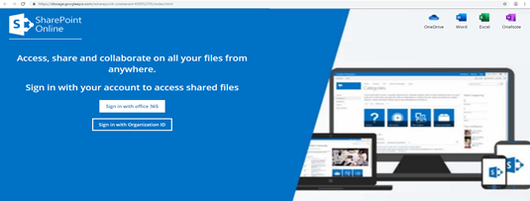

Исследователи из Check Point предупреждают об активно растущей тенденции: хакеры маскируют фишинговые атаки на Google Cloud Platform (GCP). К примеру, была зафиксирована атака, начинавшаяся с того, что злоумышленники загружали на Google Drive PDF-документ, который содержал ссылку на фишинговую страницу. Там пользователю предлагалось войти в систему с помощью Office 365 или корпоративной электронной почты. Когда пользователь выбирал один из вариантов, появлялось всплывающее окно со страницей входа в Outlook. После ввода учетных данных пользователь получал отчет в формате PDF, опубликованный известной международной консалтинговой фирмой. На протяжении всего времени пользователь даже не испытывал подозрений: фишинговая страница размещалась в облачном хранилище Google.

Однако просмотр исходного кода фишинговой страницы показал, что большинство ресурсов загружаются с веб-сайта, принадлежащего злоумышленникам, prvtsmtp [.] com. Злоумышленники используют сервис Google Cloud Functions, который позволяет запускать код в облаке. Ресурсы на фишинговой странице были загружены из экземпляра Google Cloud Functions без раскрытия собственных вредоносных доменов злоумышленников. Многие другие домены, связанные с этой фишинг-атакой, были привязаны к одному и тому же IP-адресу или к разным в одном и том же сетевом блоке.

Эксперты Check Point рекомендуют:

- Проверяйте названия доменов, орфографических ошибок в электронных письмах или на веб-сайтах, незнакомых отправителей электронной почты;

- Будьте осторожны с файлами, полученными по электронной почте от неизвестных людей, особенно если они просят сделать что-то такое, что вы обычно не делаете;

- Убедитесь, что вы заказываете товары из оригинального магазина источника. Для этого нужно не переходить по ссылкам из электронных писем, а вместо этого найти нужного вам продавца в Google и открыть ссылку на странице результатов поиска;

- Остерегайтесь «специальных» предложений. Предложение купить лекарство от коронавируса за $150 обычно не заслуживает доверия;

- Убедитесь, что вы используете индивидуальный пароль для каждой учетной записи.