Google блокувала рекордну DDoS-атаку

Згідно з інформацією The Register, представники Google заявили, що в червні заблокували найбільшу в історії DDoS-атаку, яка досягла піку в 46 мільйонів запитів на секунду.

Це приблизно на 76% більше, ніж попередня рекордна DDoS-атака, яку Cloudflare заблокував раніше того ж місяця.

Як пояснюють фахівці Google: «Це все одно, що отримувати всі щоденні запити до Вікіпедії (одного з 10 найбільш відвідуваних сайтів у світі) лише за 10 секунд».

Це відбувається, коли Google та інші дослідники безпеки попереджають, що мережеві навали збільшуються в розмірах і частоті.

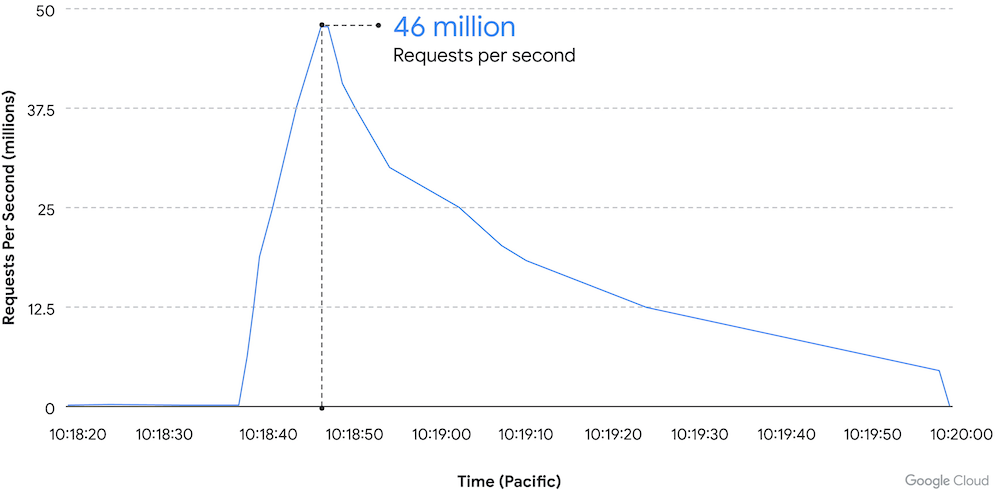

Що ж до атаки від 1 червня. Вона почалася близько 09:45 за тихоокеанським часом (16:45 UTC) із понад 10 тис запитів на секунду (rps), спрямованих на один із балансувальників навантаження HTTP(S) клієнтів. Через вісім хвилин швидкість атаки зросла до 100 тис запитів в секунду. Через дві хвилини він досяг свого піку в 46 мільйонів rps.

На той час Google каже, що служба Cloud Armor Adaptive Protection уже виявила атаку, згенерувала сповіщення та рекомендувала правило для блокування, яке клієнт розгорнув у своїй політиці безпеки.

Після цього атака почала слабішати, закінчившись о 10:54 за тихоокеанським часом (17:54 UTC). «Імовірно, зловмисник вирішив, що не має бажаного впливу, зазнаючи значних витрат на здійснення атаки», кажуть у Google.

В описі інциденту співробітники Google вказують на деякі з «примітних характеристик» атаки – на додаток до великого обсягу трафіку, звичайно. Існує також зв’язок між цим і попереднім потоком DDoS-атак, спричиненим Cloudflare, який, за словами представників Google, виглядає наступним етапом атак Meris - географічний розподіл і типи незахищених сервісів, використаних для створення атаки, відповідають цьому сімейству.

Подібно до попередньої DDoS-атаки, подія, заблокована Google, нарахувала 5256 вихідних IP-адрес із 132 країн, які сприяли атаці.

Крім того, як і в попередній рекордній атаці, подія 1 червня використовувала запити HTTPS, а не HTTP. Ці атаки на основі HTTPS є дорожчими, ніж їхні аналоги, тому що встановлення безпечного з’єднання TLS коштує більше обчислювальних ресурсів.

Близько 22 відсотків (1169) вихідних IP-адрес відповідали вузлам виходу Tor. Однак, за даними дослідників безпеки Google, обсяг запитів від них становив лише 3% трафіку.

У звіті про аналіз загроз, опублікованому на початку цього тижня, Radware задокументувала збільшення на 203% кількості цих подій протягом перших шести місяців цього року у порівнянні з першим півріччям 2021 р. Крім того, середній обсяг заблокованих клієнтів на місяць у 2022 році (між січнем і червнем) досяг 3,39 ТБ, на 47% ніж торік

Radware відзначає, що вторгнення росії в Україну та кібератаки, які послідували за цим, зіграли головну роль у загальному сплеску DDoS цього року.