Для борьбы с ботнет WireX создана коалиция компаний

Ущерб от деятельности новой криминальной сети ботов WireX, состоящей из тысяч взломанных мобильных устройств, удалось свести к минимуму благодаря координированным действиям Google, Akamai и ряда других компаний. Основы такого сотрудничества были заложены в ходе противодействия эпидемии другого широкоизвестного ботнета, Mirai.

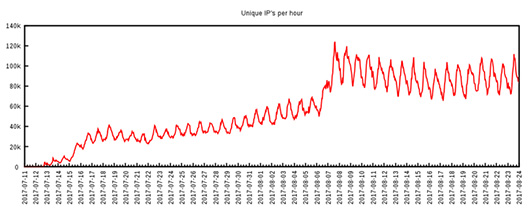

Первые сообщения о WireX датируются 2 августа 2017 г. Сначала сеть состояла из небольшого количества Android-ботов и использовалась для непримечательный по масштабам онлайновых атак. Однако, за три недели число инфицированных клиентских устройств выросло до десятков тысяч, а объектами нападения стали крупные веб-сайты индустрии гостеприимства (гостиничный сервис, организация досуга, перевозки туристов и т.п.).

В поисках источников этих кибератак, перегружавших сайты ложными запросами, эксперты обнаружили около трёх сотен мобильных приложений, предлагавшихся в магазине Google Play. Наряду с выполнением ожидаемых от них функций эти программы (Google постепенно удаляет их из магазина) скрытно подключались к командному веб-серверу сети WireX, определявшему цели для DDoS-атак.

Масштабы эпидемии WireX точно определить пока не представляется возможным, так как участие в отслеживаемых атаках могла принимать лишь небольшая часть заражённых устройств. Для этого смартфон или планшет на Android должен быть включен, однако экран может быть заблокирован — вредоносная программа способна работать на заднем плане.

«Мы наблюдали от 130 до 160 тыс. (уникальных Интернет-адресов), вовлечённых в такие атаки, — сообщил Чед Симен (Chad Seaman), старший инженер в Akamai. — Атаки приходили с инфицированных устройств из более, чем сотни стран, отовсюду».

По мнению исследователей, WireX скорее всего создавалась как распределённый метод накрутки рекламных кликов, но позднее была перепрофилирована на DDoS-атаки, что весьма необычно для сети Android-устройств.

Борьбу с WireX затрудняет использование этим ПО собственного «безголового браузера». Он делает все то же, что обычный браузер, но ничего не отображает на экране и для него не подходят «фильтры», разработанные для блокировки трафика DDoS в стандартных браузерах. Кроме того, атакующий трафик WireX имеет дополнительный уровень маскировки: он шифруется с использованием SSL.

В блоге Akamai подчёркивается, что эти открытия стали единственно возможны благодаря открытому сотрудничеству межу жертвами DDoS, специалистами по борьбе с такими атаками и разведывательными организациями (в данном случае — ФБР): «Каждый игрок имел свой фрагмент головоломки; без вклада каждого эта ботнет осталась бы загадкой».