DeathStalker шпионит за частными финансовыми и юридическими фирмами сегмента SMB

Выявлена масштабная шпионская кампания, направленная против финансовых и юридических компаний малого и среднего бизнеса по всему миру. По данным специалистов, в последнее время заметно активизировалась группа DeathStalker, орудующая в киберпространстве. «Лаборатория Касперского» наблюдает за деятельностью этой группы с 2018 г., но своим промыслом последняя занимается по меньшей мере с 2012 г.

Тактика, техники и процедуры DeathStalker остаются неизменными на протяжении многих лет, при этом не теряют эффективности со временем: заражение происходит через фишинговые письма, содержащие архивы с вредоносными файлами. Когда пользователь нажимает на ярлык, выполняется вредоносный скрипт и происходит загрузка вредоносного ПО, в результате чего атакующие получают контроль над устройством жертвы. Судя по целям и используемым инструментам, группа специализируется на краже данных, связанных с финансовой деятельностью компаний, трейдингом на различных площадках и инвестициями.

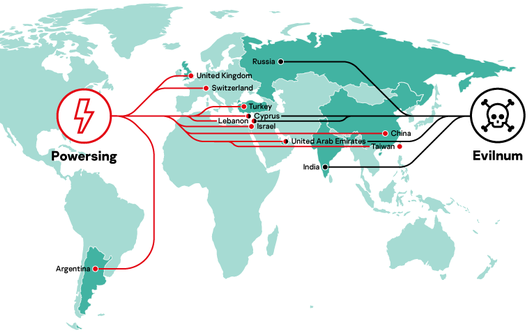

В числе инструментов DeathStalker – вредоносные семейства Powersing, Evilnum и Janicab. Powersing – это имплант на базе PowerShell, функционал которого позволяет делать скриншоты на заражённом устройстве и выполнять скрипты PowerShell. Зловред умеет избегать детектирования защитными решениями: прежде чем начать атаку, злоумышленники проверяют с его помощью, могут ли они тайно выполнять действия в системе, а затем обновляют скрипты в соответствии с результатами проверки. Кроме того, в атаках, которые осуществляются с применением Powersing, посредством известного сервиса в легитимный сетевой трафик внедряется бэкдор, что значительно ослабляет защитные возможности устройства. Далее атакующие размещают в легитимных социальных сетях, сервисах для ведения блогов и мессенджерах так называемые резолверы – зашифрованную информацию о настоящих командных центрах, чтобы иметь возможность быстро и незаметно совершить вредоносные действия. Использование таких распознавателей затрудняет обнаружение настоящего командно-контрольного сервера.

Деятельность этой DeathStalker лишний раз подтверждает, что малому и среднему бизнесу нужно инвестировать в защитные решения и тренинги для сотрудников. Для противодействия возможным атакам специалисты рекомендуют по возможности ограничить или отключить использование скриптовых языков, таких как powershell.exe и cscript.exe, а также объяснить сотрудникам на тренингах по кибербезопасности, что вредоносное ПО может передаваться через фишинг и рассказать, как можно этого избежать.