Банковский троян Mekotio имеет функции бэкдора и другие возможности

Компания Eset выяснила новые подробности активности банковского трояна Mekotio. В частности, специалисты обнаружили, что троян имеет типичные для бэкдора функции – создание скриншотов, перезапуск инфицированных устройств, ограничение доступа к легитимным банковским веб-сайтам, а иногда и кражи учетных данных из Google Chrome и биткоинов. Угроза преимущественно нацелена на испано– и португалоязычные страны Европы и Латинской Америки.

Mekotio работает по крайней мере с 2015 г. и как и другие банковские трояны, имеет типичные для этого типа вредоносного ПО характеристики: написан на языке программирования Delphi, использует поддельные всплывающие окна и имеет функционал бэкдора. Чтобы банковский троян выглядел менее подозрительно, разработчики пытались выдать его за обновление безопасности.

Вредонос может получить доступ ко многим техническим подробностям об устройствах жертв, включая информацию о конфигурации брандмауэра, правах администратора, версии ОС Windows, а также список установленных антивирусных решений и продуктов для противодействия мошенничеству. Одна из функций Mekotio даже пытается сломать устройство жертвы путем удаления всех файлов и папок из дерева C:\Windows.

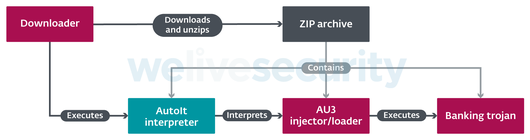

Наиболее заметной особенностью новых вариантов этого семейства вредоносных программ является использование базы данных SQL как командного сервера (C&C). Кроме этого, необычно то, что семейство злоупотребляет легитимным интерпретатором AutoIt как основным методом выполнения.

Распространяется банковский троян преимущественно через спам. Начиная с 2018 г., исследователи Eset обнаружили 38 различных цепей распространения, которыми пользуется это семейство вредоносных программ. Большинство цепей состоят из нескольких этапов и заканчиваются загрузкой ZIP-архива – такое поведение является типичным для латиноамериканских банковских троянов.