94% мереж Wi-Fi недостатньо захищені від атак

24 март, 2025 - 17:45Євген КуліковКількість кібератак на об'єкти критичної інфраструктури у світі невпинно зростає. Глобальна напруженість посилюється, оператори програм-вимагачів діють безкарно, геополітичні конфлікти загострюються, кібершпигунство не припиняється, а кіберпростір став невіддільною частиною військових стратегій.

Звіт за другу половину 2024 року представила команда Nozomi Networks Labs, що спеціалізується на зниженні кіберризиків для промислових підприємств та організацій критичної інфраструктури. Використовуючи мережу з більш ніж 50 тис. глобальних аналітичних центрів, бездротові датчики моніторингу, вхідну телеметрію, партнерські зв'язки, аналітику загроз та інші ресурси, компанія виявляє тенденції, нові методи атак та ідеї, які мають вирішальне значення для захисту операційних технологій (ОТ) та кіберфізичних систем.

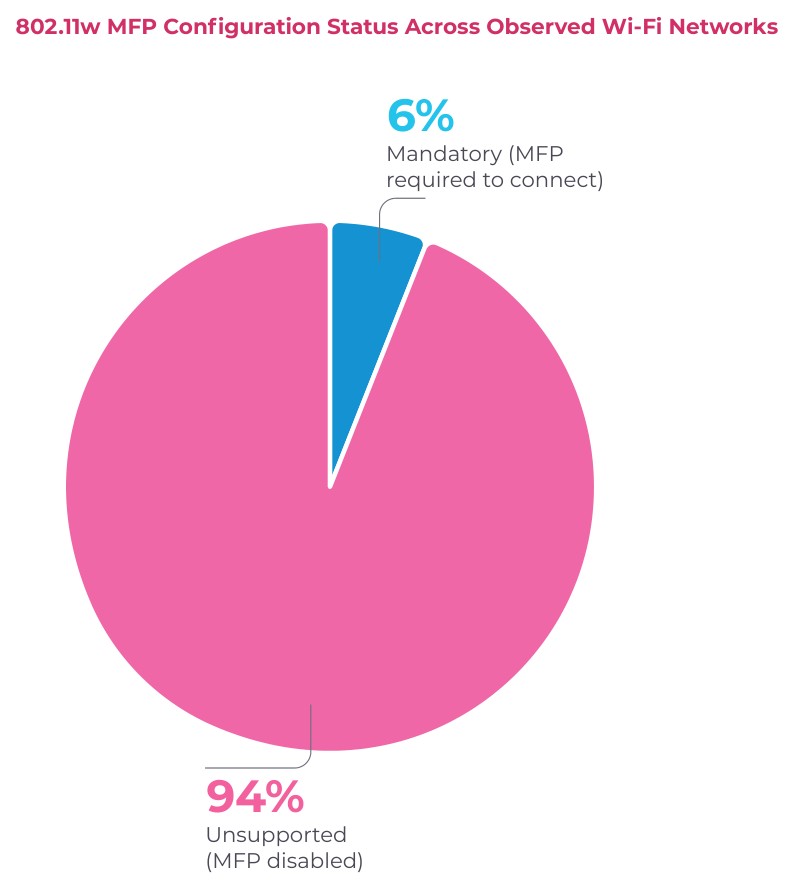

Можливості Nozomi окрім дротових мереж охоплюють безліч бездротових транспортних протоколів. Які широко використовуються в промисловому середовищі, включаючи електромережі, транспортні системи, пристрої безпеки та медичне обладнання. За оцінками фахівців 94% мереж Wi-Fi не мають достатнього захисту від атак на деаутентифікацію, які часто використовуються в рамках більш масштабних інцидентів. Ці вразливості наражають організації на такі ризики, як крадіжка облікових даних, перехоплення трафіку, атаки типу «людина посередині» та спуфінг, кожен з яких може поставити під загрозу цілісність критично важливих систем управління.

Бездротові мережі, особливо в промисловому середовищі, часто працюють поза традиційним ІТ-контролем. Пристрої можуть взаємодіяти за застарілими протоколами або незахищеними каналами, що робить їх привабливими цілями для зловмисників.

На відміну від дротових мереж, бездротові мережі покладаються на передачу сигналів через повітря, що робить їх більш вразливими до перехоплення та несанкціонованого доступу. Цей відкритий канал зв'язку надає зловмисникам широкі можливості для використання слабких місць, часто не залишаючи слідів.

Передаючи фальшиві кадри деаутентифікації, зловмисники можуть змусити пристрої відключитися від мережі. Згодом це може призвести до більш серйозних збоїв, таких як перехоплення даних і несанкціонований доступ, особливо в поєднанні з додатковими зловмисними діями.

Дослідження безпеки бездротових мереж, проведене компанією Nozomi Networks, виявило широку їх вразливість до атак на деаутентифікацію. Фахівці дійшли висновку, що лише 6% досліджених мереж адекватно захищені від таких атак, оскільки в них відсутній захист кадрів управління (MFP). Ця важлива функція безпеки призначена для запобігання підробці зловмисниками кадрів управління. Таким чином переважна більшість бездротових мереж, в тому числі в критично важливих середовищах, залишаються вразливими до подібних атак. Наприклад, у сфері охорони здоров'я це може призвести до несанкціонованого доступу до даних пацієнтів або втручання в роботу критично важливих систем. Аналогічно, в промисловому середовищі ці атаки можуть порушити автоматизовані процеси, зупинити виробничі лінії або створити загрозу безпеці для працівників.

Крім того, зловмисники можуть розгортати несанкціоновані точки доступу, які видають себе за легітимні мережі, обманом змушуючи пристрої підключатися до них і розкриваючи конфіденційні дані.

Підслуховування може відбуватися при перехопленні комунікацій через незашифровані бездротові протоколи, що дозволяє зловмисникам викрадати облікові дані, зчитувати конфіденційні дані або контролювати операції. Ця загроза особливо поширена через безплатні публічні послуги Wi-Fi в аеропортах, готелях тощо.

На додаток до традиційних вразливостей бездротових мереж, зростає занепокоєння щодо використання зловмисниками БпЛА. Дрони можуть літати над об'єктами, перехоплюючи незашифровані бездротові комунікації. Це дозволяє підслуховувати конфіденційні дані, такі як запатентовані розробки, оперативну інформацію та сигнали управління. Окрім перехоплення сигналів, дрони можуть бути оснащені цифровими камерами для ведення візуального спостереження, знімання зображень або відеозаписів фізичної інфраструктури, чутливого обладнання або зон, доступ до яких може бути обмежений.

Також дрони можуть навмисно перешкоджати бездротовому зв'язку, випромінюючи потужні сигнали на тих самих частотах, що й мережа, на яку спрямована атака. Цей тип атаки може порушити роботу мережі, призвести до тимчасового або тривалого простою і потенційно поставити під загрозу цілісність критично важливих процесів.

Деякі дрони оснащені технологіями, призначеними для використання слабких місць у бездротових мережах. Вони можуть намагатися під'єднатися до незахищених або погано захищених мереж, створюючи точку входу для кіберзловмисників, які отримують доступ до промислових систем управління, що дає змогу для подальшої експлуатації або маніпуляцій.

Доступність і широкі можливості безпілотників роблять цю форму атаки особливо небезпечною, оскільки вони можуть діяти приховано, відстежуючи або порушуючи роботу без виявлення. У поєднанні зі шпигунськими можливостями дрони становлять серйозний ризик для промислової бездротової безпеки.

Для пом'якшення наслідків атак на деаутентифікацію фахівці зокрема радять: використовувати стандарт 802.11w (MFP), який додає шифрування до кадрів керування та значно ускладнює підробку повідомлень про деаутентифікацію та порушення роботи мережі; оновитися до WPA3, який надає розширені функції безпеки, включаючи захищені кадри управління (PMF); регулярно перевіряти бездротові мережі на наявність ознак підозрілої активності тощо.