| 0 |

|

Згідно з останнім дослідженням Acronis, загрози від фішингу та шкідливих електронних листів у другому півріччі 2022 зросли на 60%, а середня вартість витоку даних у 2023 очікується на рівні 5 млн дол. Дослідники також фіксують зростання кількості атак з використанням соціальної інженерії, що становлять 3% загальної кількості. Витік або викрадення облікових даних, що спрощують зловмисникам організацію кібератак та кампаній програм-вимагачів, стали причиною майже половини зареєстрованих порушень.

Компанія Acronis представила звіт (PDF, EN) за друге півріччя 2022 року про кіберзагрози та галузеві тенденції, в якому детально розглядається ландшафт, зокрема загрози програм-вимагачів, фішинг, шкідливі веб-сайти, уразливості програмного забезпечення та прогноз на найближчі місяці.

У міру того як розвиваються тактики безпеки та пов’язані з ними технології, розвиваються і суб’єкти загроз, які намагаються проникнути в організації та їх екосистеми. Постійне поширення програм-вимагачів, фішингу та невиправлених уразливостей демонструє, наскільки важливо для компаній переглянути свої стратегії безпеки.

Програми-вимагачі й надалі залишаються загрозою номер один для підприємств і компаній, включаючи уряд, охорону здоров’я та організації в інших секторах. Щомісяця у другій половині минулого року власники програм-вимагачів додавали 200-300 нових жертв до свого спільного списку.

На ринку операторів програм-вимагачів домінували 4-5 гравців. Станом на кінець третього кварталу загальна кількість опублікованих скомпрометованих цілей для основних операторів у 2022 році була наступною:

- LockBit, яка нещодавно випустила версію 3.0 свого зловмисного програмного забезпечення і тепер є першою групою програм-вимагачів, яка має програму винагороди за помилки – 1157;

- Hive, який вразив найбільшу в Індії компанію з виробництва електроенергії, британського дистриб’ютора будівельних товарів Eurocel і велику незалежну дочірню компанію Bell Canada, серед інших – 192;

- BlackCat, група, відома своєю тактикою потрійного вимагання: жертвам погрожують як витоком викрадених даних, так і можливою розподіленою атакою на відмову в обслуговуванні (DDoS), якщо вимоги викупу не будуть виконані – 177;

- Black Basta, група, сформована колишніми учасниками Conti та REvil, яка досягла великих успіхів у виробника будівельних матеріалів Knauf Group та канадського гіганта роздрібної торгівлі харчовими продуктами Sobeys – 89.

576 публічно згаданих компрометацій програм-вимагачів у третьому кварталі, дещо більше, ніж у другому кварталі.

Кількість інцидентів з програмами-вимагачами трохи зменшилася в третьому кварталі після високого рівня в літні місяці. З липня по серпень Acronis зафіксувала зростання кількості заблокованих атак програм-вимагачів у всьому світі на 49%, після чого сталося зниження на 12,9% у вересні та 4,1% у жовтні.

Відбувається зрушення в бік більшого викрадання даних, оскільки основні дійові особи продовжують професіоналізувати свої операції. Більшість великих гравців перейшли на MacOS і Linux, а також розглядають хмарне середовище.

Країнами, які найбільше атакували з точки зору кількості зловмисного програмного забезпечення на користувача в третьому кварталі 2022 року, були Південна Корея, Йорданія та Китай.

У середньому 7,7% кінцевих точок намагалися отримати доступ до деяких шкідливих URL-адрес у третій чверті 2022 року, що трохи менш як 8,3% у порівнянні з другим кварталом.

Найбільша кількість виявлень зловмисного програмного забезпечення у жовтні 2022 року зафіксовано у США (22,1%), за ними йдуть Німеччина (8,8%) і Бразилія (7,8%).

Рівень спаму зріс більш ніж на 15% і досяг 30,6% усього вхідного трафіку.

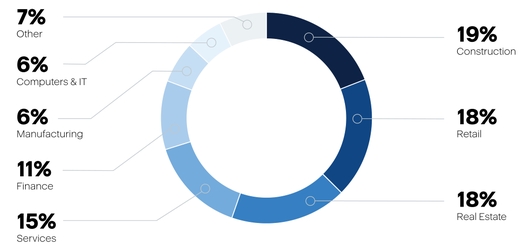

Атаки через електронну пошту спрямовані практично на всі галузі. Виходячи з 50 найбільш атакованих організацій, галузевий розподіл виглядає наступним чином: будівництво; роздрібна торгівля; нерухомість; професійні послуги (послуги, комп’ютери та ІТ); фінанси.

У період з липня по жовтень 2022 року частка фішингових атак зросла в 1,3 раза, досягнувши 76% усіх електронних атак (з 58% у першому півріччі 2022 року). Це зростання відбувається за рахунок частки атак шкідливих програм.

Попри те, що виробники програмного забезпечення намагаються не відставати та регулярно випускати патчі, досить часто цього недостатньо – багато атак вдаються через невиправлені вразливості.

Організації мають віддавати перевагу комплексним захисним рішенням, намагаючись пом’якшити фішинг та інші спроби злому. Зловмисники розвиваються, використовуючи деякі інструменти, як-от MFA (багатофакторна аутентифікація), на які покладаються компанії, щоб захистити співробітників і бізнес. Тож і системи кіберзахисту та підходи мають швидко адаптуватися до актуальних загроз.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|