|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Киберугрозы 2015: прогноз от McAfee

Автор – Игорь Дериев, 12 декабря 2014 г.

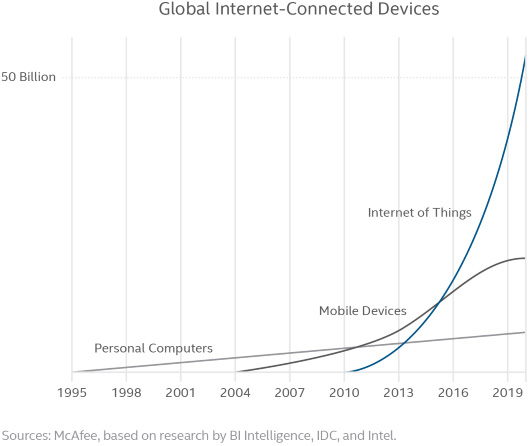

Прогнозы — неблагодарное дело, хотя, куда же от них деться под конец года. Хорошо было Нострадамусу, он мог писать свои предсказания таким образом, чтобы каждый видел в них ровно то, что хотел. В сфере кибербезопасности так, по-видимому, нельзя... И специалисты McAfee (ныне подразделения Intel Security) честно признают, что год назад где-то угадали, а где-то — пальцем в небо. Мало кто, скажем, мог предсказать такой массовый подрыв доверительных механизмов Интернета, вроде SSL (громкая уязвимость Heartbleed и менее известная, но не менее опасная BERserk), цифровой подписи (уязвимость в ПО RSA) и идентификации пользователей. А это абсолютно знаковое явление для 2014 г. Впрочем, большого смысла вспоминать прошлогодние прогнозы уже нет, вполне достаточно взглянуть на текущую ситуацию по третьему кварталу 2014 г. Итак, общее количество вредоносного ПО выросло на 76% в годовом сравнении, а мобильного — и вовсе на 112%. При этом, последнее выявлялось со скоростью 5 образцов в секунду. Переломилась тенденция (наблюдавшаяся в течение четырех предыдущих кварталов) к сокращению числа нового ПО для вымогательства (ransomware). Зато упало «производство» руткитов, хотя два предыдущих квартала были «рекордными». Всего за один квартал появилось более 30 млн. вредоносных URL — злоумышленники стали активно пользоваться короткими адресами, чтобы скрыть реальное имя сайта. При этом фактически половина всех веб-угроз, включая фишинг и спам, хостится не где-нибудь, а в США. «Чемпионом» среди сетевых атак остается DoS (39%), а рост SSL-атак (с 5 до 8% за квартал) связывают именно с Heartbleed. Очевидно, ситуация развивается по принципу «как бы плохо ни было, бывает и хуже». И нынешние, не слишком оптимистичные прогнозы McAfee вполне созвучны с мнениями большинства экспертов, представленных, в том числе, и на страницах КО. 1. Развитие кибершпионажа. Речь прежде всего идет о силовых ведомствах, которые будут использовать вредоносное ПО больше для целей слежки и мониторинга информационных систем других государств и политических сил, чем для выполнения каких-то конкретных действий. Именно в этом контексте чаще всего говорят о APT. Однако подобной тактики все больше будут придерживаться и группы обычных злоумышленников. 2. Появление атак на IoT. Почему именно IoT рано или поздно станет наиболее заманчивым объектом атак, легко понять по следующему графику:

Кроме того, эти «вещи» все еще создаются без особой заботы о безопасности, но при этом порой гораздо теснее соприкасаются с нашей жизнью, чем даже мобильные телефоны. Уже существуют примеры атак на принтеры, IP-камеры, SCADA-системы и даже электрические счетчики с возможностью удаленного управления. Можно представить, какие возможности открываются для всякого рода кибервымогателей. Но хакерам вовсе не обязательно самостоятельно заниматься мелкими пакостями или получать выгоду напрямую, услуги Cybercrime-as-a-Service приобретают все большую популярность. Пока что такие атаки, в основном, демонстрируются на конференциях по безопасности, но вопрос, по-видимому, только во времени. 3. Продолжение дискуссий на тему приватности. В этой области по-прежнему не разрешены несколько основополагающих противоречий между бизнесом и сотрудниками, государством и гражданами. Причем, как на фактическом, так и на вполне формальном, юридическом уровне. В McAfee считают, что даже Евросоюзу есть над чем поработать в этой области. По-видимому, в свете развития технологий и, особенно, моды на Big Data, необходимо уточнить само понятие «персональной информации» и актуализировать права на ее сбор. Скажем, даже трекер, вроде бы анонимно собирающий данные о вашем перемещении, может дать богатую почву для персонификации (путем сопоставления мест работы и жительства, размещения гаража и пр.). Обратной стороной проблемы является как раз точность авторизации. Пароли и ролевые системы будут вытесняться биометрическими и контекстными идентификаторами. 4. Захват «облаков» кибервымогателями. Действительно, облачные хранилища дали пользователям некую универсальную страховку от шифрования файлов — их не обязательно расшифровывать, если можно просто перезаписать. Поэтому тактика кибервымогателей изменится. Вредоносное ПО будет прятаться от антивирусов и долго не проявлять себя, с тем, чтобы отследить взаимодействие пользователя с облачными сервисами и зашифровать резервные копии (при передаче). В McAfee продолжают ожидать появления мобильного вымогательского ПО и использования в нем самых «передовых» методов, обкатанных на обычных компьютерах. Во-первых, на мобильных устройствах сохраняется все больше интересных (во всех смыслах) данных, во-вторых, они предоставляют для жертвы массу удобных способов оплаты. 5. Рост частоты и разнообразия атак на мобильные устройства. В этом прогнозе практически невозможно ошибиться, но в McAfee имеют в виду нечто более конкретное. Мобильные устройства имеют все шансы повторить «успех» настольных компьютеров. Для них уже начали активно создавать генераторы вредоносных приложений и распространять готовые образцы вредоносного исходного кода. Основными источниками атак при этом останутся неофициальные магазины ПО, куда пользователей будут завлекать с помощью специальной (т.е. тоже вредоносной) рекламы. К мобильным устройствам также непосредственно относятся многие из перечисленных в статье угроз. 6. Продолжение атак на платежные терминалы. Тенденция 2014 г. продолжится и в 2015 г. во всей своей красе — от банальных скиммеров до более современных и совершенных атак. Последние, в основном, связывают с распространением NFC и поддержки технологии Host Card Emulation (которую уже одобрили и Visa, и MasterCard). Соответствующие уязвимости уже не раз обнаруживались, а практические демонстрации имели место, к примеру, на недавней Mobile Pwn2Own. 7. Под угрозой окажутся не только Windows-системы. Данный прогноз очевидно инспирирован обнаружением уязвимости Shellshock в командной оболочке Bash. Соответственно, потенциально небезопасными оказываются потребительские устройства, серверы, сетевое оборудование, телевизоры и пр., где так или иначе задействованы Linux и Unix. Проблема, по-видимому, усугубится тем, что эти ОС, независимо от конкретной реализации, считаются заведомо более безопасными, чем Windows, и персонал компаний, разработчики систем и производители устройств могут оказаться просто неготовыми к быстрому росту числа угроз. 8. Рост числа уязвимостей ПО и атак на них. За девять месяцев 2014 г. было найдено порядка 5200 уязвимостей, что и отражено на следующем графике. Соответственно, по итогам года их будет, скорее всего, больше.

Как видно, по прогнозу 2015 г. имеет все шансы стать «рекордным». Это объясняется тем, что тенденция восстановила свое направление. Спад в 2006-2011 гг. в McAfee связывают с развитием защитных технологий, вроде DEP и ASLR, и распространением 64-разрядного ПО. Затем хакеры, очевидно, сумели освоиться в «дивном новом мире» и наверстывают упущенное. Само по себе число уязвимостей не говорит о степени риска. Большинство их находится самими разработчиками или сотрудничающими с ними экспертами. Однако цифры характеризуют общее состояние дел в индустрии разработки ПО. По информации McAfee доля вредоносного ПО, использующего известные уязвимости, колеблется в пределах 1-7% от общего числа. Показательно, что пик пришелся именно на 2012 г., т.е. как раз на перелом упомянутой выше тенденции. Однако, наибольшую опасность представляют так называемые 0day-уязвимости, о которых мы узнаем уже только по факту атак. А заранее сказать о них можно лишь то, что они обнаруживаются с завидным постоянством. Важность этого прогноза в McAfee объясняют отсутствием каких-либо иллюзий относительно появления в 2015 г. надежной защиты приложений на системном уровне. Тем не менее, известно о достаточной эффективности в этом плане Microsoft EMET, а кроме того, начали появляться сторонние продукты аналогичного назначения. 9. Песочницы в приложениях не станут панацеей. В большинстве приложений, которые допускают исполнение стороннего кода, — браузерах, Adobe Reader и Flash, Java и пр. — имеется так называемая «песочница», т.е. некий внутренний механизм, пресекающий подозрительное поведение кода и не позволяющий ему выйти во внешнюю среду. Однако ни одна из известных «песочниц» не является гарантированно надежной. К примеру, на тех же соревнованиях Pwn2Own, как правило, ломаются абсолютно все браузеры. А Adobe Reader, Flash и Java считаются одними из наиболее уязвимых приложений. Это говорит о том, что хакеры целенаправленно работают над соответствующими техниками, и преодоление ими очередного барьера — вопрос лишь времени. Аналогичный процесс идет и для самостоятельных «песочниц», работающих на системном уровне, в том числе, использующих гипервизор, хотя реальных примеров их взлома пока не выявлено. В любом случае, на панацею вряд ли приходится рассчитывать. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блогиТОП-статті

|

||||||||||