|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Брандмауэр умер. Да здравствует брандмауэр!

Автор – КО, 14 декабря 2012 г.

В наше время бурного развития информационных технологий понятие периметра корпоративной сети сильно размывается, но при этом необходимость защиты этого самого периметра становится острее с каждым годом. Классические межсетевые экраны уже давно не удовлетворяют требованиям безопасности в данном направлении. Традиционная схема построения правил по принципу «пяти значений» (адрес и порт отправителя, адрес и порт получателя, протокол передачи данных) перестала быть эффективной в связи с развитием веб-приложений, повышением мобильности пользователей, развитием методов доставки контента и защиты каналов передачи данных. К тому же, отчасти функции брандмауэров стали выполнять решения по предотвращению вторжений в сеть, утечек информации, защите от вредоносных программ и спама, ограничению доступа к Интернету и пр. В связи с этим межсетевые экраны «переродились» в так называемые брандмауэры следующего поколения (Next Generation, NG), которые работают на уровне приложений, идентифицируют пользователей и обеспечивают полную защиту, как от внешних, так и от внутренних угроз. Большую роль в развитии этого нового класса решений сыграла компания Palo Alto Networks. Она одна из первых вышла на рынок с устройствами NG Firewall и сегодня, согласно квадранту Gartner, является лидером отрасли. За счет чего компания добилась таких успехов? Для обеспечения эффективной работы своих устройств в условиях динамически меняющегося ИТ-ландшафта, компания Palo Alto Networks применяет пять основных требований к брандмауэрам следующего поколения. 1. Правила применяются к конкретным приложениям, а не к портам и протоколам. Для идентификации используемых приложений в компании Palo Alto Networks разработали уникальную технологию классификации трафика независимо от портов, протоколов, использования методов маскирования или шифрования – App-ID. Она базируется на нескольких принципах обнаружения:

За счет применения такого комплексного подхода оборудование Palo Alto Networks безошибочно определяет любые известные приложения. И более того, позволяет отслеживать различные сценарии их применения за счет работы на сервисном уровне и анализе взаимодействия между клиентами и серверами. Для корпоративных же или редко применяемых приложений предлагается возможность вручную задавать классификаторы и определения и работать с ними, применяя те же правила и политики, что и для обычных приложений. 2. Политики определяются для пользователей, но не для IP-адресов. Брандмауэры Palo Alto Networks предлагают ряд возможностей по идентификации пользователей в подконтрольных сетях, объединяя их в одну технологию User-ID. В частности, применяются:

3. Брандмауэр должен анализировать передаваемый контент. Даже через разрешенные приложения авторизированный пользователь может получить доступ к небезопасному контенту, открыть доступ к конфиденциальной информации, переслать информацию в зашифрованном виде и т. д. Не следует также забывать о DDoS-атаках, sql-инъекциях и прочих атаках извне. Все методики, позволяющие работать непосредственно с контентом, объединены в одну технологию – Content-ID. В нее входят:

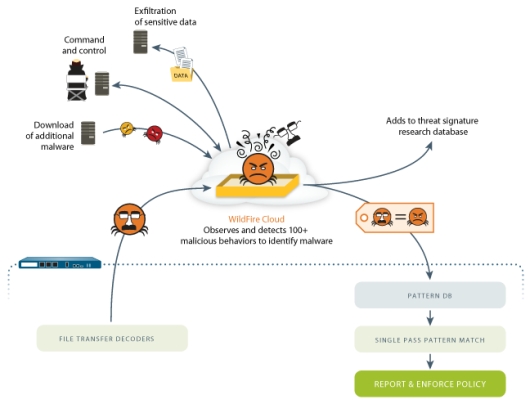

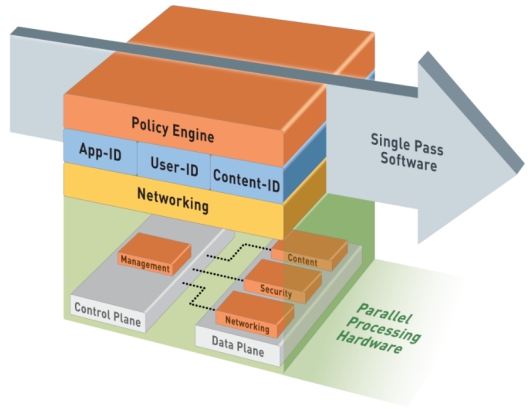

Объединяет всю эту функциональность централизованная база данных и обновлений, что уже стало правилом хорошего тона для решений, защищающих от вторжений. Уникальной же функцией устройств Palo Alto Networks является облачный сервис WildFire. Активировав его, пользователи получают возможность проверять безопасность подозрительных и неизвестных файлов в облачной «песочнице». 4. Пользователь должен иметь удобные средства управления и анализа событий. Каким бы функциональным ни было решение, им будет невозможно пользоваться без удобных и быстрых средств управления. Компания Palo Alto Networks уделяет этому вопросу очень большое внимание. Пользовательский интерфейс устройств прост в освоении, удобен и позволяет быстро разрабатывать и применять правила защиты. В то же время 95% настроек доступно через графическую оболочку. При использовании большого количества устройств в одной сети управлять всем парком брандмауэров можно из единой консоли – Panorama. Пользователям доступны как аппаратные модули, так и образы для виртуальных сред. 5. Устройства должны работать быстро. Не секрет, что чем больше функций возложено на одно устройство, тем меньшее количество трафика оно сможет обрабатывать за единицу времени. В брандмауэрах компании Palo Alto Networks применяется уникальная платформа, называемая Single-Pass Parallel Processing Architecture. Она основана на использовании отдельных специализированных процессоров для обработки разных правил и функций. Каждый пакет при этом обрабатывается параллельно на всех процессорах, что значительно ускоряет общую скорость работы. Под управление самой системой также выделяется отдельная независимая плата. Все это позволяет достигать скорости обработки данных в 20 Гбит/с при включении всех функций. Что конкретно предлагает Palo Alto Networks заказчикам? Все вышеперечисленные требования к NG-брандмауэрам компания Palo Alto Networks воплотила во всех моделях своего оборудования. На текущий момент для заказа доступно шесть линеек:

Все решения имеют идентичную функциональность и отличаются только производительностью. Позволяют строить отказоустойчивые конфигурации, интегрируются с системами управления и имеют все необходимые функции для применения в корпоративной среде.

Итак, компания Palo Alto Networks сформировала и возглавила новый сегмент рынка брандмауэров. Она первой внедрила уникальные технологии анализа контента, приложений и пользователей, объединила все необходимые пограничные устройства в одно, обеспечила высокую производительность при любых сценариях применения, добилась простоты, гибкости и скорости использования интерфейсов управления. Все это позволяет с уверенностью сказать: Palo Alto Networks – это и есть лицо современных NG-брандмауэров. Автор: Алексей Ясинский, sales engineer группы компаний Бакотек Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блогиТОП-статті

|

||||||||||

http://habrahabr.ru/company/muk/blog/160703/