| +911 голосов |

|

В начале этого месяца исследователи безопасности ПО (в простонародье - хакеры) из компании Bluebox Labs обнаружили серьёзную уязвимость практически во всех версиях ОС Android и всех устройствах на основе этой ОС. Уязвимость, конечно, серьёзная, но локальная. Что означает - без получения полного доступа к устройству, по сути, ничего опасного с ним сделать нельзя. Но. Если пользователю устройства злоумышленники умудрятся "подсунуть" модифицированный инсталляционный файл - может получиться беда. Ну и есть параноидальная версия второго пути использования уязвимости - инсталляция специального модифицированного файла непосредственно производителем устройства. Не берусь судить насколько всё это реально опасно, давайте лучше разберёмся хоть поверхностно в "адской механике" этой уязвимости. Чтобы не гадать и не пугаться.

Каждое приложение Android характеризуется "сопровождающей его" неотъемлемой зашифрованной сигнатурой (грубо говоря - контрольной суммой), позволяющей легко определить факт модификации кода приложения. Выявленная уязвимость позволяет свести смысл всей этой системы защиты программ от модификации к нулю, потому что она позволяет модифицировать код приложений незаметно для механизма верификации по зашифрованной сигнатуре. Детали всего этого удовольствия будут "разжёваны" во время очередной знаменитой хакерской конференции BlackHat 2013.

В принципе, прерогатива устранения этой "дыры" в Android-мире принадлежит производителям устройств. И они отвественны за модификации системного ПО своих "детищ". В реальности, что очевидно, вероятность быстрого устранения "дыры" сразу всеми производителями сразу в firmware ("прошивках") всех устройств примерно равна нулю. А в очень многих случаях мне почему-то кажется, что вообще никто ничего не будет устранять, особенно в ранних моделях и, как это ни удивительно, - для своего времени дорогих и "пафсоных". Просто потому что их было продано немного и погоды они не делают.

Вот в такой непростой (хоть и, как бы это сказать, - нестрашной для соблюдающих правила гигиены граждан) ситуации как раз проявились все настоящие достоинства open source характера Android. Потому что в этом мире если есть уязвимость для всего - есть и большая вероятность, что появится устранение этой уязвимости, причём тоже "для всего".

Собственно, благодаря лаборатории компьютерной безопасности Северовосточного Университета (Бостон) и компании Duo:Security, лекарство от всей этой то ли страшной, то ли не очень (зависит от "для кого") уязвимости есть у всех желающих (не совсем у всех - у тех, кто получил права суперпользователя на своём устройстве).

Устанавливаем из Google Play бесплатную утилиту ReKey. Запускаем. Смотрим на огромный транспарант-сообщение "всё почти пропало" :) Жмём единственную в интерфейсе программы кнопочку, разрешаем ей права супердоступа, успеваем заметить выскочивший на секунду терминал с отображением команд, применяющих patch'и, и, собственно, всё. Мой Nexus 7 не оказался исключением из списка уязвимых устройств:

После нажатия cпрятавшейся за нижней кромкой экрана кнопки всё выглядит успокаивающе:

После этого проверка сканером безопасности Bluebox показывает, что ничего особенно хорошего и заметного с устройством не произошло (выделил красным прямоугольником результат проверки, сканер Bluebox утверждает, что устройство всё равно "vulnerable"):

Волноваться, наверное, не стоит - разработчики "лекарства", похоже, небезосновательно устверждают, что это особенность работы конкретного сканера, а не факт уязвимости (см. последний раздел часто задаваемых вопросов). Я проверил результат предложенным разработчиками способом грубой имитации использования уязвимости - он действительно не работает.

Не могу сказать, что всё перечисленное слишком уж меня тревожило, мои Android-устройства давно имеют чётко определённое назначение, а вот если вы обслуживаете парк тех самых "эффективно используемых в корпоративном секторе планшетов", то вполне возможно, что вам это всё реально пригодится.

Теперь о приятном, - самая свежая модификация Google Maps наконец добралась и до доступности из Украины. По крайней мере, Nexus 7 сегодня утром успешно "гуглокарты" обновил. Что хочу сказать - мне очень нравится минимализм, который преобладает в "свежих" версиях Google-программ. Наконец-то. Никаких лишних "пыптыков", менюшек и прочих засоряющих экран ненужностей. Ну и, само собой, радует "отзывчивость" новых версий, в том числе и карт - они очень шустрые, с ними приятно работать.

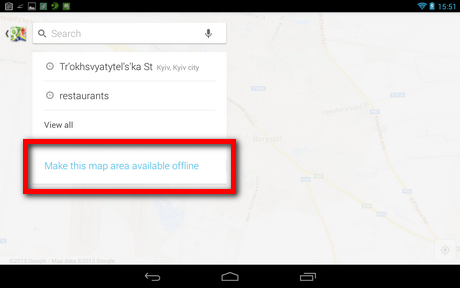

Что же касается одного единственного нюанса - доступа к картографической подложке из офлайн... Насколько я знаю, любители бегать "впереди паровоза" (устанавливать нереализованные через Play версии) уже обожглись якобы "отсутствием" в новой (седьмого семейства) ветке Maps возможности кэшировать фрагменты карт. В официальной версии всё нормально. Работает и "прямой способ" - достаточно выбрать нужный фрагмент карты, поместив его в экранное поле, "тырцнуть" в полоску поиска и в выпавшем меню добраться до самой нижней, отдельной кнопки с голубой надписью вполне логичного содержания (выделил красным прямоугольником):

Кстати ( или некстати :) ), сталкивался уже с совершенно нелепой жалобой на отсутствие этой кнопки в интерфейсе потому что... нажатие на полоску поиска активирует "подъём" клавиатуры, и при некоторых сочетаниях клавиатур и экранных разрешений и размеров клавиатура закрывает кнопку.

Но возможна и вторая причина "ужжасного отсутствия оффлайновых карт". Если до обновления Maps вы уже сохраняли фрагмент карты для оффлайн-использования, программа логично не предложит сделать это ещё раз. А так как проверяющие функциональность программы обычно запускают её территориально там, где наверняка раньше уже сохраняли карту, то стон стоит по всей земле :)

Если вы именно в такой ситуации и принципиально хотите обновить уже сохранённую для оффлайн картографическую подложку - наберите в строке поиска волшебный читерский кодик "ok maps" - он запустит сохранение фрагмента для оффлайн, даже если фрагмент был сохранен и специальной кнопки сохранения нет (на самом деле это не хак, а практически официальная "фишка" гуглокарт).

Ну и, наконец, последнее. Слухи о новой версии Nexus 7 наконец обросли "мясом" и де-факто перестали быть слухами. Что здесь можно сказать. Google вместе с Asus с танковым напором продолжают объяснять прочим игрокам планшетного рынка, что планшет - это терминал, а терминал - это бюджетное, и не надо говорить "бюджетное" так, как будто это что-то плохое. С новым экранным разрешением (1920x1280), адекватным такому экрану сочетанием оперативной памяти и процессора (4GB и 4-ядерный Qualcomm Snapdragon S4 Pro), двумя камерами (офисные работники - это радость, теперь хороший быстрый сканер документов сразу в pdf и в облачные хранилища всегда с вами), в очень удачном для планшета проверенном первой версией Nexus 7 форм-факторе, и, наконец, с практически той же ценой, новый Nexus 7 устанавливает де-факто стандарт правильного планшета. Ах да, и, конечно, Android 4.3 - "гуглоустройств" с устаревшим firmware не бывает. Очень хорошо, Google и Asus, очень хорошо.

Собственно, это далеко не всё об Android. Но уже что-то, надеюсь, небесполезное.

Откланиваюсь.

Стратегія охолодження ЦОД для епохи AI

| +911 голосов |

|

исследователи бесопасности ПО

это те кто исследует ПО на наличие бесов? :)

извините, очепятлся, я вообще чстао бкувы птуаю :(

исправил, спасибо