| 0 |

|

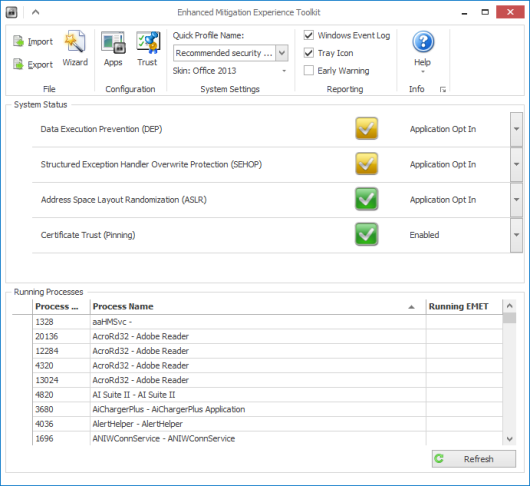

EMET (Enhanced Mitigation Experience Toolkit) представляет собой автономное средство безопасности, которое может использовать системные (не всегда включаемые по умолчанию из соображений совместимости) механизмы ОС и отслеживать потенциально опасную активность для дополнительной защиты критичного, устаревшего и уязвимого ПО, в том числе и от 0day-атак.

Такие технологии как DEP, ASLR, SEHOP и другие могут применяться как по умолчанию, так и для отдельных приложений. В версии 4.0 их список расширился, а использование стало более гибким. Наиболее очевидное применение EMET – защита приложения, для которого была обнаружена 0day-уязвимость, на то время, пока не выпущено и не установлено соответствующее обновление. Также появился режим аудита, в котором атакованный процесс не останавливается и специалист может попробовать выяснить детали атаки.

Полезное дополнение EMET 4.0 – дополнительный контроль SSL/TLS-сертификатов в Internet Explorer. Его можно настроить таким образом, чтобы доступ к отдельным сайтам открывался только при наличии указанных (доверенных или соответствующих определенным критериям) сертификатов. Тем самым исключаются атаки типа Men-in-the-Middle, которые применяют подставные сертификаты для расшифровки HTTPS-трафика (эта же методика, однако, может использоваться и корпоративным защитным ПО с функцией анализа и фильтрации веб-трафика).

Для своей работы EMET 4.0 требует .NET Framework 4.0, но допускает установку и в Windows XP с Service Pack 3, что особенно актуально ввиду скорого прекращения поддержки данной ОС.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|