|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Внимание, инсайдер!

Автор – Леонід Бараш, 26 октября 2015 г.

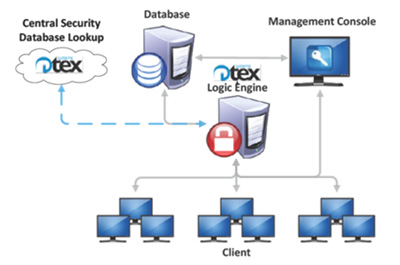

Даже если корпорация выстроила на границе своей сети «круговую оборону», она не застрахована от инсайдерских угроз. Одним из способов поставить им заслон является мониторинг действий всех пользователей. Это, в частности, можно осуществить с помощью продукта SystemSkan компании Dtex Systems. Почему же сотрудников нужно включить в риски безопасности? Основания для этого дают следующие цифры. Так, по оценкам, 75% персонала использует пиратские приложения и контент. Такой же цифрой оценивается использование хакерского ПО, не требующееся для работы. К примеру, 46% сотрудников запускают сетевые сниферы, такие как Wireshark и PCAP, 25% пользуются приложениями для взлома паролей (Kon-Boot, OphCrack), 29% используют наборы эксплойтов (Process Hacker). Однако имеются и другие угрозы. Служебные данные хранят в облаке или в незашифрованном виде на съемных носителях 93% пользователей, еще 96% активно обходят политики безопасности. Таким образом, инсайдерские угрозы могут прийти с любой стороны. Почему же с этим не справляются множество решений DLP и SIEM (Security Incident and Events Manager)? По мнению компании Dtex, это происходит потому, что они не принимают во внимание историю, тенденции и контекст. Это приводит к многочисленным ложным срабатываниям, потере времени и неэффективному мониторингу. Dtex отслеживает нормальное поведение сотрудников и формирует точно настроенные извещения на базе подозрительных изменений активности. Посредством помещения поведения каждого пользователя в соответствующий контекст, компания создала интеллектуальный детектор инсайдерских угроз, который реагирует только на подозрительную активность. Если рассматривать известные угрозы, то компания в течение последних 15 лет развивает и рафинирует свою библиотеку известных типов поведения с высоким риском. При попытке идентифицировать новые угрозы Dtex отталкивается от базового нормального поведения пользователя. Профиль нормальной активности создается для каждого пользователя, устройства и приложения. Он может также включать ряд базовых метрик: — метрики использования конечных устройств (анализ используемых приложений, часы работы, посещаемые веб-сайты и задачи, переключающие поведение); — метрики доступа к файлам (к каким файлам выполняется регулярный доступ, откуда и как часто); — метрики доступа к учетной записи (к каким аккаунтам выполняется регулярный доступ). Для выполнения подобных задач необходима полная видимость сети корпорации. Однако если говорить о реализации видимости с помощью агентов, то здесь существует ряд традиционных проблем. Большинство предприятий установили базированные на агентах системы, предназначенные для разнообразных целей: антивирусной защиты, предотвращения утечки данных, управления инвентаризацией ИТ-активов, мониторинга пользователей и т. п. Многие из этих агентов создают перегрузку как конечных устройств, так и корпоративной сети, которая в результате приводит к ограничениям или даже к полному отказу от их разворачивания. Микроагент Dtex, обеспечивающий видимость сети, по словам компании, имеет целый ряд привлекательных достоинств. Он занимает только 50 МБ на диске и в памяти и собирает только метаданные об активности пользователей. В результате требуемые ресурсы сети и СХД составляют 1 МБ в неделю на одного пользователя. Каждый сервер поддерживает более 12,5 тыс. конечных устройств, а в результате одной реализации может быть развернута система, поддерживающая 100 тыс. конечных устройств. При тестировании в сети, содержащей 6 тыс. конечных устройств, микроагент Dtex увеличил трафик всего на 0,6%. Как можно видеть из рис. 1, инсталляция Dtex имеет пять логических компонент.

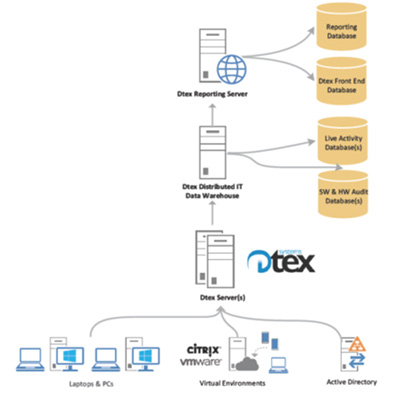

Рис. 1. Рабочие станции с микроагентом Dtex обеспечивают непрерывный аудит, ограничения и удаленное администрирование В корпорациях для разворачивания микроагентов Dtex на конечных устройствах могут быть использованы внутренние инструменты разворачивания или это может быть выполнено с помощью скриптов, политик GPO, а также посредством встроенного Dtex Deployment Manager. Микроагент может быть развернут либо в скрытном, либо в явном режиме. В явном режиме в области уведомлений дисплея высвечивается пиктограмма. В скрытом режиме пользователи не видят ни индикации, ни изменений производительности при развернутом агенте. Пользователи могу видеть работающие процессы Dtex, однако существует ряд механизмов, защищающих их от остановки. Например, сервисы пользовательского режима отклоняют запросы на выключение, рестарт или паузу в работе; при необходимости инструмент поддержки на сервере SystemSkan перезапускают сервисы; сервисы отклоняют запросы различных инструментов администрирования на выключение и ряд других. Микроагент совместим со всеми распространенными ОС Windows для десктопов и серверов. Dtex собирает метаданные об использовании приложений, об активности файлов и папок (создание, удаление, копирование, печать и т. п.), активности в Интернете (адреса посещаемых сайтов, удаленная передача файлов), названия окон. После синхронизации с сервером, запускается опциональный процесс для анонимизации метаданных. Этот процесс маскирует имена пользователей, компаний и другие специфические для компании атрибуты, которые могут идентифицировать пользователя. Незамаскированные данные сохраняются в БД, и к ним могут получить доступ только пользователи с соответствующими правами. Все собираемые метаданные кэшируются и шифруются локально. Частота, с которой микроагент посылает данные серверу Dtex, настраивается (по умолчанию — 15 мин). Если микроагент теряет связь с сервером, то система кэширует и шифрует матаданные локально до тех пор, пока связь не будет восстановлена. Метаданные шифруются как резидентно, так и при передаче, и выбор алгоритма шифрования осуществляется администратором. Разворачивание системы имеет четыре серверных яруса.

Рис. 2 Четыре серверных яруса системы Dtex Dtex Enterprise Server устанавливается и работает на виртуальном или физическом экземпляре Windows Server 2003, 2008 или 2012. В типичном случае инсталляция занимает несколько часов. Серверы БД и отчетов поддерживают большинство платформ корпоративных БД, но наиболее популярной среди клиентов является Microsoft SQL Server 2012. В заключение добавим, что, согласно отчету Gartner за 2013 г., к 2018 г. 80% платформ защиты конечных устройств будут включать мониторинг пользовательской активности и данных для судебных исков. Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блогиТОП-статті |

||||||||||

С каких пор Process Hacker стал эксплоитом? Я понимаю, что реклама, но, все же, проверяется же банальным гуглением.