|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

Вести с полей сражений

Автор – Андрій Кухар, 10 апреля 2008 г.

Статья опубликована в №12 (629) от 25 марта

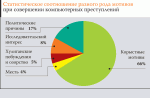

В рамках прошедшей в конце февраля международной конференции «Информационная безопасность предприятия: технологии на службе бизнеса» было предусмотрено выступление, подготовленное Отделом борьбы с правонарушениями в сфере высоких технологий Департамента государственной службы по борьбе с экономической преступностью, в котором рассказывалось о проблемах в области информационной безопасности, которые наблюдаются сегодня в Украине, и приводились примеры конкретных действий, направленных на предупреждение и расследование ИT-преступлений. Краткое изложение его основных положений мы предлагаем в этой статье нашим читателям. На данный момент деятельность киберпреступников преимущественно имеет отношение к Интернету. Так, сегодня приблизительно 70% правонарушений в области информационных технологий так или иначе связаны с мошенническими акциями, совершаемыми с применением Глобальной Сети. При этом люди для выполнения незаконных действий прибегают к специальным программам, скриптам и т. п. с разными целями – «пошалить», заработать денег или оказать кому-то определенную услугу. Как правило, начинается подобная деятельность с желания человека продемонстрировать свои способности, «показать себя». Ввиду возрастных особенностей это присуще прежде всего молодым людям. По мере взросления и изменения круга знакомых киберпреступников у них происходит смещение приоритетов. В правонарушениях начинают играть роль факторы, связанные с местом работы. Например, системного администратора увольняют из компании. Поскольку он, как правило, располагает определенным, а порой – весьма значительным объемом конфиденциальных сведений и имеет зуб на руководство организации, существует вероятность того, что он захочет сделать что-то в отместку. Общая же картина по мотивам преступлений следующая (рис. 1). Из корыстных целей – когда люди стремятся заработать средства или добиться, скажем, чтобы им предложили работу, совершается около двух третей инцидентов. Нередки случаи, когда имеют место политические причины, на них приходится 17% правонарушений. «Исследовательский» характер носят около 8% случаев. Акции, предпринимаемые из хулиганских побуждений и озорства, составляют 5%. Наконец, 4% киберпреступлений осуществляется из чувства мести.

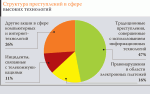

На территории Украины правонарушения, совершенные исходя из перечисленных мотивов, караются по закону. В 16-м разделе Уголовного кодекса Украины (таблица) статьи 361–363 классифицируют противозаконные действия, связанные с информационно-коммуникационными технологиями. В них входят разработка вредоносного ПО (вирусов, «червей», скриптов определенного назначения и пр.), его применение, распространение (кроме того, осуществление данной операции подпадает под статью 176 Уголовного кодекса), а также несанкционированное обращение с конфиденциальной информацией (базами данных, паролями и пр.). Согласно анализу в компьютерной сфере сегодня 64% противоправных действий осуществляется мужчинами. Если говорить о слабом поле, то нарушают закон чаще всего банковские служащие – они, как правило, выдают кредитные карточки, имеют право на получение первичной информации – PIN-кода и номера, следовательно, могут, войдя в сговор, передать эти данные кому-либо. Не так уж редки ситуации, когда женщины занимаются администрированием компьютеров. Соответственно, у них опять же в руках находятся конфиденциальные сведения. Мужчины же, наоборот, в большинстве случаев совершают преступления самолично. Возраст злоумышленников варьируется от 16 до 57 лет. По социальному положению распределение следующее: по 6% нарушителей составляют ученики школ и студенты вузов; 12% – программисты, системные администраторы и прочие ИT-специалисты, 18% – кассиры банков. Показательно, что только 25% преступников имеют высшее образование. По данным, приведенным в презентации, с 2001 г. количество такого рода правонарушений увеличивается в Украине в среднем на 15% в год. Их структура показана на рис. 2: только около половины преступлений осуществляется с применением компьютерных технологий, 26% приходится на другие инциденты в сфере компьютерных и интернет-технологий, 16% относятся к электронным платежам и 11% – к области телекоммуникаций. В целом компьютерные преступления все более приобретают транснациональный, организованный и групповой характер. С использованием Интернета такие инциденты не имеют границ. Они могут быть совершены непосредственно из квартиры или офиса с помощью вычислительной системы на территории одного государства в отношении субъектов другого государства.

Чтобы показать, какой уровень криминогенной активности в сфере информационных технологий в Украине, остановимся на характерных примерах выявленных преступлений. Так, в конце 2006 г. в была задержана группа лиц, специализировавшаяся на подделке, распространении и снятии средств с кредитных (дебетных) карточек. Это объединение правонарушителей в течение двух лет промышляло и на территориях других стран, а похищенные ими суммы выражались шестизначными числами. Суд признал вину участников и приговорил двух из них к двум годам тюремного заключения. Другой пример: мошенник-вымогатель звонил потерпевшему и утверждал, что владеет конфиденциальной информацией о нем, и если тот не переведет сумму в размере нескольких тысяч долларов по системе Web Money на определенный кошелек в указанный преступником день, то эти сведения станут доступны на веб-сайтах или будут направлены заинтересованным в них особам. Злоумышленник для сокрытия своего местонахождения применял несколько сотовых аппаратов (причем только отправлял SMS и не пользовался активно голосовой связью) и постоянно перемещался по территории страны. Он выходил в Интернет всего два или три раза в условленное время для проверки своего электронного кошелька на предмет поступления денег. По мобильным телефонам удалось «вычислить» его местонахождение, а благодаря помощи интернет-провайдеров – установить места, откуда он получал доступ к Сети. Войдя в круг его знакомых и проведя ряд мероприятий, оперативники узнали паспортные данные и координаты злоумышленника. В итоге преступник был задержан на пятые сутки после первого звонка. Существуют и другие, по сути, не менее значимые проблемы, связанные с информационными технологиями. Так, у нас в стране нередки случаи сокрытия преступлений. Взять, к примеру, того же системного администратора. Если по его вине удалена какая-то важная информация, это может классифицироваться как несанкционированное действие (статья 363) и наказываться соответствующим образом. Однако сами компании сообщают о таких происшествиях далеко не всегда.

Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговоренняТОП-новини

ТОП-блогиТОП-статті

|

||||||||||||||||||||||||||||