| 0 |

|

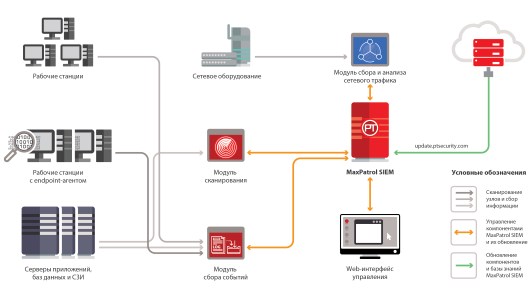

Компания Positive Technologies представила новую версию MaxPatrol SIEM — системы, предназначенной для выявления инцидентов ИБ в реальном времени.

Отмечается, что обновленные механизмы продукта оперативно обнаруживают и локализуют эпидемии типа WannaCry и NotPetya. Пользователи системы также могут создавать стойкие и растянутые во времени правила корреляции, что позволяет обнаружить даже многолетние APT-атаки несмотря на изменения в ИТ-инфраструктуре компании.

Новый алгоритм идентификации аппаратных и программных элементов ИТ-инфраструктуры учитывает десятки параметров и дает им разный «вес». В результате MaxPatrol SIEM распознает актив даже после изменения IP-адреса, MAC-адреса, hostname или других параметров, что особенно важно при использовании DHCP-сервера и работе за NAT. Таким образом, MaxPatrol SIEM теперь строит более точную модель ИТ-инфраструктуры и позволяет создавать стойкие правила корреляции.

Реализованная в новой версии MaxPatrol SIEM технология проверки сетевой достижимости, по утверждению разработчика, позволит быстро понять, доступны ли тот или иной узел или сеть, с точностью до протокола и порта. И если в большой территориально распределенной сети началась эпидемия вируса и известны варианты его распространения, например определенные порты, администратор сможет быстро локализовать очаг и сохранить информацию на десятках тысяч компьютеров — либо убедиться, что критической инфраструктуре предприятия эпидемия этого вируса не угрожает.

«Для противодействия атакам типа WannaCry или NotPetya необходимо следовать прописным истинам, содержащимся в каждой политике безопасности: сегментация сети, фильтрация по протоколам и т. п. Но действительность вносит в эти правила свои коррективы, и на практике нередко оказывается, что там, где по данным ИБ-службы доступа нет, трафик «гуляет» без каких-либо ограничений, — объясняет Владимир Бенгин, директор департамента поддержки продаж Positive Technologies. — А в результате, как это было во время эпидемии NotPetya, сотрудники служб безопасности, изучая информацию о новой угрозе и будучи уверены, что связи по протоколу SMB между головной компанией и ее дочерними подразделениями нет, — ошибаются в выборе контрмер и вынуждены сражаться уже с последствиями инцидента».

Отмечается, что MaxPatrol SIEM не только представит актуальные маршруты до искомого актива на карте сети, но и подсветит все доступные альтернативы. Это позволит быстро обнаружить ошибки в конфигурации сетевых устройств и не допустить нарушения политик доступа. Кроме того, для проверки наличия в сети зараженных WannaCry или NotPetya узлов достаточно нескольких секунд за счет новой функции группировки сетевых событий по нескольким признакам (например, по отправителям и получателям пакетов на порт 445, за исключением файловых серверов общего доступа).

MaxPatrol SIEM теперь позволяет формировать динамические группы активов по правилам, включающим логику И, ИЛИ, НЕ, и настраивать на них точные правила корреляции для обнаружения инцидентов ИБ и реагирования на них. Например, можно создать группу подверженных уязвимости WannaCry активов, добавив три условия: наличие уязвимости CVE-2017-0145 и открытых портов 139 или 445, а также отсутствие антивируса на узле.

В новой версии MaxPatrol SIEM можно создавать табличные списки, которые существенно расширяют возможности привнесения экспертизы Positive Technologies в продукт. Теперь инциденты ИБ могут выявляться на основе сложных корреляций длиной до нескольких лет, что особенно важно для обнаружения advanced persistent threats, при которых среднее «время жизни» злоумышленника в организации составляет 3 года.

Стратегія охолодження ЦОД для епохи AI

| 0 |

|