| +11 голос |

|

Исследователи фирмы Symantec выявили троянскую программу «Regin», необычно высокий уровень сложности которой, по всей вероятности, указывает на причастность к ее созданию государства. Как сообщается, данное ПО использовалось для слежки за правительственными, деловыми и научными учреждениями, инфраструктурными операторами и отдельными пользователями по меньшей мере с 2008 г.

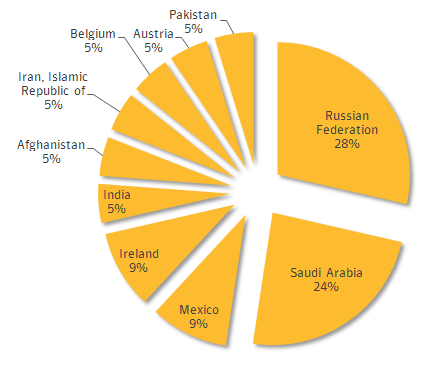

Известный ареал распространения Regin охватывает 10 стран, таких как Мексика, Ирландия, Индия, Афганистан, Иран, Бельгия, Австрия, Пакистан, основная же его активность приходится на Россию и Саудовскую Аравию.

Первый вариант этой программы использовался для организации тотальной слежки за организациями с 2008 по 2011 гг. Затем троян внезапно исчез и вновь появился в своей следующей инкарнации только в прошлом году.

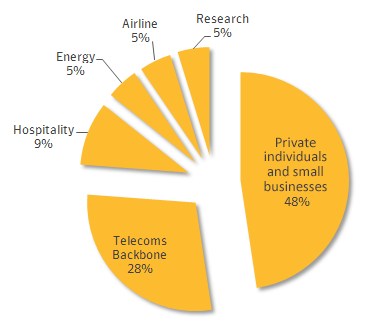

По информации Symantec, примерно половина инфицированных Regin компьютеров принадлежат частным лицам и малому бизнесу, а атаки на телекоммуникационный сектор главным образом нацелены на перехват звонков.

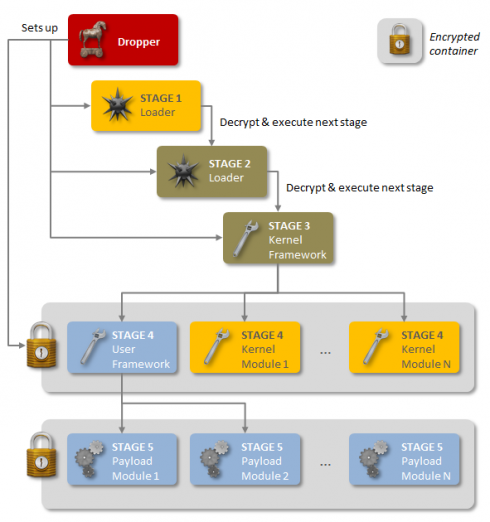

Программа загружается в пять приемов, каждая порция замаскирована, зашифрована и содержит мало информации обо всем пакете целиком. Запуск первой части программы инициирует цепочку расшифровки и последовательных загрузок следующих частей. Только получив их все становится возможным составить представление об этой угрозе.

Схема многоэтапной загрузки роднит Regin с Duqu/Stuxnet, а модульный принцип организации — с другими продвинутыми разновидностями вирусных программ, такими как Flamer и Weevil.

К настоящему времени обнаружены и идентифицированы десятки специализированных функциональных модулей, в том числе мониторы трафика, нацеленные на веб-сервер Microsoft IIS и контроллеры базовых станций сотовой связи.

«Разработка и эксплуатация такого вредоносного ПО требуют значительных инвестиций времени и ресурсов, что указывает на причастность к этому государства. Его конструкция идеально подходит для всеобъемлющего и долгосрочного надзора за целями», — заявила Symantec.

Эксперты компании убеждены, что многие составляющие Regin все еще остаются нераскрытыми, и что могут существовать другие версии и неизвестные функции. Исследователи продолжают свой анализ и будут информировать общественность о новых фактах в отношении данного вредоносного ПО, говорится в заявлении компании.

Стратегія охолодження ЦОД для епохи AI

| +11 голос |

|