|

СПЕЦІАЛЬНІ ПАРТНЕРИ ПРОЕКТУ BEST CIOОпределение наиболее профессиональных ИТ-управленцев, лидеров и экспертов в своих отраслях Человек годаКто внес наибольший вклад в развитие украинского ИТ-рынка. Продукт годаНаграды «Продукт года» еженедельника «Компьютерное обозрение» за наиболее выдающиеся ИТ-товары |

О борьбе с кротами и прочими напастями

Автор – Євген Куліков, 26 февраля 2016 г.

Традиционная ежегодная конференция по вопросам защиты ИТ-ресурсов предприятия серии IDC IT Security Roadshow 2016 состоялась в Киеве. Ее участниками стали более 120 руководителей ИТ-подразделений и технических специалистов, которые обсуждали состояние дел в области информационной безопасности, актуальные вызовы и современные средства противодействия атакам. Начало конференции в этот раз было несколько нетипичное. Вместо традиционного вводного доклада организаторов мероприятие открыл своей презентацией недавно вступивший в должность советник по кибербезопасности НАТО в Украине Бюлент Акгюль (Bulent Akgul), который рассказал о деятельности организации в данной сфере и поддержке, которую альянс оказывает действующим и потенциальным участникам.

Далее последовала посвященная защите объектов критической инфраструктуры панельная дискуссия, где главной темой обсуждения стала нашумевшая хакерская атака на украинские компании BlackEnergy. Участие в обсуждении приняли представители подвергшихся нападению «Укрэнерго», медиагруппы StarLite Media и аэропорта «Борисполь», а также эксперты по безопасности организаций ISACA и CERT-UA, специалист компании Eset. Проанализировав хронологию событий и основные моменты, участники дискуссии пришли к выводу, что это была хорошо подготовленная и продолжительная по времени атака (первые события датируются маем 2014 г.), в которой мог быть задействован немалый человеческий ресурс. Однако, к нашему стыду и счастью одновременно, скорее всего, за ней стояли частные лица, а не спецслужбы враждебного государства. Потому что использованный хакерами инструментарий был не слишком изощренный, а реальный урон мог быть несравнимо выше. По факту же сбой энергоснабжения в нескольких областях, о котором много писала пресса, был сопоставим с перебоями по причине погодных условий. Остается только надеяться, что этот инцидент стимулирует соответствующие структуры уделить внимание вопросам защиты объектов критической инфрастуктуры от кибер-атак и позволит в будущем избежать подобных провалов. В современном мире никто не может чувствовать себя в полной безопасности. Но столь серьезные последствия – это все-таки исключительный случай. Также инцидент показал необходимость создания в Украине системы обмена информацией о новых зловредах и атаках, наподобие тех, что существуют в технологически развитых странах. Поскольку банальные антивирусы зачастую не обеспечивают должной защиты в случае подобных целенаправленных атак с использованием социальной инженерии и широкого арсенала средств и специалистам нужен источник актуальных сведений о текущих угрозах.

Обзор состояния украинского рынка информационной безопасности представил Владимир Поздняков, региональный менеджер IDC в Украине, Беларуси, Молдове и странах Закавказья. Он отметил, что рынок ИТ в целом и ИБ в частности естественно зависит от общего состояния экономики. Многолетние наблюдения IDC в Украине показывают, что снижение ВВП на 2-3% приводит в сокращению рынка ИТ примерно на 10-15%. А, к примеру, в 2009 г. падение первого показателя на 14-15% вызвало обвал второго на 50%. Примерно на столько же, то есть вполовину, сжался ИТ-рынок и в 2014 г. и в прошлом году. Между тем, лучше понять реальное положение дел помогает сравнение с другими странами. И в таком ракурсе технологическая отсталость Украины просто обескураживает. Так, согласно представленным данным за 2014 г., расходы на ИТ на душу населения у нас в стране составили $34. Для примера, в соседней Беларуси этот показатель равнялся $49, в России – $156, в Польше – $240, в Словакии – $319. Это при том, что ВВП на душу населения в большинстве стран Восточной Европы выше нашего в среднем в 3-4 раза. Остается добавить лишь, что по предварительным итогам 2015 г. расходы на ИТ у нас сократились до $20.

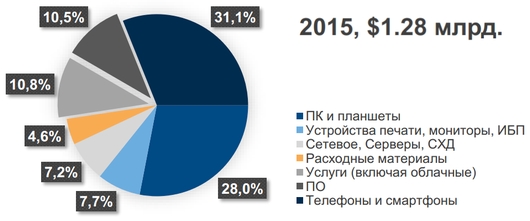

Структура расходов на ИТ в Украине в 2015 г., по данным IDC Ukraine Об одной из основных причин такого отставания специалисты IDC твердят уже не один год – львиную долю (около 80%) украинского ИТ-рынка по-прежнему составляют продажи оборудования. В то время, как в Польше на них приходится 45%, а в Словакии – 37%. Соответственно больше половины оборота там дают ИТ-услуги и ПО, спрос на которые в условиях кризиса стабильнее, а в некоторых сегментах и вовсе растет. Переходя непосредственно к теме ИБ, спикер детальнее сопоставил ситуацию в Украине и в Польше. При населении на 10% меньше, чем у нас, объем ИТ-рынка у соседей впятеро больше (по итогам 2014 г.), сегмент ИБ там в 12(!) раз крупнее – 300 млн. долл. против 25 млн. долл. у нас. Причем на консалтинг в области ИБ в Польше приходится почти 40% общего объема, а у нас около 10%. Остальное, опять же, перепродажа оборудования и ПО. В последнем случае в структуре сбыта у нас преобладают более простые во внедрении решения, не требующие значительной экспертизы. То есть зачастую речь идет именно о перепродаже, а заказчики предпочитают сами с нуля разбираться в решении, разворачивать и сопровождать его своими силами. На рынке антивирусных решений аналитики IDC констатируют снижение продаж по итогам 2015 г. почти на треть. Объем этого сегмента лишь немного превысил 4 млн. долл. Причем, продолжается выдавливание с рынка российских компаний. Так, если в розничных продажах пока еще лидирует постепенно теряющая долю «Лаборатория Касперского», то в части сбыта лицензий безусловный фаворит – словацкая компания Eset.

Рынок антивирусного ПО в Украине в 2011-2015 гг., по данным IDC Ukraine По традиции в рамках конференции был представлен широкий спектр современных решений актуальных задач в области информационной безопасности от различных разработчиков. С каждым годом в перечне основных угроз ИБ растет доля инсайдеров, как и убытки бизнеса от утечек информации. Поэтому Михаил Нещерет, ведущий специалист компании Datas Technology, посвятил выступление ключевым возможностям продукта для защиты конфиденциальной и служебной информации RightsWatch от Watchful Software. По мнению Александра Рапп, консультанта по безопасности компании Check Point, в современных условиях существенное снижение риска заражения вредоносным ПО и проникновения злоумышленников в сеть предприятия может обеспечить только многоуровневая система защиты. Он уделил внимание особенностям решения для предотвращения угроз Check Point Sandblast Zero-Day Protection, включая технологию CPU-Level Exploit Detection – новую разработку компании, которая позволяет обнаруживать и локализовать угрозы нулевого дня и целевые атаки на самых ранних этапах. О базовых процессах информационной безопасности говорил Павел Сотников, управляющий директор Qualys. Докладчик придерживается точки зрения, которую, к слову, история с BlackEnergy только подтверждает, что на любом предприятии в первую очередь следует реализовать т.н. принципы «кибер-гигиены» – элементарные вещи, вроде установки патчей и т.п., описанные в CIS Critical Security Controls. А потом уже при необходимости задумываться о каких-то продвинутых и сложных системах безопасности. Причем, в отличие от последних, реализовать базовые процессы в области ИБ можно посредством сравнительно недорогих средств, а то и вовсе бесплатных. Одним из таких инструментов может стать сервис Qualys AssetView, входящий в состав комплексной облачной платформы безопасности QualysGuard. Обзору решения для защиты от утечки конфиденциальной информации Symantec DLP 14 посвятил свою презентацию Станислав Похилько, технический консультант компании MONT. Он рассмотрел архитектуру решения, а также остановился на новшествах последней версии, включая расширенные возможности защиты информации в «облаке» и на мобильных устройствах. По словам спикера, запуск в эксплуатацию подобной системы занимает около года, а полное ее внедрение и настройка могут потребовать до трех лет. Про механизмы защиты информации в облачных сервисах Microsoft, операционной системе Windows 10, SQL Server и других продуктах корпорации говорил Валентин Елисеев, руководитель направления Сloud & Enterprise. Согласно озвученным данным, в прошлом году в мире было зафиксировано более 160 млн. случаев атак, а суммарные убытки от кибер-угроз оцениваются в 3 трлн долл. При этом в среднем от начала атаки до ее обнаружения проходило 230 дней, т.е. более полугода. Поэтому Microsoft уделяет повышенное внимание вопросам обеспечения безопасности на всех уровнях. В свою очередь Антон Толмачев, специалист по развитию серверного бизнеса Lenovo, рассказал об актуальных продуктовых линейках вендора и задействованных в его системах средствах информационной безопасности. Наконец, Владислав Круковский, менеджер по развитию бизнеса ERC, рассмотрел основные тенденции в области кибер-угроз в Украине и мире, а также вкратце прошелся по некоторым решениям ИБ из обширного продуктового портфеля компании, включая разработки таких вендоров, как Barracuda, Citrix, Cisco и Rapid7. Традиционно, участники мероприятия имели возможность детальнее ознакомиться с представленными решениями на экспозиции в холле и пообщаться с коллегами и экспертами в кулуарах. Презентации докладчиков и фотоматериалы можно получить, зайдя на сайт конференции IDC IT Security.

Стратегія охолодження ЦОД для епохи AI

Читайте также

|

Останні обговорення

ТОП-новини

ТОП-блогиТОП-статті |

||||||||||

"Однако, к нашему стыду и счастью одновременно, скорее всего, за ней стояли частные лица, а не спецслужбы враждебного государства."

К странному выводу пришел автор материала. Как модератор дискуссии, я не припоминаю, чтобы ее участники делали такие заключения.

Приветствую, Владимир. Возможно дело именно в том, что Вы были заняты вопросами организации, а моя задача была слушать. Возможно Вы знаете больше, чем было озвучено. Но на мой взгляд нижеследующие слова представителя "Укрэнерго" двояко трактовать сложно. "Первое, что сказало наше СБУ, что за этим стояли российские спецслужбы. Понятно, проще всего списать на спецслужбы. На самом деле, как это не обидно, это были любители. Потому что если бы это были спецслужбы, они бы привлекли специалистов отрасли. И люди, которые получили доступ к SCADA-системе, понимая с чем они работают могли бы нанести гораздо больший ущерб". Если интересно, могу предоставить аудиозапись.

Евгений, аттрибуция кибератак занятие сложное и в большинстве своем неблагодарное. Я точно помню, что обобщая мнения, участники установили, что группа атакующих не имеет отношения к оппортунистам или криминальным структурам, а скорее всего выполнила работу на заказ. Откуда пришел заказ, утверждать сложно, но это явно хорошо организованная и подготовленная группа, которая не показала себя во всю силу в этой конкретной серии инцидентов. Более конкретных выводов я не зафиксировал :)

После этого тема обсуждалась экспертами еще раз, на семинаре Cisco в прошедшую пятницу. Там состав и количество экспертов был немного шире и специализированней. Так что Вы правы, вероятно я делаю выводы на основании более подробной информации, чем была доступна на IDC. Но я точно помню, что state sponsored threat actors со счетов никто не списывал :)