Мир без паролей — уже в ближайшем будущем

3 июнь, 2013 - 16:43Елена ДериеваКак обеспечить авторизованный доступ в сеть? На протяжении многих лет ведущие система авторизации и аутентификации были основаны, по большей части, на одной идее — связке логин-пароль. Дискуссия «о пользе и вреде паролей» ведется уже давно, но на прошлой неделе форума Interop стало совершенно очевидно, что мир без паролей станет реальностью уже в ближайшем будущем.

Спрос на системы аутентификации растет, особенно в связи с бурным развитием мобильного сегмента. С принципиальной точки зрения процесс аутентификации пользователя на сервисе за последние десять лет не претерпел изменений — как и раньше, достаточно ввести логин и пароль. Только цифровой мир значительно изменился: если в начале

Двухэтапные системы (требующие, например, ввода кода подтверждения переданного в SMS), применяемые многими интернет-компаниями, хороши для регуляторов, но никак не для пользователей (и тоже не идеальны, как показала атака на польский ING Bank Sląski в 2011 г.). Многочисленные современные системы аутентификации также обладают существенным недостатком — будучи проприетарными решениями, они несовместимы друг с другом, ими дорого и сложно управлять, неудобно масштабировать.

Так можно ли вовсе обойтись без паролей? Безусловно, утверждает Майкл Барретт (Michael Barrett), один из ведущих специалистов отрасли, директор по информационной безопасности платежной системы PayPal и по совместительству руководитель основанного в 2012 г. альянса Fast Identity Online Alliance (FIDO), в который вошли крупнейшие ИТ компании. Новая система аутентификации FIDO позволит значительно повысить безопасность, и при этом избавит пользователя от потребности постоянно помнить и вводить данные для авторизации.

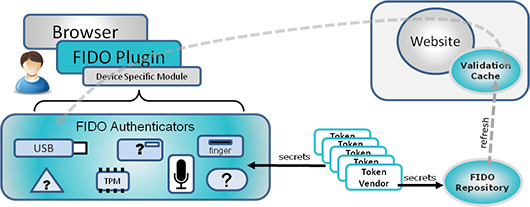

Итак, новая система аутентификации FIDO состоит из таких основных компонентов: токенов, клиентского ПО, репозитория токенов и протокола FIDO. Причем под FIDO-токенами здесь понимается не только собственно генератор случайных цифровых последовательностей, а и любое биометрическое устройство, подключаемое (USB или SD карты) или интегрированное, скажем сканер отпечатков пальцев (такие модули уже с десяток лет устанавливаются в некоторые модели ноутбуков, но широкого распространения так и не получили).

Вся информация о FIDO-токенах будет сразу после выпуска помещаться производителем в специальный репозиторий FIDO, таким образом, альянс не будет координировать работу с каждым вендором по отдельности, и одновременно сможет обеспечить достоверность этих данных. Локальная копия информации о FIDO-токенах кэшируется на стороне каждого сервиса, поддерживающего новую систему аутентификации.

Принцип работы FIDO следующий: FIDO-клиент (или FIDO-стек) на персональном устройстве принимает от пользователя аутентификационные данные, и проводит идентификацию одним из возможных способов (по отпечатку пальцев, лицу, радужной оболочке глаза, голосу — все зависит от выбора пользователя и оснащения аппарата) на самом оконечном устройстве (ноутбуке, смартфоне, планшете). Все данные для аутентификации (даже если вдруг она производится по паролю или ПИН-коду) хранятся исключительно на пользовательском устройстве, и никогда не передаются по сети.

Для каждой учетной записи пользователя FIDO-аутентификатор генерирует уникальный идентификатор и передает его на запрашиваемый интернет-сайт или сервис. На стороне сервиса, например PayPal, этот идентификатор проверяется (для этого и используется локальный кэш данных производителей о FIDO-токенах) и привязывается к учетной записи. В дальнейшем при попытке пользователя перейти на требующий аутентификации ресурс, система самостоятельно по внутренним механизмам обращается к серверу и автоматически выполняет вход в учетную запись. FIDO-аутентификатор может хранить уникальные идентификаторы для многих учетных записей в интернете, и даже если одна из них будет скомпрометирована, и хакер получит идентификатор, ни в какую другую учетную запись пользователя с его помощью он войти не сможет.

По сути, FIDO использует не новые технологии, а новые принципы проверки пользователя. Как правило, большинство пользователей заходит в свои учетные записи всего с нескольких устройств, только теперь он авторизуется перед началом работы с устройством, а на сервисах авторизуется уже само устройство. К тому же FIDO позволяет пользователю самостоятельно выбирать тип авторизации и задавать ее параметры, например, проверять идентичность пользователя через определенный интервал времени, либо запрашивать дополнительную авторизацию при входе на определенные ресурсы. Кстати, при желании можно добавить и старые добрые пароли — надежность системы опознавания легального пользователя станет еще немного выше.

Кроме того, в основе системы FIDO лежат открытые протоколы, и их достаточно просто добавить в широкий спектр ПО для телеприставок, игровых консолей, пр. Конечно, возможность автоматической авторизации телеприставки в системе PayPal вызывает некоторые опасения (принимая во внимание «интернет вещей» можно допустить, что она, заботясь о хозяине, самостоятельно купит новый фильм или музыкальный альбом), но ведь система FIDO позволяет задавать дополнительные ограничения. Скажем, транзакция в $20 с телеприставки может проводиться автоматически, а свыше — только с паролем.

FIDO, несомненно, позволит более четко обозначить границы приватности, сделает взлом учетных записей слишком сложным и дорогостоящим занятием, для которого, к тому же, потребуется получить физический доступ к устройству. А стало быть, хакерам станет просто не выгодно работать против массового пользователя, и они найдут другие, более доступные, либо более выгодные цели.

Черновая версия спецификаций FIDO обсуждается участниками проекта, публичный доступ к ним откроют во второй половине года и, вероятно, первые FIDO-совместимые продукты появятся на рынке до конца 2013 г. Скорее всего это будут смартфоны, которые уже обладают достаточными ресурсами для идентификации пользователя по голосу, лицу, сетчатке глаза. Не так давно компания Apple купила производителя технологий распознавания отпечатков пальцев — а значит, можно ожидать, что эти средства биометрии будут интегрированы в iPhone. Затем, вероятно, появятся плагины для браузеров, позволяющие использовать FIDO-аутентификацию с ПК.

Очевидно, что успех FIDO будет зависеть от многих факторов. Как минимум, должна накопиться критическая масса онлайн-сервисов и устройств с поддержкой новой системы. И на это можно рассчитывать, принимая во внимание, что в альянс входят крупнейшие игроки сегмента, прежде всего Google. Во-вторых, необходима критическая масса пользователей, которым действительно нужна и покажется удобной новая система аутентификации. Последнее вполне достижимо, если биометрические FIDO-токены станут доступны и просты в использовании, а плагины для работы с FIDO будут предустановлены во все популярные браузеры.

Очевидную выгоду от FIDO получат производители биометрических устройств, просто потому что на рынке исчезнут границы, искусственно созданные проприетарными приложениями. Теперь не придется строить, развертывать и поддерживать полный программный стек для разных моделей — FIDO предоставит единый интерфейс для всех.

Предугадать реакцию производителей и поставщиков сервисов систем контроля и управления доступом сложно, но на самом деле FIDO не избавит их от клиентов. В частности, IAM (Identity and Access Management) могут, как и ранее, использоваться для управления доступом на стороне сервера, но при этом получат большую гибкость в части поддержки различных устройств. А провайдеры «облачных» IAM сервисов смогут работать в качестве брокеров, и, возможно, для многих онлайновых служб они окажутся привлекательнее, чем самостоятельная поддержка FIDO. К тому же, останется потребность обслуживать не-FIDO клиентские устройства.